Post-Quantum-Verschlüsselung schützt Ihre Daten vor Quantencomputer-Angriffen. Erfahren Sie, wie sie funktioniert und warum sie heute unverzichtbar ist.

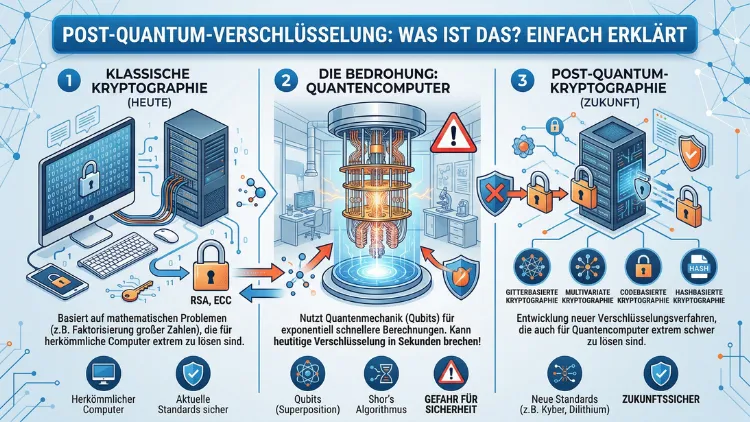

Post-Quantum-Verschlüsselung bezeichnet kryptografische Methoden, die auch leistungsstarken Quantencomputern standhalten. Da klassische Verfahren wie RSA und ECC bald durch den sogenannten Shor-Algorithmus gebrochen werden könnten, arbeiten Behörden weltweit bereits seit Jahren an neuen Standards.

Dieser Artikel erklärt verständlich, wie die Technologie funktioniert, warum sie dringend notwendig ist und was Sie jetzt konkret tun sollten.

Was Post-Quantum-Verschlüsselung bedeutet – und warum sie existiert

Stellen Sie sich vor, Sie schließen Ihre Wertsachen in einem Tresor ein, der als absolut unknackbar gilt. Plötzlich erfährt die Welt von einem neuen Werkzeug, das diesen Tresor in Minuten öffnen kann. Genau das droht der heutigen digitalen Kommunikation durch Quantencomputer. Deshalb entstand das Konzept der Post-Quantum-Kryptografie (PQC).

Die Post-Quantum-Verschlüsselung – auch quantensichere Verschlüsselung oder quantenresistente Kryptografie genannt – umfasst Algorithmen, die so gestaltet sind, dass selbst ein leistungsstarker Quantencomputer sie nicht in sinnvoller Zeit brechen kann. Dabei geht es nicht darum, Quantencomputer für die Verschlüsselung zu nutzen. Vielmehr handelt es sich um klassische Computerprogramme, die auf mathematischen Problemen beruhen, die für Quantencomputer ebenfalls schwer lösbar sind.

Zudem ist Post-Quantum-Kryptografie kein Zukunftsthema mehr. Im Jahr 2026 befindet sich die Welt mitten in der Übergangsphase. Behörden, Cloud-Anbieter und Softwarehersteller rüsten bereits aktiv um.

Warum klassische Verschlüsselung bald nicht mehr sicher ist

Um zu verstehen, weshalb PQC so wichtig ist, muss man zunächst wissen, wie die heutige Verschlüsselung funktioniert. Die meisten modernen Systeme setzen auf asymmetrische Verschlüsselung. Dabei gibt es zwei Schlüssel: einen öffentlichen Schlüssel zum Verschlüsseln und einen privaten Schlüssel zum Entschlüsseln.

Das bekannteste Verfahren ist RSA (Rivest-Shamir-Adleman). Dessen Sicherheit basiert auf der mathematischen Schwierigkeit, eine sehr große Zahl in ihre Primfaktoren zu zerlegen. Auf einem klassischen Computer würde dieser Vorgang Millionen von Jahren dauern. Deshalb gilt RSA heute als sicher. Außerdem setzen Systeme wie Elliptic Curve Cryptography (ECC) oder der Diffie-Hellman-Schlüsselaustausch auf ähnliche Prinzipien.

Das Problem: Ein hinreichend leistungsstarker Quantencomputer kann diese Probleme in Minuten lösen. Konkret ist es der Shor-Algorithmus, benannt nach dem amerikanischen Mathematiker Peter Shor, der hier die entscheidende Bedrohung darstellt. Er ermöglicht es einem Quantencomputer, große Zahlen in ihre Primfaktoren zu zerlegen – und damit RSA und vergleichbare Verfahren zu brechen. Ebenso kann der Grover-Algorithmus symmetrische Verschlüsselungen wie AES effektiv schwächen, indem er die Schlüsselsuche massiv beschleunigt. Glücklicherweise ist AES-256 jedoch auch gegen Quantenangriffe noch ausreichend sicher, sofern man die Schlüssellänge beibehält.

Wie ein Quantencomputer funktioniert – kurz erklärt

Ein klassischer Computer rechnet mit Bits. Jedes Bit hat entweder den Wert 0 oder den Wert 1. Ein Quantencomputer hingegen nutzt sogenannte Qubits (Quantum Bits). Durch ein Prinzip namens Superposition kann ein Qubit gleichzeitig 0 und 1 sein. Hinzu kommt das Prinzip der Verschränkung (Quantum Entanglement), wodurch mehrere Qubits miteinander verbunden werden können.

Dadurch kann ein Quantencomputer viele Berechnungen parallel durchführen, die ein klassischer Computer nacheinander abarbeiten müsste. Für bestimmte mathematische Probleme – insbesondere Faktorisierung und diskrete Logarithmen – ist er deshalb exponentiell schneller.

Allerdings existieren solche leistungsstarken Quantencomputer derzeit noch nicht in einer Form, die aktuelle Verschlüsselungen unmittelbar bedroht. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) nennt 2040 als realistisches Datum, zu dem ein sogenannter Cryptographically Relevant Quantum Computer (CRQC) verfügbar sein könnte. Das NIST rechnet ebenfalls damit, dass bereits ab 2030 erste gefährliche Quantencomputer existieren könnten. Daraus ergibt sich: Die Zeit zum Handeln ist jetzt.

Die gefährlichste Bedrohung: „Harvest Now, Decrypt Later“

Viele Menschen glauben, sie könnten mit der Umstellung auf PQC warten, bis Quantencomputer wirklich bedrohlich werden. Jedoch ist diese Einschätzung gefährlich falsch. Denn bereits heute führen staatliche Akteure und Cyberkriminelle „Harvest Now, Decrypt Later“-Angriffe (HNDL) durch.

Das Prinzip ist einfach: Angreifer zeichnen verschlüsselten Datenverkehr heute auf – zum Beispiel Kommunikation zwischen Banken, Behörden oder Unternehmen. Sobald in einigen Jahren ein ausreichend leistungsstarker Quantencomputer verfügbar ist, entschlüsseln sie diese gespeicherten Daten rückwirkend. Deshalb ist jede heute verschlüsselte Kommunikation, die auch in zehn oder zwanzig Jahren noch vertraulich sein muss, bereits jetzt gefährdet.

Besonders betroffen sind daher:

- Medizinische Daten, die ein Leben lang vertraulich bleiben müssen

- Staatsgeheimnisse und Geheimdienstkommunikation

- Finanzielle Transaktionen und Bankgeheimnisse

- Industriegeheimnisse mit langen Produktlebenszyklen, etwa in der Automobilindustrie

- Digitale Identitäten und Passwörter

Zusätzlich warnte Cloudflare in seiner Analyse, dass auch Token, Passwörter und Authentifizierungsdaten durch abgefangenen Verkehr kompromittiert werden könnten.

Was Post-Quantum-Verschlüsselung technisch anders macht

Statt auf die Faktorisierung großer Zahlen setzen PQC-Algorithmen auf andere mathematische Probleme, die auch für Quantencomputer schwer lösbar sind. Aktuell gibt es mehrere Hauptansätze:

1. Gitterbasierte Kryptografie (Lattice-based Cryptography)

Dies ist derzeit der vielversprechendste Ansatz. Er basiert auf dem Problem, den kürzesten Vektor in einem hochdimensionalen Gitter zu finden. Selbst Quantencomputer scheitern daran, dieses Problem effizient zu lösen. Wichtige Vertreter sind ML-KEM und ML-DSA.

2. Hash-basierte Signaturen

Diese Methode nutzt Einwegfunktionen (Hash-Funktionen), die mathematisch gut verstanden und robust gegenüber Quantenangriffen sind. Das Verfahren SLH-DSA (früher SPHINCS+) gehört in diese Kategorie.

3. Code-basierte Kryptografie

Sie beruht auf der Schwierigkeit, fehlerhafte Codes zu dekodieren. Dieses Prinzip ist bereits seit den 1970er-Jahren bekannt und gilt als sehr stabil.

4. Multivariate Kryptografie

Hier basiert die Sicherheit auf dem Lösen von Systemen nichtlinearer Gleichungen – ebenfalls ein für Quantencomputer hartes Problem.

Zudem gibt es hybride Ansätze, bei denen klassische und Post-Quantum-Algorithmen kombiniert werden. Solche hybriden Verfahren bieten zusätzliche Sicherheit während der Übergangsphase, da selbst ein Fehler im neuen Algorithmus durch den klassischen Anteil abgefedert wird.

Die NIST-Standards: ML-KEM, ML-DSA und SLH-DSA

Am 13. August 2024 veröffentlichte das National Institute of Standards and Technology (NIST) seine ersten offiziellen PQC-Standards. Damit legte es den Grundstein für die globale Migration. Die drei finalisierten Standards sind:

ML-KEM (Module-Lattice-Based Key-Encapsulation Mechanism)

Früher als CRYSTALS-Kyber bekannt, ist ML-KEM der Standard für den Schlüsselaustausch und die Schlüsselkapselung. Er wird zum Beispiel beim Aufbau einer verschlüsselten Verbindung eingesetzt – etwa beim TLS-Handshake. IBM-Forscher aus dem Zürcher Forschungszentrum waren maßgeblich an seiner Entwicklung beteiligt.

ML-DSA (Module-Lattice-Based Digital Signature Algorithm)

Früher CRYSTALS-Dilithium, dient ML-DSA zur Erzeugung und Prüfung digitaler Signaturen. Damit lässt sich sicherstellen, dass ein Dokument oder eine Software wirklich von der angegebenen Quelle stammt und nicht verändert wurde. Ebenso wurde dieser Algorithmus maßgeblich von IBM Research mitentwickelt.

SLH-DSA (Stateless Hash-Based Digital Signature Algorithm)

Früher SPHINCS+, ist SLH-DSA ein alternativer Signaturalgorithmus, der auf Hash-Funktionen basiert. Er gilt als besonders konservativ und sicher, erzeugt jedoch größere Signaturen. Ein IBM-Wissenschaftler hat außerdem zu diesem Algorithmus beigetragen.

Darüber hinaus hat das NIST mit HQC (Ham ming Quasi-Cyclic) einen vierten Algorithmus für weitere Standardisierungsschritte ausgewählt, der als Backup-Option zu ML-KEM vorgesehen ist. Die bereits von der IETF standardisierten hash-basierten Signaturen LMS und XMSS sind ebenfalls zugelassene PQC-Verfahren und werden besonders für Software-Updates und Code-Signing empfohlen.

Welche Systeme und Plattformen sind betroffen?

Post-Quantum-Verschlüsselung betrifft nahezu jede digitale Infrastruktur. Deshalb ist es wichtig, einen vollständigen Überblick zu haben:

Webbrowser und TLS

Browser wie Google Chrome, Mozilla Firefox, Apple Safari und Microsoft Edge setzen auf das TLS-Protokoll für verschlüsselte HTTPS-Verbindungen. Google hat ML-KEM bereits in Chrome integriert. Ebenso unterstützt Cloudflare Post-Quantum-Schlüsselaustausch standardmäßig für seinen Netzwerkverkehr.

Betriebssysteme

Windows, macOS, Linux und mobile Systeme wie Android und iOS müssen langfristig ihre Krypto-Bibliotheken aktualisieren. Microsoft und Apple arbeiten aktiv daran.

Cloud-Dienste

Amazon Web Services (AWS) unterstützt PQC in mehreren Diensten und hat einen eigenen AWS Post-Quantum Cryptography Migration Plan veröffentlicht. Google Cloud integriert Post-Quantum-Schlüsselaustausch in seine Dienste. Microsoft Azure arbeitet ebenfalls an der Integration.

E-Mail-Kommunikation

Protokolle wie S/MIME und OpenPGP, die für verschlüsselte E-Mails eingesetzt werden, müssen auf PQC-Algorithmen umgestellt werden. Anbieter wie ProtonMail arbeiten bereits an entsprechenden Implementierungen.

VPN-Software

Anbieter wie WireGuard, OpenVPN und IPsec-Implementierungen müssen aktualisiert werden. Open Quantum Safe (OQS) bietet bereits eine liboqs-Bibliothek, die PQC-Algorithmen in viele Protokolle integriert.

SSH-Verbindungen

OpenSSH unterstützt seit Version 9.0 bereits hybride PQC-Schlüsselaustauschverfahren basierend auf ML-KEM.

Digitale Zertifikate (PKI)

Alle X.509-Zertifikate – also SSL/TLS-Zertifikate für Webseiten, Code-Signing-Zertifikate und digitale Ausweise – müssen erneuert werden. Zertifizierungsstellen wie DigiCert, Sectigo und Let’s Encrypt bereiten sich darauf vor.

Embedded Systems und IoT

Geräte im Internet of Things (IoT), industrielle Steuerungssysteme und eingebettete Systeme sind besonders herausfordernd, da sie oft keine Software-Updates erhalten und dennoch jahrelang im Einsatz bleiben.

Gesundheitswesen und kritische Infrastruktur

Krankenhäuser, Energieversorger, Wasserwerke und Verkehrssysteme sind laut BSI und EU-Vorgaben als High-Risk-Systeme eingestuft und müssen vorrangig migriert werden.

Empfohlene Vorgehensweisen für Unternehmen

Die Migration zu Post-Quantum-Kryptografie ist keine einmalige Aufgabe, sondern ein strategischer Prozess. Deshalb empfiehlt sich ein strukturiertes Vorgehen in vier Schritten:

Schritt 1: Kryptokataster erstellen

Zuerst sollten Sie erfassen, welche kryptografischen Verfahren in Ihrem Unternehmen wo eingesetzt werden. Dabei empfiehlt sich das Tool IBM Quantum Safe Explorer oder die Open-Source-Lösung cbom-tool (Cryptography Bill of Materials). Ein solcher Bestandskatalog zeigt, welche Systeme von der Migration betroffen sind.

Schritt 2: Risikopriorisierung vornehmen

Danach priorisieren Sie Systeme nach Risiko und Datensensibilität. Systeme mit langen Daten-Lebenszyklen – also etwa Patientenakten oder Finanzarchive – sollten vorrangig migriert werden, da sie am stärksten durch HNDL-Angriffe gefährdet sind.

Schritt 3: Hybridverfahren einsetzen

Für eine sichere Übergangsphase empfiehlt das BSI den Einsatz hybrider Kryptoverfahren, die klassische und PQC-Algorithmen kombinieren. Zum Beispiel können Sie bei TLS-Verbindungen X25519MLKEM768 einsetzen – eine Kombination aus dem klassischen X25519 und ML-KEM-768. Dieser hybride Schlüsselaustausch ist bereits in OpenSSL 3.5 und BoringSSL (von Google) verfügbar.

Schritt 4: Kryptoagilität einbauen

Zusätzlich sollten Sie Ihre Systeme so aufbauen, dass Krypto-Algorithmen einfach ausgetauscht werden können, ohne die gesamte Architektur neu aufzubauen. Dieses Konzept nennt sich Kryptoagilität. Es schützt Sie auch dann, wenn zukünftig Schwächen in einem PQC-Algorithmus entdeckt werden.

Konkret empfiehlt EY außerdem, die regulatorischen Anforderungen im Blick zu behalten: DORA (Artikel 6), der BSI IT-Grundschutz (Baustein CON.1) sowie die EU-PQC-Roadmap setzen klare Fristen. Bis 2030 müssen High-Risk-Anwendungen vollständig migriert sein, bis 2035 alle übrigen Systeme.

Empfohlene Vorgehensweisen für Privatnutzer

Auch als Privatperson können Sie jetzt handeln und sich auf die Post-Quantum-Ära vorbereiten:

Browser aktuell halten

Stellen Sie sicher, dass Ihr Browser stets auf dem neuesten Stand ist. Google Chrome und Mozilla Firefox integrieren bereits ML-KEM-basierte Schlüsselaustauschmechanismen. Aktivieren Sie automatische Updates, damit Sie neue Sicherheitsfunktionen sofort erhalten.

Signal und Messaging-Apps

Die Messaging-App Signal hat bereits im September 2023 das PQXDH-Protokoll (Post-Quantum Extended Diffie-Hellman) eingeführt, das ML-KEM mit dem klassischen X25519 kombiniert. Durch die Nutzung von Signal schützen Sie Ihre Nachrichten also bereits heute vor zukünftigen Quantenangriffen. Darüber hinaus hat iMessage von Apple ebenfalls mit PQ3 ein Post-Quantum-Protokoll eingeführt.

Passwort-Manager nutzen

Verwenden Sie einen modernen Passwort-Manager wie Bitwarden (Open Source) oder 1Password, die ihre Sicherheitsarchitektur kontinuierlich aktualisieren. Außerdem sollten Sie regelmäßig Passwörter ändern, da langlebige Passwörter besonders durch HNDL-Angriffe gefährdet sind.

VPN wählen

Wählen Sie einen VPN-Anbieter, der aktiv an PQC-Integration arbeitet. Mullvad VPN experimentiert beispielsweise bereits mit Post-Quantum-Schlüsselaustausch in seinem WireGuard-basierten Dienst.

Software-Updates nicht ignorieren

Betriebssystem-Updates für Windows, macOS, iOS und Android enthalten zunehmend sicherheitsrelevante Krypto-Updates. Deshalb ist es wichtig, Updates zeitnah zu installieren und automatische Updates zu aktivieren.

Aktueller Stand der Post-Quantum-Verschlüsselung im Jahr 2026

Die Post-Quantum-Ära ist im Jahr 2026 endgültig angebrochen. Deshalb lohnt sich ein Blick auf den aktuellen Entwicklungsstand:

NIST hat mit ML-KEM, ML-DSA und SLH-DSA die ersten drei PQC-Algorithmen bereits standardisiert. Dazu kommen die hash-basierten Verfahren LMS und XMSS, die zuvor von der IETF standardisiert wurden.

IBM hat im Oktober 2024 in Ehningen das erste IBM Quantum Data Center außerhalb der USA eröffnet. Außerdem stellte Google im Dezember 2024 seinen Quantenchip Willow mit 105 Qubits vor – eine deutliche Leistungssteigerung gegenüber Vorgängerchips.

Die EU-NIS-Cooperation-Group hat 2025 eine PQC-Roadmap veröffentlicht und nennt 2030 und 2035 als Meilensteine für die Migration. Zudem sind die EU-Mitgliedsstaaten gehalten, 2026 nationale PQC-Roadmaps zu erlassen.

Die Bundesregierung hat in ihrem Handlungskonzept Quantentechnologien von 2023 klare Migrationsziele bis 2026 definiert – darunter die Weiterführung der Migration für den Hochsicherheitsbereich und die Integration von PQC in praxistaugliche IT-Sicherheitslösungen.

Obwohl ein Großteil des Internetverkehrs bereits durch Post-Quantum-Schlüsselvereinbarungen geschützt ist, sind öffentliche Post-Quantum-Zertifikate noch nicht allgemein verfügbar. Es ist unwahrscheinlich, dass sie vor 2027 von allen Browsern als vertrauenswürdig eingestuft werden.

China erwartet innerhalb der nächsten drei Jahre eigene nationale PQC-Standards und priorisiert dabei Bereiche wie Finanzen und Energie. Chinesische Forscher verfolgen dabei einen anderen technischen Ansatz als der Westen – sie setzen auf strukturlose Gitteralgorithmen statt auf algebraische Gitterstrukturen.

Zusätzlich wurde die US-Regierung im Januar 2025 aktiv: Sie erließ eine Durchführungsverordnung, die US-Bundesbehörden zur Vorbereitung auf PQC verpflichtet. Daraus ergibt sich eine klare globale Richtung: PQC ist kein optionales Upgrade mehr, sondern eine Pflicht.

Herausforderungen bei der Implementierung

Trotz der klaren Notwendigkeit bringt die Einführung von Post-Quantum-Kryptografie erhebliche technische und organisatorische Herausforderungen mit sich:

Größere Schlüssel und Signaturen

PQC-Algorithmen erzeugen im Vergleich zu klassischen Verfahren deutlich größere Schlüssel und Signaturen. Zum Beispiel ist ein ML-KEM-Schlüssel erheblich größer als ein RSA-Schlüssel gleicher Sicherheitsstufe. Deshalb müssen Netzwerkprotokolle, Speicherlösungen und Hardware angepasst werden.

Performance-Einbußen

Außerdem sind einige PQC-Algorithmen rechenintensiver als ihre klassischen Pendants. Auf leistungsschwachen Geräten – etwa IoT-Sensoren oder Smartcards – kann das zu Problemen führen. Allerdings wurde ML-KEM so optimiert, dass es auf den meisten modernen Systemen schnell genug läuft.

Komplexe Migration

Zudem erfordert die Migration bestehender Systeme Zeit, Budget und Fachwissen. Viele Unternehmen haben keine vollständige Übersicht über alle eingesetzten kryptografischen Verfahren. Deshalb ist der erste Schritt – das Erstellen eines Kryptokatasters – besonders kritisch.

Standardisierung noch nicht vollständig abgeschlossen

Darüber hinaus läuft die Standardisierungsarbeit bei NIST, IETF, ETSI, ISO und anderen Gremien noch. Ebenso sind hybride Zertifikate für TLS noch nicht vollständig spezifiziert. Cloudflare schätzt, dass allgemein verfügbare Post-Quantum-Zertifikate frühestens 2027 zu erwarten sind.

Fazit zu Post-Quantum-Verschlüsselung auf einen Blick

| Aspekt | Klassische Kryptografie | Post-Quantum-Kryptografie |

|---|---|---|

| Bedrohung durch Quantencomputer | Hoch (RSA, ECC brechen) | Gering (designt dagegen) |

| NIST-Standard | RSA, ECDSA, DH | ML-KEM, ML-DSA, SLH-DSA |

| Schlüsselgröße | Klein | Größer |

| Status 2026 | Wird abgelöst | Migration läuft aktiv |

| Für Privatnutzer verfügbar | Ja | Teilweise (Signal, Chrome) |

Häufige Fragen zur Post-Quantum-Verschlüsselung

Was ist Post-Quantum-Verschlüsselung einfach erklärt?

Post-Quantum-Verschlüsselung ist eine neue Art der Datenverschlüsselung, die selbst extrem leistungsstarken Quantencomputern standhalten kann. Im Gegensatz zu bisherigen Verfahren wie RSA basiert sie auf mathematischen Problemen, die auch Quantencomputer nicht effizient lösen können – zum Beispiel das Finden des kürzesten Vektors in einem hochdimensionalen Gitter.

Warum ist RSA durch Quantencomputer gefährdet?

RSA basiert darauf, dass es extrem schwer ist, eine sehr große Zahl in ihre Primfaktoren zu zerlegen. Klassische Computer benötigen dafür Millionen von Jahren. Jedoch kann ein hinreichend leistungsstarker Quantencomputer mit dem Shor-Algorithmus dieselbe Aufgabe in Minuten erledigen. Deshalb verliert RSA seine Sicherheitsgrundlage, sobald solche Quantencomputer verfügbar sind.

Welche Post-Quantum-Algorithmen sind offiziell standardisiert?

Das NIST hat im August 2024 drei Algorithmen finalisiert: ML-KEM (Schlüsselaustausch), ML-DSA (digitale Signaturen) und SLH-DSA (hash-basierte Signaturen). Zusätzlich sind die IETF-Standards LMS und XMSS für hash-basierte Signaturen bereits zugelassen. Außerdem ist HQC als weiterer Kandidat für zukünftige Standardisierung ausgewählt worden.

Was bedeutet „Harvest Now, Decrypt Later“?

Dabei zeichnen Angreifer bereits heute verschlüsselte Kommunikation auf und speichern sie. Sobald in einigen Jahren leistungsstarke Quantencomputer verfügbar sind, entschlüsseln sie diese Daten rückwirkend. Deshalb sind Daten, die noch Jahrzehnte lang vertraulich bleiben müssen, bereits jetzt gefährdet – auch wenn Quantencomputer aktuell noch nicht leistungsstark genug sind.

Nutzen Browser bereits Post-Quantum-Verschlüsselung?

Ja. Google Chrome und Cloudflare setzen bereits ML-KEM-basierte hybride Schlüsselaustauschmechanismen für HTTPS-Verbindungen ein. Außerdem unterstützt Mozilla Firefox ebenfalls Post-Quantum-Schlüsselaustausch. Vollständige Post-Quantum-Zertifikate sind hingegen noch nicht allgemein verfügbar und werden frühestens ab 2027 erwartet.

Ist AES-256 sicher gegen Quantencomputer?

AES-256 gilt aktuell als ausreichend sicher gegenüber Quantenangriffen. Zwar kann der Grover-Algorithmus die Schlüsselsuche theoretisch beschleunigen, jedoch halbiert er dabei nur effektiv die Schlüssellänge. Deshalb entspricht AES-256 mit Quantencomputer einem AES-128 ohne – und das bleibt noch praktisch unknackbar. Eine Umstellung von AES-256 auf eine größere Schlüssellänge ist daher laut aktuellem BSI-Stand nicht unmittelbar notwendig.

Was sollten Unternehmen jetzt konkret tun?

Unternehmen sollten als erstes ein Kryptokataster erstellen und alle eingesetzten kryptografischen Verfahren dokumentieren. Danach empfehlen BSI und EY die schrittweise Migration zu hybriden Verfahren – beginnend mit High-Risk-Systemen. Außerdem sollte Kryptoagilität in neue Systeme eingebaut werden, sodass Algorithmen bei Bedarf einfach ausgetauscht werden können. Regulatorisch müssen High-Risk-Systeme bis 2030 migriert sein.

Nutzt Signal bereits Post-Quantum-Verschlüsselung?

Ja. Signal hat bereits im September 2023 das PQXDH-Protokoll eingeführt. Dabei handelt es sich um ein hybrides Verfahren, das ML-KEM mit dem klassischen X25519 kombiniert. Deshalb sind Gespräche über Signal bereits heute vor zukünftigen Quantenangriffen geschützt. Ebenso führte Apple iMessage mit PQ3 einen eigenen Post-Quantum-Schutzmechanismus ein.

Bis wann müssen Unternehmen auf Post-Quantum-Kryptografie umgestellt haben?

Die EU-PQC-Roadmap und das BSI nennen klare Fristen: High-Risk-Anwendungen – also etwa kritische Infrastrukturen, Finanzdienste und Behörden – müssen bis 2030 migriert sein. Medium- und Low-Risk-Anwendungen folgen bis 2035. Außerdem verpflichtet die EU die Mitgliedsstaaten, 2026 nationale Migrationspläne vorzulegen.

Was ist der Unterschied zwischen Post-Quantum-Kryptografie und Quantum Key Distribution (QKD)?

Post-Quantum-Kryptografie (PQC) sind klassische Algorithmen, die auf quantenresistenten Problemen basieren. Sie laufen auf herkömmlicher Hardware. Quantum Key Distribution (QKD) hingegen nutzt tatsächlich Quantenmechanik (z. B. die Eigenschaften von Photonen), um Schlüssel absolut abhörsicher auszutauschen. Beide Ansätze ergänzen sich, da QKD laut Terra Quantum für vollständige Quantensicherheit zusätzlich zur PQC empfohlen wird – jedoch ist QKD deutlich teurer und infrastrukturell aufwendiger.

Fazit

Post-Quantum-Verschlüsselung ist die wichtigste kryptografische Entwicklung unserer Zeit. Während Quantencomputer heute noch keine unmittelbare Bedrohung darstellen, macht das „Harvest Now, Decrypt Later“-Problem sofortiges Handeln notwendig.

Unternehmen sollten jetzt mit dem Kryptokataster beginnen und hybride Verfahren einführen. Privatnutzer profitieren bereits von Post-Quantum-Schutz durch Apps wie Signal und aktuelle Browser-Versionen. Die Umstellung ist kein optionales Upgrade – sie ist die Grundlage digitaler Sicherheit für die nächsten Jahrzehnte.