Erfahren Sie, wie Sie in Windows 11 und 10 die Kernisolierung aktivieren, um Ihren PC besser vor Malware und Treiberangriffen zu schützen.

Die Kernisolierung ist eine wichtige Sicherheitsfunktion moderner Windows-Systeme. Sie schützt sensible Systembereiche vor Manipulation durch Schadsoftware und erschwert Angriffe auf Treiber und Prozesse im Kernel. Vor allem die Speicherintegrität erhöht den Schutz vor Exploits deutlich.

In dieser Anleitung erfahren Sie Schritt für Schritt, wie Sie die Funktion unter Windows 11 und Windows 10 aktivieren, Probleme beheben und Leistungsfolgen richtig einschätzen.

Was bedeutet Kernisolierung?

Die Kernisolierung ist Teil der Virtualisierungsbasierten Sicherheit (VBS). Dabei nutzt Windows Hardware-Virtualisierung, um besonders kritische Systemprozesse vom restlichen Betriebssystem abzuschotten. Angreifer können dadurch selbst mit Administratorrechten deutlich weniger Schaden anrichten.

Ein zentraler Bestandteil ist die Speicherintegrität (Memory Integrity), auch bekannt als HVCI (Hypervisor-protected Code Integrity). Diese Funktion sorgt dafür, dass nur vertrauenswürdiger, signierter Code im Kernelmodus ausgeführt werden darf.

Kurz gesagt: Selbst wenn Schadsoftware auf Ihren Rechner gelangt, wird es extrem schwierig, sich tief ins System einzunisten.

Voraussetzungen für die Aktivierung

Bevor Sie beginnen, sollten Sie prüfen, ob Ihr System die nötigen Anforderungen erfüllt.

Hardware-Virtualisierung

Ihr Prozessor muss Virtualisierung unterstützen (Intel VT-x oder AMD-V). Diese Funktion muss im UEFI oder im klassischen BIOS aktiviert sein.

TPM-Modul

Ein TPM 2.0 ist empfohlen, aber nicht in jedem Szenario zwingend. Besonders bei Windows 11 ist es jedoch Teil der Sicherheitsarchitektur.

Kompatible Treiber

Ältere oder unsignierte Treiber können die Aktivierung verhindern. Windows blockiert die Funktion, wenn bekannte Inkompatibilitäten bestehen.

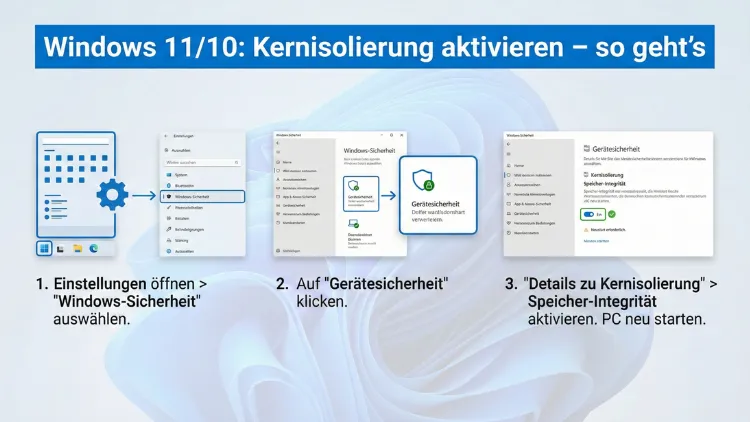

Kernisolierung über die Windows-Sicherheit aktivieren

Der einfachste Weg führt über die Sicherheitszentrale von Windows.

- Öffnen Sie das Startmenü

- Geben Sie „Windows-Sicherheit“ ein und öffnen Sie die App

(Teil von Microsoft Defender) - Klicken Sie auf Gerätesicherheit

- Wählen Sie Details zur Kernisolierung

- Aktivieren Sie den Schalter bei Speicherintegrität

- Starten Sie den PC neu

Nach dem Neustart ist die Schutzfunktion aktiv.

Wenn sich die Speicherintegrität nicht aktivieren lässt

Häufig blockieren Treiber die Funktion. Windows zeigt dann einen Hinweis wie „Treiber sind inkompatibel“.

Inkompatible Treiber anzeigen

- Öffnen Sie wieder Windows-Sicherheit

- Gehen Sie zu Gerätesicherheit → Kernisolierung

- Unter der Fehlermeldung finden Sie eine Liste betroffener Treiber

Notieren Sie sich die Dateinamen.

Treiber aktualisieren

Öffnen Sie den Geräte-Manager:

- Rechtsklick auf Start

- Geräte-Manager wählen

- Passendes Gerät suchen

- Rechtsklick → Treiber aktualisieren

Alternativ laden Sie aktuelle Treiber direkt vom Gerätehersteller.

Treiber entfernen (wenn nicht mehr benötigt)

Falls das Gerät nicht mehr genutzt wird:

- Im Geräte-Manager Rechtsklick auf das Gerät

- Gerät deinstallieren

- Haken bei „Treibersoftware löschen“ setzen

- Neustarten

Aktivierung per Gruppenrichtlinie (Pro-Versionen)

In professionellen Editionen lässt sich die Funktion auch zentral steuern.

- Drücken Sie Windows + R

- Geben Sie

gpedit.mscein (öffnet den Gruppenrichtlinien-Editor) - Navigieren Sie zu:

Computerkonfiguration → Administrative Vorlagen → System → Device Guard - Öffnen Sie „Virtualisierungsbasierte Sicherheit aktivieren“

- Aktivieren Sie die Richtlinie

- Wählen Sie „Sicherer Start mit DMA-Schutz“

- Neustart

Aktivierung per Registry (für erfahrene Nutzer)

Diese Methode eignet sich für Systeme ohne Gruppenrichtlinien-Editor.

- Windows + R →

regedit - Zu folgendem Pfad wechseln:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\DeviceGuard- DWORD-Wert erstellen oder ändern:

| Name | Wert |

|---|---|

| EnableVirtualizationBasedSecurity | 1 |

| RequirePlatformSecurityFeatures | 1 |

- Danach zu:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\CI\Policy- DWORD erstellen:

| Name | Wert |

|---|---|

| Enabled | 1 |

Neustart durchführen.

Aktivierung per PowerShell

Auch per Skript lässt sich die Funktion einschalten. Öffnen Sie PowerShell als Administrator:

Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\DeviceGuard" -Name "EnableVirtualizationBasedSecurity" -Value 1

Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\DeviceGuard" -Name "RequirePlatformSecurityFeatures" -Value 1Danach Neustart.

Leistungsauswirkungen der Speicherintegrität

Viele Nutzer sorgen sich um Performanceverluste. Die Realität:

| Nutzung | Auswirkung |

|---|---|

| Office & Web | Nicht spürbar |

| Bildbearbeitung | Minimal |

| Gaming | 1–5 % Leistungsverlust möglich |

| Virtualisierung | Kann stärker beeinflusst werden |

Moderne CPUs kompensieren den Mehraufwand meist problemlos.

Probleme mit Virtualisierungssoftware

Programme wie VMware Workstation oder VirtualBox können Konflikte verursachen. Grund: Beide nutzen ebenfalls Virtualisierung.

Lösung:

- Neueste Version installieren

- Hyper-V-Kompatibilitätsmodus aktivieren

- Alternativ auf reine Software-Virtualisierung umstellen

Kernisolierung und Hyper-V

Die Speicherintegrität nutzt denselben Hypervisor wie Hyper-V. Wenn Hyper-V aktiv ist, sind die Voraussetzungen meist erfüllt.

Prüfen:

systeminfoSteht dort „Ein Hypervisor wurde erkannt“, ist VBS aktiv.

Überprüfung des Status

So kontrollieren Sie, ob alles korrekt läuft:

- Windows-Sicherheit → Gerätesicherheit

- Unter Kernisolierung muss „Speicherintegrität: Ein“ stehen

Oder per Systeminformationen:

- Windows + R

msinfo32- Eintrag „Virtualisierungsbasierte Sicherheit prüfen

Ereignisprotokolle prüfen

Bei Aktivierungsfehlern hilft die Ereignisanzeige:

- Windows-Protokolle → System

- Nach Einträgen mit „Code Integrity“ suchen

- Fehlercodes geben Hinweise auf blockierte Treiber

Sicherheitsvorteile im Detail

Mit aktiver Kernisolierung profitieren Sie von:

- Schutz vor Kernel-Rootkits

- Blockierung unsignierter Treiber

- Schutz vor Speicher-Manipulation

- Erschwerte Privilegieneskalation

- Besserer Schutz vor Zero-Day-Exploits

Gerade moderne Ransomware versucht oft, Sicherheitsmechanismen auf Kernel-Ebene zu umgehen – genau hier setzt diese Technik an.

Wann sollte man die Funktion deaktivieren?

Nur in Ausnahmefällen:

- Sehr alte Spezialhardware ohne aktuelle Treiber

- Legacy-Industriesoftware

- Bestimmte Low-Latency-Gaming-Setups

- Testumgebungen für Treiberentwicklung

Für normale Büro- und Heimrechner ist die Aktivierung klar empfehlenswert.

Deaktivierung (falls nötig)

- Windows-Sicherheit → Gerätesicherheit

- Speicherintegrität ausschalten

- Neustart

Alternativ Registry-Werte wieder auf 0 setzen.

Häufige Fehlermeldungen

| Meldung | Ursache | Lösung |

|---|---|---|

| „Treiber inkompatibel“ | Alter Gerätetreiber | Update oder entfernen |

| „Gerät unterstützt keine Virtualisierung“ | BIOS-Option deaktiviert | Virtualisierung aktivieren |

| „DMA-Schutz nicht verfügbar“ | Alte Hardware | Funktion eingeschränkt nutzbar |

Rolle von Windows Update

Viele Treiberprobleme werden automatisch über Windows Update behoben. Es lohnt sich, vor der Fehlersuche alle Updates zu installieren.

Unterschied zwischen Kernisolierung und Secure Boot

| Funktion | Zweck |

|---|---|

| Secure Boot | Prüft Boot-Loader beim Start |

| Kernisolierung | Schützt laufenden Kernel |

| TPM | Schützt Schlüssel & Integrität |

Gemeinsam bilden sie ein starkes Sicherheitsfundament.

Fazit

Die Aktivierung der Kernisolierung ist eine der effektivsten Maßnahmen zur Härtung eines Windows-Systems. Besonders die Speicherintegrität schützt vor modernen Angriffstechniken, die klassische Virenscanner umgehen.

Auf aktueller Hardware sind Leistungseinbußen minimal, der Sicherheitsgewinn jedoch erheblich. Wer kompatible Treiber nutzt, sollte diese Schutzfunktion unbedingt eingeschaltet lassen.