BitLocker aktivieren in Windows 11 und 10: So schützen Sie Ihre Festplatte, SSD oder USB-Stick mit Laufwerkverschlüsselung – Schritt für Schritt erklärt.

BitLocker ist die integrierte Festplattenverschlüsselung von Microsoft und schützt Ihre Daten zuverlässig vor unbefugtem Zugriff. Ob Laptop, Desktop-PC oder USB-Stick – die Aktivierung dauert nur wenige Minuten.

In diesem Artikel erfahren Sie Schritt für Schritt, wie Sie BitLocker unter Windows 10 und Windows 11 einrichten, verwalten und optimal nutzen, einschließlich der Variante ohne TPM-Chip.

Was ist BitLocker und warum sollten Sie es nutzen?

BitLocker ist eine von Microsoft entwickelte Verschlüsselungstechnologie, die seit Windows Vista in ausgewählten Editionen enthalten ist. Grundsätzlich schützt sie alle Daten auf einem Laufwerk durch eine starke AES-Verschlüsselung mit 128 oder 256 Bit. Selbst wenn jemand Ihre Festplatte physisch ausbaut und in einen anderen Computer einbaut, kann er ohne den richtigen Schlüssel nicht auf Ihre Dateien zugreifen.

Besonders für Laptopnutzer ist BitLocker außerdem unverzichtbar, weil mobile Geräte häufiger verloren gehen oder gestohlen werden. Zusätzlich schützt BitLocker sensible Unternehmensdaten, persönliche Dokumente und gespeicherte Passwörter zuverlässig. Deshalb empfiehlt Microsoft den Einsatz von BitLocker grundsätzlich für alle Nutzer, die Wert auf digitale Datensicherheit legen.

Im Unterschied zur einfachen Dateipasswort-Sicherung verschlüsselt BitLocker das gesamte Laufwerk. Dadurch sind alle gespeicherten Inhalte – auch temporäre Dateien, der Papierkorb und der Ruhezustand – vollständig geschützt. Zudem arbeitet die Verschlüsselung im Hintergrund, sodass Sie im Alltag kaum einen Unterschied merken.

Voraussetzungen: Was brauchen Sie für BitLocker?

Bevor Sie BitLocker aktivieren, sollten Sie einige wichtige Voraussetzungen prüfen. Andernfalls kann es zu Fehlermeldungen oder einer eingeschränkten Funktion kommen.

Windows-Edition

BitLocker steht nur in bestimmten Windows-Versionen zur Verfügung:

- Windows 10: Pro, Enterprise, Education

- Windows 11: Pro, Enterprise, Education, Pro for Workstations, Pro Education

Nutzer von Windows 10 Home oder Windows 11 Home haben keinen Zugang zur vollständigen BitLocker-Laufwerkverwaltung. Jedoch bietet Windows 11 Home eine eingeschränkte Variante namens „Geräteverschlüsselung“, die in vielen Fällen automatisch aktiv ist. Mehr dazu lesen Sie weiter unten im Abschnitt für Home-Editionen.

TPM-Chip (Trusted Platform Module)

Für den komfortabelsten Betrieb benötigt BitLocker einen TPM-Chip in Version 1.2 oder höher. Dieser spezielle Sicherheitschip auf dem Motherboard speichert den Verschlüsselungsschlüssel und stellt sicher, dass der Computer nur startet, wenn keine Hardware-Manipulation vorliegt. Bei Windows 11 ist TPM 2.0 sogar eine Installationsvoraussetzung, weshalb nahezu alle Windows-11-Geräte automatisch kompatibel sind.

Falls Ihr Gerät keinen TPM-Chip hat, können Sie BitLocker dennoch nutzen – jedoch mit einer alternativen Entsperrmethode per USB-Stick oder PIN. Die entsprechende Anleitung finden Sie weiter unten.

UEFI und Secure Boot

Zusätzlich empfiehlt Microsoft, dass das System über eine UEFI-Firmware (nicht das ältere BIOS) verfügt und Secure Boot aktiviert ist. Diese Einstellungen finden Sie in den BIOS-/UEFI-Einstellungen Ihres Computers, die Sie beim Start durch Drücken von F2, F10, Entf oder einem ähnlichen Hotkey erreichen.

Administratorrechte

Außerdem benötigen Sie zwingend Administratorrechte, um BitLocker aktivieren zu können. Melden Sie sich daher mit einem Administrator-Konto an, bevor Sie beginnen.

BitLocker aktivieren in Windows 10 – Schritt für Schritt

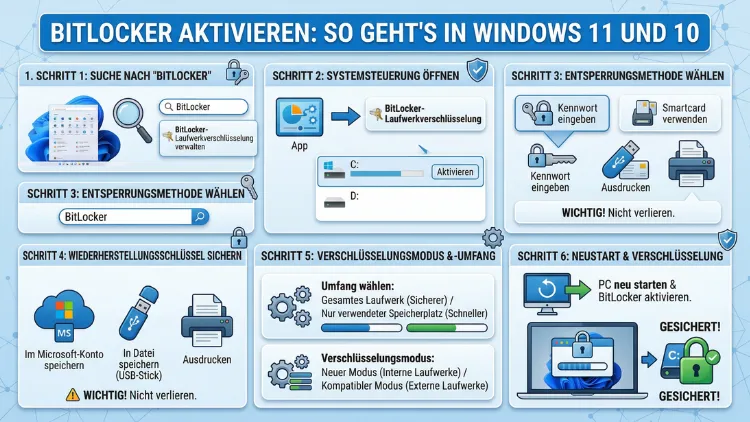

Die Aktivierung von BitLocker unter Windows 10 ist unkompliziert und dauert nur wenige Minuten. Folgen Sie einfach dieser Anleitung:

Schritt 1: Systemsteuerung öffnen

Drücken Sie die Windows-Taste + S und tippen Sie „Systemsteuerung“. Öffnen Sie die Systemsteuerung und klicken Sie anschließend auf „System und Sicherheit“.

Schritt 2: BitLocker-Laufwerkverschlüsselung aufrufen

Klicken Sie auf „BitLocker-Laufwerkverschlüsselung“. Dort sehen Sie alle verfügbaren Laufwerke Ihres Computers. Außerdem erkennen Sie auf einen Blick, welche Laufwerke bereits verschlüsselt sind und welche noch nicht.

Schritt 3: BitLocker einschalten

Klicken Sie neben dem gewünschten Laufwerk – in der Regel C: für das Systemlaufwerk – auf „BitLocker aktivieren“. Windows startet daraufhin den Einrichtungsassistenten.

Schritt 4: Entsperrmethode wählen

Wählen Sie, wie Sie das Laufwerk beim Start entsperren möchten. Zur Auswahl stehen:

- PIN-Eingabe beim Start (empfohlen für Systemlaufwerke)

- Automatisches Entsperren (geeignet für Datenlaufwerke)

- USB-Stick als Schlüssel (nur ohne TPM-Chip)

Für maximale Sicherheit empfehlen wir die PIN-Eingabe beim Start. Setzen Sie dazu ein Häkchen bei „Kennwort zum Entsperren des Laufwerks verwenden“, geben Sie Ihr Passwort zweimal ein und bestätigen Sie mit „Weiter“.

Schritt 5: Wiederherstellungsschlüssel sichern

Im nächsten Schritt fordert Windows Sie auf, den BitLocker-Wiederherstellungsschlüssel zu sichern. Dieser 48-stellige Schlüssel ist essenziell, um Ihre Daten wiederherstellen zu können, falls Sie Ihr Passwort vergessen oder das TPM beschädigt wird. Sie haben folgende Möglichkeiten:

- In Ihrem Microsoft-Konto speichern (empfohlen, da der Schlüssel online abrufbar bleibt)

- In einer Datei speichern (auf einem anderen Laufwerk oder USB-Stick)

- Ausdrucken und sicher aufbewahren

Wichtig: Speichern Sie den Wiederherstellungsschlüssel niemals auf demselben Laufwerk, das verschlüsselt werden soll. Andernfalls ist er im Ernstfall nicht zugänglich.

Schritt 6: Verschlüsselungsumfang festlegen

Danach wählen Sie, ob nur der verwendete Speicherplatz oder das gesamte Laufwerk verschlüsselt werden soll. Für neue Laufwerke genügt die erste Option, da sie schneller ist. Für Laufwerke, die bereits in Betrieb waren, empfiehlt sich hingegen die vollständige Verschlüsselung, um auch gelöschte Daten zu schützen.

Schritt 7: Verschlüsselungsmodus wählen

Anschließend wählen Sie den Verschlüsselungsmodus:

- XTS-AES (empfohlen für interne Laufwerke, da stabiler)

- AES-CBC (geeignet für externe Laufwerke, die auf älteren Windows-Versionen genutzt werden)

Schritt 8: Verschlüsselung starten

Klicken Sie abschließend auf „Verschlüsselung starten“. Den Fortschritt der Verschlüsselung sehen Sie, indem Sie das Startmenü öffnen, „BitLocker“ eingeben und auf „BitLocker verwalten“ klicken. Je nach Datenmenge dauert der Vorgang wenige Minuten bis mehrere Stunden. Nach Abschluss starten Sie Windows neu.

BitLocker aktivieren in Windows 11 – Schritt für Schritt

Unter Windows 11 hat Microsoft die Benutzeroberfläche grundlegend überarbeitet. Deshalb unterscheidet sich der Weg zur BitLocker-Einstellung leicht von Windows 10. Es gibt jedoch mehrere Wege zum Ziel.

Methode 1: Über die Einstellungen (empfohlen)

- Öffnen Sie die Einstellungen mit der Tastenkombination Windows-Taste + I.

- Navigieren Sie zu „Datenschutz und Sicherheit“.

- Scrollen Sie nach unten und klicken Sie auf „Geräteverschlüsselung“ oder „BitLocker-Laufwerkverschlüsselung“.

- Klicken Sie auf „BitLocker aktivieren“ neben dem gewünschten Laufwerk.

- Folgen Sie anschließend denselben Schritten wie unter Windows 10 – also Entsperrmethode festlegen, Wiederherstellungsschlüssel sichern und Verschlüsselungsumfang wählen.

Methode 2: Über den Datei-Explorer

Alternativ öffnen Sie den Datei-Explorer, klicken Sie mit der rechten Maustaste auf ein Laufwerk und wählen Sie „BitLocker aktivieren“. Dieser Weg ist besonders praktisch, wenn Sie schnell ein externes Laufwerk oder einen USB-Stick verschlüsseln möchten.

Methode 3: Über die Systemsteuerung

Zusätzlich ist der klassische Weg weiterhin verfügbar: Öffnen Sie die Systemsteuerung über das Startmenü, klicken Sie auf „System und Sicherheit“ und anschließend auf „BitLocker-Laufwerkverschlüsselung“. Dieser Weg funktioniert identisch wie in Windows 10.

BitLocker ohne TPM aktivieren – So geht’s

Falls Sie die Fehlermeldung erhalten, dass auf Ihrem Gerät kein TPM verwendet wird, können Sie BitLocker dennoch aktivieren. Dazu müssen Sie zunächst die Gruppenrichtlinien anpassen.

Schritt 1: Gruppenrichtlinien-Editor öffnen

Drücken Sie die Windows-Taste + R, geben Sie gpedit.msc ein und bestätigen Sie mit Enter. Dieser Weg funktioniert nur in Windows 10 Pro und Windows 11 Pro sowie höheren Editionen.

Schritt 2: Richtlinie finden

Navigieren Sie im linken Bereich zu:

Computerkonfiguration → Administrative Vorlagen → Windows-Komponenten → BitLocker-Laufwerkverschlüsselung → Betriebssystemlaufwerke

Schritt 3: Einstellung anpassen

Doppelklicken Sie auf „Zusätzliche Authentifizierung beim Start anfordern“. Setzen Sie die Richtlinie auf „Aktiviert“ und setzen Sie außerdem ein Häkchen bei „BitLocker ohne kompatibles TPM zulassen“. Klicken Sie auf „OK“ und schließen Sie den Editor.

Schritt 4: BitLocker aktivieren

Anschließend können Sie BitLocker wie in der obigen Anleitung aktivieren. Da kein TPM-Modul vorhanden ist, fragt der Verschlüsselungsassistent, wie das Laufwerk beim Start entsperrt werden soll: entweder per USB-Stick oder durch die Eingabe eines Kennworts. Folgen Sie danach den Anweisungen am Bildschirm.

BitLocker To Go: USB-Sticks und externe Festplatten verschlüsseln

Neben internen Laufwerken lassen sich mit BitLocker To Go auch externe Datenträger wie USB-Sticks, externe Festplatten oder SSDs verschlüsseln. Diese Funktion ist besonders sinnvoll, wenn Sie sensible Daten mobil transportieren.

Aktivierung für externe Laufwerke

- Schließen Sie das externe Laufwerk an Ihren Computer an.

- Öffnen Sie den Datei-Explorer und klicken Sie mit der rechten Maustaste auf das Laufwerk.

- Wählen Sie „BitLocker aktivieren“ aus dem Kontextmenü.

- Wählen Sie als Entsperrmethode ein Kennwort oder eine Smartcard.

- Sichern Sie den Wiederherstellungsschlüssel wie gewohnt.

- Wählen Sie den Verschlüsselungsumfang und starten Sie den Vorgang.

Zudem empfiehlt sich für externe Laufwerke der Verschlüsselungsmodus AES-CBC, da er auch auf älteren Windows-Versionen lesbar ist. Allerdings sollten Sie beachten, dass auf einem Mac oder Linux-Computer zusätzliche Software benötigt wird, um BitLocker-verschlüsselte Laufwerke zu öffnen.

BitLocker in Windows 10 Home und Windows 11 Home

Wie bereits erwähnt, ist die vollständige BitLocker-Laufwerkverwaltung in den Home-Editionen nicht enthalten. Jedoch bietet Microsoft dort eine Alternative: die sogenannte „Geräteverschlüsselung“.

Was ist die Geräteverschlüsselung?

Die Geräteverschlüsselung ist ein Windows-Feature, das die BitLocker-Verschlüsselung automatisch für das Betriebssystemlaufwerk und Festplattenlaufwerke aktiviert. Sie ist einfacher, jedoch weniger anpassbar als die vollständige BitLocker-Verwaltung.

Die Geräteverschlüsselung wird automatisch aktiviert, sobald Sie sich mit einem Microsoft-, Schul- oder Arbeitskonto anmelden oder einrichten. Verwenden Sie dagegen ein lokales Konto, wird die Verschlüsselung nicht automatisch gestartet – Sie müssen sie dann manuell einschalten.

Geräteverschlüsselung manuell aktivieren (Windows 10/11 Home)

- Öffnen Sie die Einstellungen mit Windows-Taste + I.

- Navigieren Sie zu „Update und Sicherheit“ (Windows 10) bzw. „Datenschutz und Sicherheit“ (Windows 11).

- Klicken Sie auf „Geräteverschlüsselung“.

- Aktivieren Sie den Schalter neben „Geräteverschlüsselung“.

Sollte diese Option nicht erscheinen, überprüfen Sie mit dem Tool msinfo32, ob Ihr Gerät die Anforderungen erfüllt: Drücken Sie Windows-Taste + R, geben Sie msinfo32 ein und suchen Sie in der Systemzusammenfassung nach dem Eintrag „Unterstützung der Geräteverschlüsselung“.

Empfohlene Vorgehensweisen: Maximale Sicherheit mit TPM + PIN

Die Standardkonfiguration von BitLocker nutzt nur den TPM-Chip, um das Laufwerk beim Start automatisch zu entsperren. Diese Konfiguration ist jedoch anfällig für bestimmte Angriffe, bei denen der Verschlüsselungsschlüssel beim Booten abgefangen werden kann.

Deshalb empfehlen wir ausdrücklich die Kombination aus TPM und PIN (auch „Pre-Boot-Authentifizierung“ genannt). Dabei wird vor dem Windows-Start eine PIN abgefragt. Ohne diese PIN gibt der TPM-Chip den Verschlüsselungsschlüssel nicht frei – der Angreifer scheitert also bereits vor dem Systemstart.

TPM + PIN per Gruppenrichtlinie aktivieren

- Öffnen Sie den Gruppenrichtlinien-Editor mit Windows-Taste + R →

gpedit.msc. - Navigieren Sie zu: Computerkonfiguration → Administrative Vorlagen → Windows-Komponenten → BitLocker-Laufwerkverschlüsselung → Betriebssystemlaufwerke.

- Öffnen Sie „Zusätzliche Authentifizierung beim Start anfordern“ und setzen Sie sie auf „Aktiviert“.

- Wählen Sie unter „TPM-Systemstart-PIN konfigurieren“: „PIN beim TPM-Start erforderlich“.

- Klicken Sie auf „OK“.

Anschließend öffnen Sie BitLocker verwalten, klicken auf „Starten-PIN ändern“ und vergeben eine sichere PIN.

Weitere empfohlene Vorgehensweisen

- Wiederherstellungsschlüssel an mehreren Orten sichern: Speichern Sie ihn sowohl im Microsoft-Konto als auch ausgedruckt an einem sicheren Ort.

- BitLocker vor BIOS-Updates pausieren: Ein Firmware-Update ändert die Boot-Umgebung, was das TPM alarmieren und den Wiederherstellungsschlüssel anfordern kann.

- AES-256 statt AES-128 verwenden: Über die Gruppenrichtlinien können Sie die Schlüssellänge erhöhen und damit die Sicherheit weiter steigern.

- Netzwerk-Boot deaktivieren: Deaktivieren Sie PXE-Boot im BIOS, um Angriffe über das Netzwerk zu verhindern.

BitLocker verwalten: Pausieren, deaktivieren und entsperren

BitLocker vorübergehend pausieren

Manchmal müssen Sie BitLocker kurzzeitig anhalten – zum Beispiel vor einem BIOS-Update oder einem großen Windows-Funktionsupdate. Das Anhalten entschlüsselt Ihre Dateien nicht, sondern setzt lediglich die Integritätsprüfungen temporär aus.

So pausieren Sie BitLocker:

- Öffnen Sie die Systemsteuerung → System und Sicherheit → BitLocker-Laufwerkverschlüsselung.

- Klicken Sie neben dem Laufwerk auf „Schutz anhalten“.

- Bestätigen Sie mit „Ja“.

Standardmäßig wird der Schutz nach dem nächsten Neustart automatisch fortgesetzt.

BitLocker vollständig deaktivieren

Falls Sie BitLocker dauerhaft entfernen möchten, klicken Sie in der Systemsteuerung unter BitLocker-Laufwerkverschlüsselung auf „BitLocker deaktivieren“. Windows entschlüsselt das Laufwerk anschließend vollständig. Dieser Vorgang dauert je nach Laufwerksgröße einige Zeit. Alternativ können Sie dies über die Eingabeaufforderung (als Administrator) erledigen:

manage-bde -off C:Oder per PowerShell:

Disable-BitLocker -MountPoint "C:"Wiederherstellungsschlüssel abrufen

Falls Sie Ihr Passwort vergessen haben oder das TPM defekt ist, benötigen Sie den 48-stelligen Wiederherstellungsschlüssel. Diesen finden Sie unter:

- Microsoft-Konto: Melden Sie sich unter account.microsoft.com an und navigieren Sie zu „Geräte“ → „Wiederherstellungsschlüssel anzeigen“.

- Gespeicherte Datei: Öffnen Sie die zuvor gespeicherte

.txt-Datei auf einem anderen Laufwerk. - Ausdruck: Nutzen Sie den bei der Einrichtung erstellten Ausdruck.

Häufige Probleme und Lösungen

BitLocker startet nicht

Falls BitLocker nicht starten lässt, prüfen Sie zunächst:

- Ist die Windows-Edition kompatibel (Pro/Enterprise/Education)?

- Ist der TPM-Chip im BIOS aktiviert? Rufen Sie die BIOS-Einstellungen auf (meist F2 oder Entf beim Start) und suchen Sie unter „Sicherheit“ nach „TPM 2.0″ oder „TPM 1.2″. Setzen Sie ihn auf „Aktiviert“.

- Haben Sie ausreichend Administratorrechte?

Wiederherstellungsschlüssel wird angefordert

Wenn Windows beim Start den Wiederherstellungsschlüssel verlangt, liegt meist eine erkannte Änderung an der Hardware oder Firmware vor. Geben Sie den 48-stelligen Schlüssel ein. Danach empfiehlt es sich, BitLocker kurz zu deaktivieren und erneut zu aktivieren, damit das TPM die neue Konfiguration akzeptiert.

Verschlüsselung ist zu langsam

Die Verschlüsselung nutzt vorhandene CPU-Ressourcen und kann bei großen Festplatten mehrere Stunden dauern. Sie können den Computer während der Verschlüsselung normal weiternutzen – der Vorgang läuft im Hintergrund. Zudem können Sie den PC während der Verschlüsselung herunterfahren; Windows setzt den Vorgang beim nächsten Start automatisch fort.

Häufige Fragen zu BitLocker

Welche Windows-Versionen unterstützen BitLocker vollständig?

BitLocker in vollem Umfang ist in Windows 10 Pro, Enterprise und Education sowie Windows 11 Pro, Enterprise, Education und Pro for Workstations verfügbar. Windows 10 Home und Windows 11 Home bieten lediglich die eingeschränkte „Geräteverschlüsselung“. Diese verschlüsselt zwar das Systemlaufwerk, bietet aber keine manuelle Verwaltung einzelner Partitionen.

Benötige ich für BitLocker zwingend einen TPM-Chip?

Nein, ein TPM-Chip ist nicht zwingend erforderlich. Jedoch müssen Sie ohne TPM zunächst die Gruppenrichtlinien anpassen, um BitLocker auch ohne TPM zu erlauben. Anschließend nutzen Sie stattdessen einen USB-Stick oder ein Kennwort als Entsperrmethode beim Start. Die genaue Anleitung finden Sie oben im Abschnitt „BitLocker ohne TPM aktivieren“.

Wie sicher ist BitLocker wirklich?

BitLocker mit AES-256-Bit-Verschlüsselung und TPM + PIN gilt als sehr sicher. Jedoch ist die Standardkonfiguration mit TPM-only anfällig für bestimmte physische Angriffe, bei denen der Verschlüsselungsschlüssel beim Bootvorgang abgefangen werden kann. Deshalb empfehlen wir ausdrücklich die Kombination aus TPM und Pre-Boot-PIN für maximale Sicherheit.

Kann ich BitLocker auf einer externen Festplatte oder einem USB-Stick nutzen?

Ja, mit BitLocker To Go lassen sich externe Laufwerke, USB-Sticks und portable SSDs verschlüsseln. Der Zugriff ist dann nur nach Eingabe eines Kennworts oder über eine Smartcard möglich. Beachten Sie außerdem, dass BitLocker-verschlüsselte Laufwerke auf macOS oder Linux zusätzliche Software erfordern, um lesbar zu sein.

Was passiert, wenn ich meinen Wiederherstellungsschlüssel verliere?

Falls der Wiederherstellungsschlüssel verloren geht und auch das Passwort nicht mehr bekannt ist, sind die verschlüsselten Daten dauerhaft und unwiederbringlich verloren. Eine Entschlüsselung ohne Schlüssel ist technisch nicht möglich. Deshalb ist es unbedingt notwendig, den Schlüssel an mehreren sicheren Orten zu sichern – idealerweise im Microsoft-Konto und zusätzlich als Ausdruck.

Verlangsamt BitLocker den Computer spürbar?

In modernen Computern mit Hardware-Beschleunigung für AES – was seit vielen Jahren Standard ist – ist der Leistungsverlust durch BitLocker minimal und im Alltag nicht spürbar. Ältere Geräte ohne AES-NI-Hardwareunterstützung können jedoch einen leichten Rückgang der Lese- und Schreibgeschwindigkeit bemerken, besonders bei sehr schnellen NVMe-SSDs.

Wie entsperre ich ein BitLocker-verschlüsseltes Laufwerk nach einem Neustart?

Bei verschlüsselten Systemlaufwerken erscheint nach dem Neustart automatisch ein Eingabefeld für die PIN oder das Kennwort, bevor Windows startet. Bei verschlüsselten Datenlaufwerken oder externen Laufwerken öffnet Windows eine Passwortabfrage, sobald Sie im Datei-Explorer auf das Laufwerk doppelklicken.

Kann ich BitLocker über die Kommandozeile verwalten?

Ja, Windows bietet das Befehlszeilentool manage-bde sowie das PowerShell-Modul BitLocker zur vollständigen Verwaltung. Nützliche Befehle sind zum Beispiel manage-bde -status (Status aller Laufwerke anzeigen), manage-bde -on C: (BitLocker einschalten) und manage-bde -off C: (BitLocker ausschalten). Diese Methode eignet sich besonders für die Administration mehrerer Geräte.

Muss ich BitLocker vor einem Windows-Update pausieren?

Für normale Windows-Updates ist das nicht nötig. Jedoch sollten Sie BitLocker vor einem BIOS- oder UEFI-Firmware-Update pausieren, da diese Änderungen die Boot-Umgebung verändern. Das TPM erkennt diese Änderung und fordert sonst beim nächsten Start den Wiederherstellungsschlüssel an. Ebenso empfiehlt es sich, BitLocker bei größeren Hardware-Änderungen kurz zu pausieren.

Wie aktiviere ich BitLocker auf mehreren Geräten gleichzeitig?

In einer Unternehmensumgebung können Administratoren BitLocker zentral über Microsoft Intune, Microsoft Endpoint Configuration Manager oder Gruppenrichtlinien (GPO) auf allen Geräten verwalten und erzwingen. Außerdem lassen sich Wiederherstellungsschlüssel automatisch in Azure Active Directory oder dem lokalen Active Directory hinterlegen, was die Verwaltung deutlich vereinfacht.

Fazit

BitLocker ist ein leistungsstarkes und in Windows integriertes Werkzeug, das Ihre Daten zuverlässig vor unbefugtem Zugriff schützt. Die Aktivierung ist in Windows 10 und Windows 11 Pro schnell erledigt und erfordert keine zusätzliche Software.

Für maximale Sicherheit empfehlen wir außerdem die Kombination aus TPM 2.0 und einer Pre-Boot-PIN sowie die Sicherung des Wiederherstellungsschlüssels an mehreren Orten. So sind Ihre Daten auch bei Verlust oder Diebstahl des Geräts umfassend geschützt.