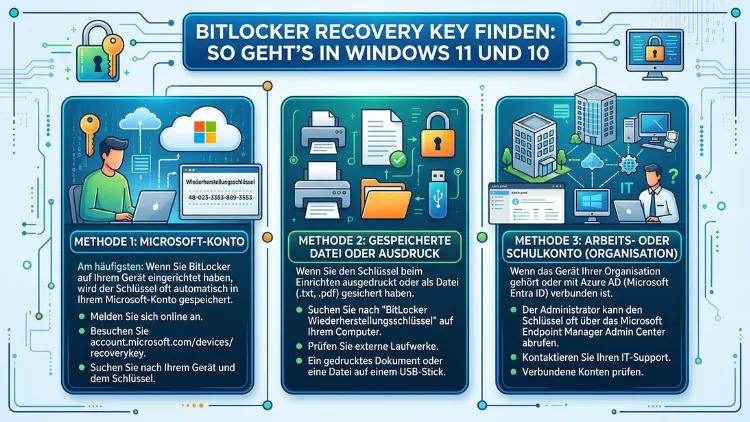

BitLocker Recovery Key finden: So erhalten Sie den Wiederherstellungsschlüssel in Windows 11 und Windows 10 – über Microsoft-Konto, Active Directory und mehr.

Den BitLocker-Wiederherstellungsschlüssel zu finden, ist häufig dringend nötig – zum Beispiel nach einem BIOS-Update oder einem neuen Motherboard. Der Schlüssel besteht aus 48 Ziffern und wurde beim Aktivieren von BitLocker automatisch gesichert.

Dieser Artikel zeigt Ihnen alle Speicherorte, erklärt jeden Schritt verständlich und hilft Ihnen, den Schlüssel schnell wiederzufinden – für Windows 10 und Windows 11.

Was ist der BitLocker-Wiederherstellungsschlüssel?

BitLocker ist die in Windows integrierte Festplattenverschlüsselung. Sie schützt Ihre Daten vor unbefugtem Zugriff, falls ein Gerät gestohlen wird oder verloren geht. Sobald Windows BitLocker aktiviert, erstellt das System automatisch einen 48-stelligen numerischen Wiederherstellungsschlüssel. Dieser Schlüssel ist Ihr letztes Mittel, wenn das normale Entsperren fehlschlägt.

Viele Nutzer sehen den Wiederherstellungsschlüssel erst dann zum ersten Mal, wenn Windows ihn verlangt. Das passiert zum Beispiel nach einem Firmware-Update, nach dem Wechsel einer Hardware-Komponente, nach einer Änderung im BIOS/UEFI oder nach einem fehlgeschlagenen Windows-Update. Außerdem kann ein unerwarteter Neustart ohne vollständige Anmeldung denselben Effekt haben.

Deshalb ist es wichtig, den Speicherort des Schlüssels im Voraus zu kennen. Wenn Windows den Schlüssel verlangt, haben Sie nämlich keinen Internetzugang mehr, weil das System noch nicht vollständig gestartet ist. Sie benötigen also ein zweites Gerät – zum Beispiel ein Smartphone – um nachzuschlagen.

Wo wird der BitLocker-Wiederherstellungsschlüssel gespeichert?

Beim Aktivieren von BitLocker fragt Windows, wo der Schlüssel gesichert werden soll. Es gibt dabei fünf mögliche Speicherorte:

- Microsoft-Konto (häufigster Speicherort bei Heimanwendern)

- Azure Active Directory (häufigster Speicherort in Unternehmen mit Microsoft 365)

- Active Directory Domain Services (klassische Unternehmensumgebungen)

- USB-Stick oder externes Laufwerk (manuell gespeicherte Textdatei)

- Ausgedrucktes Dokument (physischer Ausdruck)

Zudem speichert Windows den Schlüssel bei modernen Geräten – insbesondere Surface-Geräten, OEM-Laptops und vielen vorinstallierten Windows-11-Systemen – automatisch im verknüpften Microsoft-Konto. Das geschieht oft, ohne dass der Nutzer es aktiv veranlasst hat. Deshalb ist das Microsoft-Konto der erste Ort, an dem Sie suchen sollten.

Methode 1: BitLocker-Wiederherstellungsschlüssel im Microsoft-Konto finden

Dies ist die schnellste und häufigste Lösung für private Nutzer. Öffnen Sie auf einem zweiten Gerät – zum Beispiel Ihrem Smartphone oder einem anderen PC – einen Browser und gehen Sie zu folgendem Pfad:

Schritt-für-Schritt-Anleitung:

- Öffnen Sie einen Browser (z. B. Microsoft Edge, Google Chrome oder Firefox).

- Navigieren Sie zur Adresse:

account.microsoft.com/devices/recoverykey - Melden Sie sich mit dem Microsoft-Konto an, das auf dem gesperrten PC verknüpft ist.

- Auf der Seite sehen Sie eine Liste Ihrer Geräte. Außerdem wird zu jedem Gerät der zugehörige Wiederherstellungsschlüssel angezeigt – sofern einer gespeichert wurde.

- Notieren Sie den 48-stelligen Schlüssel und geben Sie ihn am gesperrten Computer ein.

Wichtig: Achten Sie darauf, sich mit dem richtigen Microsoft-Konto anzumelden. Falls auf dem PC mehrere Konten genutzt wurden, kann der Schlüssel unter einem anderen Konto gespeichert sein. Außerdem funktioniert dieser Weg nur, wenn das Gerät zuvor mit einem Microsoft-Konto verknüpft war – nicht bei reinen lokalen Konten.

Methode 2: Wiederherstellungsschlüssel über die Eingabeaufforderung anzeigen

Falls Ihr PC noch zugänglich ist und BitLocker derzeit nicht den Zugang blockiert, können Sie den Schlüssel über die Windows-Eingabeaufforderung auslesen. Diese Methode funktioniert sowohl in Windows 10 als auch in Windows 11.

Schritt-für-Schritt-Anleitung:

- Drücken Sie Windows + S und suchen Sie nach „Eingabeaufforderung“.

- Klicken Sie mit der rechten Maustaste auf das Ergebnis und wählen Sie „Als Administrator ausführen“.

- Geben Sie folgenden Befehl ein:

manage-bde -protectors -get C:- Drücken Sie Enter. Windows zeigt daraufhin alle aktiven Schlüsselschutzvorrichtungen für das Laufwerk C: an.

- Suchen Sie nach dem Eintrag „Numerisches Kennwort“. Darunter steht der 48-stellige Wiederherstellungsschlüssel.

Ersetzen Sie C: durch den Buchstaben des jeweiligen Laufwerks, falls Sie ein anderes verschlüsseltes Laufwerk prüfen möchten. Zudem können Sie mit dem Befehl manage-bde -status zunächst prüfen, welche Laufwerke mit BitLocker gesichert sind.

Alternativbefehl über PowerShell:

Öffnen Sie Windows PowerShell als Administrator und geben Sie ein:

(Get-BitLockerVolume -MountPoint "C:").KeyProtector | Where-Object {$_.KeyProtectorType -eq "RecoveryPassword"} | Select-Object -ExpandProperty RecoveryPasswordAuch dieser Befehl gibt den Wiederherstellungsschlüssel direkt aus. Außerdem ist diese Methode besonders hilfreich, wenn Sie mehrere Laufwerke mit BitLocker verwalten.

Methode 3: Wiederherstellungsschlüssel in einer gespeicherten Datei finden

Viele Nutzer haben beim Aktivieren von BitLocker die Option gewählt, den Schlüssel in einer Textdatei zu speichern. Diese Datei trägt in der Regel einen Namen wie:

BitLocker-Wiederherstellungsschlüssel-XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX.txt

Suchen Sie diese Datei an folgenden Speicherorten:

- Lokale Festplatte (falls Sie damals ein anderes Laufwerk als Sicherungsort gewählt haben)

- USB-Stick oder externes Laufwerk, das Sie zum Zeitpunkt der Aktivierung angeschlossen hatten

- OneDrive – besonders wahrscheinlich, wenn OneDrive damals aktiv war

- Netzlaufwerke oder NAS-Systeme, falls Sie in einer Netzwerkumgebung arbeiten

Empfohlene Vorgehensweise: Durchsuchen Sie alle angeschlossenen Laufwerke und Backup-Medien mit dem Windows-Explorer oder dem macOS-Finder (bei Parallels/Boot Camp) systematisch nach dem Dateinamen. Geben Sie dazu im Windows-Explorer in die Suchleiste „BitLocker-Wiederherstellungsschlüssel“ ein.

Methode 4: Gedruckten Wiederherstellungsschlüssel finden

Beim Einrichten von BitLocker bestand zudem die Möglichkeit, den Schlüssel auszudrucken. Falls Sie diese Option genutzt haben, suchen Sie den Ausdruck in Ordnern, in denen Sie wichtige Dokumente aufbewahren – zum Beispiel in Ihrem Schreibtisch, einem Aktenordner oder einem Notizbuch.

Der Ausdruck enthält neben dem 48-stelligen Schlüssel auch die BitLocker-Schlüssel-ID, die die ersten acht Zeichen des Schlüssels zeigt. Windows zeigt diese ID auch auf dem gesperrten Bildschirm an, sodass Sie leicht prüfen können, ob Sie den richtigen Ausdruck gefunden haben.

Methode 5: Wiederherstellungsschlüssel über Azure Active Directory finden

In Unternehmensumgebungen werden Geräte häufig mit Microsoft Entra ID (früher: Azure Active Directory) verknüpft. In diesem Fall speichert Windows den Wiederherstellungsschlüssel automatisch in der Cloud des Unternehmens.

Schritt-für-Schritt-Anleitung:

- Wenden Sie sich zunächst an Ihre IT-Abteilung oder den Systemadministrator.

- Falls Sie selbst Administratorrechte haben, melden Sie sich am Microsoft Entra Admin Center an:

entra.microsoft.com - Navigieren Sie zu Geräte → Alle Geräte.

- Suchen Sie das betroffene Gerät und klicken Sie darauf.

- Wählen Sie den Tab „BitLocker-Schlüssel“. Dort finden Sie den gespeicherten Wiederherstellungsschlüssel.

Alternativ ist der Schlüssel im Microsoft Intune Admin Center unter intune.microsoft.com zu finden, falls das Unternehmen Intune zur Geräteverwaltung einsetzt.

Methode 6: Wiederherstellungsschlüssel über Active Directory finden (Unternehmensumgebungen)

In klassischen On-Premises-Unternehmensumgebungen mit Windows Server und Active Directory wird der Schlüssel direkt im Verzeichnisdienst gespeichert. Das setzt jedoch voraus, dass der Administrator die entsprechende Gruppenrichtlinie konfiguriert hat.

Schritt-für-Schritt-Anleitung für Administratoren:

- Öffnen Sie auf dem Domänencontroller das Tool „Active Directory-Benutzer und -Computer“.

- Aktivieren Sie im Menü Ansicht die Option „Erweiterte Features“.

- Suchen Sie das betroffene Computerobjekt.

- Klicken Sie mit der rechten Maustaste auf das Computerobjekt und wählen Sie „Eigenschaften“.

- Wechseln Sie zum Tab „BitLocker-Wiederherstellung“. Dort werden alle gespeicherten Schlüssel aufgelistet.

Wichtig: Falls keine Schlüssel angezeigt werden, wurde die Sicherung entweder nicht konfiguriert oder das Gerät ist nicht mit der Domäne verbunden.

Methode 7: BitLocker-Wiederherstellungsschlüssel über die Windows-Systemsteuerung sichern

Falls BitLocker auf Ihrem PC aktiv ist und Sie vorsorglich eine Sicherungskopie des Schlüssels anlegen möchten, bietet Windows eine direkte Möglichkeit dazu – sowohl in Windows 10 als auch in Windows 11.

Schritt-für-Schritt-Anleitung:

- Öffnen Sie die Systemsteuerung (Suche: „Systemsteuerung“).

- Navigieren Sie zu System und Sicherheit → BitLocker-Laufwerkverschlüsselung.

- Klicken Sie neben dem gewünschten Laufwerk auf „Wiederherstellungsschlüssel sichern“.

- Wählen Sie eine der verfügbaren Optionen:

- In Ihrem Microsoft-Konto speichern

- In einer Datei speichern

- Wiederherstellungsschlüssel drucken

- Folgen Sie den Anweisungen des Assistenten.

Außerdem können Sie diesen Schritt jederzeit wiederholen, um mehrere Sicherungskopien anzulegen. Das ist besonders dann empfehlenswert, wenn Sie Ihr Gerät kürzlich einem Hardware-Upgrade unterzogen haben.

Unterschiede zwischen Windows 10 und Windows 11

Die grundlegenden Schritte zum Finden des Wiederherstellungsschlüssels sind in Windows 10 und Windows 11 nahezu identisch. Es gibt jedoch einige Unterschiede, die Sie kennen sollten:

Windows 11:

- Auf neueren Geräten mit Windows 11 Home ist BitLocker standardmäßig als „Geräteverschlüsselung“ aktiv, sobald Sie sich mit einem Microsoft-Konto anmelden. Der Schlüssel wird deshalb oft automatisch gesichert.

- Das Einstellungsmenü ist in Windows 11 neu gestaltet. Den Zugang zu BitLocker finden Sie unter: Einstellungen → Datenschutz und Sicherheit → Geräteverschlüsselung.

- Zudem bietet Windows 11 in der Pro-Edition einen direkten Link zur BitLocker-Verwaltung im Startmenü.

Windows 10:

- Unter Windows 10 Home fehlt die vollständige BitLocker-Verwaltung. Jedoch ist die vereinfachte „Geräteverschlüsselung“ ebenfalls vorhanden, wenn das Gerät entsprechende Hardware-Voraussetzungen erfüllt.

- Die Einstellungen finden Sie unter: Einstellungen → Update und Sicherheit → Geräteverschlüsselung.

- Außerdem ist die klassische Systemsteuerung in Windows 10 noch vollständig erreichbar, während sie in Windows 11 schrittweise zurückgedrängt wird.

Gemeinsam für beide Versionen: Der Befehl manage-bde funktioniert identisch, und der Weg über das Microsoft-Konto ist ebenfalls gleich. Deshalb sind die meisten Methoden dieses Artikels universell einsetzbar.

Was tun, wenn der Wiederherstellungsschlüssel nicht gefunden wird?

Falls Sie den Schlüssel an keinem der genannten Orte finden können, ist die Situation ernst. Leider gibt es ohne den Wiederherstellungsschlüssel keine Möglichkeit, auf ein BitLocker-verschlüsseltes Laufwerk zuzugreifen. Das ist gewollt – BitLocker-Verschlüsselung wäre sonst wertlos.

Folgende Maßnahmen sind dennoch möglich:

1. Microsoft-Support kontaktieren:

Wenden Sie sich an den Microsoft-Support unter support.microsoft.com. Obwohl Microsoft den Schlüssel selbst nicht aushändigen kann, kann der Support helfen, das korrekte Microsoft-Konto zu identifizieren, unter dem der Schlüssel gespeichert wurde.

2. IT-Abteilung einschalten:

In Unternehmen sollte immer zuerst die IT-Abteilung kontaktiert werden. Außerdem sollten Mitarbeitende grundsätzlich keine privaten Microsoft-Konten auf Firmengeräten nutzen, da dies die Schlüsselsicherung erschwert.

3. Datenverlust akzeptieren und Laufwerk zurücksetzen:

Falls alle Stricke reißen, bleibt als letzter Ausweg nur das vollständige Löschen und Neuformatieren des Laufwerks. Dabei gehen jedoch alle Daten unwiederbringlich verloren. Dieser Schritt sollte deshalb erst nach Ausschöpfung aller anderen Optionen erwogen werden.

4. Professionelle Datenrettung:

Spezialisierte Unternehmen wie Kroll Ontrack oder DriveSavers bieten Datenrettungsservices an. Jedoch ist zu beachten, dass diese Dienste bei einer intakten BitLocker-Verschlüsselung ohne Schlüssel ebenfalls an ihre Grenzen stoßen.

Empfohlene Vorgehensweisen zur Schlüsselsicherung

Um künftig in einer solchen Situation nicht erneut unter Druck zu geraten, empfehlen sich folgende Maßnahmen:

Mehrfachsicherung anlegen:

Speichern Sie den Wiederherstellungsschlüssel an mindestens zwei unterschiedlichen Orten – zum Beispiel im Microsoft-Konto und zusätzlich als Ausdruck an einem sicheren Ort.

Microsoft-Konto verknüpfen:

Stellen Sie sicher, dass Ihr Windows-Gerät dauerhaft mit einem Microsoft-Konto verknüpft ist. So wird der Schlüssel bei Änderungen automatisch aktualisiert.

Regelmäßige Überprüfung:

Prüfen Sie einmal im Jahr unter account.microsoft.com/devices/recoverykey, ob der aktuelle Schlüssel Ihres Geräts dort hinterlegt ist. Außerdem sollten Sie dies nach jedem größeren Hardware-Upgrade wiederholen.

OneDrive nutzen:

Falls Sie OneDrive verwenden, speichern Sie die Schlüsseldatei zudem in einem verschlüsselten OneDrive-Ordner oder in einem Passwort-Manager wie Bitwarden oder 1Password.

Passwort-Manager verwenden:

Passwort-Manager wie Bitwarden (kostenlos, Open Source) oder 1Password ermöglichen es, den 48-stelligen Schlüssel sicher und abrufbar zu hinterlegen. Bitwarden bietet eine kostenlose Variante, die für diesen Zweck vollkommen ausreicht.

BitLocker auf verschiedenen Gerätetypen

BitLocker ist nicht nur auf Desktop-PCs und Laptops aktiv. Deshalb lohnt ein Blick auf die verschiedenen Gerätekategorien:

Surface-Geräte (Surface Pro, Surface Laptop, Surface Go):

Microsoft aktiviert auf Surface-Geräten BitLocker standardmäßig. Außerdem wird der Schlüssel automatisch im verknüpften Microsoft-Konto gespeichert. Der Weg über account.microsoft.com/devices/recoverykey ist hier der schnellste.

OEM-Laptops (z. B. HP, Dell, Lenovo, ASUS, Acer):

Viele Hersteller aktivieren die „Geräteverschlüsselung“ bereits bei der Ersteinrichtung – ebenfalls mit automatischer Speicherung im Microsoft-Konto. Zudem bieten einige Hersteller eigene Verwaltungstools an, zum Beispiel HP Sure View oder Dell Data Protection.

Selbst zusammengestellte Desktop-PCs:

Hier muss BitLocker manuell aktiviert werden. Der Schlüssel wird ausschließlich dort gespeichert, wo Sie ihn bei der Aktivierung abgelegt haben.

Externe Laufwerke und USB-Sticks (BitLocker To Go):

BitLocker To Go funktioniert für externe Speichermedien. Außerdem wird der Schlüssel in diesem Fall im Microsoft-Konto oder in einer Datei gespeichert – je nach gewählter Option.

Häufige Fehlerquellen und wie Sie sie vermeiden

Erfahrungsgemäß treten beim Suchen des Wiederherstellungsschlüssels immer wieder dieselben Probleme auf:

Falsches Microsoft-Konto:

Viele Nutzer haben mehrere Microsoft-Konten. Deshalb sollten Sie systematisch alle Konten auf der Microsoft-Recovery-Seite prüfen.

Schlüssel wurde nicht gesichert:

Bei einigen Geräten, die mit einem lokalen Windows-Konto eingerichtet wurden, wurde kein Schlüssel automatisch gespeichert. Außerdem gilt: Wer beim Einrichten von BitLocker die Sicherung übersprungen hat, findet den Schlüssel nirgends.

Veraltete Sicherungskopie:

Nach einem Windows-Neuinstallation oder einer Laufwerksmigration kann sich die Schlüssel-ID ändern. Deshalb ist eine regelmäßige Aktualisierung der Sicherungskopie wichtig.

OneDrive-Synchronisation ausgefallen:

Falls OneDrive zum Zeitpunkt der BitLocker-Aktivierung nicht synchronisiert war, ist die Schlüsseldatei möglicherweise nur lokal vorhanden.

Wiederherstellungsschlüssel-ID erkennen und zuordnen

Wenn Windows den Wiederherstellungsschlüssel anfordert, zeigt es zusätzlich eine Schlüssel-ID an. Diese ID besteht aus den ersten acht Zeichen des Schlüssels und hilft Ihnen, den richtigen Schlüssel zu identifizieren, falls Sie mehrere gespeichert haben.

Im Microsoft-Konto unter account.microsoft.com/devices/recoverykey wird jeder gespeicherte Schlüssel ebenfalls mit seiner ID angezeigt. Vergleichen Sie deshalb zunächst die ID auf dem gesperrten Bildschirm mit den IDs im Microsoft-Konto, bevor Sie anfangen, Schlüssel einzugeben.

FAQ: Häufige Fragen zum BitLocker-Wiederherstellungsschlüssel

Warum fragt Windows plötzlich nach dem BitLocker-Wiederherstellungsschlüssel?

Windows fordert den Wiederherstellungsschlüssel an, wenn es eine Veränderung an der Hardware oder Firmware erkennt. Typische Auslöser sind BIOS/UEFI-Updates, ein neues Motherboard, eine neue Festplatte, bestimmte Windows-Updates oder zu viele fehlgeschlagene PIN-Eingaben. Außerdem kann das Entfernen oder Hinzufügen von RAM-Modulen diesen Prozess auslösen.

Kann ich BitLocker ohne den Wiederherstellungsschlüssel entsperren?

Nein. Ohne den Wiederherstellungsschlüssel ist es technisch nicht möglich, auf ein BitLocker-verschlüsseltes Laufwerk zuzugreifen. Das ist der Kern des Sicherheitskonzepts. Deshalb ist eine vorherige Sicherung des Schlüssels so wichtig.

Wo finde ich den BitLocker-Schlüssel auf einem Windows-11-Laptop?

Der einfachste Weg ist das Microsoft-Konto unter account.microsoft.com/devices/recoverykey. Außerdem können Sie bei noch zugänglichem System den Befehl manage-bde -protectors -get C: in der Eingabeaufforderung (als Administrator) verwenden.

Ist der BitLocker-Wiederherstellungsschlüssel dasselbe wie das BitLocker-Passwort?

Nein. Das BitLocker-Passwort (oder die PIN) ist der reguläre Zugangsschutz, den Sie beim Start eingeben. Der Wiederherstellungsschlüssel ist ein 48-stelliger Notfallcode, der nur bei bestimmten Ereignissen benötigt wird. Beide schützen das Laufwerk, werden jedoch in unterschiedlichen Situationen verwendet.

Was passiert, wenn ich den Wiederherstellungsschlüssel mehrfach falsch eingebe?

Windows blockiert nach mehreren falschen Versuchen den Zugang vorübergehend. Außerdem werden keine dauerhaften Schäden am Laufwerk verursacht. Deshalb lohnt es sich, in Ruhe nach dem richtigen Schlüssel zu suchen, bevor Sie weitere Eingaben machen.

Kann ich den Wiederherstellungsschlüssel ändern oder zurücksetzen?

Ja. Bei aktivem BitLocker-Zugang können Sie in der Systemsteuerung unter BitLocker-Laufwerkverschlüsselung → Wiederherstellungsschlüssel sichern einen neuen Schlüssel generieren und sichern. Außerdem lässt sich dies auch über den Befehl manage-bde -protectors -add C: -rp in der Eingabeaufforderung durchführen.

Speichert Microsoft meinen BitLocker-Schlüssel dauerhaft?

Microsoft speichert den Schlüssel so lange, wie das Gerät mit dem Microsoft-Konto verknüpft ist. Sobald Sie das Gerät aus dem Microsoft-Konto entfernen, wird der Schlüssel ebenfalls gelöscht. Deshalb sollten Sie vor dem Entfernen eines Geräts den Schlüssel an einem anderen Ort sichern.

Funktioniert der gespeicherte Schlüssel auch nach einer Windows-Neuinstallation noch?

Nein. Bei einer Neuinstallation von Windows wird in der Regel ein neuer BitLocker-Schlüssel generiert. Deshalb ist es wichtig, nach jeder Neuinstallation eine neue Sicherungskopie des Schlüssels anzulegen.

Gibt es eine Möglichkeit, BitLocker ohne Datenverlust zu deaktivieren?

Ja. Falls Sie Zugang zum System haben, können Sie BitLocker jederzeit deaktivieren. Navigieren Sie dazu zu Systemsteuerung → System und Sicherheit → BitLocker-Laufwerkverschlüsselung → BitLocker deaktivieren. Die Entschlüsselung läuft im Hintergrund und verursacht keinen Datenverlust.

Was ist der Unterschied zwischen BitLocker und der Windows-Geräteverschlüsselung?

Die Geräteverschlüsselung ist eine vereinfachte Version von BitLocker, die auch in Windows Home verfügbar ist. Sie läuft automatisch und bietet weniger Konfigurationsmöglichkeiten. BitLocker selbst ist in Windows Pro, Enterprise und Education verfügbar und ermöglicht zudem erweiterte Verwaltungsoptionen wie Gruppenrichtlinien und Active-Directory-Integration.

Fazit

Den BitLocker-Wiederherstellungsschlüssel zu finden, ist mit den richtigen Methoden meist schnell möglich. Suchen Sie zuerst im Microsoft-Konto unter account.microsoft.com/devices/recoverykey, danach in gespeicherten Dateien und Ausdrucken.

Legen Sie außerdem noch heute eine Sicherungskopie an – zum Beispiel im Microsoft-Konto und zusätzlich in einem Passwort-Manager wie Bitwarden. So sind Sie bei künftigen Windows-Updates oder Hardware-Änderungen bestens vorbereitet.