Erfahren Sie, was Sandboxing ist, wie diese Sicherheitsmethode Programme isoliert und warum sie ein wichtiger Schutz vor Malware und Cyberangriffen ist.

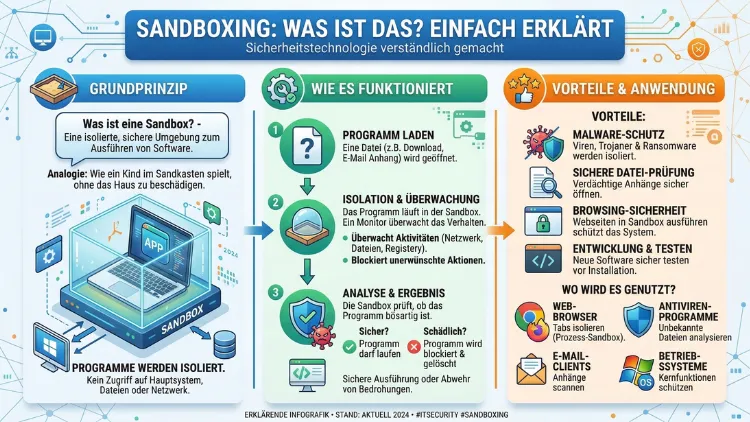

Sandboxing bezeichnet in der IT-Sicherheit eine Methode, bei der Programme oder Dateien in einer vollständig isolierten Umgebung ausgeführt werden – getrennt vom restlichen System. So lässt sich verdächtiger Code gefahrlos testen, bevor er Schaden anrichten kann.

Deshalb ist Sandboxing heute eine der wichtigsten Abwehrtechniken gegen Malware, Zero-Day-Angriffe und unbekannte Bedrohungen – sowohl für Privatnutzer als auch für Unternehmen.

Die Sandbox-Idee: Woher kommt der Begriff?

Der Begriff „Sandbox“ stammt aus dem Englischen und bedeutet übersetzt schlicht „Sandkasten“. Die Analogie ist dabei treffend: Genau wie ein Kind im Sandkasten spielen kann, ohne die Umgebung zu verändern, läuft Software in einer Sandbox abgeschottet vom restlichen System. Was im Sandkasten passiert, bleibt im Sandkasten.

Ursprünglich nutzten Softwareentwickler den Begriff für isolierte Testumgebungen, in denen neuer Code ausprobiert werden konnte, ohne das Produktivsystem zu gefährden. Jedoch hat sich die Bedeutung im Laufe der Zeit stark erweitert. Heute ist Sandboxing außerdem ein zentrales Konzept in der IT-Sicherheit, dem Betriebssystemdesign und der Webbrowserentwicklung. Zudem findet es Anwendung in der Malware-Analyse, der Softwareentwicklung und dem Bildungsbereich.

So funktioniert Sandboxing technisch

Das Kernprinzip jeder Sandbox ist die Isolation. Programme innerhalb der Sandbox erhalten keinen Zugriff auf das eigentliche Dateisystem, die Windows-Registry oder andere kritische Systemressourcen. Für die ausgeführte Software sieht die Sandbox dabei wie ein vollständiges, normales Betriebssystem aus – sie „weiß“ nicht, dass sie eingesperrt ist.

Technisch gesehen gibt es hierfür mehrere Umsetzungsmethoden:

Virtualisierung: Bei diesem Ansatz wird eine vollständige virtuelle Maschine (VM) emuliert. Ein sogenannter Hypervisor – also eine Software-Schicht zwischen Hardware und virtueller Maschine – verwaltet den Zugriff auf die Hardwareressourcen. Da jede VM ihr eigenes Betriebssystem mitbringt, ist die Isolation besonders stark. Allerdings benötigt dieser Ansatz mehr Ressourcen.

Kernel-Level-Isolation (Linux): Auf Linux-Systemen wird Prozess-Isolierung durch Kernel-Funktionen wie Namespaces und Control Groups (cgroups) erreicht. Namespaces virtualisieren dabei Systemressourcen wie den Prozessbaum, das Dateisystem und den Netzwerk-Stack. Control Groups begrenzen zusätzlich den Ressourcenverbrauch (CPU, Arbeitsspeicher, Netzwerkbandbreite).

Containerisierung: Werkzeuge wie Docker oder Kubernetes nutzen Containerisierung als eine Art „leichtes Sandboxing“. Container teilen sich zwar den Kernel des Host-Betriebssystems, sind jedoch durch Namespaces und cgroups voneinander isoliert. Deshalb eignen sie sich hervorragend für die Entwicklung und den Betrieb von Anwendungen.

Browser-Sandboxing: Moderne Webbrowser wie Google Chrome oder Microsoft Edge isolieren einzelne Tabs und Erweiterungen in eigenen Sandbox-Prozessen. Dadurch kann ein bösartiger Tab keine anderen Tabs oder das Betriebssystem kompromittieren. Dieses Prinzip nennt sich außerdem „Site Isolation“.

Einsatzbereiche von Sandboxing

Sandboxing wird heute in vielen verschiedenen Bereichen eingesetzt. Deshalb lohnt es sich, die wichtigsten Anwendungsfelder genauer zu betrachten:

Malware-Analyse

Sicherheitsexperten und Malware-Analysten nutzen Sandboxes, um verdächtige Dateien, E-Mail-Anhänge und URLs zu untersuchen. Die verdächtige Datei wird dabei in der Sandbox „detoniert“ – also ausgeführt – während das System genau protokolliert, welche Aktionen das Programm vornimmt. Überwacht werden zum Beispiel Dateizugriffe, Netzwerkverbindungen, Prozesserstellungen und Registry-Änderungen. Außerdem lässt sich so das vollständige Verhalten der Schadsoftware dokumentieren.

Software-Entwicklung und Testing

Entwickler nutzen Sandbox-Umgebungen, um neuen Code oder Updates zu testen, bevor dieser in die Produktionsumgebung übernommen wird. So lassen sich Fehler frühzeitig erkennen, ohne dass das Live-System beeinträchtigt wird. Zudem ermöglicht es die parallele Arbeit verschiedener Teams an verschiedenen Programmversionen.

E-Mail-Sicherheit

Moderne E-Mail-Sicherheitslösungen wie Proofpoint Email Security oder Microsoft Defender for Office 365 integrieren Sandboxing direkt in den E-Mail-Filter. Anhänge und Links werden dabei automatisch in einer isolierten Umgebung geöffnet und auf verdächtiges Verhalten geprüft, bevor sie den Nutzer erreichen.

Webbrowser

Wie bereits erwähnt, nutzen Browser Sandboxing, um die Sicherheit beim Surfen zu erhöhen. Jeder Tab läuft in einem eigenen isolierten Prozess, sodass ein kompromittierter Tab keine anderen Browserbereiche oder das Betriebssystem gefährden kann.

Bildung und Forschung

Außerdem bieten Sandbox-Umgebungen Studierenden und Forschern die Möglichkeit, Cyberangriffstechniken, Schwachstellen und Abwehrmechanismen zu verstehen, ohne dass dabei Risiken für echte Systeme entstehen. Deshalb sind Sandboxes ein unverzichtbares Werkzeug in der IT-Sicherheitsausbildung.

Vorteile von Sandboxing

Sandboxing bietet eine Vielzahl konkreter Vorteile. Deshalb ist es heute aus modernen Sicherheitsarchitekturen kaum noch wegzudenken:

- Schutz vor unbekannten Bedrohungen: Klassische Antivirenprogramme arbeiten mit Signaturen bekannter Schadsoftware. Zero-Day-Angriffe oder polymorphe Malware werden damit jedoch nicht erkannt. Eine Sandbox kann solche neuen Bedrohungen durch Verhaltensanalyse identifizieren – also nicht danach, wie die Datei aussieht, sondern was sie tut.

- Sichere Testumgebung: Entwickler können neuen Code, Updates oder ganze Anwendungen in einem sicheren Bereich testen, ohne die Live-Umgebung zu gefährden. Dadurch sinkt das Risiko von Produktionsausfällen erheblich.

- Proaktive Bedrohungsanalyse: Sandboxes ermöglichen eine proaktive Bewertung potenzieller Risiken, sodass Unternehmen Bedrohungen erkennen und bekämpfen können, bevor sie in die eigentlichen Systeme eindringen.

- Transparenz und Protokollierung: Zudem liefert Sandboxing detaillierte Informationen darüber, wie sich eine Datei oder ein Programm verhält. Diese Informationen sind für Sicherheitsteams äußerst wertvoll.

- Verbesserte Zusammenarbeit: Mit einer Sandbox-Umgebung können verschiedene Teams oder Abteilungen gemeinsam an einer Anwendung arbeiten, ohne sich gegenseitig zu behindern oder das Produktivsystem zu belasten.

Grenzen und Risiken

Trotz aller Vorteile ist Sandboxing kein Allheilmittel. Deshalb ist es wichtig, auch die Grenzen und Risiken dieser Technologie zu kennen:

Sandbox-Evasion: Fortgeschrittene Schadsoftware kann erkennen, dass sie sich in einer isolierten Umgebung befindet, und ihr Verhalten entsprechend anpassen. Beispielsweise bleibt manche Malware in der Sandbox inaktiv und entfaltet ihre schädliche Wirkung erst, wenn sie im echten System ausgeführt wird. Deshalb optimieren Forscher Sandbox-Umgebungen kontinuierlich, um diesen Ausweichmanövern entgegenzuwirken.

Ressourcenverbrauch: Sandboxing erfordert zusätzliche Rechenleistung, Arbeitsspeicher und Speicherplatz. Deshalb kann es bei intensiver Nutzung zu spürbaren Leistungseinbußen kommen.

Nicht alle Bedrohungen werden erkannt: Einige Arten von Malware sind darauf ausgelegt, Schwachstellen in schlecht gesicherten Sandboxes auszunutzen. Deshalb ist ein robustes Sandbox-Design und regelmäßige Aktualisierung unerlässlich.

Kein vollständiger Ersatz für andere Sicherheitsmaßnahmen: Sandboxing ist außerdem kein Ersatz für andere Sicherheitsmechanismen wie Firewalls, Intrusion-Detection-Systeme oder regelmäßige Sicherheitsupdates. Es sollte stets als Teil einer mehrschichtigen Sicherheitsstrategie verstanden werden.

Sandboxing-Technologien im Überblick

Heute stehen sowohl für Privatnutzer als auch für Unternehmen verschiedene Sandbox-Lösungen zur Verfügung:

Windows Sandbox

Microsoft bietet mit der Windows Sandbox eine integrierte Lösung, die in Windows 10 Pro, Enterprise und Education sowie Windows 11 enthalten ist. Sie bietet eine leichtgewichtige Desktop-Umgebung, in der Anwendungen isoliert ausgeführt werden können. Ein besonderes Merkmal: Die Sandbox ist temporär. Bei jedem Neustart beginnt sie mit einem frischen Zustand – alle installierten Programme, Dateien und Einstellungen werden beim Schließen automatisch gelöscht.

Sandboxie-Plus

Sandboxie-Plus ist ein kostenloses Open-Source-Tool, das es ermöglicht, nahezu jede Windows-Anwendung in einem isolierten Container auszuführen. Besonders praktisch ist es, um Browser wie Chrome, Firefox oder Edge isoliert zu starten. Dadurch wird verhindert, dass beim Besuch kompromittierter Webseiten Schadcode direkten Zugriff auf das System erhält.

ANY.RUN

ANY.RUN ist eine interaktive Online-Sandbox, die hauptsächlich für die Malware-Analyse genutzt wird. Sie ermöglicht es, verdächtige Dateien oder URLs in einer vollständig isolierten Umgebung auszuführen und das Verhalten in Echtzeit zu beobachten. Deshalb ist sie besonders bei Sicherheitsforschern und IT-Experten beliebt.

Unternehmens-Lösungen

Für den Unternehmenseinsatz gibt es spezialisierte Sandbox-Lösungen. CrowdStrike Falcon Sandbox analysiert Dateien automatisiert im Hintergrund und liefert detaillierte Berichte über das Verhalten von Schadsoftware. Zscaler SSE integriert Sandboxing direkt in das sichere Web-Gateway und analysiert dabei jeden verdächtigen Download in der Cloud. Palo Alto Networks WildFire ist eine Cloud-basierte Malware-Analyse-Plattform, die Dateien in mehreren Umgebungen gleichzeitig analysiert und so besonders gründliche Ergebnisse liefert.

Sandboxing für Privatnutzer: Empfohlene Vorgehensweisen

Auch Privatnutzer können von Sandboxing profitieren. Deshalb empfehlen sich folgende Vorgehensweisen:

Windows Sandbox aktivieren und nutzen:

- Öffnen Sie die Windows-Einstellungen und navigieren Sie zu „Apps“ → „Optionale Features“.

- Klicken Sie auf „Weitere Windows-Features“ und setzen Sie einen Haken bei „Windows-Sandbox“.

- Starten Sie den Computer neu.

- Öffnen Sie die Windows Sandbox über das Startmenü und installieren Sie darin beliebige Programme, ohne Ihr Hauptsystem zu gefährden.

Sandboxie-Plus für Browserisolierung nutzen:

- Laden Sie Sandboxie-Plus von der offiziellen GitHub-Seite (sandboxie-plus.com) herunter.

- Installieren Sie das Programm auf Ihrem Computer.

- Klicken Sie mit der rechten Maustaste auf Ihren Browser und wählen Sie „In Sandboxie ausführen“.

- Surfen Sie nun isoliert – alle Änderungen werden beim Schließen verworfen.

Verdächtige Dateien online analysieren:

Nutzen Sie den kostenlosen Dienst VirusTotal (virustotal.com), um verdächtige Dateien zu analysieren. Hochgeladene Dateien werden dabei in verschiedenen Sandbox-Umgebungen ausgeführt und auf schädliches Verhalten überprüft. Beachten Sie jedoch, dass hochgeladene Dateien von anderen Nutzern eingesehen werden können – laden Sie daher keine vertraulichen Daten hoch.

Sandboxing in Unternehmen

In Unternehmen ist Sandboxing mittlerweile ein zentraler Bestandteil moderner Sicherheitsarchitekturen. Deshalb lohnt sich ein genauerer Blick auf die typischen Einsatzszenarien:

E-Mail-Sicherheit

Da E-Mails nach wie vor der häufigste Angriffsvektor sind, empfiehlt sich der Einsatz von Lösungen, die Sandboxing direkt in den E-Mail-Filter integrieren. Proofpoint Targeted Attack Protection zum Beispiel analysiert alle Anhänge und Links in einer isolierten Cloud-Sandbox, bevor sie zugestellt werden. Außerdem erlaubt es die detaillierte Protokollierung aller Aktivitäten.

Endpunktschutz

Moderne XDR-Plattformen (Extended Detection and Response) wie CrowdStrike Falcon integrieren Sandboxing direkt in den Endpunktschutz. Dabei werden verdächtige Dateien beim Ausführen automatisch in einer isolierten Umgebung analysiert. Zudem ermöglicht die Kombination aus Sandboxing und XDR eine lückenlose Angriffskettenerkennung.

Web-Gateways

Cloud-basierte Web-Gateways wie Zscaler Internet Access analysieren jeden verdächtigen Download automatisch in einer Sandbox. Deshalb werden Bedrohungen abgefangen, noch bevor sie das Unternehmensnetzwerk erreichen.

DevOps und Softwareentwicklung

In der Softwareentwicklung nutzen Teams Sandbox-Umgebungen, um neue Features oder Integrationen zu testen. Containerisierungslösungen wie Docker und Kubernetes ermöglichen es dabei, vollständig isolierte Entwicklungs- und Testumgebungen bereitzustellen, die sich schnell erstellen und verwerfen lassen.

Sandboxing und moderne Bedrohungslagen 2026

Die Bedrohungslandschaft verändert sich rasant. Im Jahr 2026 sehen sich Unternehmen und Privatnutzer mit immer raffinierteren Angriffsmethoden konfrontiert. Deshalb ist Sandboxing aktueller denn je:

KI-gestützte Malware ist in der Lage, ihr Verhalten dynamisch anzupassen, um Sandbox-Erkennung zu umgehen. Deshalb rüsten auch Sandbox-Anbieter nach und integrieren ihrerseits KI-gestützte Verhaltensanalyse, die Ausweichmanöver erkennt.

Ransomware wie etwa die Angriffe, die zuletzt kritische Infrastrukturen betrafen, kann durch Sandboxing in der E-Mail- und Dateianalyse frühzeitig gestoppt werden – bevor sich die Verschlüsselung im Netzwerk ausbreiten kann.

Zero-Day-Exploits bleiben eine der gefährlichsten Bedrohungen, da signaturbasierte Virenscanner sie per Definition nicht kennen. Sandboxing ist deshalb eine der wenigen Methoden, die auch unbekannte Bedrohungen durch Verhaltensanalyse erkennen kann.

Außerdem gewinnt cloudbasiertes Sandboxing 2026 weiter an Bedeutung, da es keine lokale Hardware erfordert und Analysen in Echtzeit und in großem Maßstab ermöglicht.

Häufige Fragen zum Sandboxing

Was ist eine Sandbox einfach erklärt?

Eine Sandbox ist eine isolierte Umgebung auf einem Computer, in der Programme oder Dateien ausgeführt werden können, ohne dass sie das eigentliche Betriebssystem oder andere Anwendungen beeinflussen. Deshalb eignet sie sich ideal, um unbekannte Software gefahrlos zu testen oder verdächtige Dateien zu analysieren.

Wie unterscheidet sich Sandboxing von einem Antivirenprogramm?

Ein Antivirenprogramm arbeitet hauptsächlich mit bekannten Signaturen von Schadsoftware und gleicht Dateien damit ab. Sandboxing hingegen führt die Datei tatsächlich aus und beobachtet ihr Verhalten – deshalb können damit auch vollkommen neue, unbekannte Bedrohungen erkannt werden, gegen die ein klassischer Virenscanner machtlos wäre.

Ist die Windows Sandbox kostenlos?

Ja, die Windows Sandbox ist ein kostenloses Feature, das in Windows 10/11 Pro, Enterprise und Education enthalten ist. Sie muss jedoch zunächst in den optionalen Windows-Features aktiviert werden. Zudem benötigt der Computer Virtualisierungstechnologie (Hyper-V), die in den BIOS-Einstellungen aktiviert sein muss.

Kann Malware eine Sandbox erkennen und umgehen?

Ja, das ist ein bekanntes Problem. Fortgeschrittene Malware kann erkennen, ob sie in einer virtuellen Umgebung läuft, und ihr Verhalten entsprechend anpassen – zum Beispiel inaktiv bleiben, bis sie im echten System ausgeführt wird. Deshalb entwickeln Sandbox-Anbieter kontinuierlich Gegenmaßnahmen, unter anderem durch realitätsnähere Umgebungen und KI-gestützte Erkennungsmethoden.

Was ist der Unterschied zwischen einer Sandbox und einer virtuellen Maschine?

Eine virtuelle Maschine (VM) ist eine vollständige Emulation eines Computers mit eigenem Betriebssystem. Eine Sandbox hingegen muss kein vollständiges System emulieren – sie kann auch als leichtgewichtigerer Container oder isolierter Prozess realisiert werden. Deshalb sind Sandboxes oft schneller und ressourcenschonender als vollständige VMs, bieten aber unter Umständen etwas weniger Isolation.

Welche Browser nutzen Sandboxing?

Alle modernen Browser nutzen Sandboxing. Google Chrome war dabei ein Vorreiter und isoliert seit seiner ersten Version jeden Tab in einem eigenen Prozess. Microsoft Edge, Mozilla Firefox und Apple Safari verwenden ebenfalls Sandboxing-Techniken, um zu verhindern, dass bösartige Webinhalte auf das Betriebssystem zugreifen.

Ist Docker eine Art Sandboxing?

Ja, Docker-Container gelten als eine Form von „leichtem Sandboxing“. Container isolieren Anwendungen mithilfe von Linux-Namespaces und Control Groups vom Host-System. Jedoch ist die Isolation weniger stark als bei vollständigen virtuellen Maschinen, deshalb sollte Docker allein nicht als vollständige Sicherheitssandbox betrachtet werden.

Wie setzt man Sandboxing im Unternehmen um?

Empfohlen wird ein mehrschichtiger Ansatz: Erstens sollten E-Mail-Anhänge durch eine Lösung wie Proofpoint oder Microsoft Defender for Office 365 automatisch in einer Sandbox analysiert werden. Zweitens bietet ein Cloud-Web-Gateway wie Zscaler Schutz beim Surfen. Drittens sollte der Endpunktschutz durch eine XDR-Plattform wie CrowdStrike Falcon ergänzt werden, die Sandboxing integriert.

Verlangsamt Sandboxing den Computer?

Sandboxing kann je nach Technologie und Einsatzszenario einen gewissen Leistungs-Overhead verursachen, da zusätzliche Ressourcen für die Isolierung benötigt werden. Moderne, cloudbasierte Sandbox-Lösungen verlagern jedoch den Großteil der Rechenarbeit in die Cloud, sodass lokale Systeme kaum spürbar belastet werden.

Schützt Sandboxing auch vor Phishing?

Sandboxing hilft indirekt beim Schutz vor Phishing, indem verdächtige URLs und Anhänge in E-Mails vor der Zustellung analysiert werden. Deshalb ist es ein wichtiger Bestandteil eines umfassenden Anti-Phishing-Konzepts. Jedoch ersetzt es keine Sicherheitsschulungen für Mitarbeiter, da Social-Engineering-Angriffe auf menschliche Schwächen abzielen, die keine Technologie vollständig abfangen kann.

Fazit

Sandboxing ist eine der wirksamsten Methoden, um unbekannte Bedrohungen frühzeitig zu erkennen und einzudämmen. Deshalb sollte es sowohl von Privatnutzern als auch von Unternehmen als fester Bestandteil der Sicherheitsstrategie betrachtet werden.

Allerdings gilt: Kein Sicherheitsmechanismus schützt allein zu 100 %. Deshalb ist Sandboxing am wirksamsten als Teil einer mehrschichtigen Sicherheitsarchitektur, ergänzt durch aktuelle Antivirensoftware, regelmäßige Updates und ein geschultes Sicherheitsbewusstsein.