Erfahren Sie, was Zwei-Faktor-Authentifizierung (2FA) ist, wie sie funktioniert und warum sie Ihre Online-Konten besser vor Hackern schützt.

Die Zwei-Faktor-Authentifizierung (2FA) schützt Ihre Konten selbst dann, wenn Ihr Passwort gestohlen wird. Sie fügt eine zweite Sicherheitsebene hinzu, die Angreifer ohne Ihr physisches Gerät nicht überwinden können.

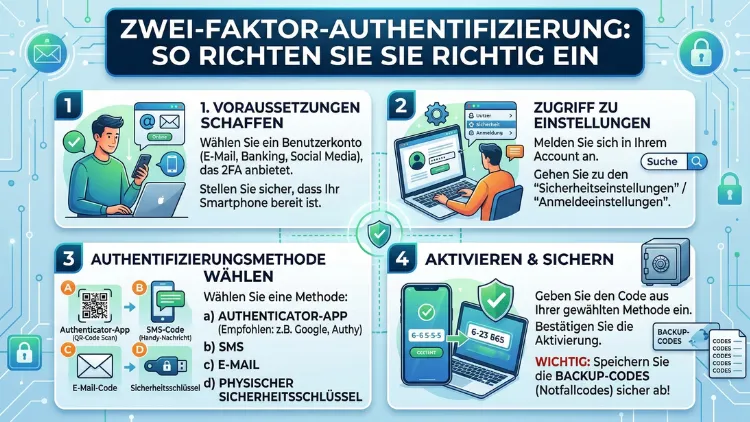

In diesem Artikel erfahren Sie, welche 2FA-Methoden es gibt, welche davon wirklich sicher sind und wie Sie die Zwei-Faktor-Authentifizierung Schritt für Schritt bei den wichtigsten Diensten aktivieren.

Was ist Zwei-Faktor-Authentifizierung?

Die Zwei-Faktor-Authentifizierung – auch zweistufige Verifizierung oder Multi-Faktor-Authentifizierung (MFA) genannt – ist ein Sicherheitsverfahren, das zwei unabhängige Nachweise Ihrer Identität verlangt. Dabei kombiniert das System stets zwei der folgenden drei Faktoren:

- Wissen: etwas, das Sie kennen (z. B. ein Passwort oder eine PIN)

- Besitz: etwas, das Sie haben (z. B. ein Smartphone oder ein Hardware-Schlüssel)

- Biometrie: etwas, das Sie sind (z. B. Fingerabdruck oder Gesichtserkennung)

Selbst wenn ein Angreifer Ihr Passwort kennt, kann er sich also ohne den zweiten Faktor nicht einloggen. Deshalb gilt 2FA heute als grundlegende Schutzmaßnahme für alle Online-Konten.

Warum reicht ein Passwort allein nicht mehr aus?

Täglich werden weltweit Millionen von Zugangsdaten durch Datenlecks, Phishing-Angriffe und Schadsoftware gestohlen. Laut Berichten der IT-Sicherheitsbranche sind über 80 % der Datenpannen auf gestohlene oder schwache Passwörter zurückzuführen. Zudem nutzen viele Menschen dasselbe Passwort für mehrere Dienste. Dadurch reicht ein einziger Datenleck aus, um viele Konten auf einmal zu kompromittieren.

Die Zwei-Faktor-Authentifizierung schließt diese Lücke effektiv. Selbst wenn Angreifer Ihr Passwort kennen, fehlt ihnen der zweite Faktor – und damit der Zugang zu Ihrem Konto.

Die verschiedenen 2FA-Methoden im Überblick

Nicht alle Methoden der Zwei-Faktor-Authentifizierung sind gleich sicher. Deshalb ist es wichtig, die Unterschiede zu kennen.

SMS-Code (einmaliger Code per Textnachricht)

Die SMS-basierte Authentifizierung ist die am weitesten verbreitete Methode. Nach dem Login erhalten Sie einen sechsstelligen Code per SMS. Jedoch ist diese Methode auch die unsicherste, da Angreifer durch sogenannte SIM-Swap-Angriffe Ihre Telefonnummer übernehmen und Ihre SMS abfangen können. Außerdem sind SMS-Codes bei schlechter Netzabdeckung unzuverlässig.

Empfehlung: Verwenden Sie SMS-2FA nur dann, wenn keine bessere Option verfügbar ist.

Authenticator-App (TOTP)

Authenticator-Apps generieren zeitbasierte Einmalcodes (TOTP – Time-based One-Time Password) direkt auf Ihrem Smartphone, ohne Internetverbindung. Jeder Code ist nur 30 Sekunden gültig und wird lokal berechnet. Dadurch sind diese Codes deutlich sicherer als SMS-Codes, weil sie nicht abgefangen werden können.

Empfohlen werden:

- Google Authenticator (iOS und Android, kostenlos, einfach)

- Microsoft Authenticator (iOS und Android, kostenlos, mit Cloud-Backup)

- Authy (iOS, Android und Desktop, kostenlos, mit verschlüsseltem Backup)

Hardware-Sicherheitsschlüssel (FIDO2/WebAuthn)

Hardware-Schlüssel wie der YubiKey sind physische USB- oder NFC-Geräte, die Sie beim Login einstecken oder antippen. Sie gelten als die sicherste 2FA-Methode überhaupt, da sie immun gegen Phishing sind. Außerdem funktionieren sie ohne Akku und ohne Internetverbindung. Allerdings kosten sie Geld (ca. 25–70 Euro) und sind verlorengehen ein Problem.

Push-Benachrichtigung

Einige Dienste senden eine Push-Benachrichtigung an Ihr Smartphone, die Sie mit einem Tippen bestätigen. Microsoft verwendet diese Methode mit der Microsoft Authenticator-App. Diese Methode ist bequem, jedoch anfällig für sogenannte MFA-Fatigue-Angriffe, bei denen Angreifer zahllose Anfragen senden, bis ein genervter Nutzer versehentlich bestätigt.

Schritt-für-Schritt: Authenticator-App einrichten

Die Authenticator-App ist für die meisten Nutzer die beste Balance aus Sicherheit und Benutzerfreundlichkeit. Im Folgenden wird die Einrichtung mit der App Authy erklärt, da sie ein verschlüsseltes Backup bietet und auf mehreren Geräten funktioniert.

Schritt 1: Authy installieren

- Öffnen Sie den App Store (iOS) oder den Google Play Store (Android).

- Suchen Sie nach „Authy“ und installieren Sie die App des Anbieters Twilio.

- Öffnen Sie Authy und geben Sie Ihre Handynummer ein.

- Bestätigen Sie Ihre Nummer per SMS oder Anruf.

- Legen Sie ein starkes Backup-Passwort fest. Dieses benötigen Sie, wenn Sie Authy auf einem neuen Gerät einrichten.

Schritt 2: 2FA in einem Dienst aktivieren (Beispiel: Google-Konto)

- Rufen Sie myaccount.google.com auf und melden Sie sich an.

- Klicken Sie links auf „Sicherheit„.

- Scrollen Sie zu „Wie Sie sich bei Google anmelden“ und wählen Sie „Bestätigung in zwei Schritten„.

- Klicken Sie auf „Jetzt starten“ und folgen Sie dem Assistenten.

- Wählen Sie als Methode „Authenticator-App“ und klicken Sie auf „Einrichten“.

- Ein QR-Code erscheint auf dem Bildschirm.

Schritt 3: QR-Code scannen

- Öffnen Sie Authy auf Ihrem Smartphone.

- Tippen Sie auf das Pluszeichen oben rechts.

- Wählen Sie „QR-Code scannen“ und richten Sie die Kamera auf den QR-Code auf Ihrem Bildschirm.

- Authy legt automatisch ein neues Konto für Google an.

Schritt 4: Code eingeben und bestätigen

- Authy zeigt nun einen sechsstelligen Code an, der alle 30 Sekunden wechselt.

- Geben Sie diesen Code in das Feld auf der Google-Website ein.

- Klicken Sie auf „Bestätigen„.

- Die Zwei-Faktor-Authentifizierung ist jetzt aktiv.

Wichtig: Speichern Sie außerdem die Wiederherstellungscodes, die Google nach der Aktivierung anzeigt. Drucken Sie diese aus oder bewahren Sie sie an einem sicheren Ort auf – zum Beispiel in einem Passwort-Manager wie Bitwarden oder 1Password. Diese Codes sind Ihr Rettungsanker, falls Sie Ihr Smartphone verlieren.

FA für weitere wichtige Dienste aktivieren

Microsoft/Outlook

- Melden Sie sich unter account.microsoft.com an.

- Gehen Sie zu „Sicherheit“ → „Erweiterte Sicherheitsoptionen„.

- Wählen Sie „Zwei-Schritt-Verifizierung aktivieren„.

- Folgen Sie dem Assistenten und wählen Sie „Authentifizierungs-App„.

- Scannen Sie den QR-Code mit Microsoft Authenticator oder Authy.

Apple ID (iCloud)

- Gehen Sie auf dem iPhone zu Einstellungen → Ihr Name → „Passwort & Sicherheit„.

- Tippen Sie auf „Zwei-Faktor-Authentifizierung aktivieren„.

- Folgen Sie dem Assistenten. Apple sendet Codes standardmäßig an vertrauenswürdige Geräte oder per SMS.

Instagram und Facebook (Meta)

- Öffnen Sie die App und gehen Sie zu Einstellungen → „Sicherheit“ → „Zwei-Faktor-Authentifizierung„.

- Wählen Sie „Authentifizierungs-App“ und scannen Sie den QR-Code mit Authy.

- Geben Sie den angezeigten Code ein und bestätigen Sie.

Banking und Finanzdienste

Viele Banken nutzen eigene Apps oder TAN-Verfahren. Prüfen Sie daher die Sicherheitseinstellungen Ihrer Banking-App. Wenn Ihre Bank eine externe Authenticator-App unterstützt, richten Sie diese nach dem oben beschriebenen Verfahren ein.

Empfohlene Vorgehensweisen beim Einrichten von 2FA

Damit die Zwei-Faktor-Authentifizierung zuverlässig funktioniert, sollten Sie folgende Punkte beachten:

Wiederherstellungscodes sicher aufbewahren: Jeder Dienst bietet beim Einrichten von 2FA Backup-Codes an. Speichern Sie diese unbedingt – zum Beispiel in einem Passwort-Manager oder ausgedruckt in einem Tresor. Ohne diese Codes verlieren Sie sonst den Zugang zu Ihrem Konto, wenn Sie Ihr Gerät verlieren.

Authy mit Backup-Passwort absichern: Aktivieren Sie in Authy unter „Einstellungen“ → „Konten“ die Option „Authy Backups„. Vergeben Sie dabei ein langes, einzigartiges Passwort. Außerdem empfiehlt es sich, Authy auf einem zweiten Gerät (z. B. Tablet) einzurichten, um bei Geräteverlust abgesichert zu sein.

SMS-2FA ersetzen, wo möglich: Überall dort, wo Sie aktuell SMS-Codes verwenden, sollten Sie auf eine Authenticator-App umsteigen. Deshalb lohnt es sich, die Sicherheitseinstellungen aller wichtigen Konten regelmäßig zu überprüfen.

Phishing erkennen: Auch mit aktiver 2FA sind Sie nicht vollständig vor Phishing geschützt, solange Sie eine App-basierte oder SMS-Methode verwenden. Achten Sie daher immer auf die korrekte URL, bevor Sie einen Code eingeben. Nur Hardware-Schlüssel (FIDO2) sind vollständig phishingresistent.

Prioritäten setzen: Richten Sie 2FA zuerst für Ihre wichtigsten Konten ein: E-Mail-Adresse, Passwort-Manager, Banking und Social Media. Diese Konten sind besonders attraktive Ziele für Angreifer.

FA ohne Smartphone – geht das?

Ja, es gibt auch Alternativen für Nutzer, die keine Authenticator-App auf dem Smartphone nutzen möchten. Zum Beispiel bietet Authy eine Desktop-Version für Windows und macOS an. Ebenso können Sie einen Hardware-Schlüssel wie den YubiKey 5 NFC (ca. 55 Euro) verwenden, der per USB oder NFC funktioniert und kein Smartphone benötigt.

Zudem unterstützen manche Dienste E-Mail-basierte Codes oder Sicherheitsfragen als zweiten Faktor. Allerdings sind diese Methoden deutlich weniger sicher als eine Authenticator-App oder ein Hardware-Schlüssel.

Was tun, wenn ich mein Gerät verliere?

Wenn Sie Ihr Smartphone verlieren oder es gestohlen wird, haben Sie mehrere Möglichkeiten:

- Wiederherstellungscodes verwenden: Geben Sie beim Login einen der gespeicherten Backup-Codes ein.

- Zweites Gerät nutzen: Falls Authy auf einem zweiten Gerät eingerichtet ist, können Sie sich von dort anmelden.

- Authy-Backup wiederherstellen: Installieren Sie Authy auf einem neuen Gerät, melden Sie sich mit Ihrer Nummer an und geben Sie das Backup-Passwort ein.

- Kontowiederherstellung beantragen: Als letzte Möglichkeit bieten die meisten Dienste einen Identitätsnachweis-Prozess an. Dieser dauert jedoch in der Regel mehrere Tage.

Deshalb ist es so wichtig, Wiederherstellungscodes vorab zu speichern und nicht erst dann daran zu denken, wenn der Ernstfall eingetreten ist.

Häufige Fragen zur Zwei-Faktor-Authentifizierung

Ist 2FA wirklich sicherer als ein starkes Passwort allein?

Ja, eindeutig. Ein starkes Passwort schützt Sie nicht, wenn es durch einen Datenleck, Phishing oder einen Keylogger gestohlen wird. Die Zwei-Faktor-Authentifizierung stellt sicher, dass ein gestohlenes Passwort allein nicht ausreicht. Deshalb empfehlen alle führenden Sicherheitsbehörden – darunter das deutsche BSI – die Aktivierung von 2FA für alle wichtigen Konten.

Welche 2FA-Methode ist am sichersten?

Am sichersten sind Hardware-Schlüssel nach dem FIDO2/WebAuthn-Standard, zum Beispiel der YubiKey. Sie sind vollständig phishingresistent. Für die meisten Nutzer ist jedoch eine Authenticator-App wie Authy oder Google Authenticator der beste Kompromiss aus Sicherheit und Komfort.

Kann ich 2FA deaktivieren, wenn ich es nicht mehr will?

Ja. Bei nahezu allen Diensten können Sie die Zwei-Faktor-Authentifizierung jederzeit in den Sicherheitseinstellungen deaktivieren. Allerdings wird dies ausdrücklich nicht empfohlen, da Sie dadurch Ihren Schutz erheblich reduzieren.

Was passiert, wenn die Authenticator-App keinen Code anzeigt?

Häufig liegt das Problem an einer falschen Systemzeit auf Ihrem Smartphone. TOTP-Codes basieren auf der exakten Uhrzeit. Stellen Sie sicher, dass Ihr Gerät die Uhrzeit automatisch synchronisiert. In den meisten Fällen lässt sich das Problem durch die Einstellung „Automatische Uhrzeit“ in den Systemeinstellungen beheben.

Ist die zweistufige Verifizierung auch für kleine Konten notwendig?

Ja, auch scheinbar unwichtige Konten können missbraucht werden, zum Beispiel um Spam zu versenden oder als Ausgangspunkt für weitere Angriffe. Zudem nutzen viele Menschen dieselbe E-Mail-Adresse als Wiederherstellungsoption für viele Dienste. Deshalb lohnt es sich, jedes Konto mit einer verknüpften E-Mail mit 2FA zu schützen.

Kann 2FA durch Phishing umgangen werden?

Bei App-basierten und SMS-Methoden ist das theoretisch möglich, wenn ein Angreifer in Echtzeit agiert und Sie auf einer gefälschten Seite zur Eingabe des Codes verleitet. Nur Hardware-Schlüssel (FIDO2) sind vollständig phishingresistent, da sie die echte Domain kryptografisch prüfen. Deshalb empfiehlt sich der Hardware-Schlüssel vor allem für besonders schützenswerte Konten.

Welche Authenticator-App eignet sich am besten für Einsteiger?

Google Authenticator ist ideal für Einsteiger, weil die App einfach und übersichtlich ist. Wer jedoch ein Backup seiner Codes wünscht, sollte Authy bevorzugen, da diese App eine verschlüsselte Cloud-Sicherung bietet. Außerdem unterstützt Authy mehrere Geräte gleichzeitig.

Funktioniert 2FA auch ohne Internetverbindung?

Ja, Authenticator-Apps wie Authy oder Google Authenticator funktionieren vollständig offline, weil die Codes lokal auf Ihrem Gerät berechnet werden. Lediglich für die erstmalige Einrichtung ist eine Verbindung notwendig. SMS-Codes hingegen erfordern Mobilfunkempfang.

Muss ich für jeden Dienst eine eigene App verwenden?

Nein. Eine einzige Authenticator-App wie Authy oder Microsoft Authenticator kann beliebig viele Konten verwalten. Sie fügen einfach für jeden Dienst ein neues Konto hinzu, indem Sie den jeweiligen QR-Code scannen. Das ist deutlich praktischer als mehrere Apps zu verwenden.

Was ist der Unterschied zwischen 2FA und Passwort-Manager?

Ein Passwort-Manager wie Bitwarden generiert und speichert starke, einzigartige Passwörter für jeden Dienst. Die Zwei-Faktor-Authentifizierung ergänzt das Passwort um einen zweiten Sicherheitsfaktor. Beide Methoden schließen sich also nicht aus, sondern ergänzen sich optimal. Deshalb empfiehlt es sich, beides kombiniert einzusetzen.

Fazit

Die Zwei-Faktor-Authentifizierung ist heute kein optionaler Komfort mehr, sondern eine unverzichtbare Schutzmaßnahme. Richten Sie 2FA zunächst für Ihre E-Mail-Adresse und Ihren Passwort-Manager ein – diese Konten sind Ihre digitalen Schlüsselbunde.

Verwenden Sie dafür Authy als Authenticator-App, speichern Sie Ihre Wiederherstellungscodes sicher und erwägen Sie für besonders sensible Konten den Einsatz eines YubiKey. So schützen Sie sich zuverlässig vor den häufigsten digitalen Bedrohungen.