Manipulationsschutz aktivieren in Windows 11 und 10: Erfahren Sie Schritt für Schritt, wie Sie diese wichtige Sicherheitsfunktion schnell einschalten.

Der Manipulationsschutz ist eine der wichtigsten Sicherheitsfunktionen in Windows 10 und Windows 11. Er verhindert zuverlässig, dass Schadsoftware oder unbefugte Programme Ihre Sicherheitseinstellungen im Microsoft Defender verändern.

In diesem Artikel erfahren Sie Schritt für Schritt, wie Sie den Manipulationsschutz aktivieren, deaktivieren und richtig verwalten – sowohl auf privaten als auch auf firmeneigenen Geräten.

Was ist der Manipulationsschutz in Windows?

Der Manipulationsschutz (englisch: „Tamper Protection“) ist eine Sicherheitsfunktion, die seit Windows 10 Version 1903 fester Bestandteil des Microsoft Defender Antivirus ist. Außerdem ist sie vollständig in Windows 11 integriert und dort standardmäßig aktiv. Grundsätzlich sorgt diese Funktion dafür, dass keine externe Software, kein Skript und kein nicht autorisierter Benutzer die zentralen Sicherheitseinstellungen des Defenders heimlich verändert.

Ohne den Manipulationsschutz könnten Schädlinge zum Beispiel folgende Aktionen unbemerkt durchführen:

- Den Echtzeitschutz des Defenders abschalten

- Den Cloud-basierten Schutz deaktivieren

- Sicherheitsrichtlinien über die Registrierung umschreiben

- Die automatische Aktualisierung der Sicherheitsintelligenz unterbinden

Zudem schützt die Funktion wichtige Registry-Schlüssel des Defenders vor Änderungen durch Drittanwendungen. Deshalb ist der Manipulationsschutz ein essenzieller Bestandteil des integrierten Windows-Sicherheitskonzepts. Er ist Teil der sogenannten Anti-Manipulationsfunktionen, die gemeinsam mit den Standardschutzregeln zur Verringerung der Angriffsfläche wirken.

Warum ist der Manipulationsschutz so wichtig?

Cyberangriffe nehmen weltweit weiter zu. Ransomware, Spyware und Trojaner greifen gezielt auf Sicherheitssoftware an, um sich unbemerkt im System festzusetzen. Deshalb versuchen viele Schadprogramme als Erstes, den Virenschutz zu deaktivieren oder zu umgehen. Genau hier setzt der Manipulationsschutz an: Er sperrt diese Eingriffsmöglichkeiten zuverlässig ab.

Außerdem verhindert er, dass der Echtzeitschutz über PowerShell-Befehle oder Gruppenrichtlinien deaktiviert werden kann – eine Methode, die Angreifer häufig nutzen. Ebenso blockiert er Versuche, den Defender-Dienst über Registrierungsänderungen dauerhaft auszuschalten. Für Heimanwender sowie für Unternehmen bietet der Manipulationsschutz daher eine unverzichtbare zusätzliche Schutzebene.

Zusätzlich gilt: Wer den Manipulationsschutz aktiviert lässt, profitiert vom sogenannten integrierten Schutz von Windows, der standardmäßig gegen Ransomware-Angriffe wirksam ist. Microsoft empfiehlt ausdrücklich, diese Einstellung dauerhaft eingeschaltet zu lassen.

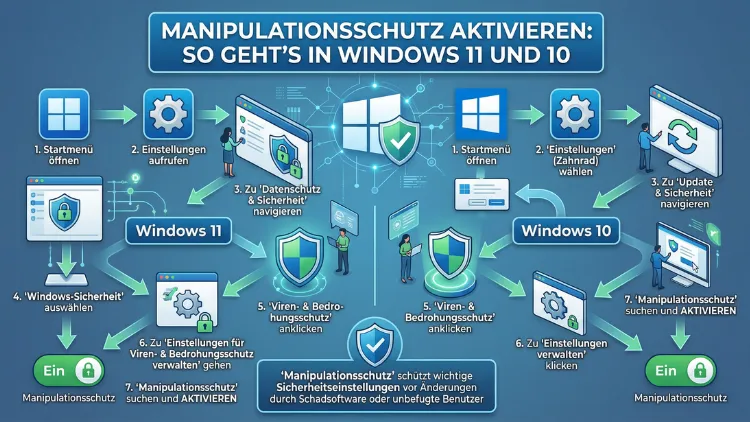

Manipulationsschutz in Windows 11 aktivieren – Schritt für Schritt

In Windows 11 ist der Manipulationsschutz üblicherweise standardmäßig aktiviert. Dennoch kann es vorkommen, dass er durch bestimmte Tools oder Konfigurationen deaktiviert wurde. So aktivieren Sie ihn erneut:

Schritt 1: Drücken Sie die Tastenkombination Windows-Taste + I, um die Einstellungen zu öffnen.

Schritt 2: Klicken Sie links in der Navigationsleiste auf „Datenschutz und Sicherheit“.

Schritt 3: Wählen Sie danach „Windows-Sicherheit“ aus.

Schritt 4: Klicken Sie anschließend auf „Windows-Sicherheit öffnen“. Es öffnet sich das separate Sicherheitscenter.

Schritt 5: Klicken Sie im Sicherheitscenter auf „Viren- und Bedrohungsschutz“.

Schritt 6: Scrollen Sie nach unten zum Abschnitt „Einstellungen für Viren- und Bedrohungsschutz“ und klicken Sie auf „Einstellungen verwalten“.

Schritt 7: Scrollen Sie weiter nach unten, bis Sie den Eintrag „Manipulationsschutz“ sehen. Schieben Sie den Schalter auf „Ein“.

Schritt 8: Bestätigen Sie die Benutzerkontensteuerung (UAC) mit einem Klick auf „Ja“, falls Windows danach fragt.

Der Manipulationsschutz ist nun aktiv. Außerdem können Sie den Status direkt an der Farbe des Schiebereglers erkennen: Blau bedeutet aktiv, Grau bedeutet deaktiviert. Beachten Sie zudem, dass der Schieberegler möglicherweise ausgegraut und gesperrt erscheint, wenn Ihr Gerät von einem Unternehmen über Microsoft Intune oder Microsoft Defender for Endpoint verwaltet wird. In diesem Fall liegt die Kontrolle beim zuständigen IT-Administrator.

Manipulationsschutz in Windows 10 aktivieren – Schritt für Schritt

Auch unter Windows 10 ist der Weg zum Manipulationsschutz schnell gefunden. Allerdings unterscheidet sich die Benutzeroberfläche geringfügig von Windows 11. Deshalb beschreiben wir den Weg separat:

Schritt 1: Klicken Sie auf das Startmenü und geben Sie „Windows-Sicherheit“ in die Suchleiste ein. Öffnen Sie die App.

Schritt 2: Klicken Sie im Sicherheitscenter auf „Viren- und Bedrohungsschutz“.

Schritt 3: Wählen Sie anschließend unter dem Abschnitt „Einstellungen für Viren- und Bedrohungsschutz“ den Link „Einstellungen verwalten“ aus.

Schritt 4: Scrollen Sie nach unten, bis Sie den Eintrag „Manipulationsschutz“ sehen.

Schritt 5: Schieben Sie den Schalter auf „Ein“. Bestätigen Sie gegebenenfalls die UAC-Abfrage mit „Ja“.

Alternativ erreichen Sie die Windows-Sicherheit in Windows 10 auch über die Taskleiste: Klicken Sie dazu mit der rechten Maustaste auf das Schildsymbol im Infobereich und wählen Sie „Sicherheitsdashboard anzeigen“. Danach navigieren Sie wie oben beschrieben weiter.

Wichtig: Der Manipulationsschutz steht unter Windows 10 erst ab Version 1903 zur Verfügung. Prüfen Sie daher zunächst Ihre Windows-Version, indem Sie Windows-Taste + R drücken, winver eingeben und mit Enter bestätigen.

Manipulationsschutz-Status per PowerShell überprüfen

Neben dem Weg über die grafische Benutzeroberfläche können Sie den Status des Manipulationsschutzes auch bequem über Windows PowerShell abfragen. Diese Methode eignet sich besonders für Administratoren und technisch versierte Nutzer.

So gehen Sie vor:

Schritt 1: Drücken Sie Windows-Taste + S, geben Sie „PowerShell“ ein, klicken Sie mit der rechten Maustaste auf „Windows PowerShell“ und wählen Sie „Als Administrator ausführen“.

Schritt 2: Geben Sie folgenden Befehl ein und bestätigen Sie mit Enter:

Get-MpComputerStatusSchritt 3: Suchen Sie in der Ausgabe nach dem Eintrag „IsTamperProtected“. Zeigt dieser den Wert „True“, ist der Manipulationsschutz aktiv. Der Wert „False“ bedeutet, dass er deaktiviert ist.

Ebenso informativ ist der Wert „RealTimeProtectionEnabled“, der anzeigt, ob der Echtzeitschutz des Defenders läuft. Beachten Sie jedoch, dass Sie den Manipulationsschutz selbst nicht per PowerShell ein- oder ausschalten können. Das ist ausschließlich über die Windows-Sicherheits-App oder über Unternehmenslösungen wie Intune möglich – das ist eine bewusste Design-Entscheidung von Microsoft.

Manipulationsschutz deaktivieren – Wann und wie?

Grundsätzlich empfiehlt Microsoft, den Manipulationsschutz dauerhaft aktiviert zu lassen. Es gibt jedoch Situationen, in denen eine vorübergehende Deaktivierung notwendig sein kann – zum Beispiel bei bestimmten Softwareinstallationen, die andernfalls durch den Schutz blockiert werden, oder bei der Konfiguration spezieller Sicherheitssoftware.

So deaktivieren Sie den Manipulationsschutz vorübergehend:

Schritt 1: Öffnen Sie die Windows-Sicherheit (wie oben beschrieben).

Schritt 2: Navigieren Sie zu „Viren- und Bedrohungsschutz“ → „Einstellungen verwalten“.

Schritt 3: Scrollen Sie zu „Manipulationsschutz“ und schieben Sie den Schalter auf „Aus“.

Schritt 4: Bestätigen Sie die UAC-Abfrage mit „Ja“.

Schritt 5: Führen Sie die gewünschten Änderungen durch.

Schritt 6: Aktivieren Sie den Manipulationsschutz anschließend sofort wieder, indem Sie den Schalter erneut auf „Ein“ stellen.

Außerdem steht Unternehmensadministratoren der sogenannte Problembehandlungsmodus (Troubleshooting Mode) zur Verfügung. Dieser erlaubt es, den Manipulationsschutz auf einem bestimmten Gerät zeitlich begrenzt zu deaktivieren, ohne die globalen Richtlinien dauerhaft zu ändern. Nachdem der Problembehandlungsmodus beendet ist, werden alle Änderungen automatisch in den konfigurierten Zustand zurückgesetzt.

Wichtiger Hinweis: Deaktivieren Sie den Manipulationsschutz niemals dauerhaft, ohne eine gleichwertige Sicherheitslösung als Ersatz einzurichten. Ein ungeschütztes System ist ein leichtes Ziel für Ransomware und andere Schadsoftware.

Manipulationsschutz über die Registry verwalten

Erfahrene Nutzer und Administratoren können den Manipulationsschutz auch über den Registrierungs-Editor (regedit) konfigurieren. Diese Methode setzt jedoch voraus, dass der Manipulationsschutz zuvor über die Windows-Sicherheits-App deaktiviert wurde – andernfalls blockiert er die Registry-Änderungen automatisch.

Der relevante Registry-Pfad lautet:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\FeaturesDort finden Sie den DWORD-Wert „TamperProtection“. Folgende Werte sind möglich:

- „0″ – Manipulationsschutz deaktiviert

- „5″ – Manipulationsschutz aktiviert

Um den Wert zu ändern, gehen Sie so vor:

Schritt 1: Drücken Sie Windows-Taste + R, geben Sie „regedit“ ein und bestätigen Sie mit Enter. Klicken Sie auf „Ja“ in der UAC-Abfrage.

Schritt 2: Navigieren Sie zum oben genannten Pfad.

Schritt 3: Doppelklicken Sie auf „TamperProtection“ und tragen Sie den gewünschten Wert ein.

Schritt 4: Klicken Sie auf „OK“ und starten Sie den Computer neu.

Achtung: Fehlerhafte Änderungen in der Registrierung können das System destabilisieren. Erstellen Sie deshalb vor jeder Änderung unbedingt einen Systemwiederherstellungspunkt oder ein Registry-Backup. Dazu klicken Sie in regedit auf „Datei“ → „Exportieren“, wählen „Alle“ und speichern die Sicherungsdatei an einem sicheren Ort.

Manipulationsschutz für Unternehmen: Intune und Microsoft Defender for Endpoint

In Unternehmensumgebungen wird der Manipulationsschutz nicht manuell auf jedem Gerät konfiguriert, sondern zentral über Microsoft Intune oder Microsoft Defender for Endpoint verwaltet. Deshalb können Mitarbeiter in solchen Netzwerken den Manipulationsschutz in der Regel nicht eigenständig ändern – der Schieberegler ist gesperrt und zeigt den Hinweis „Einstellung wird vom Administrator verwaltet“.

Voraussetzungen für die Unternehmensverwaltung:

- Microsoft Defender for Endpoint E5-Lizenz (bei Intune-Verwaltung)

- Windows 10 Version 1903 oder höher (alternativ Windows 11)

- Security Intelligence ab Version 1.287.60.0

- Anti-Malware-Plattformversion 4.18.1906.3 oder höher

So aktivieren IT-Administratoren den Manipulationsschutz über das Microsoft Defender-Portal:

Schritt 1: Rufen Sie das Microsoft Defender-Portal unter security.microsoft.com auf und melden Sie sich an.

Schritt 2: Navigieren Sie zu „Einstellungen“ → „Endpunkte“.

Schritt 3: Wählen Sie „Allgemein“ → „Erweiterte Features“ aus.

Schritt 4: Aktivieren Sie dort den Manipulationsschutz und speichern Sie die Änderungen.

Ebenso wichtig: Wenn der Manipulationsschutz über Intune bereitgestellt wird, hat das Aktivieren oder Deaktivieren über das Defender-Portal keinen Einfluss auf den Zustand der Endgeräte. Die Intune-Konfiguration hat in diesem Fall Vorrang. Zudem empfiehlt Microsoft, für die Verwaltung von Defender-Einstellungen in Unternehmensumgebungen auf Intune anstatt auf Gruppenrichtlinien zu setzen – da Gruppenrichtlinienänderungen an manipulationsgeschützten Einstellungen schlicht ignoriert werden.

Häufige Probleme und empfohlene Vorgehensweisen

Manipulationsschutz lässt sich nicht aktivieren

Wenn der Schalter für den Manipulationsschutz ausgegraut ist, liegt das häufig an einem dieser Gründe:

- Das Gerät wird von einem IT-Administrator zentral verwaltet. In diesem Fall können Sie den Status nur mit Administratorrechten oder über das Verwaltungsportal ändern.

- Ein Drittanbieter-Antivirenprogramm ist aktiv, das den Defender ersetzt hat. Solange eine andere Sicherheitslösung registriert ist, übernimmt diese die Schutzfunktionen und der Manipulationsschutz des Defenders bleibt inaktiv.

- Bestimmte Optimierungstools wie O&O ShutUp10, Privacy Cleaner oder ähnliche Programme haben Defender-Einstellungen verändert. Deshalb kann es helfen, diese Änderungen rückgängig zu machen.

Manipulationsschutz deaktiviert sich von selbst

Dieses Phänomen tritt gelegentlich auf und hat mehrere mögliche Ursachen. Häufig steckt dahinter ein instabiler Windows-Sicherheitsdienst (Ereignis-ID 7031 in der Ereignisanzeige) oder ein Konflikt mit Drittanbieter-Tools. Außerdem können bestimmte Windows-Updates Sicherheitskonfigurationen zurücksetzen. In solchen Fällen empfiehlt sich ein Inplace-Upgrade von Windows, also eine Reparaturinstallation ohne Datenverlust.

Manipulationsschutz blockiert gewünschte Änderungen

Wenn legitime Softwareinstallationen oder Konfigurationsänderungen durch den Manipulationsschutz blockiert werden, deaktivieren Sie ihn vorübergehend, nehmen Sie die Änderungen vor und aktivieren Sie ihn sofort danach wieder. Nutzen Sie in Unternehmensumgebungen dafür den Problembehandlungsmodus von Microsoft Defender for Endpoint.

Drittanbieter-Antivirenprogramm und Manipulationsschutz

Ein häufiges Missverständnis: Der Manipulationsschutz verhindert nicht die Installation oder Nutzung von Drittanbieter-Antivirus-Software. Er stellt lediglich sicher, dass keine externe Software die Einstellungen der Windows-Sicherheit heimlich verändert. Drittanwendungen werden weiterhin korrekt bei der Windows-Sicherheits-App registriert und können normal arbeiten.

Manipulationsschutz und Windows Server

Neben Windows 10 und Windows 11 steht der Manipulationsschutz auch für bestimmte Windows Server-Versionen zur Verfügung – konkret für Windows Server 2019, Windows Server 2022 und Windows Server 2025. Allerdings ist er dort standardmäßig nicht aktiviert und muss manuell eingerichtet werden. Zudem erfordert die Aktivierung auf Servern häufig eine entsprechende Microsoft Defender for Endpoint-Lizenz und eine Intune-Anbindung.

Für Serverumgebungen sind deshalb folgende Punkte besonders wichtig:

- Der Manipulationsschutz sollte auf Servern nur aktiviert werden, wenn Microsoft Defender Antivirus als aktiver Schutz läuft (und nicht lediglich im passiven Modus).

- Serveradministratoren sollten den Manipulationsschutz grundsätzlich über Intune oder Microsoft Defender for Endpoint konfigurieren, nicht manuell.

- Außerdem empfiehlt sich ein regelmäßiger Statuscheck per PowerShell mit dem Befehl

Get-MpComputerStatus.

Manipulationsschutz und Antivirensoftware von Drittanbietern

Wer statt Microsoft Defender eine Drittanbieter-Sicherheitslösung wie Bitdefender, ESET, Kaspersky oder Norton einsetzt, sollte Folgendes wissen: Sobald eine solche Software installiert wird, deaktiviert Windows den Microsoft Defender Antivirus automatisch. Deshalb wird auch der Manipulationsschutz des Defenders in diesem Fall inaktiv oder greift nur eingeschränkt.

Allerdings bieten viele moderne Sicherheitslösungen von Drittanbietern vergleichbare eigene Manipulationsschutzfunktionen. Prüfen Sie daher in den Einstellungen Ihrer jeweiligen Sicherheitssoftware, ob ein ähnlicher Schutzmechanismus vorhanden und aktiviert ist. Ebenso können Sie sicherstellen, dass die betreffende Software über Selbstschutzfunktionen verfügt, die unbefugte Änderungen verhindern.

Häufige Fragen zum Manipulationsschutz in Windows

Was genau schützt der Manipulationsschutz in Windows?

Der Manipulationsschutz schützt zentrale Sicherheitseinstellungen des Microsoft Defenders vor unbefugten Änderungen. Dazu gehören der Echtzeitschutz, der Cloud-basierte Schutz, die automatische Aktualisierung der Sicherheitsintelligenz sowie die Registry-Schlüssel des Defenders. Außerdem verhindert er, dass Schadprogramme oder Drittanwendungen diese Einstellungen heimlich deaktivieren oder verändern.

Ist der Manipulationsschutz in Windows 11 standardmäßig aktiv?

Ja, in Windows 11 ist der Manipulationsschutz für Home-Nutzer standardmäßig aktiviert. Deshalb müssen die meisten Nutzer ihn nicht manuell einschalten. Allerdings kann er durch bestimmte Optimierungstools, Drittanbieter-Software oder Unternehmensrichtlinien deaktiviert worden sein. Prüfen Sie den Status daher regelmäßig in der Windows-Sicherheits-App unter „Viren- und Bedrohungsschutz“ → „Einstellungen verwalten“.

Ab welcher Windows-10-Version ist der Manipulationsschutz verfügbar?

Der Manipulationsschutz ist ab Windows 10 Version 1903 verfügbar. Zusätzlich benötigt Ihr System die Security Intelligence ab Version 1.287.60.0 sowie die Anti-Malware-Plattformversion 4.18.1906.3 oder höher. Ältere Windows-10-Versionen unterhalb von 1903 unterstützen den Manipulationsschutz nicht. Deshalb empfiehlt sich stets ein aktuelles System mit den neuesten Sicherheitsupdates.

Warum ist der Schalter für den Manipulationsschutz ausgegraut?

Ein ausgegrauter Schalter bedeutet meist, dass das Gerät von einem IT-Administrator zentral verwaltet wird – zum Beispiel über Microsoft Intune oder Microsoft Defender for Endpoint. In diesem Fall können nur Personen mit entsprechenden Administratorrechten den Status ändern. Außerdem kann ein aktives Drittanbieter-Antivirenprogramm dazu führen, dass der Defender-Manipulationsschutz inaktiv und gesperrt erscheint.

Kann ich den Manipulationsschutz per PowerShell aktivieren?

Nein. Den Manipulationsschutz können Sie per PowerShell lediglich abfragen, nicht aktivieren oder deaktivieren. Dazu dient der Befehl Get-MpComputerStatus und der Wert „IsTamperProtected“. Das Ein- und Ausschalten ist ausschließlich über die Windows-Sicherheits-App oder über Verwaltungslösungen wie Intune möglich. Microsoft hat diese Einschränkung bewusst eingebaut, um Angriffe über Skripte zu verhindern.

Blockiert der Manipulationsschutz die Installation von Drittanbieter-Antivirus?

Nein. Der Manipulationsschutz verhindert nicht die Installation von Antivirus-Software anderer Hersteller. Er stellt lediglich sicher, dass externe Programme die Einstellungen der Windows-Sicherheit nicht heimlich verändern. Drittanbieter-Programme werden weiterhin korrekt bei der Windows-Sicherheits-App registriert. Sobald eine solche Software aktiv ist, deaktiviert Windows den Microsoft Defender automatisch.

Was passiert, wenn ich den Manipulationsschutz deaktiviere?

Wenn Sie den Manipulationsschutz deaktivieren, können Sicherheitseinstellungen des Defenders durch andere Programme, Skripte oder Registry-Änderungen verändert werden. Außerdem kann Schadsoftware in diesem Zustand leichter den Echtzeitschutz abschalten. Deshalb sollten Sie den Manipulationsschutz nur vorübergehend für notwendige Konfigurationsarbeiten deaktivieren und ihn danach sofort wieder aktivieren.

Wie überprüfe ich, ob der Manipulationsschutz aktiv ist?

Es gibt zwei empfohlene Wege: Erstens über die Windows-Sicherheits-App unter „Viren- und Bedrohungsschutz“ → „Einstellungen verwalten“, wo der Schieberegler den aktuellen Status anzeigt. Zweitens über Windows PowerShell mit dem Befehl Get-MpComputerStatus. Der Wert „IsTamperProtected: True“ bestätigt, dass der Manipulationsschutz aktiv ist.

Kann der Manipulationsschutz durch Windows-Updates deaktiviert werden?

Ja, in seltenen Fällen können bestimmte Windows-Updates Sicherheitskonfigurationen zurücksetzen und dadurch den Manipulationsschutz deaktivieren. Deshalb empfiehlt es sich, den Status nach größeren Updates gezielt zu überprüfen. Ebenso kann es vorkommen, dass Drittanbieter-Tools wie O&O ShutUp10 oder ähnliche Datenschutz-Apps Defender-Einstellungen verändern und dadurch den Manipulationsschutz beeinträchtigen.

Gibt es den Manipulationsschutz auch für Windows Server?

Ja. Der Manipulationsschutz steht auch für Windows Server 2019, Windows Server 2022 und Windows Server 2025 zur Verfügung. Allerdings ist er dort standardmäßig deaktiviert und muss manuell eingerichtet werden. Außerdem erfordert die zentrale Verwaltung eine Microsoft Defender for Endpoint-Lizenz sowie eine Intune-Anbindung. Für Heimanwender und kleine Unternehmen ohne Servereinsatz ist diese Information hingegen nicht relevant.

Fazit

Der Manipulationsschutz ist eine unverzichtbare Schutzfunktion in Windows 10 und Windows 11. Er verhindert, dass Schadsoftware oder unerwünschte Programme die Sicherheitseinstellungen des Microsoft Defenders heimlich verändern. Deshalb empfehlen wir ausdrücklich, ihn dauerhaft aktiviert zu lassen.

Nutzen Sie für die Aktivierung die Windows-Sicherheits-App über „Viren- und Bedrohungsschutz“ → „Einstellungen verwalten“. In Unternehmensumgebungen übernimmt Microsoft Intune diese Aufgabe zentral und zuverlässig.