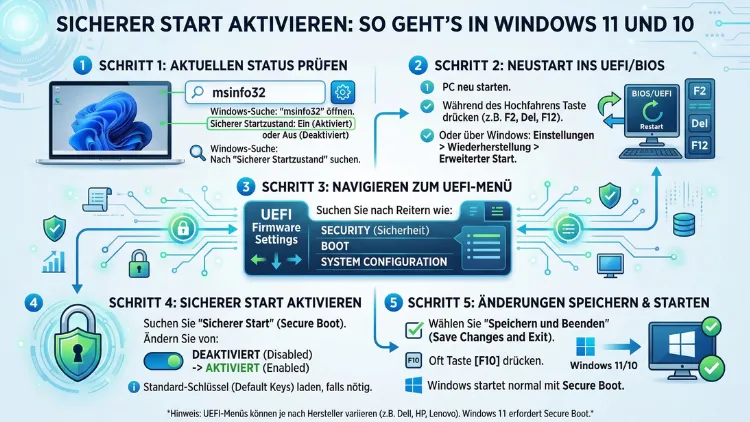

Sicherer Start aktivieren in Windows 11 und 10: Erfahren Sie Schritt für Schritt, wie Sie diese Funktion im BIOS oder UEFI Ihres PCs einfach einrichten.

Den Sicheren Start – auch bekannt als Secure Boot – aktivieren Sie direkt im UEFI Ihrer Firmware, nicht in Windows selbst. Voraussetzung sind ein UEFI-Modus (kein Legacy/CSM), eine GPT-formatierte Systemfestplatte sowie bei Windows 11 zusätzlich TPM 2.0.

Diese Schritt-für-Schritt-Anleitung zeigt Ihnen, wie Sie den Status prüfen, die UEFI-Einstellungen öffnen und den Sicheren Start zuverlässig einschalten – für alle gängigen Hersteller.

Was ist der Sichere Start und wozu dient er?

Der Sichere Start (Secure Boot) ist eine Sicherheitsfunktion, die tief in der Firmware moderner Computer verankert ist. Genauer gesagt ist er Bestandteil des UEFI (Unified Extensible Firmware Interface), das den veralteten BIOS-Standard abgelöst hat. Beim Einschalten Ihres Computers überprüft Secure Boot die digitalen Signaturen aller beim Start geladenen Software-Komponenten – also Bootloader, Treiber und das Betriebssystem selbst.

Einfach ausgedrückt: Stimmt die Signatur nicht mit einem hinterlegten, vertrauenswürdigen Zertifikat überein, verhindert Secure Boot das Laden dieser Komponente. Dadurch schützt er Ihren PC wirksam vor Rootkits, Bootkits und manipulierten Bootloadern – also Schadsoftware, die sich bereits vor dem Start von Windows in das System einschleicht und von klassischer Antivirensoftware kaum erkannt wird.

Zudem ist der Sichere Start seit 2026 aus einem weiteren Grund wichtig: Microsoft erneuert die ursprünglichen Secure-Boot-Zertifikate, die 2011 ausgestellt wurden und im Juni 2026 ablaufen. Wer Windows 10 oder Windows 11 nutzt, regelmäßig Windows-Updates einspielt und Secure Boot aktiviert hat, erhält diese Aktualisierung automatisch über Windows Update. Ist Secure Boot hingegen deaktiviert, greift dieses automatische Update nicht – weshalb die Aktivierung heute dringlicher ist denn je.

Warum ist der Sichere Start bei Windows 11 Pflicht?

Microsoft hat mit Windows 11 die Systemanforderungen deutlich verschärft. Seitdem ist der Sichere Start keine optionale Funktion mehr, sondern eine zwingende Voraussetzung für die Installation und den Betrieb von Windows 11. Außerdem verlangt Windows 11 zwingend TPM 2.0 (Trusted Platform Module) – einen Sicherheitschip, der eng mit Secure Boot zusammenarbeitet.

Windows 10 hingegen läuft auch ohne aktivierten Sicheren Start problemlos. Dennoch empfiehlt es sich ausdrücklich, die Funktion auch dort zu aktivieren, um maximale Sicherheit zu gewährleisten. Ebenso schreibt eine wachsende Zahl moderner Spiele und Anwendungen – zum Beispiel bestimmte Anticheat-Systeme – Secure Boot als Mindestvoraussetzung vor.

Voraussetzungen für den Sicheren Start

Bevor Sie mit der Aktivierung beginnen, sollten Sie drei wichtige Voraussetzungen prüfen. Fehlt auch nur eine davon, lässt sich Secure Boot nicht einschalten:

1. UEFI-Modus (kein Legacy/CSM)

Der Computer muss im UEFI-Modus starten, nicht im veralteten Legacy-BIOS- oder CSM-Modus. Läuft Ihr System noch im CSM-Modus, müssen Sie diesen zunächst im UEFI deaktivieren.

2. GPT-Partitionsstil

Die Systemfestplatte muss im GPT-Format (GUID Partition Table) formatiert sein. Das ältere MBR-Format (Master Boot Record) ist mit UEFI und Secure Boot nicht kompatibel. Verwenden Sie noch MBR, müssen Sie die Festplatte zunächst konvertieren (mehr dazu weiter unten).

3. TPM 2.0 (nur für Windows 11)

Windows 11 setzt zusätzlich einen aktivierten TPM-2.0-Chip voraus. Auf den meisten modernen Mainboards ist dieser bereits vorhanden und lässt sich im UEFI unter dem Punkt „Security“ oder „TPM Configuration“ aktivieren.

Schritt 1: Aktuellen Status des Sicheren Starts prüfen

Bevor Sie Änderungen vornehmen, sollten Sie zuerst feststellen, ob Secure Boot auf Ihrem System bereits aktiv ist. Dazu nutzen Sie am schnellsten das integrierte Windows-Werkzeug msinfo32:

- Drücken Sie gleichzeitig Windows-Taste + R, um den Dialog „Ausführen“ zu öffnen.

- Geben Sie msinfo32 ein und bestätigen Sie mit Enter.

- Im Fenster „Systeminformationen“ wählen Sie links „Systemübersicht“ aus.

- Suchen Sie rechts den Eintrag „BIOS-Modus“ und „Sicherer Startzustand“.

Die Ergebnisse bedeuten Folgendes:

- BIOS-Modus: UEFI und Sicherer Startzustand: Ein → Secure Boot ist bereits aktiv, alles in Ordnung.

- BIOS-Modus: UEFI und Sicherer Startzustand: Aus → Secure Boot ist deaktiviert und kann direkt im UEFI eingeschaltet werden.

- BIOS-Modus: Legacy → Der PC startet noch im alten BIOS-Modus. Secure Boot ist so nicht verfügbar und erfordert zunächst eine Umstellung auf UEFI sowie ggf. eine MBR-zu-GPT-Konvertierung.

- Sicherer Startzustand: Nicht unterstützt → Das Mainboard unterstützt Secure Boot nicht. Ein BIOS/UEFI-Update des Herstellers könnte helfen, ist aber nicht immer verfügbar.

Alternativ können Sie auch die Eingabeaufforderung (cmd) verwenden: Öffnen Sie diese als Administrator und geben Sie Confirm-SecureBootUEFI (in PowerShell) ein. Gibt das System True zurück, ist Secure Boot aktiv.

Schritt 2: UEFI-Einstellungen öffnen – so geht’s in Windows 10 und Windows 11

Da Secure Boot in der Firmware und nicht in Windows selbst konfiguriert wird, müssen Sie zunächst die UEFI-Oberfläche aufrufen. Dafür gibt es zwei Wege:

Weg 1: Über Windows-Einstellungen (empfohlen)

Dieser Weg funktioniert zuverlässig auf modernen Systemen, bei denen der schnelle Start von Windows einen direkten Tastendruck beim Booten oft verhindert.

Unter Windows 11:

- Öffnen Sie Einstellungen (Windows-Taste + I).

- Wählen Sie System → Wiederherstellung.

- Klicken Sie neben „Erweiterter Start“ auf Jetzt neu starten.

- Nach dem Neustart erscheint ein blaues Auswahlmenü. Wählen Sie dort Problembehandlung → Erweiterte Optionen → UEFI-Firmwareeinstellungen → Neu starten.

Unter Windows 10:

- Öffnen Sie Einstellungen (Windows-Taste + I).

- Navigieren Sie zu Update und Sicherheit → Wiederherstellung.

- Klicken Sie unter „Erweiterter Start“ auf Jetzt neu starten.

- Wählen Sie anschließend ebenfalls Problembehandlung → Erweiterte Optionen → UEFI-Firmwareeinstellungen → Neu starten.

Weg 2: Direkt beim Systemstart (BIOS-Taste)

Alternativ können Sie beim Einschalten des Computers direkt eine herstellerspezifische Taste drücken, um ins UEFI zu gelangen. Dabei gilt:

| Hersteller | UEFI-Taste |

|---|---|

| ASUS | Entf oder F2 |

| Dell | F2 (Setup) oder F12 (Bootmenü) |

| HP | F10 oder Esc |

| Lenovo ThinkPad | F1 oder F2 |

| Lenovo IdeaPad | F2 oder Fn + F2 |

| MSI | Entf |

| Gigabyte | Entf oder F2 |

| Acer | F2 oder Entf |

| ASRock | F2 oder Entf |

Beachten Sie dabei: Die Taste muss unmittelbar nach dem Drücken des Einschaltknopfs gedrückt werden – noch bevor das Windows-Logo erscheint. Auf schnellen Systemen ist das manchmal schwierig. Deshalb ist Weg 1 über die Windows-Einstellungen in der Regel zuverlässiger.

Schritt 3: Den Sicheren Start im UEFI aktivieren

Sobald Sie die UEFI-Oberfläche geöffnet haben, aktivieren Sie Secure Boot. Allerdings unterscheiden sich die Menüs je nach Hersteller und Modell erheblich. Daher folgt zunächst die allgemeine Vorgehensweise, danach die hersteller-spezifischen Schritte.

Allgemeine Schritte

- Suchen Sie in der UEFI-Oberfläche nach einem Reiter wie „Security“, „Boot“ oder „Authentication“.

- Deaktivieren Sie dort zunächst den CSM (Compatibility Support Module) oder „Legacy Boot“, falls dieser aktiv ist. Wichtig: Secure Boot lässt sich nicht einschalten, solange CSM aktiv ist.

- Suchen Sie anschließend die Option „Secure Boot“ oder „Sicherer Start“ und stellen Sie diese auf „Enabled“ (Aktiviert).

- Stellen Sie sicher, dass der OS-Typ auf „Windows UEFI Mode“ eingestellt ist.

- Speichern Sie die Änderungen mit F10 und bestätigen Sie den Neustart mit OK oder Yes.

ASUS-Mainboards und Notebooks

Bei ASUS-Geräten wechseln Sie nach dem UEFI-Start in den Advanced Mode (Taste F7). Öffnen Sie dann den Reiter „Security“ und wählen Sie „Secure Boot“. Dort finden Sie die Option „Secure Boot Control“, die Sie auf „Enabled“ stellen. Unter „OS Type“ wählen Sie zusätzlich „Windows UEFI Mode“. Schließen Sie alles mit F10 → OK ab.

Dell-Geräte (Notebooks und Desktops)

Bei Dell-Computern gelangen Sie ins UEFI mit F2 beim Start. Navigieren Sie zu „Boot“ → „Secure Boot“ → „Secure Boot Enable“ und setzen Sie den Haken auf „Enabled“. Alternativ finden Sie die Einstellung unter „Security“. Speichern Sie anschließend mit F10 und starten Sie neu.

HP-Notebooks und Desktops

Bei HP-Geräten öffnen Sie das UEFI mit F10 (oder Esc und dann F10). Navigieren Sie zu „Security“ → „Secure Boot Configuration“ und stellen Sie „Secure Boot“ auf „Enable“. Außerdem sollten Sie den Legacy Support dort auf „Disable“ stellen. Speichern Sie mit F10.

Lenovo ThinkPad und IdeaPad

Bei Lenovo-Geräten drücken Sie F1 (ThinkPad) oder F2 (IdeaPad) beim Start. Navigieren Sie zu „Security“ → „Secure Boot“ und stellen Sie es auf „Enabled“. Außerdem sollten Sie unter „Startup“ den CSM-Support deaktivieren. Speichern Sie mit F10.

MSI-Mainboards

Bei MSI-Mainboards gelangen Sie ins UEFI mit der Entf-Taste. Wechseln Sie in den Advanced Mode und navigieren Sie zu „Settings“ → „Security“ → „Secure Boot“. Setzen Sie „Secure Boot“ auf „Enabled“. Falls nötig, deaktivieren Sie zuvor unter „Settings“ → „Advanced“ den Eintrag „Windows OS Configuration“ → CSM auf „Disabled“. Speichern Sie mit F10.

Gigabyte-Mainboards

Bei Gigabyte müssen Sie zunächst im UEFI unter „BIOS“ den CSM-Support auf „Disabled“ setzen. Danach wird das „Secure Boot“-Menü unter „Boot“ zugänglich. Öffnen Sie es und stellen Sie dort „Secure Boot Mode“ auf „Standard“ und „Secure Boot“ auf „Enabled“. Schließen Sie alles mit F10 ab.

Acer-Notebooks und Desktops

Bei Acer-Geräten drücken Sie beim Start F2 oder Entf. Wechseln Sie in den Reiter „Boot“ und suchen Sie „Secure Boot“. Stellen Sie es auf „Enabled“. Falls der Eintrag ausgegraut ist, müssen Sie möglicherweise unter „Security“ ein Supervisor-Passwort setzen. Speichern Sie anschließend mit F10.

Schritt 4: Was tun, wenn die Festplatte noch MBR-Format hat?

Zeigt msinfo32 unter „BIOS-Modus“ den Wert „Legacy“, lautet das Problem häufig: Die Systemfestplatte ist noch im alten MBR-Format (Master Boot Record) partitioniert. Da UEFI und damit Secure Boot zwingend GPT erfordern, muss zuerst eine Konvertierung erfolgen.

Microsoft stellt dafür das kostenlose Befehlszeilentool mbr2gpt bereit, das diese Konvertierung zerstörungsfrei – also ohne Datenverlust – durchführen kann. So gehen Sie vor:

- Öffnen Sie die Eingabeaufforderung als Administrator (Rechtsklick auf das Startmenü → „Terminal (Administrator)“ oder „Eingabeaufforderung (Administrator)“).

- Prüfen Sie zunächst mit folgendem Befehl, ob die Konvertierung möglich ist:

mbr2gpt /validate /disk:0 /allowFullOS - Gibt das Tool keine Fehler zurück, führen Sie die eigentliche Konvertierung durch:

mbr2gpt /convert /disk:0 /allowFullOS - Starten Sie anschließend den Computer neu, öffnen Sie das UEFI und stellen Sie den Boot-Modus von „Legacy“ auf „UEFI“ um. Danach können Sie Secure Boot aktivieren.

Wichtig: Erstellen Sie vor der Konvertierung unbedingt ein vollständiges Backup Ihrer Daten, auch wenn mbr2gpt datenerhaltend arbeitet. In seltenen Fällen kann es bei beschädigten Partitionen zu Problemen kommen.

Häufige Probleme und Lösungen

Selbst wenn Sie alle Schritte korrekt ausgeführt haben, kann es vorkommen, dass msinfo32 weiterhin „Sicherer Startzustand: Aus“ oder „Nicht unterstützt“ anzeigt. Nachfolgend finden Sie die häufigsten Ursachen und deren Lösungen.

Problem 1: Secure Boot lässt sich nicht aktivieren (ausgegraut)

Ursache: Der CSM/Legacy-Modus ist noch aktiv.

Lösung: Deaktivieren Sie zunächst CSM im UEFI vollständig. Danach wird die Secure-Boot-Option editierbar.

Problem 2: Secure Boot ist aktiv, aber Windows erkennt es nicht

Ursache: Windows bootet noch im Legacy-Modus, obwohl Secure Boot im UEFI aktiviert ist. Häufig liegt das daran, dass die Systemfestplatte noch im MBR-Format vorliegt.

Lösung: Konvertieren Sie die Festplatte mit mbr2gpt von MBR auf GPT (wie oben beschrieben) und stellen Sie anschließend den UEFI-Modus sicher.

Problem 3: Status „Nicht aktiv“ oder „Setup-Modus“

Ursache: Die Secure-Boot-Schlüssel sind nicht korrekt installiert oder wurden durch ein BIOS-Update zurückgesetzt.

Lösung: Suchen Sie im UEFI unter „Secure Boot“ nach einer Option wie „Restore Factory Keys“, „Install Default Secure Boot Keys“ oder „Werkseinstellungen wiederherstellen“ und wenden Sie diese an. Danach sollte der Status auf „Aktiv“ wechseln.

Problem 4: BitLocker-Sperrung nach UEFI-Änderungen

Ursache: BitLocker reagiert empfindlich auf Änderungen der Firmware. Änderungen im UEFI können dazu führen, dass Windows beim nächsten Start den BitLocker-Wiederherstellungsschlüssel anfordert.

Lösung: Halten Sie vor jeder UEFI-Änderung Ihren BitLocker-Wiederherstellungsschlüssel bereit. Diesen finden Sie in Ihrem Microsoft-Konto unter account.microsoft.com/devices/recoverykey oder in einer zuvor erstellten Sicherungsdatei.

Problem 5: PC startet nach Secure-Boot-Aktivierung nicht mehr

Ursache: Ein installiertes Betriebssystem, Bootloader oder Treiber ist nicht digital signiert und wird deshalb von Secure Boot blockiert.

Lösung: Starten Sie den PC über einen bootfähigen USB-Stick und reparieren Sie den Bootloader. Alternativ können Sie Secure Boot vorübergehend wieder deaktivieren, das Problem beheben und Secure Boot danach erneut aktivieren.

Sicherer Start und TPM 2.0: Das Zusammenspiel verstehen

Secure Boot und TPM 2.0 sind zwei getrennte Sicherheitsfunktionen, die jedoch eng zusammenarbeiten. TPM 2.0 (Trusted Platform Module) ist ein physischer oder virtueller Sicherheitschip, der kryptografische Schlüssel speichert und die Integrität des Systems überwacht. Secure Boot hingegen schützt den Startvorgang durch Signaturprüfung.

Windows 11 erfordert beide Komponenten. Ebenso nutzt BitLocker, Microsofts Festplattenverschlüsselung, beide Technologien gemeinsam. Zusätzlich profitieren Windows Hello, der Microsoft Defender und weitere Sicherheitsfunktionen von einem korrekt aktivierten Secure Boot.

Den TPM-Status können Sie einfach prüfen, indem Sie im Dialogfeld „Ausführen“ (Windows + R) den Befehl tpm.msc eingeben. Zeigt die TPM-Verwaltungskonsole einen aktiven Chip der Version 2.0 an, ist diese Voraussetzung erfüllt.

Empfohlene Vorgehensweisen für maximale Sicherheit

Neben der reinen Aktivierung gibt es einige Maßnahmen, die Ihre Systemsicherheit zusätzlich verbessern:

Halten Sie Ihre Firmware aktuell. Viele Hersteller veröffentlichen regelmäßig BIOS/UEFI-Updates, die Sicherheitslücken schließen und die Kompatibilität mit neuen Secure-Boot-Zertifikaten sicherstellen. Prüfen Sie daher regelmäßig die Support-Seite Ihres Mainboard- oder Geräteherstellers auf neue Firmware-Versionen.

Aktivieren Sie Windows Update. Da Microsoft die Secure-Boot-Zertifikate im Jahr 2026 erneuert, ist ein laufendes Windows Update unerlässlich. Nur so erhalten Sie die neuen Zertifikate automatisch eingespielt.

Sichern Sie Ihren BitLocker-Schlüssel. Wenn Sie BitLocker nutzen, speichern Sie den Wiederherstellungsschlüssel an einem sicheren, vom PC unabhängigen Ort – zum Beispiel in Ihrem Microsoft-Konto oder auf einem USB-Stick.

Setzen Sie ein UEFI-Supervisor-Passwort. Zusätzlich empfiehlt es sich, in den UEFI-Einstellungen ein Passwort zu vergeben. Dadurch verhindern Sie, dass unbefugte Personen Secure Boot einfach deaktivieren oder andere sicherheitsrelevante Einstellungen verändern.

Sicherer Start und Linux: Was Sie beachten müssen

Viele Nutzer, die neben Windows auch Linux einsetzen, fragen sich, ob Secure Boot mit Linux verträglich ist. Die Antwort lautet: Ja, grundsätzlich schon – allerdings mit Einschränkungen.

Moderne Linux-Distributionen wie Ubuntu, Fedora und openSUSE unterstützen Secure Boot offiziell und sind entsprechend digital signiert. Ebenso funktioniert ein Dual-Boot aus Windows und diesen Distributionen in der Regel problemlos. Ältere oder weniger verbreitete Distributionen hingegen sind möglicherweise nicht signiert und starten deshalb bei aktiviertem Secure Boot nicht.

In diesem Fall können Sie Secure Boot vorübergehend deaktivieren, die Linux-Distribution installieren und anschließend entscheiden, ob Sie Secure Boot wieder aktivieren möchten – abhängig davon, ob Ihre Distribution es unterstützt.

Leistung und Alltagsbetrieb: Hat Secure Boot Auswirkungen?

Eine häufige Sorge betrifft die Systemleistung: Verlangsamt Secure Boot den Computer? Die Antwort lautet klar: Nein. Die Signaturprüfung beim Start dauert lediglich wenige Millisekunden und ist im Alltag nicht spürbar. Ebenso hat Secure Boot keinerlei Auswirkungen auf die Leistung während des normalen Betriebs – weder auf Gaming-Performance noch auf Videobearbeitung oder andere rechenintensive Aufgaben.

Zudem gilt: Secure Boot ist ausschließlich beim Startvorgang aktiv. Sobald Windows vollständig geladen ist, hat die Funktion keine direkten Auswirkungen mehr auf laufende Prozesse.

Sicherer Start deaktivieren: Wann ist das sinnvoll?

Obwohl die Aktivierung von Secure Boot dringend empfohlen wird, gibt es legitime Gründe, ihn vorübergehend zu deaktivieren:

- Installation älterer Betriebssysteme, die Secure Boot nicht unterstützen.

- Booten von nicht signierten Linux-Distributionen oder Spezialsystemen.

- Verwendung bestimmter Diagnose- oder Recovery-Tools, die keine UEFI-Signatur besitzen.

- Testen von Hardware oder Treibern, die noch nicht signiert sind.

Wichtig dabei: Deaktivieren Sie Secure Boot ausschließlich für den benötigten Zeitraum und aktivieren Sie ihn danach umgehend wieder, um den Schutz aufrechtzuerhalten.

Häufige Fragen zum Sicheren Start

Was ist der Sichere Start (Secure Boot) und warum brauche ich ihn?

Der Sichere Start ist eine Sicherheitsfunktion im UEFI, die beim Booten die digitalen Signaturen von Bootloader, Treibern und Betriebssystem prüft. Er verhindert zuverlässig, dass Schadsoftware wie Rootkits oder Bootkits bereits vor dem Laden von Windows aktiv wird. Außerdem ist er eine Pflichtvoraussetzung für Windows 11 und zunehmend für moderne Spiele und Anwendungen.

Wie prüfe ich, ob der Sichere Start auf meinem PC aktiv ist?

Drücken Sie Windows + R, geben Sie msinfo32 ein und bestätigen Sie mit Enter. Prüfen Sie im Fenster „Systeminformationen“ die Einträge „BIOS-Modus“ (sollte „UEFI“ sein) und „Sicherer Startzustand“ (sollte „Ein“ sein). Steht dort „Aus“, ist Secure Boot deaktiviert und lässt sich im UEFI aktivieren.

Kann ich den Sicheren Start in Windows selbst aktivieren?

Nein. Secure Boot wird ausschließlich im UEFI (früher BIOS genannt) konfiguriert, nicht in den Windows-Einstellungen. Sie können jedoch über Windows-Einstellungen → System → Wiederherstellung → „Erweiterter Start“ direkt in die UEFI-Oberfläche starten, ohne beim Einschalten eine Taste drücken zu müssen.

Was passiert, wenn der BIOS-Modus auf „Legacy“ steht?

Steht unter msinfo32 der Wert „Legacy“ beim BIOS-Modus, startet Ihr PC noch im veralteten BIOS-Modus. Secure Boot ist dann nicht verfügbar. Sie müssen zunächst die Systemfestplatte von MBR auf GPT konvertieren (mit dem Tool mbr2gpt) und anschließend im UEFI den Modus auf „UEFI“ umstellen.

Verliere ich Daten, wenn ich MBR in GPT konvertiere?

Das Windows-Tool mbr2gpt ist darauf ausgelegt, die Konvertierung von MBR nach GPT zerstörungsfrei durchzuführen – Ihre Daten bleiben dabei erhalten. Dennoch empfiehlt es sich dringend, vor der Konvertierung ein vollständiges Backup zu erstellen, da bei beschädigten Partitionsstrukturen Fehler auftreten können.

Warum ist Secure Boot ausgegraut und lässt sich nicht aktivieren?

Häufigste Ursache: Der CSM (Compatibility Support Module) oder der Legacy-Modus ist noch aktiv. Secure Boot und CSM schließen sich gegenseitig aus. Deaktivieren Sie zunächst CSM im UEFI-Menü. Danach wird die Secure-Boot-Option editierbar und Sie können sie auf „Enabled“ setzen.

Was bedeutet „Sicherer Startzustand: Nicht unterstützt“?

Diese Meldung zeigt an, dass das verbaute Mainboard Secure Boot nicht unterstützt – meist bei älteren Geräten aus der Zeit vor 2012. In manchen Fällen hilft ein BIOS/UEFI-Update des Herstellers. Ist kein Update verfügbar, können Sie Secure Boot auf diesem Gerät nicht aktivieren.

Muss ich BitLocker beachten, bevor ich Secure Boot aktiviere?

Ja, unbedingt. Änderungen im UEFI können BitLocker auslösen und dazu führen, dass Windows beim nächsten Start den Wiederherstellungsschlüssel anfordert. Halten Sie diesen Schlüssel daher vor jeder UEFI-Änderung bereit – Sie finden ihn in Ihrem Microsoft-Konto oder in einer zuvor angelegten Sicherungsdatei.

Funktioniert Linux noch, wenn Secure Boot aktiviert ist?

Moderne Linux-Distributionen wie Ubuntu, Fedora und openSUSE sind offiziell für Secure Boot signiert und funktionieren auch bei aktiviertem Secure Boot. Ältere oder weniger verbreitete Distributionen hingegen sind oft nicht signiert. Dann müssen Sie Secure Boot vorübergehend deaktivieren oder einen signierten Shim-Bootloader verwenden.

Warum sind die Secure-Boot-Zertifikate 2026 so wichtig?

Microsoft erneuert im Jahr 2026 die ursprünglichen Secure-Boot-Zertifikate aus dem Jahr 2011, die ablaufen. Wer Windows 10 oder Windows 11 mit aktiviertem Secure Boot betreibt und Windows Update eingeschaltet hat, erhält die neuen Zertifikate automatisch. Ist Secure Boot deaktiviert, entfällt dieses Update – ein weiterer wichtiger Grund, die Funktion jetzt zu aktivieren.

Fazit

Den Sicheren Start aktivieren Sie in wenigen Schritten über die UEFI-Einstellungen Ihres Computers. Voraussetzung sind UEFI-Modus, GPT-Festplatte und – bei Windows 11 – zusätzlich TPM 2.0. Nutzen Sie msinfo32, um den Status vorab zu prüfen, und folgen Sie der herstellerspezifischen Anleitung für Ihr Gerät.

Da die ursprünglichen Secure-Boot-Zertifikate im Jahr 2026 auslaufen und Microsoft diese nur bei aktiviertem Secure Boot automatisch erneuert, ist die Aktivierung heute wichtiger denn je. Wer zudem Windows 11 nutzen oder modern gesicherte Anwendungen betreiben möchte, kommt an Secure Boot ohnehin nicht vorbei.