Geräteverschlüsselung unter Windows 11: Schützt sie Ihre Daten zuverlässig vor unbefugtem Zugriff? Erfahren Sie, wann die Funktion für Sie sinnvoll ist.

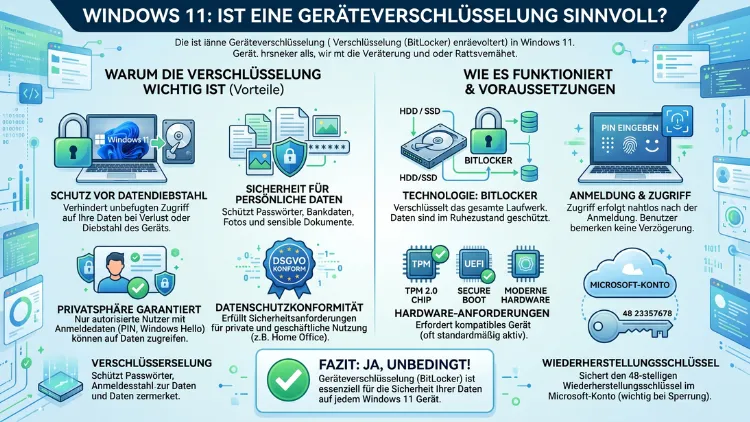

Ja, eine Geräteverschlüsselung in Windows 11 ist in den meisten Fällen sinnvoll – und zwar unabhängig davon, ob Sie Privatnutzer oder Unternehmer sind. Sie schützt Ihre Daten zuverlässig bei Diebstahl oder Verlust des Geräts.

Allerdings unterscheidet sich der Funktionsumfang je nach Windows-11-Edition erheblich. Außerdem sind einige wichtige Punkte bei der Einrichtung und Schlüsselverwaltung zu beachten, damit Sie keinen Datenverlust riskieren.

Was ist die Geräteverschlüsselung in Windows 11?

Die Geräteverschlüsselung ist eine Sicherheitsfunktion, die alle Daten auf Ihrem Laufwerk automatisch verschlüsselt. Dadurch kann niemand ohne das richtige Passwort oder den Wiederherstellungsschlüssel auf Ihre Dateien zugreifen – auch dann nicht, wenn er die Festplatte ausbaut und in einem anderen Computer betreibt. Der Schutz greift also auf Hardwareebene, was ihn besonders wirkungsvoll macht.

In Windows 11 existieren dabei zwei verschiedene Konzepte, die häufig verwechselt werden: die sogenannte „Geräteverschlüsselung“ für Home-Nutzer und die vollständige BitLocker-Laufwerksverschlüsselung für Pro-, Enterprise- und Education-Editionen. Beide basieren auf demselben kryptografischen Fundament, unterscheiden sich jedoch erheblich im Funktionsumfang und in der Verwaltbarkeit.

Technisch gesehen verwendet Windows 11 dabei den Verschlüsselungsalgorithmus AES (Advanced Encryption Standard). Neuere Hardware mit speziellen SoCs unterstützt seit 2026 sogar den XTS-AES-256-Algorithmus mit Hardwarebeschleunigung, was sowohl die Leistung als auch das Sicherheitsniveau deutlich erhöht. Ebenso wichtig ist das Zusammenspiel mit dem TPM-Chip (Trusted Platform Module), der den Verschlüsselungsschlüssel sicher speichert.

Geräteverschlüsselung vs. BitLocker: Die wichtigen Unterschiede

Viele Nutzer kennen den Begriff BitLocker, wissen aber nicht, dass er auf Windows 11 Home gar nicht vollständig verfügbar ist. Deshalb lohnt es sich, die Unterschiede genau zu verstehen.

Windows 11 Home bietet ausschließlich die vereinfachte Geräteverschlüsselung. Diese lässt sich nicht über Gruppenrichtlinien steuern, bietet keine Pre-Boot-Authentifizierung mit PIN und speichert den Wiederherstellungsschlüssel automatisch im verknüpften Microsoft-Konto. Zusätzlich aktiviert sich die Funktion seit Windows 11 Version 24H2 bei der Ersteinrichtung automatisch, sofern die Hardwarevoraussetzungen erfüllt sind. Das bedeutet: Viele Nutzer verwenden die Verschlüsselung, ohne es bewusst eingerichtet zu haben.

Windows 11 Pro, Enterprise und Education hingegen bieten die vollständige BitLocker-Laufwerksverschlüsselung mit umfassenden Konfigurationsmöglichkeiten. Dazu gehören unter anderem:

- Pre-Boot-Authentifizierung mit PIN oder USB-Schlüssel

- Gruppenrichtlinien-Steuerung für zentrale Verwaltung

- Flexible Speicherorte für den Wiederherstellungsschlüssel (z. B. Active Directory, lokale Datei, USB-Stick)

- Verschlüsselung externer Laufwerke mit BitLocker To Go

- Verwaltung über Microsoft Intune oder andere MDM-Lösungen

Für Unternehmen ist deshalb die Pro-Edition oder höher zwingend empfehlenswert. Außerdem sollten Firmen bei der Hardware-Beschaffung ausschließlich Geräte mit TPM 2.0 wählen, um die volle Kompatibilität sicherzustellen.

Technische Voraussetzungen: Was Ihr Gerät braucht

Damit die Geräteverschlüsselung in Windows 11 funktioniert, müssen bestimmte Hardwarevoraussetzungen erfüllt sein. Ohne diese ist weder die einfache Geräteverschlüsselung noch BitLocker verfügbar.

TPM 2.0 (Trusted Platform Module)

Das TPM 2.0 ist der zentrale Baustein der Geräteverschlüsselung. Dieser Sicherheitschip speichert kryptografische Schlüssel sicher und ist gegen Softwareangriffe geschützt. Zudem ist TPM 2.0 seit Windows 11 eine Mindestanforderung. Auf modernen Computern ist er meist bereits vorhanden, manchmal jedoch im BIOS/UEFI deaktiviert.

So prüfen Sie, ob TPM 2.0 aktiv ist:

- Drücken Sie Windows + R.

- Geben Sie tpm.msc ein und bestätigen Sie mit Enter.

- Erscheint „Das TPM ist betriebsbereit“ und die Versionsnummer lautet 2.0, ist alles korrekt.

- Steht dort „Kein kompatibles TPM gefunden“, müssen Sie ins BIOS/UEFI und dort PTT (bei Intel) oder fTPM (bei AMD) aktivieren.

UEFI-Firmware und Secure Boot

Die Geräteverschlüsselung setzt außerdem UEFI (Unified Extensible Firmware Interface) voraus – ein älteres BIOS reicht nicht aus. Zusätzlich muss Secure Boot im UEFI aktiviert sein. Secure Boot stellt sicher, dass beim Systemstart nur digital signierte und vertrauenswürdige Bootloader geladen werden, was vor Rootkits und Bootkits schützt.

Microsoft-Konto (bei Windows 11 Home)

Bei Windows 11 Home ist für die automatische Aktivierung der Geräteverschlüsselung ein verknüpftes Microsoft-Konto notwendig. Der Wiederherstellungsschlüssel wird dann automatisch unter account.microsoft.com/devices/recoverykey gespeichert. Ohne Microsoft-Konto lässt sich die Funktion zwar theoretisch einrichten, jedoch entfällt die automatische Schlüsselsicherung – was das Datenverlustrisiko erheblich erhöht.

Geräteverschlüsselung in Windows 11 Home aktivieren – Schritt für Schritt

Falls die automatische Aktivierung bei der Einrichtung nicht stattgefunden hat, können Sie die Funktion manuell einschalten. Gehen Sie dabei wie folgt vor:

- Öffnen Sie Einstellungen (Windows + I).

- Klicken Sie auf Datenschutz und Sicherheit.

- Wählen Sie Geräteverschlüsselung aus.

- Aktivieren Sie den Schalter, sofern er noch nicht eingeschaltet ist.

- Erscheint die Option nicht, erfüllt Ihr Gerät möglicherweise nicht alle Hardwarevoraussetzungen.

Wichtig: Sichern Sie anschließend sofort Ihren Wiederherstellungsschlüssel. Melden Sie sich dazu unter account.microsoft.com/devices/recoverykey mit Ihrem Microsoft-Konto an und notieren oder drucken Sie den 48-stelligen Schlüssel. Bewahren Sie ihn an einem sicheren Ort auf – getrennt vom verschlüsselten Gerät.

BitLocker in Windows 11 Pro vollständig einrichten – Schritt für Schritt

Nutzer von Windows 11 Pro haben deutlich mehr Möglichkeiten. Die empfohlene Vorgehensweise für eine sichere Einrichtung sieht folgendermaßen aus:

Variante 1: Über die Einstellungen

- Öffnen Sie Einstellungen (Windows + I).

- Navigieren Sie zu Datenschutz und Sicherheit.

- Klicken Sie auf Geräteverschlüsselung.

- Aktivieren Sie BitLocker mit dem Schalter.

Variante 2: Über die Systemsteuerung (mit mehr Optionen)

- Öffnen Sie die Systemsteuerung.

- Wählen Sie System und Sicherheit.

- Klicken Sie auf BitLocker-Laufwerkverschlüsselung.

- Klicken Sie neben dem gewünschten Laufwerk auf BitLocker aktivieren.

- Wählen Sie, wie Sie Ihr Laufwerk entsperren möchten: mit PIN, USB-Schlüssel oder nur mit dem TPM.

- Wählen Sie einen Speicherort für den Wiederherstellungsschlüssel: Microsoft-Konto, USB-Laufwerk, Datei oder Drucken.

- Legen Sie fest, ob das gesamte Laufwerk oder nur der bereits genutzte Speicherplatz verschlüsselt werden soll.

- Starten Sie die Verschlüsselung.

Empfehlung: Wählen Sie für maximale Sicherheit die Pre-Boot-PIN. Dadurch muss vor jedem Systemstart ein Passwort eingegeben werden. Außerdem empfiehlt sich, den Wiederherstellungsschlüssel an mindestens zwei verschiedenen Orten zu sichern – zum Beispiel im Microsoft-Konto und zusätzlich ausgedruckt.

Welche Vorteile bringt die Geräteverschlüsselung?

Die Geräteverschlüsselung unter Windows 11 bietet eine Reihe handfester Vorteile, die besonders im Alltag und im beruflichen Umfeld relevant sind.

Schutz bei Diebstahl und Verlust

Der wichtigste Schutz ist derjenige gegen physischen Datenzugriff. Wenn jemand Ihren Laptop stiehlt oder Sie ihn verlieren, kann die Person die Festplatte ausbauen und in einem anderen Gerät anschließen. Ohne Verschlüsselung sind alle Ihre Daten sofort lesbar. Mit aktiver Geräteverschlüsselung hingegen sieht der Angreifer nur unlesbaren Zeichensalat – ohne den Entschlüsselungsschlüssel kommt er nicht weiter.

Deshalb ist die Verschlüsselung besonders für Laptops, Notebooks und mobile Geräte unverzichtbar. Für stationäre Desktop-PCs in gesicherten Räumlichkeiten ist das Risiko geringer, jedoch ebenfalls vorhanden.

Schutz von sensiblen Geschäftsdaten

Für Unternehmen ist die Verschlüsselung zudem oft eine gesetzliche Pflicht. Die DSGVO (Datenschutz-Grundverordnung) schreibt vor, personenbezogene Daten durch geeignete technische Maßnahmen zu schützen. Eine fehlende Verschlüsselung kann im Fall eines Geräteverlusts zu empfindlichen Bußgeldern führen. Außerdem erfüllt die Festplattenverschlüsselung die Anforderungen vieler Compliance-Standards wie ISO 27001 oder BSI-Grundschutz.

Schutz vor Offline-Angriffen

Ein weiterer Vorteil besteht darin, dass die Verschlüsselung auch bei sogenannten Offline-Angriffen schützt. Dabei startet ein Angreifer das System von einem externen Medium wie einem USB-Stick und versucht, direkt auf die Festplatteninhalte zuzugreifen. Ebenso schützt sie vor dem Auslesen der Daten in einer anderen Betriebssystemumgebung. Beide Angriffsvektoren werden durch eine aktive Verschlüsselung wirksam blockiert.

Leistungsverbesserungen in 2026

Früher sorgte die Verschlüsselung gelegentlich für spürbare Leistungseinbußen. Doch diese Zeiten sind weitgehend vorbei. Seit dem Windows-11-24H2-Update und den neuen SoC-Generationen in 2026 unterstützt BitLocker die Hardwarebeschleunigung. Dabei lagern kompatible Geräte mit NVMe-Laufwerken die Kryptofunktionen direkt an spezialisierte Hardware aus. Dadurch sind die Leistungseinbußen für die meisten Nutzer heute kaum noch messbar.

Risiken und mögliche Nachteile

Trotz der klaren Vorteile gibt es einige Risiken und Nachteile, die Sie kennen sollten, bevor Sie die Verschlüsselung aktivieren.

Datenverlust bei verlorenem Wiederherstellungsschlüssel

Das größte Risiko ist der Verlust des Wiederherstellungsschlüssels. Wenn Windows nach einem Hardware-Wechsel, einem BIOS-Update oder einem Sicherheitsupdate den BitLocker-Wiederherstellungsschlüssel anfordert und Sie ihn nicht finden, ist der Zugriff auf Ihre Daten dauerhaft verloren. Dieses Szenario ist in der Praxis leider häufig. Deshalb ist eine sichere Aufbewahrung des Schlüssels absolut entscheidend.

Automatische Aktivierung seit Windows 11 24H2

Wie bereits erwähnt, aktiviert Windows 11 seit der Version 24H2 die Geräteverschlüsselung bei der Ersteinrichtung automatisch. Viele Nutzer wissen davon nichts. Wenn sie dann ihr Gerät reparieren lassen, die Hardware tauschen oder das BIOS-Passwort zurücksetzen, werden sie plötzlich nach einem 48-stelligen Schlüssel gefragt – den sie nie bewusst gesichert haben. Daraus entstanden in der Praxis zahlreiche Fälle von Datenverlust.

Empfehlung: Prüfen Sie unter Einstellungen > Datenschutz und Sicherheit > Geräteverschlüsselung, ob die Funktion bei Ihnen aktiv ist. Falls ja, sichern Sie sofort Ihren Wiederherstellungsschlüssel.

Bekannte Sicherheitslücken in BitLocker (aktuell 2026)

Ein häufiges Missverständnis ist, dass BitLocker absolute Sicherheit biete. Jedoch haben Sicherheitsforscher im Mai 2026 gezeigt, dass unter bestimmten Bedingungen ein sogenannter BitLocker-Downgrade-Angriff möglich ist. Dabei wird über ältere Bootloader und die Windows Recovery Environment (WinRE) versucht, den BitLocker-Schlüssel zu extrahieren.

Die Schwachstelle CVE-2025-48804 wurde von Microsoft zwar bereits im Juli 2025 mit einem Patch adressiert, jedoch zeigte sich in der Praxis, dass dieser Patch nicht vollständig wirksam war. Der Angriff erfordert jedoch physischen Zugriff auf das Gerät, was die Bedrohungslage für Privatnutzer relativiert. Zudem verdeutlicht diese Entwicklung: Laufwerksverschlüsselung funktioniert nicht isoliert. Entscheidend sind auch Secure Boot, TPM-Konfiguration, UEFI-Einstellungen und aktuelle Patches.

Ebenso lösten die Sicherheitsupdates vom April 2026 (KB5083769 und KB5082052) auf einigen Windows-11-Geräten unerwartete BitLocker-Wiederherstellungsabfragen aus. Betroffene Nutzer mussten ihren Wiederherstellungsschlüssel eingeben, bevor Windows den Startvorgang abschließen konnte. Das zeigt erneut: Der Wiederherstellungsschlüssel muss immer griffbereit sein.

Empfohlene Vorgehensweisen für maximale Sicherheit

Damit die Geräteverschlüsselung in Windows 11 wirklich wirksam ist und Sie keinen Datenverlust riskieren, sollten Sie die folgenden empfohlenen Vorgehensweisen beachten.

Wiederherstellungsschlüssel sicher und mehrfach sichern

Sichern Sie den Wiederherstellungsschlüssel an mindestens zwei Orten. Empfehlenswert sind:

- Im Microsoft-Konto unter account.microsoft.com/devices/recoverykey

- Als ausgedrucktes Dokument in einem verschlossenen Schrank oder Safe

- Auf einem USB-Stick, der separat vom Laptop aufbewahrt wird

Nicht empfehlenswert ist die alleinige Speicherung auf demselben Gerät, das verschlüsselt ist.

Windows stets aktuell halten

Da BitLocker regelmäßig Gegenstand von Sicherheitsforschungen ist, sollten Sie Windows-Updates zeitnah installieren. Ebenso wichtig ist die BIOS/UEFI-Firmware Ihres Geräteherstellers – auch diese enthält regelmäßig sicherheitsrelevante Updates. Prüfen Sie deshalb regelmäßig die Herstellerseite (z. B. Lenovo, Dell, HP, ASUS) auf neue Firmware-Versionen.

Pre-Boot-PIN verwenden (Windows 11 Pro)

Wenn Sie Windows 11 Pro nutzen, empfehlen wir dringend, eine Pre-Boot-PIN für BitLocker einzurichten. Dadurch wird ein Angreifer, der physischen Zugriff auf Ihr Gerät hat, zusätzlich an einem reinen TPM-Bypass gehindert. Die PIN lässt sich über die Gruppenrichtlinien (gpedit.msc) oder über PowerShell mit dem Befehl manage-bde -protectors -add C: -TPMAndPIN einrichten.

Verschlüsselung vor BIOS-Änderungen prüfen

Bevor Sie TPM-Einstellungen, Secure Boot oder andere BIOS/UEFI-Optionen ändern, prüfen Sie zunächst, ob die Geräteverschlüsselung aktiv ist. Denn solche Änderungen können eine BitLocker-Wiederherstellungsabfrage auslösen. Deshalb gilt: Wiederherstellungsschlüssel sichern, dann erst Änderungen vornehmen.

Für Unternehmen: BitLocker mit Intune oder Active Directory verwalten

Firmen sollten Microsoft Intune oder Active Directory nutzen, um Wiederherstellungsschlüssel zentral zu verwalten und zu sichern. Außerdem empfiehlt es sich, Gruppenrichtlinien einzusetzen, um einheitliche Sicherheitsstandards für alle Unternehmensgeräte durchzusetzen. Alternativ bieten sich spezialisierte Lösungen wie LAPS (Local Administrator Password Solution) oder MBAM (Microsoft BitLocker Administration and Monitoring) an.

Fazit lohnt sich die Aktivierung? Vergleich der Szenarien

Um die Entscheidung zu erleichtern, schauen wir uns verschiedene Anwendungsfälle an:

Privatnutzer mit Laptop: Für jeden, der einen Laptop mit sensiblen Daten besitzt, ist die Geräteverschlüsselung unbedingt empfehlenswert. Das Diebstahlrisiko ist real, und eine fehlende Verschlüsselung macht es einem Dieb leicht, alle Dateien zu lesen.

Privatnutzer mit stationärem PC: Auch hier ist Verschlüsselung sinnvoll, aber weniger dringend. Wer seinen Desktop-PC in einer gesicherten Wohnung betreibt und keine besonders sensiblen Daten speichert, hat ein geringeres Risiko. Dennoch schadet die Aktivierung nicht.

Unternehmen: Für Firmen ist die Geräteverschlüsselung Pflicht – sowohl aus datenschutzrechtlichen Gründen als auch aus Haftungserwägungen. Die Verwendung von BitLocker unter Windows 11 Pro oder Enterprise mit zentraler Schlüsselverwaltung ist dabei der einzig sinnvolle Weg.

Entwickler und IT-Profis: Für diesen Personenkreis empfiehlt sich ebenfalls die volle BitLocker-Aktivierung, kombiniert mit einer Pre-Boot-PIN. Außerdem sollten aktuelle Sicherheitsberichte zu BitLocker-Schwachstellen regelmäßig verfolgt werden.

Häufige Fragen zur Geräteverschlüsselung in Windows 11

Wird die Geräteverschlüsselung automatisch aktiviert?

Ja, seit Windows 11 Version 24H2 aktiviert Microsoft die Geräteverschlüsselung automatisch während der Ersteinrichtung, sofern das Gerät über TPM 2.0, UEFI und Secure Boot verfügt und ein Microsoft-Konto verwendet wird. Viele Nutzer sind sich dessen nicht bewusst. Deshalb empfiehlt es sich, unter Einstellungen > Datenschutz und Sicherheit > Geräteverschlüsselung zu prüfen, ob die Funktion aktiv ist – und anschließend den Wiederherstellungsschlüssel zu sichern.

Was passiert, wenn ich den Wiederherstellungsschlüssel verliere?

Ohne den 48-stelligen Wiederherstellungsschlüssel ist der Zugriff auf das verschlüsselte Laufwerk dauerhaft nicht möglich. Es gibt keine Hintertür und keine Möglichkeit, den Schlüssel zu umgehen. Deshalb ist die sichere Aufbewahrung des Schlüssels entscheidend. Prüfen Sie zunächst unter account.microsoft.com/devices/recoverykey, ob er dort gespeichert wurde. Andernfalls ist ein vollständiger Datenverlust möglich.

Kann ich die Geräteverschlüsselung wieder deaktivieren?

Ja, das ist jederzeit möglich. Unter Einstellungen > Datenschutz und Sicherheit > Geräteverschlüsselung lässt sich der Schalter einfach deaktivieren. Windows entschlüsselt danach das Laufwerk automatisch – dieser Vorgang kann je nach Laufwerksgröße jedoch einige Zeit in Anspruch nehmen. Wichtig: Die Deaktivierung der Verschlüsselung macht Ihre Daten wieder ungeschützt, falls das Gerät in fremde Hände gerät.

Was ist der Unterschied zwischen Geräteverschlüsselung und BitLocker?

Die Geräteverschlüsselung ist eine vereinfachte Version, die in Windows 11 Home verfügbar ist und automatisch aktiviert wird. Sie bietet keine Gruppenrichtlinien-Steuerung und keine Pre-Boot-PIN. BitLocker ist die vollständige Version, die in Windows 11 Pro, Enterprise und Education verfügbar ist. Dabei sind unter anderem eine PIN vor dem Start, flexible Schlüsselspeicherung und zentrale Verwaltung möglich.

Ist BitLocker sicher genug, um meine Daten zu schützen?

Ja, für den Schutz vor physischem Datenzugriff – also bei Diebstahl oder Verlust – ist BitLocker im Standardbetrieb sehr wirksam. Allerdings haben Sicherheitsforscher im Mai 2026 gezeigt, dass unter bestimmten Bedingungen ein Downgrade-Angriff über die Windows Recovery Environment möglich ist. Dieser erfordert jedoch physischen Zugriff und technisches Know-how. Für den Alltag und für Unternehmen bleibt BitLocker die empfohlene Lösung – kombiniert mit aktuellen Updates und einer Pre-Boot-PIN.

Brauche ich ein Microsoft-Konto für die Geräteverschlüsselung?

Bei Windows 11 Home ist ein Microsoft-Konto für die automatische Aktivierung und Schlüsselsicherung erforderlich. Ohne Microsoft-Konto ist eine manuelle Einrichtung theoretisch möglich, jedoch speichert Windows den Schlüssel dann nicht automatisch online. Bei Windows 11 Pro können Sie den Wiederherstellungsschlüssel auch auf einem USB-Stick, in einer lokalen Datei oder in Active Directory speichern – ein Microsoft-Konto ist dabei nicht zwingend notwendig.

Wie stark ist die Leistungseinbuße durch die Verschlüsselung?

Bei modernen Geräten ist die Leistungseinbuße durch BitLocker gering bis nicht messbar. Seit dem Windows-11-Update für Version 24H2 und dem Einsatz neuer SoC-Generationen in 2026 nutzt BitLocker auf kompatiblen Geräten eine Hardwarebeschleunigung mit dem XTS-AES-256-Algorithmus. Dadurch entlastet es die CPU erheblich. Bei älteren Geräten oder bei Workloads mit sehr hohem Datendurchsatz – etwa Videobearbeitung oder Gaming – kann es zu geringen Einbußen kommen.

Kann ich auch externe Festplatten verschlüsseln?

Ja, mit BitLocker To Go (verfügbar in Windows 11 Pro, Enterprise und Education) lassen sich auch externe USB-Laufwerke, Festplatten und USB-Sticks verschlüsseln. Dazu klicken Sie mit der rechten Maustaste auf das Laufwerk im Windows Explorer und wählen „BitLocker aktivieren“. Anschließend folgen Sie dem Assistenten. Hinweis: Die reine Geräteverschlüsselung in Windows 11 Home unterstützt keine externen Laufwerke.

Was sind die Hardwarevoraussetzungen für die Geräteverschlüsselung?

Damit die Geräteverschlüsselung funktioniert, braucht Ihr PC: TPM 2.0 (aktiv im BIOS/UEFI), UEFI-Firmware (kein Legacy-BIOS), Secure Boot (aktiviert) und bei Windows 11 Home ein Microsoft-Konto. Prüfen Sie den TPM-Status mit dem Befehl tpm.msc in der Windows-Suche. Falls das TPM deaktiviert ist, aktivieren Sie es im BIOS über PTT (Intel) oder fTPM (AMD).

Wie finde ich meinen BitLocker-Wiederherstellungsschlüssel?

Den Wiederherstellungsschlüssel finden Sie je nach ursprünglichem Speicherort an verschiedenen Stellen:

- Microsoft-Konto: Melden Sie sich unter account.microsoft.com/devices/recoverykey an.

- USB-Stick: Schließen Sie den damals verwendeten USB-Stick an.

- Ausgedrucktes Dokument: Suchen Sie in Ihren Unterlagen nach dem ausgedruckten Schlüssel.

- Active Directory/Azure AD: Fragen Sie Ihren IT-Administrator.

Falls keiner dieser Wege erfolgreich ist und Sie den Schlüssel nicht mehr haben, ist ein Datenzugriff leider nicht mehr möglich.

Fazit

Die Geräteverschlüsselung in Windows 11 ist für die überwiegende Mehrheit der Nutzer sinnvoll und empfehlenswert – sowohl für Privatpersonen mit Laptop als auch für Unternehmen mit sensiblen Daten. Der wichtigste Schritt dabei ist die sichere Aufbewahrung des Wiederherstellungsschlüssels.

Wer Windows 11 Pro nutzt, sollte zudem unbedingt eine Pre-Boot-PIN einrichten und das System stets mit aktuellen Updates versorgen, um bekannte Schwachstellen wie die im Mai 2026 entdeckten Angriffsvektoren zu schließen.