Erfahren Sie, wie Sie in Windows 11 und 10 zulässige Bedrohungen anzeigen, verwalten und Ihre Sicherheit mit wenigen Klicks gezielt prüfen.

In Microsoft Windows 11 und Windows 10 schützt Microsoft Defender Ihr System kontinuierlich vor Viren, Trojanern und anderer Schadsoftware. Manchmal stuft der Virenschutz jedoch harmlose Dateien fälschlich als Bedrohung ein. In solchen Fällen können Sie Elemente zulassen.

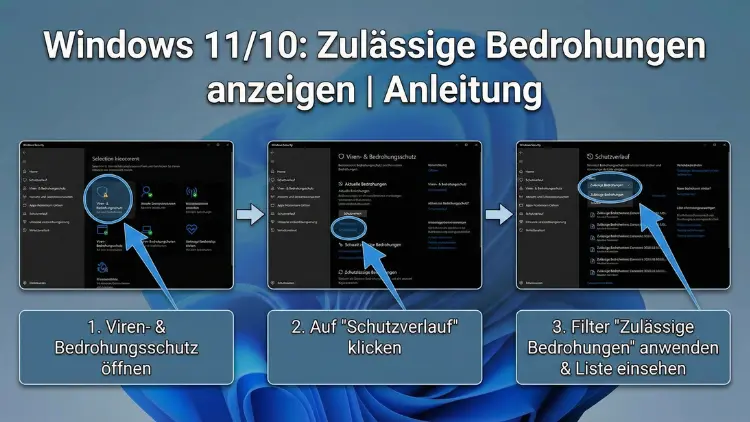

Dieser Leitfaden zeigt Schritt für Schritt, wie Sie zugelassene Bedrohungen anzeigen, verwalten und bei Bedarf wieder entfernen.

Was sind „zugelassene Bedrohungen“?

Der integrierte Virenschutz von Windows – bekannt als Microsoft Defender Antivirus – überprüft Dateien, Programme und Downloads automatisch. Wird eine Datei als gefährlich erkannt, verschiebt das System sie in Quarantäne oder blockiert sie.

Als zugelassene Bedrohung gilt eine Datei, die ursprünglich als Risiko erkannt wurde, die Sie jedoch bewusst als sicher eingestuft haben. Windows speichert diese Entscheidung, damit die Datei künftig nicht erneut blockiert wird.

Typische Gründe für das Zulassen:

- Fehlalarm bei selbst entwickelter Software

- Spezialprogramme von Nischenanbietern

- Tools für Systemanalyse oder Administration

- Modifikationen (Mods) für Spiele

- Portable Programme ohne digitale Signatur

Wann sollten Sie eine Bedrohung zulassen?

Das Zulassen einer Bedrohung sollte immer eine bewusste Entscheidung sein. Sie umgehen damit den aktiven Schutzmechanismus.

Sie sollten eine Datei nur freigeben, wenn:

- Sie die Quelle genau kennen

- Die Datei von einem vertrauenswürdigen Entwickler stammt

- Sie den Zweck des Programms vollständig verstehen

- Ein Fehlalarm sehr wahrscheinlich ist

Nicht empfohlen ist das Zulassen bei:

- Dateien aus unbekannten E-Mail-Anhängen

- Cracks, Keygens oder illegaler Software

- Programmen aus dubiosen Download-Portalen

- Dateien, die Sie nicht selbst angefordert haben

Unterschied zwischen Quarantäne und zugelassener Bedrohung

| Bereich | Bedeutung |

|---|---|

| Quarantäne | Datei ist isoliert und kann keinen Schaden anrichten |

| Zugelassen | Datei darf ausgeführt werden, obwohl sie als Risiko erkannt wurde |

Sobald Sie eine Bedrohung zulassen, hebt Windows die Schutzmaßnahme auf.

Zugelassene Bedrohungen in Windows 11 anzeigen

Windows 11 nutzt die App Windows-Sicherheit als zentrale Steuerung.

Schritt-für-Schritt-Anleitung

- Öffnen Sie das Startmenü

- Geben Sie „Windows-Sicherheit“ ein

- Öffnen Sie die App

- Klicken Sie auf Viren- & Bedrohungsschutz

- Scrollen Sie nach unten zu Schutzhistorie

Hier sehen Sie eine Liste aller sicherheitsrelevanten Ereignisse.

Filter auf „Zugelassen“ setzen

- Klicken Sie oben auf Filter

- Wählen Sie Zugelassene Elemente

Nun werden ausschließlich Bedrohungen angezeigt, die Sie freigegeben haben.

Zugelassene Bedrohungen in Windows 10 anzeigen

Die Oberfläche ist ähnlich, jedoch leicht anders aufgebaut.

So finden Sie die Einträge

- Öffnen Sie das Startmenü

- Tippen Sie Windows-Sicherheit

- Öffnen Sie die App

- Wählen Sie Viren- & Bedrohungsschutz

- Klicken Sie auf Bedrohungsverlauf

Hier listet Windows alle erkannten Gefahren auf.

Zulassungen anzeigen

- Öffnen Sie den Filter

- Wählen Sie Zugelassene Bedrohungen

Damit sehen Sie alle Ausnahmen, die aktuell aktiv sind.

Details zu einer zugelassenen Bedrohung anzeigen

Wenn Sie auf einen Eintrag klicken, erscheinen weitere Informationen:

- Name der Datei

- Speicherort auf dem PC

- Art der Bedrohung (z. B. Trojaner, PUA, Hacktool)

- Datum der Erkennung

- Durchgeführte Aktion (z. B. „Zugelassen“)

Diese Angaben helfen Ihnen zu prüfen, ob die Freigabe weiterhin sinnvoll ist.

Zugelassene Bedrohung wieder entfernen

Manchmal stellt sich später heraus, dass eine Datei doch riskant ist. Dann sollten Sie die Freigabe rückgängig machen.

So gehen Sie vor

- Öffnen Sie Windows-Sicherheit

- Gehen Sie zu Viren- & Bedrohungsschutz

- Öffnen Sie die Schutzhistorie

- Filtern Sie nach Zugelassenen Elementen

- Wählen Sie den betreffenden Eintrag

- Klicken Sie auf Nicht zulassen oder In Quarantäne verschieben

Windows blockiert die Datei danach wieder automatisch.

Dauerhafte Ausnahmen vs. zugelassene Bedrohungen

Viele Anwender verwechseln zwei Funktionen:

| Funktion | Bedeutung |

|---|---|

| Zugelassene Bedrohung | Einzelne erkannte Datei wurde freigegeben |

| Ausschluss (Ausnahme) | Bestimmte Ordner oder Dateitypen werden nie geprüft |

Ausschlüsse sind deutlich riskanter, da komplette Bereiche ungeschützt bleiben.

Ausschlüsse verwalten

So prüfen Sie bestehende Ausnahmen

- Öffnen Sie Windows-Sicherheit

- Wählen Sie Viren- & Bedrohungsschutz

- Klicken Sie auf „Einstellungen verwalten“.

- Scrollen Sie zu Ausschlüsse

Hier sehen Sie:

- Ausgeschlossene Ordner

- Ausgeschlossene Dateien

- Ausgeschlossene Prozesse

Entfernen Sie unnötige Einträge, um die Sicherheit zu erhöhen.

Warum erscheinen Fehlalarme?

Antivirenprogramme arbeiten mit Verhaltensanalysen und Heuristiken. Dabei können harmlose Programme als Bedrohung eingestuft werden, wenn sie:

- Systemfunktionen verändern

- Registry-Einträge bearbeiten

- Netzwerkverkehr manipulieren

- Verschlüsselte Dateien erstellen

Solche Eigenschaften besitzen auch legitime Tools.

Sicherheitsrisiken durch zu viele Zulassungen

Jede freigegebene Datei ist ein potenzielles Einfallstor. Risiken entstehen vor allem, wenn:

- Dateien nachträglich manipuliert werden

- Programme automatische Updates erhalten

- Schadsoftware sich als bekannte Datei tarnt

Daher sollten Sie regelmäßig prüfen, welche Bedrohungen zugelassen sind.

Schutzhistorie regelmäßig kontrollieren

Es empfiehlt sich, die Schutzhistorie monatlich zu prüfen:

- Unbekannte Einträge identifizieren

- Alte Freigaben entfernen

- Quarantäne-Einträge kontrollieren

So behalten Sie die Kontrolle über Ihre Sicherheitseinstellungen.

Zugelassene Bedrohungen per PowerShell prüfen

Fortgeschrittene Anwender können Informationen auch per PowerShell abrufen.

Beispielbefehl:

Get-MpThreatDieser Befehl listet erkannte Bedrohungen auf. Für zugelassene Elemente sind zusätzliche Filter nötig, die jedoch eher für Administratoren relevant sind.

Unternehmensumgebungen und Gruppenrichtlinien

In Firmennetzwerken können Administratoren festlegen, welche Bedrohungen automatisch zugelassen oder blockiert werden.

Dies erfolgt über:

- Gruppenrichtlinien

- Endpoint-Management

- Sicherheitsrichtlinien

Manuelle Änderungen sind dort oft eingeschränkt.

Häufige Probleme und Lösungen

Eintrag wird nicht angezeigt

Aktualisieren Sie die Ansicht oder starten Sie Windows neu.

Datei wird trotz Zulassung gelöscht

Möglicherweise greift eine zusätzliche Sicherheitssoftware.

Bedrohung taucht immer wieder auf

Die Datei wird vermutlich neu erstellt oder aktualisiert.

Tipps für mehr Sicherheit

- Lassen Sie nur absolut notwendige Dateien zu

- Entfernen Sie alte Freigaben regelmäßig

- Nutzen Sie keine generellen Ordner-Ausschlüsse

- Halten Sie Windows stets aktuell

- Laden Sie Software nur von offiziellen Quellen

Fazit

Zugelassene Bedrohungen sind ein nützliches Werkzeug, wenn Microsoft Defender eine Datei fälschlich blockiert. Gleichzeitig bergen sie Risiken, da der Schutz bewusst aufgehoben wird.

Prüfen Sie daher regelmäßig Ihre Freigaben, entfernen Sie unnötige Einträge und vertrauen Sie nur Quellen, die Sie zweifelsfrei kennen. So behalten Sie die volle Kontrolle über die Sicherheit Ihres Windows-Systems.