DNS über HTTPS (DoH) unter Windows 11 aktivieren: So schützen Sie Ihre Internetverbindung vor Abhören und verbessern Ihre Privatsphäre Schritt für Schritt.

Mit DNS über HTTPS (DoH) verschlüsseln Sie Ihre DNS-Anfragen unter Windows 11 vollständig – und schützen sich so vor Überwachung, Manipulation und Man-in-the-Middle-Angriffen. Windows 11 unterstützt DoH nativ in den Einstellungen, ohne zusätzliche Software.

Dieser Artikel zeigt Ihnen Schritt für Schritt, wie Sie DoH aktivieren, welche DNS-Anbieter empfohlen werden und wie Sie die Funktion überprüfen.

Was ist DNS über HTTPS – und warum ist es wichtig?

Jedes Mal, wenn Sie eine Website aufrufen, sendet Ihr Computer zunächst eine Anfrage an einen DNS-Server (Domain Name System). Dieser übersetzt den Domainnamen – also zum Beispiel „google.com“ – in eine IP-Adresse, mit der Ihr Gerät dann die Verbindung aufbaut. Traditionell laufen diese DNS-Anfragen vollständig unverschlüsselt über Port 53. Das bedeutet, dass Ihr Internetanbieter, Netzwerkbetreiber oder ein Angreifer im gleichen Netzwerk problemlos mitlesen kann, welche Websites Sie besuchen – selbst dann, wenn die aufgerufenen Seiten selbst per HTTPS gesichert sind.

DNS über HTTPS, kurz DoH, löst dieses Problem, indem DNS-Anfragen und -Antworten in verschlüsselte HTTPS-Verbindungen eingebettet werden. Dabei kommt Port 443 zum Einsatz – derselbe Port, den normale Webseiten für HTTPS nutzen. Dadurch sind DNS-Anfragen für Außenstehende nicht mehr vom regulären Webtraffic unterscheidbar. Außerdem verhindert DoH, dass DNS-Antworten unterwegs manipuliert werden können, was auch als DNS-Spoofing oder DNS-Hijacking bekannt ist.

Seit dem Release von Windows 11 unterstützt Microsoft DoH direkt auf Betriebssystemebene. Das ist deshalb besonders vorteilhaft, weil somit alle Anwendungen gleichzeitig von der verschlüsselten DNS-Auflösung profitieren – nicht nur ein einzelner Browser.

DoH vs. DNS über TLS (DoT): Der Unterschied

Neben DNS über HTTPS gibt es noch eine weitere Verschlüsselungsmethode: DNS über TLS (DoT). Während DoH Port 443 verwendet, nutzt DoT den dedizierten Port 853. Dadurch ist DoT für Netzwerkadministratoren leichter zu identifizieren und ggf. zu blockieren. DoH hingegen vermischt sich unauffällig mit normalem HTTPS-Traffic. Beide Verfahren bieten jedoch vergleichbaren Datenschutz und Sicherheit. Windows 11 unterstützt seit aktuellen Versionen beide Protokolle – je nachdem, welchen DNS-Anbieter Sie konfigurieren.

Voraussetzungen: Was Sie brauchen

Bevor Sie DoH aktivieren, sollten Sie einige Voraussetzungen prüfen:

- Windows 11 in einer aktuellen Version (Home, Pro oder Enterprise – alle Editionen werden unterstützt)

- Administratorrechte auf dem System

- Einen DoH-kompatiblen DNS-Anbieter (Details weiter unten)

- Eine aktive Netzwerkverbindung (WLAN oder Ethernet)

Wichtig: Für die Aktivierung über die grafische Oberfläche müssen Sie die DNS-Einstellungen auf manuell umstellen, da Windows die DoH-Option nur in diesem Modus anbietet.

Empfohlene DoH-DNS-Anbieter

Windows 11 enthält eine interne Liste mit vordefinierten DoH-kompatiblen DNS-Servern. Diese können Sie ohne zusätzliche Konfigurationsschritte direkt verwenden. Für alle anderen Anbieter ist ein zusätzlicher PowerShell-Schritt notwendig (dazu später mehr).

Die am häufigsten genutzten und empfohlenen Anbieter sind:

Cloudflare

- IPv4:

1.1.1.1und1.0.0.1 - IPv6:

2606:4700:4700::1111und2606:4700:4700::1001 - DoH-Template:

https://cloudflare-dns.com/dns-query - Besonderheit: Sehr schnell, starke Datenschutzrichtlinie, keine Protokollierung von IP-Adressen nach 24 Stunden

Google Public DNS

- IPv4:

8.8.8.8und8.8.4.4 - IPv6:

2001:4860:4860::8888und2001:4860:4860::8844 - DoH-Template:

https://dns.google/dns-query - Besonderheit: Zuverlässig und weltweit verfügbar, jedoch speichert Google DNS-Daten für Analysezwecke

Quad9

- IPv4:

9.9.9.9und149.112.112.112 - IPv6:

2620:fe::feund2620:fe::9 - DoH-Template:

https://dns.quad9.net/dns-query - Besonderheit: Blockiert automatisch bekannte Malware- und Phishing-Domains, Sitz in der Schweiz, kein Logging von IP-Adressen

Für datenschutzbewusste Nutzer empfehlen wir Quad9 oder Cloudflare – beide bieten starke Datenschutzrichtlinien und blockieren außerdem schädliche Domains.

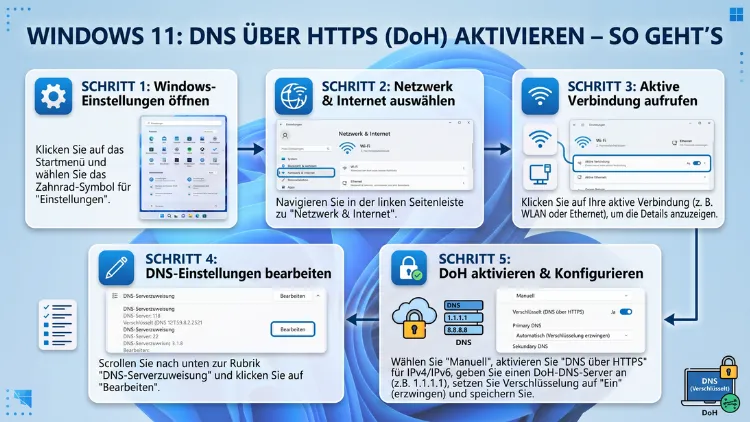

DoH in Windows 11 aktivieren: Schritt für Schritt (Einstellungen-App)

Die einfachste Methode, DoH unter Windows 11 zu aktivieren, führt über die Einstellungen-App. Dabei konfigurieren Sie DoH separat für WLAN und Ethernet, da Windows beide Verbindungen unabhängig voneinander behandelt.

Schritt 1 – Einstellungen öffnen

Drücken Sie die Tastenkombination Windows + I, um die Einstellungen zu öffnen. Navigieren Sie anschließend zu Netzwerk und Internet.

Schritt 2 – Netzwerkverbindung auswählen

Klicken Sie entweder auf WLAN (bei drahtloser Verbindung) oder auf Ethernet (bei kabelgebundener Verbindung). Wählen Sie danach Ihre aktive Verbindung aus. Bei WLAN klicken Sie auf den Netzwerknamen und anschließend auf Hardwareeigenschaften.

Schritt 3 – DNS-Server manuell eintragen

Suchen Sie den Bereich DNS-Serverzuweisung und klicken Sie auf Bearbeiten. Stellen Sie im Dropdown-Menü von Automatisch (DHCP) auf Manuell um.

Schritt 4 – IPv4-DNS eintragen

Schalten Sie den IPv4-Schalter auf Ein. Tragen Sie in das Feld Bevorzugter DNS die IP-Adresse Ihres gewählten Anbieters ein – zum Beispiel 9.9.9.9 für Quad9. In das Feld Alternativer DNS kommt die zweite Adresse, also 149.112.112.112.

Schritt 5 – DNS-Verschlüsselung aktivieren

Direkt unterhalb der DNS-Felder erscheint nun die Option DNS über HTTPS. Stellen Sie diese auf Ein (automatische Vorlage), sofern Ihr Anbieter in der Windows-Liste vorregistriert ist (das gilt für Cloudflare, Google und Quad9). Alternativ wählen Sie Ein (manuelle Vorlage) und geben die DoH-URL Ihres Anbieters ein.

Schritt 6 – IPv6 konfigurieren (optional, aber empfohlen)

Sofern Ihr Netzwerk IPv6 unterstützt, wiederholen Sie den Vorgang ebenso für IPv6. Tragen Sie die entsprechenden IPv6-Adressen ein und aktivieren Sie ebenfalls die DoH-Option.

Schritt 7 – Speichern und überprüfen

Klicken Sie auf Speichern. Danach sollte im Bereich „DNS-Serverzuweisung“ der Status Verschlüsselt oder Verschlüsselt bevorzugt angezeigt werden – ein Zeichen dafür, dass DoH aktiv ist.

Hinweis: Falls Sie die DoH-Option nicht sehen, bearbeiten Sie möglicherweise die WLAN-SSID-Einstellungen anstatt die Hardware-Eigenschaften. Gehen Sie in diesem Fall zurück und klicken Sie zunächst auf Hardwareeigenschaften.

DoH per PowerShell aktivieren – Methode für Fortgeschrittene

Wer einen DNS-Anbieter nutzt, der nicht in der vordefinierten Windows-Liste steht, muss diesen zunächst manuell registrieren. Zudem eignet sich PowerShell hervorragend für die automatisierte Konfiguration auf mehreren Geräten.

Schritt 1 – PowerShell als Administrator starten

Klicken Sie auf das Startmenü, tippen Sie powershell ein und wählen Sie Als Administrator ausführen.

Schritt 2 – Bekanntmachten des DoH-Servers

Führen Sie folgenden Befehl aus – ersetzen Sie dabei die Platzhalter durch die tatsächlichen Werte Ihres Anbieters:

Add-DnsClientDohServerAddress -ServerAddress '9.9.9.9' -DohTemplate 'https://dns.quad9.net/dns-query' -AllowFallbackToUdp $False -AutoUpgrade $TrueMit -AllowFallbackToUdp $False erzwingen Sie, dass ausschließlich DoH verwendet wird und kein Fallback auf unverschlüsseltes DNS erfolgt. -AutoUpgrade $True sorgt dafür, dass Windows automatisch auf DoH upgradet, wenn ein bekannter Server erkannt wird.

Schritt 3 – Aktuell registrierte DoH-Server anzeigen

Mit folgendem Befehl prüfen Sie, welche DoH-Server Windows kennt:

Get-DnsClientDohServerAddressSchritt 4 – DNS über PowerShell setzen

Zusätzlich können Sie den bevorzugten DNS-Server direkt über PowerShell setzen:

Set-DnsClientServerAddress -InterfaceAlias 'WLAN' -ServerAddresses ('9.9.9.9','149.112.112.112')Ersetzen Sie WLAN ggf. durch Ethernet, falls Sie eine kabelgebundene Verbindung verwenden.

DoH per Gruppenrichtlinie aktivieren (Windows 11 Pro/Enterprise)

Für Unternehmensumgebungen oder technisch versierte Nutzer bietet Windows 11 außerdem die Möglichkeit, DoH über Gruppenrichtlinien (GPO) zu konfigurieren. Dadurch lassen sich die Einstellungen zentral auf alle Geräte einer Domäne ausrollen.

Öffnen Sie dazu den Gruppenrichtlinien-Editor mit gpedit.msc. Navigieren Sie zu:

Computerkonfiguration → Administrative Vorlagen → Netzwerk → DNS-Client

Dort finden Sie die Einstellung „DNS über HTTPS (DoH) konfigurieren“. Setzen Sie diese auf Aktiviert und wählen Sie den gewünschten Modus:

- Nur verschlüsselt (DoH erzwingen): Windows verwendet ausschließlich DoH. Schlägt eine DoH-Verbindung fehl, wird keine DNS-Auflösung durchgeführt.

- Verschlüsselt bevorzugt: Windows versucht DoH zu verwenden, fällt aber auf unverschlüsseltes DNS zurück, wenn DoH nicht verfügbar ist.

- Nicht konfiguriert/Deaktiviert: Standard, kein DoH.

Für Unternehmensumgebungen empfehlen wir den Modus „Nur verschlüsselt“, sofern alle im Netzwerk genutzten DNS-Server DoH unterstützen.

DoH unter Windows 10 aktivieren

Der Titel dieses Artikels bezieht sich auf Windows 11 – jedoch fragen viele Nutzer auch nach der Umsetzung unter Windows 10. Dort ist die Situation anders: Zwar ist die technische DoH-Unterstützung in neueren Windows-10-Builds (ab Insider Preview Build 19628) vorhanden, jedoch fehlt die grafische Oberfläche vollständig. Die Aktivierung erfordert deshalb einen manuellen Registry-Eingriff.

Gehen Sie dabei wie folgt vor:

- Öffnen Sie den Registry-Editor mit Windows + R →

regedit - Navigieren Sie zu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters - Erstellen Sie einen neuen DWORD-Wert (32-Bit) mit dem Namen

EnableAutoDohund setzen Sie ihn auf den Wert2 - Starten Sie den Computer neu

Anschließend müssen Sie außerdem – ebenso wie unter Windows 11 per PowerShell – den DoH-Server registrieren und manuell als DNS-Server eintragen. Da dieser Prozess deutlich aufwendiger ist, empfehlen wir für Windows-10-Nutzer alternativ die DoH-Funktion direkt im Browser zu aktivieren (dazu im nächsten Abschnitt mehr).

DoH in Browsern aktivieren

Neben der systemweiten Aktivierung bieten alle großen Browser eine eigene DoH-Integration. Diese greift allerdings nur für den jeweiligen Browser – andere Anwendungen nutzen weiterhin den System-DNS. Dennoch ist diese Methode ein einfacher Einstieg.

Google Chrome

Öffnen Sie Einstellungen → Datenschutz und Sicherheit → Sicherheit. Scrollen Sie nach unten bis zu „Sicheres DNS verwenden“ und aktivieren Sie den Schalter. Wählen Sie anschließend einen Anbieter aus der Liste oder geben Sie eine benutzerdefinierte DoH-URL ein – zum Beispiel https://dns.quad9.net/dns-query.

Mozilla Firefox

Öffnen Sie Einstellungen → Allgemein, scrollen Sie ganz nach unten und klicken Sie auf „Verbindungseinstellungen“. Aktivieren Sie dort „DNS über HTTPS aktivieren“ und wählen Sie einen Anbieter. Firefox bietet standardmäßig Cloudflare und NextDNS an; außerdem lässt sich eine benutzerdefinierte URL eingeben.

Microsoft Edge

Navigieren Sie zu Einstellungen → Datenschutz, Suche und Dienste → Sicherheit. Aktivieren Sie dort „Sicheres DNS verwenden“ und wählen Sie Ihren bevorzugten Anbieter.

Hinweis: Falls Sie DoH systemweit über die Windows-11-Einstellungen aktiviert haben, kann es vorkommen, dass Browser-eigene DoH-Einstellungen die Systemkonfiguration überschreiben oder zu Konflikten führen. Prüfen Sie deshalb, ob beide Einstellungen konsistent sind.

DoH auf dem Router einrichten

Eine besonders elegante Lösung stellt die Konfiguration auf Router-Ebene dar. Unterstützt Ihr Router DoH – was bei modernen Modellen von Fritz!Box (ab FRITZ!OS 7.50), Asus oder Netgear zunehmend der Fall ist –, profitieren automatisch alle Geräte im Netzwerk davon, ohne dass jedes einzelne Gerät konfiguriert werden muss. Das schließt Smartphones, Smart-TVs, Tablets und alle weiteren Netzwerkgeräte ein.

Bei der Fritz!Box (AVM) gehen Sie dazu in die Benutzeroberfläche unter fritz.box, navigieren zu Internet → DNS-Rebind-Schutz bzw. Internet → Zugangsdaten → DNS-Rebind-Schutz und wählen einen der unterstützten DoH-Anbieter aus. Konkret finden Sie die DoH-Einstellungen bei aktuellen Fritz!Box-Modellen unter Heimnetz → Netzwerk → DNS-over-HTTPS.

DoH überprüfen: Ist die Verschlüsselung aktiv?

Nachdem Sie DoH eingerichtet haben, sollten Sie die korrekte Funktion unbedingt prüfen. Dafür gibt es mehrere Methoden:

Methode 1 – Windows-Einstellungen prüfen

Öffnen Sie Einstellungen → Netzwerk und Internet → WLAN/Ethernet → Hardwareeigenschaften. Im Bereich „DNS-Serverzuweisung“ sollte der Status „Verschlüsselt“ oder „Verschlüsselt bevorzugt“ angezeigt werden.

Methode 2 – PowerShell-Abfrage

Öffnen Sie PowerShell und führen Sie folgenden Befehl aus:

Get-DnsClientDohServerAddressZeigt dieser Befehl Ihren konfigurierten DoH-Server an, ist die Verschlüsselung aktiv.

Methode 3 – Kommandozeile

Öffnen Sie die Eingabeaufforderung und geben Sie ein:

netsh dns show encryptionDieser Befehl listet alle bekannten DoH-Server inklusive ihrer Verschlüsselungskonfiguration auf.

Methode 4 – Online-Test

Rufen Sie im Browser die Website 1.1.1.1/help (Cloudflare) oder dns.google auf. Beide Seiten zeigen an, ob Ihre DNS-Anfragen verschlüsselt ankommen. Zusätzlich bietet die Seite browserleaks.com/dns detaillierte Informationen über Ihre aktuelle DNS-Konfiguration.

Fehlerbehebung: Was tun, wenn DoH nicht funktioniert?

Sollte DoH nach der Konfiguration nicht wie erwartet funktionieren, helfen folgende Schritte:

DNS-Cache leeren: Öffnen Sie die Eingabeaufforderung als Administrator und führen Sie aus:

ipconfig /flushdnsNetzwerkadapter neu starten: Deaktivieren Sie den WLAN- oder Ethernet-Adapter kurz und aktivieren Sie ihn wieder. Navigieren Sie dazu zu Einstellungen → Netzwerk und Internet → Erweiterte Netzwerkeinstellungen.

Windows-Updates prüfen: Stellen Sie sicher, dass Windows 11 vollständig aktualisiert ist. Ältere Builds hatten teils eingeschränkte DoH-Unterstützung.

Einstellungen kontrollieren: Falls Sie DoH unter WLAN konfiguriert haben, gilt die Einstellung nicht automatisch für Ethernet-Verbindungen – und umgekehrt. Überprüfen Sie deshalb beide Verbindungstypen.

Browser-Einstellungen prüfen: Einige Browser haben eigene DoH-Einstellungen, die die Systemkonfiguration überschreiben können. Stellen Sie sicher, dass Browser und Betriebssystem dieselben DNS-Server verwenden.

Empfohlene Vorgehensweisen für DoH unter Windows 11

Damit DoH seinen vollen Schutz entfaltet, empfehlen sich folgende Punkte:

- Fallback deaktivieren: Nutzen Sie in PowerShell den Parameter

-AllowFallbackToUdp $False, damit Windows bei fehlschlagendem DoH nicht auf unverschlüsseltes DNS ausweicht. - IPv4 und IPv6 gleichzeitig konfigurieren: Andernfalls könnten IPv6-Anfragen weiterhin unverschlüsselt übertragen werden.

- Einen datenschutzfreundlichen Anbieter wählen: Quad9 (Schweiz) oder Cloudflare bieten nachgewiesene No-Logging-Richtlinien.

- Systemweite Aktivierung bevorzugen: Die Konfiguration im Betriebssystem schützt alle Anwendungen, während die Browser-eigene DoH-Einstellung nur einzelne Programme absichert.

- Regelmäßige Überprüfung: Windows-Updates können gelegentlich Netzwerkeinstellungen zurücksetzen. Prüfen Sie deshalb nach größeren Updates die DoH-Konfiguration erneut.

Aktueller Stand 2026: DoH auf Windows Server 2025

Ein wichtiger Neuerung in 2026: Microsoft hat im Februar-Update 2026 für Windows Server 2025 erstmals auch eine serverseitige DoH-Resolver-Funktion eingeführt. Zuvor unterstützte Windows Server DoH nur auf Client-Seite. Mit dem kumulativen Update vom 10. Februar 2026 (KB5075899) kann der Windows DNS Server nun als DoH-Resolver agieren und verschlüsselte Anfragen von DoH-fähigen Windows-11-Clients empfangen und verarbeiten. Diese Funktion befindet sich derzeit in einer öffentlichen Vorschau und ist standardmäßig deaktiviert. Für Unternehmensumgebungen stellt dies einen bedeutenden Schritt in Richtung durchgängig verschlüsselter DNS-Kommunikation dar.

Häufige Fragen zu DNS über HTTPS unter Windows 11

Verlangsamt DoH meine Internetverbindung?

DoH kann theoretisch zu einer minimal höheren Latenz führen, da die DNS-Anfragen zusätzlich verschlüsselt werden. In der Praxis ist dieser Unterschied jedoch kaum spürbar, zudem bieten Anbieter wie Cloudflare (1.1.1.1) und Quad9 (9.9.9.9) sehr schnelle Antwortzeiten, die den Overhead vollständig kompensieren.

Muss ich nach dem Aktivieren von DoH etwas am Router ändern?

Nein, nicht zwingend. Windows 11 kommuniziert nach der DoH-Aktivierung direkt mit dem konfigurierten DoH-DNS-Server – unabhängig vom Router-DNS. Allerdings sollten Sie sicherstellen, dass der Router ausgehenden HTTPS-Traffic auf Port 443 nicht blockiert.

Schützt DoH mich auch vor meinem Internetanbieter?

Ja, teilweise. Mit DoH kann Ihr Internetanbieter zwar keine DNS-Anfragen mehr mitlesen. Er kann jedoch weiterhin sehen, zu welchen IP-Adressen Sie sich verbinden. Zudem sieht der von Ihnen gewählte DoH-Anbieter Ihre Anfragen. Für vollständigen Schutz empfiehlt sich die Kombination mit einem vertrauenswürdigen VPN.

Funktioniert DoH auch im Heimnetzwerk hinter einem DHCP-Router?

Ja. Sobald Sie in Windows 11 manuell einen DoH-DNS-Server eingetragen haben, ignoriert Windows den vom Router per DHCP zugewiesenen DNS-Server und nutzt stattdessen Ihren konfigurierten DoH-Anbieter.

Kann DoH von meinem Arbeitgeber oder Schulnetzwerk blockiert werden?

Technisch gesehen ist das möglich. Da DoH über Port 443 läuft und sich nicht von normalem HTTPS-Traffic unterscheidet, ist die Blockierung schwieriger als bei herkömmlichem DNS. Dennoch können IT-Administratoren DoH über Gruppenrichtlinien oder Netzwerkfilter unterbinden. In verwalteten Unternehmensumgebungen ist deshalb Rücksprache mit der IT-Abteilung ratsam.

Was passiert, wenn der DoH-Server nicht erreichbar ist?

Das hängt von Ihrer Konfiguration ab. Haben Sie -AllowFallbackToUdp $False gesetzt, schlägt die DNS-Auflösung fehl und es erfolgt kein Fallback auf unverschlüsseltes DNS. Haben Sie „Verschlüsselt bevorzugt“ ausgewählt, weicht Windows auf Standard-DNS zurück – was zwar den Browsingbetrieb aufrechterhält, jedoch ohne Verschlüsselung.

Ist DoH dasselbe wie ein VPN?

Nein. DoH verschlüsselt ausschließlich DNS-Anfragen, also die Namensauflösung. Ein VPN hingegen verschlüsselt den gesamten Internettraffic und versteckt zusätzlich Ihre IP-Adresse. Beide Technologien ergänzen sich sinnvoll, ersetzen sich jedoch nicht gegenseitig.

Muss ich DoH für WLAN und Ethernet getrennt aktivieren?

Ja. Windows 11 verwaltet WLAN- und Ethernet-Verbindungen unabhängig voneinander. Deshalb müssen Sie DoH für beide Verbindungsarten separat konfigurieren, wenn Sie beide nutzen. Andernfalls bleiben DNS-Anfragen über die nicht konfigurierte Verbindung unverschlüsselt.

Welcher DoH-Anbieter ist der sicherste?

Das hängt von Ihren Prioritäten ab. Für maximalen Datenschutz empfehlen wir Quad9 mit Sitz in der Schweiz, da keine Verbindungs-IP-Adressen gespeichert werden und zusätzlich bekannte Malware-Domains blockiert werden. Cloudflare bietet ebenfalls eine starke Datenschutzrichtlinie und ist besonders schnell. Google DNS ist zuverlässig, speichert jedoch Daten für eigene Analysezwecke.

Funktioniert DoH auch auf Windows 11 Home?

Ja, vollständig. DoH lässt sich auf allen Editionen von Windows 11 – also Home, Pro und Enterprise – über die Einstellungen-App aktivieren. Lediglich die Gruppenrichtlinien-Methode ist ausschließlich in Windows 11 Pro und Enterprise verfügbar, da der Gruppenrichtlinien-Editor in der Home-Edition nicht enthalten ist.

Fazit

DNS über HTTPS ist eine einfach zu aktivierende, aber wirkungsvolle Maßnahme für mehr Datenschutz und Sicherheit unter Windows 11. Mit wenigen Klicks in den Netzwerkeinstellungen verschlüsseln Sie Ihre DNS-Anfragen zuverlässig – empfohlen sind dabei die Anbieter Quad9 oder Cloudflare.

Prüfen Sie nach der Einrichtung, ob DoH tatsächlich aktiv ist, und konfigurieren Sie sowohl WLAN als auch Ethernet. So schützen Sie sich effektiv vor Überwachung und DNS-Manipulation – auf allen Verbindungswegen.