SMBv1, SMBv2 und SMBv3 unter Windows 11 und 10 aktivieren: So aktivieren Sie die SMB-Protokolle per PowerShell oder GUI für PCs, NAS, Drucker und mehr.

Das SMB-Protokoll (Server Message Block) ermöglicht die Dateifreigabe im Netzwerk. Unter Windows 10 und Windows 11 sind bestimmte SMB-Versionen standardmäßig deaktiviert.

Dieser Artikel zeigt Ihnen, wie Sie SMBv1, SMBv2 und SMBv3 gezielt aktivieren – per PowerShell, Windows-Funktionen oder Registrierungs-Editor – und worauf Sie dabei unbedingt achten sollten.

Was ist SMB und warum ist dieses Protokoll so wichtig?

SMB steht für „Server Message Block“ und ist ein Netzwerkprotokoll, das ursprünglich von IBM entwickelt und später von Microsoft übernommen wurde. Es dient dazu, Dateien, Drucker und andere Ressourcen in einem lokalen Netzwerk freizugeben. Ohne SMB wäre die klassische Windows-Netzwerkfreigabe schlicht nicht möglich.

Allerdings existiert das Protokoll in drei wesentlichen Versionen, die sich deutlich in Leistung und Sicherheit unterscheiden. Deshalb ist es wichtig zu verstehen, welche Version Sie wann benötigen. Zudem hat Microsoft in den letzten Jahren gezielt ältere Versionen deaktiviert, um bekannte Sicherheitslücken zu schließen.

SMB wird nicht nur unter Windows 10 und Windows 11 eingesetzt. Ebenso nutzen Windows Server 2016, 2019 und 2022 dieses Protokoll intensiv. Außerdem greifen viele NAS-Systeme, Linux-Server mit Samba und ältere Geräte wie Netzwerkdrucker oder Scanner auf SMB zurück. Deshalb ist das Thema auch 2026 noch hochaktuell.

Die drei SMB-Versionen im Vergleich

Bevor Sie eine Version aktivieren, sollten Sie verstehen, worin sich SMBv1, SMBv2 und SMBv3 tatsächlich unterscheiden.

SMBv1 – Das veraltete Original

SMBv1 ist die älteste Version und stammt ursprünglich aus den 1980er-Jahren. Sie bietet jedoch keinerlei moderne Sicherheitsfunktionen. Besonders gefährlich: Der Erpressungstrojaner WannaCry nutzte 2017 gezielt die SMBv1-Schwachstelle EternalBlue aus, um sich rasend schnell in Netzwerken zu verbreiten. Deshalb hat Microsoft SMBv1 unter Windows 10 (ab Version 1709) und Windows 11 vollständig deaktiviert.

Trotzdem gibt es Szenarien, in denen SMBv1 noch benötigt wird. Zum Beispiel kommunizieren ältere Multifunktionsdrucker, Scanner mit „Scan to Folder“-Funktion oder alte NAS-Geräte manchmal ausschließlich über SMBv1. Außerdem setzen manche Legacy-Systeme in Industrieumgebungen noch immer auf diese Version.

SMBv2 – Die große Modernisierung

SMBv2 wurde mit Windows Vista und Windows Server 2008 eingeführt. Gegenüber SMBv1 bringt es erhebliche Verbesserungen: Weniger Befehle, bessere Leistung, größere Schreibpuffer und die Unterstützung für Caching und Pipelining. Zusätzlich bietet SMBv2 eine deutlich verbesserte Fehlerbehandlung.

Unter Windows 10 und Windows 11 ist SMBv2 standardmäßig aktiv. Jedoch kann es vorkommen, dass SMBv2 durch Gruppenrichtlinien, Sicherheitssoftware oder manuelle Eingriffe deaktiviert wurde. In solchen Fällen müssen Sie es gezielt reaktivieren.

SMBv3 – Der aktuelle Standard

SMBv3 ist seit Windows 8 und Windows Server 2012 verfügbar und gilt als der aktuelle Sicherheitsstandard. Besonders bemerkenswert ist die integrierte Ende-zu-Ende-Verschlüsselung, die ohne zusätzliche VPN-Konfiguration funktioniert. Ebenso unterstützt SMBv3 Multichannel (gleichzeitige Nutzung mehrerer Netzwerkverbindungen) und SMB Direct (RDMA-Unterstützung für extrem niedrige Latenz).

Unter Windows 10 und Windows 11 läuft SMBv3 standardmäßig und ist nicht separat von SMBv2 steuerbar – beide teilen denselben Treiber. Deshalb bedeutet das Deaktivieren von SMBv2 automatisch auch das Deaktivieren von SMBv3.

SMB-Status prüfen: So sehen Sie, was gerade aktiv ist

Bevor Sie Änderungen vornehmen, empfiehlt es sich, den aktuellen Zustand zu überprüfen. Dafür eignet sich PowerShell am besten, da sie präzise Informationen liefert.

Schritt 1: Öffnen Sie PowerShell als Administrator. Klicken Sie dazu auf das Startmenü, tippen Sie „PowerShell“, klicken Sie mit der rechten Maustaste auf „Windows PowerShell“ und wählen Sie „Als Administrator ausführen“.

Schritt 2: Führen Sie die folgenden Befehle aus:

Für SMBv1:

Get-WindowsOptionalFeature -Online -FeatureName SMB1ProtocolFür SMBv2/SMBv3 (Client- und Server-Seite):

Get-SmbServerConfiguration | Select EnableSMB2ProtocolDie Ausgabe zeigt Ihnen klar, ob die jeweilige Version aktiviert (True) oder deaktiviert (False) ist. Außerdem sehen Sie bei SMBv1, ob das Feature installiert ist oder vollständig fehlt.

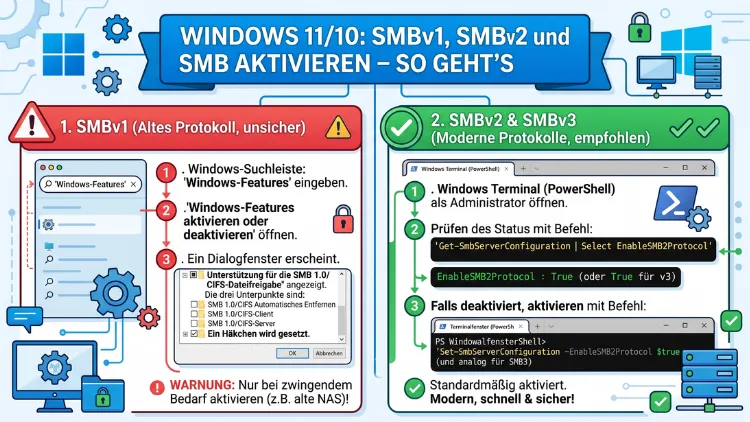

SMBv1 unter Windows 10 und Windows 11 aktivieren

Wichtiger Sicherheitshinweis: Microsoft empfiehlt ausdrücklich, SMBv1 nicht zu aktivieren, sofern es sich vermeiden lässt. Aktivieren Sie es nur dann, wenn ein älteres Gerät oder System zwingend darauf angewiesen ist – und trennen Sie dieses Gerät wenn möglich vom restlichen Netzwerk.

Methode 1: Über die Windows-Funktionen (grafische Oberfläche)

Diese Methode ist besonders einfach und erfordert keine Kenntnisse der Kommandozeile.

Schritt 1: Drücken Sie die Tastenkombination Windows + R, tippen Sie optionalfeatures.exe ein und bestätigen Sie mit Enter.

Schritt 2: Das Fenster „Windows-Features aktivieren oder deaktivieren“ öffnet sich. Suchen Sie dort den Eintrag „Unterstützung für die SMB 1.0/CIFS-Dateifreigabe“.

Schritt 3: Klappen Sie diesen Eintrag auf. Dort finden Sie drei Unteroptionen:

- SMB 1.0/CIFS Automatic Removal (automatische Entfernung)

- SMB 1.0/CIFS Client

- SMB 1.0/CIFS Server

Schritt 4: Setzen Sie je nach Bedarf einen Haken bei „SMB 1.0/CIFS Client“ (wenn Ihr PC auf andere SMBv1-Freigaben zugreifen soll) und/oder „SMB 1.0/CIFS Server“ (wenn Ihr PC selbst Freigaben über SMBv1 bereitstellen soll).

Schritt 5: Bestätigen Sie mit „OK“ und starten Sie den PC anschließend neu.

Methode 2: Über PowerShell (empfohlen für Administratoren)

Diese Methode ist präziser und lässt sich außerdem für automatisierte Deployments nutzen.

SMBv1-Feature installieren:

Enable-WindowsOptionalFeature -Online -FeatureName SMB1ProtocolNur den SMBv1-Client aktivieren:

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-ClientNur den SMBv1-Server aktivieren:

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-ServerBestätigen Sie nach dem Befehl die Abfrage zum Neustart mit „J“ oder „Y“. Anschließend ist SMBv1 aktiv.

Methode 3: Über DISM (Deployment Image Servicing and Management)

Zusätzlich zur PowerShell funktioniert auch das DISM-Tool in der Eingabeaufforderung (als Administrator):

dism /online /Enable-Feature /FeatureName:SMB1ProtocolAuch hier ist ein Neustart erforderlich. Außerdem lässt sich mit DISM der Status vorab prüfen:

dism /online /Get-FeatureInfo /FeatureName:SMB1ProtocolSMBv2 und SMBv3 unter Windows 10 und Windows 11 aktivieren

Da SMBv2 und SMBv3 denselben Treiber teilen, aktivieren Sie beide gleichzeitig. Standardmäßig sind sie aktiv. Jedoch kann es Situationen geben, in denen sie deaktiviert wurden.

Methode 1: Über PowerShell (empfohlene Vorgehensweise)

SMBv2/v3 auf dem Server-Dienst aktivieren (damit Ihr PC Freigaben bereitstellt):

Set-SmbServerConfiguration -EnableSMB2Protocol $trueBestätigen Sie die Sicherheitsabfrage mit „J“. Danach ist SMBv2/v3 auf der Serverseite aktiv.

SMBv2/v3 auf dem Client-Dienst aktivieren (damit Ihr PC auf Freigaben zugreifen kann):

Hierfür müssen Sie den Registrierungs-Editor oder eine PowerShell-Zeile mit direktem Registrierungszugriff nutzen:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters" -Name "AllowInsecureGuestAuth" -Value 1Alternativ prüfen Sie, ob der Wert SMB2 in der Registry korrekt gesetzt ist (dazu mehr im folgenden Abschnitt).

Status danach überprüfen:

Get-SmbServerConfiguration | Select EnableSMB2ProtocolDer Wert sollte nun True anzeigen.

Methode 2: Über den Registrierungs-Editor

Diese Methode eignet sich besonders dann, wenn PowerShell-Befehle keine Wirkung zeigen oder Gruppenrichtlinien die Einstellungen steuern.

Schritt 1: Drücken Sie Windows + R, tippen Sie regedit und bestätigen Sie mit Enter. Bestätigen Sie die UAC-Abfrage.

Schritt 2: Navigieren Sie zum folgenden Pfad für den SMB-Server:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersSchritt 3: Suchen Sie dort den DWORD-Wert „SMB2″. Falls er nicht vorhanden ist, erstellen Sie ihn mit einem Rechtsklick → „Neu“ → „DWORD-Wert (32 Bit)“.

Schritt 4: Setzen Sie den Wert auf 1 (aktiviert) oder 0 (deaktiviert).

Schritt 5: Starten Sie den Dienst neu oder den gesamten PC. Alternativ starten Sie den Dienst per PowerShell neu:

Restart-Service LanmanServerFür den SMB-Client navigieren Sie zusätzlich zu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\ParametersAuch dort können Sie den Wert „SMB2″ auf 1 setzen.

SMB auf Windows Server aktivieren

Falls Sie mit Windows Server 2016, 2019 oder 2022 arbeiten, gelten dieselben PowerShell-Befehle. Jedoch bietet der Server-Manager zusätzlich eine grafische Oberfläche.

SMBv1 auf Windows Server prüfen:

Get-WindowsFeature FS-SMB1SMBv1 auf Windows Server aktivieren:

Install-WindowsFeature FS-SMB1SMBv2/v3 aktivieren:

Set-SmbServerConfiguration -EnableSMB2Protocol $true -ForceDer Parameter -Force unterdrückt dabei die interaktive Sicherheitsabfrage – besonders nützlich in Skripten.

Außerdem empfiehlt es sich auf Server-Systemen, die SMB-Verschlüsselung zu erzwingen. Das ist mit folgendem Befehl möglich:

Set-SmbServerConfiguration -EncryptData $true -ForceDadurch werden alle SMB-Verbindungen zu diesem Server automatisch verschlüsselt – allerdings nur, wenn der Client SMBv3 unterstützt.

SMB-Protokolle deaktivieren – Wann ist das sinnvoll?

Genauso wichtig wie das Aktivieren ist das gezielte Deaktivieren. Insbesondere SMBv1 sollte auf jedem System deaktiviert sein, das es nicht zwingend benötigt.

SMBv1 deaktivieren (PowerShell):

Disable-WindowsOptionalFeature -Online -FeatureName SMB1ProtocolSMBv2/v3 deaktivieren (nur in Ausnahmefällen empfohlen):

Set-SmbServerConfiguration -EnableSMB2Protocol $falseAußerdem können Sie über PowerShell SMB-Verbindungen in Echtzeit überwachen, um verdächtige Aktivitäten zu erkennen:

Get-SmbConnectionDeshalb empfehlen Sicherheitsexperten, regelmäßig aktive SMB-Verbindungen zu prüfen – besonders in Unternehmensumgebungen.

Häufige Probleme und Lösungen

Manchmal zeigen die Änderungen keine sofortige Wirkung. Deshalb finden Sie hier die häufigsten Probleme und deren Lösungen.

Problem: Netzwerkfreigabe ist nach Aktivierung von SMBv1 immer noch nicht erreichbar

Überprüfen Sie zunächst die Windows-Firewall. SMB verwendet den Port 445 (und 139 bei NetBIOS). Zusätzlich muss der Dienst „Server“ (LanmanServer) und der Dienst „Workstation“ (LanmanWorkstation) laufen.

Aktivieren Sie die Firewall-Regel per PowerShell:

Set-NetFirewallRule -DisplayGroup "Datei- und Druckerfreigabe" -Enabled TrueProblem: Fehlermeldung „0x80070035 – Netzwerkpfad wurde nicht gefunden“

Dieser Fehler tritt häufig auf, wenn SMBv1 auf dem Zielgerät benötigt wird, aber nicht aktiviert ist. Außerdem kann eine falsche Netzwerkprofileinstellung (öffentlich statt privat) die Ursache sein.

Überprüfen Sie das Netzwerkprofil:

Get-NetConnectionProfileSetzen Sie es bei Bedarf auf „Privat“:

Set-NetConnectionProfile -InterfaceAlias "Ethernet" -NetworkCategory PrivateProblem: Gastanmeldungen werden blockiert

Seit Windows 10 Version 1709 blockiert Windows standardmäßig unsichere Gastanmeldungen über SMB. Deshalb schlägt die Verbindung zu manchen NAS-Geräten fehl, die keine Passwortauthentifizierung nutzen. Mit folgendem Registrierungswert lässt sich die Gastanmeldung erlauben – jedoch nur in vertrauenswürdigen Netzwerken:

HKLM\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters

AllowInsecureGuestAuth = 1 (DWORD)Sicherheitsempfehlungen im Überblick

Wer SMB-Protokolle aktiviert, sollte dabei unbedingt folgende empfohlene Vorgehensweisen beachten:

SMBv1 grundsätzlich deaktiviert lassen, sofern keine zwingenden Gründe dagegensprechen. Außerdem sollten Sie Geräte, die zwingend auf SMBv1 angewiesen sind, in einem separaten Netzwerksegment (VLAN) isolieren.

SMBv2 und SMBv3 bevorzugen. Beide Versionen bieten deutlich bessere Sicherheit. Zudem unterstützt SMBv3 Ende-zu-Ende-Verschlüsselung, die Sie unbedingt nutzen sollten, wenn sensible Daten übertragen werden.

Regelmäßige Updates installieren. Microsoft schließt SMB-Schwachstellen regelmäßig durch Windows Update. Deshalb ist ein aktuelles System die wichtigste Schutzmaßnahme.

Netzwerkzugriffe protokollieren. Mit dem Befehl Get-SmbOpenFile sehen Sie, welche Dateien gerade über SMB geöffnet sind. Ebenso zeigt Get-SmbSession alle aktiven SMB-Sitzungen an.

Häufige Fragen zu SMB unter Windows

Warum ist SMBv1 unter Windows 11 standardmäßig deaktiviert?

Microsoft hat SMBv1 deaktiviert, weil es schwerwiegende Sicherheitslücken enthält. Besonders bekannt ist die Schwachstelle EternalBlue, die beim WannaCry-Angriff 2017 genutzt wurde. Außerdem bietet SMBv1 keine modernen Sicherheitsfunktionen wie Verschlüsselung oder Integritätsprüfung. Deshalb gilt SMBv1 als veraltet und gefährlich.

Kann ich SMBv2 und SMBv3 unabhängig voneinander aktivieren?

Nein. Unter Windows 10 und Windows 11 teilen SMBv2 und SMBv3 denselben Treiber. Deshalb lassen sie sich nicht unabhängig voneinander steuern. Das Aktivieren von SMBv2 aktiviert automatisch auch SMBv3 – und umgekehrt.

Wie aktiviere ich SMB, wenn PowerShell-Befehle keine Wirkung zeigen?

Manchmal überschreiben Gruppenrichtlinien die manuellen Einstellungen. Prüfen Sie zunächst mit gpresult /h report.html, ob eine Richtlinie SMB einschränkt. Außerdem kann eine Sicherheitssoftware wie ein Endpoint-Protection-Produkt SMB-Einstellungen sperren. In diesem Fall wenden Sie sich an Ihren Systemadministrator.

Welchen SMB-Port muss ich in der Firewall freigeben?

SMB verwendet primär den TCP-Port 445. Zusätzlich nutzt die ältere NetBIOS-Kommunikation die Ports 137, 138 (UDP) und 139 (TCP). Für moderne SMB-Verbindungen genügt es jedoch, Port 445 freizugeben.

Funktioniert SMB auch zwischen Windows und Linux?

Ja. Linux-Systeme nutzen dafür Samba, eine Open-Source-Implementierung des SMB-Protokolls. Samba unterstützt SMBv2 und SMBv3 vollständig. Außerdem ermöglicht es Linux-Systemen, als Dateiserver für Windows-Clients zu fungieren.

Wie erkenne ich, welche SMB-Version bei einer Verbindung genutzt wird?

Mit folgendem PowerShell-Befehl sehen Sie alle aktiven SMB-Verbindungen inklusive der verwendeten Protokollversion:

Get-SmbConnectionDie Spalte „Dialect“ zeigt dabei, ob SMB 1.0, 2.0, 2.1, 3.0 oder 3.1.1 genutzt wird.

Warum schlägt die Verbindung zu meinem NAS fehl, obwohl SMBv1 aktiviert ist?

Zusätzlich zur Aktivierung von SMBv1 müssen Sie prüfen, ob die Windows-Firewall den SMB-Traffic erlaubt und ob das Netzwerkprofil auf „Privat“ gesetzt ist. Außerdem unterstützen manche NAS-Geräte ab einem bestimmten Firmware-Stand nur noch SMBv2 – in diesem Fall hilft ein Firmware-Update des NAS.

Kann ich SMB-Verschlüsselung nur für bestimmte Freigaben erzwingen?

Ja. Statt die Verschlüsselung global zu aktivieren, können Sie sie gezielt für einzelne Freigaben konfigurieren. Dafür nutzen Sie den Befehl:

Set-SmbShare -Name "MeineFreigabe" -EncryptData $trueDadurch wird ausschließlich diese Freigabe verschlüsselt übertragen.

Benötige ich einen Neustart, um SMB-Einstellungen zu aktivieren?

Das hängt von der Methode ab. Bei Änderungen über die Windows-Funktionen ist ein Neustart zwingend erforderlich. Änderungen über PowerShell mit Set-SmbServerConfiguration werden hingegen sofort wirksam, ohne dass ein Neustart nötig ist. Jedoch empfiehlt sich ein Neustart des entsprechenden Dienstes zur Sicherheit.

Ist SMBv3 sicher genug für die Übertragung sensibler Daten?

Ja, SMBv3.1.1 (ab Windows 10 und Windows Server 2016) gilt als sicher. Es bietet AES-128-Verschlüsselung, Pre-Authentication-Integrität und sichere Aushandlung des Dialekts. Zusätzlich sollten Sie jedoch sicherstellen, dass alle Systeme im Netzwerk auf dem aktuellen Patch-Stand sind – denn auch SMBv3 hatte in der Vergangenheit vereinzelte Schwachstellen, etwa SMBGhost (CVE-2020-0796).

Fazit

SMBv2 und SMBv3 sind unter Windows 10 und Windows 11 standardmäßig aktiv und sollten es auch bleiben. SMBv1 hingegen sollten Sie nur dann aktivieren, wenn es unvermeidlich ist – und nur temporär. Für alle Änderungen eignet sich PowerShell am besten, da sie schnell, präzise und automatisierbar ist.

Wer Netzwerksicherheit ernst nimmt, deaktiviert SMBv1 konsequent, nutzt SMBv3-Verschlüsselung und hält Windows stets aktuell. Deshalb ist ein regelmäßiger Check der aktiven SMB-Verbindungen per Get-SmbConnection eine empfohlene Vorgehensweise für jeden Netzwerkadministrator.