SMBv1, SMBv2 und SMBv3 unter Windows 11/10 gezielt deaktivieren: So schützen Sie Ihr Netzwerk Schritt für Schritt via PowerShell oder Systemsteuerung.

Das Server Message Block (SMB)-Protokoll steuert die Datei- und Druckerfreigabe in Windows-Netzwerken. Wer SMBv1, SMBv2 oder SMBv3 deaktivieren möchte, tut das vor allem aus Sicherheitsgründen.

Dieser Artikel zeigt Ihnen Schritt für Schritt, wie Sie die einzelnen SMB-Versionen unter Windows 10 und Windows 11 per PowerShell, Gruppenrichtlinie oder Registrierung gezielt abschalten – sicher, nachvollziehbar und ohne Datenverlust.

Was ist SMB – und warum ist die Version so wichtig?

SMB steht für „Server Message Block“ und ist ein Netzwerkprotokoll, das Microsoft seit den 1980er-Jahren für die Kommunikation zwischen Windows-Computern einsetzt. Damit lassen sich Dateien, Drucker und andere Ressourcen im Netzwerk gemeinsam nutzen. Jedoch unterscheiden sich die drei Hauptversionen erheblich in Bezug auf Sicherheit, Leistung und Kompatibilität.

- SMBv1 ist die älteste Version und gilt heute als schwerwiegendes Sicherheitsrisiko. Sie war die Grundlage für Angriffe wie WannaCry (2017) und NotPetya, bei denen Hunderttausende Systeme weltweit verschlüsselt wurden. Microsoft selbst empfiehlt seit Jahren, SMBv1 vollständig zu deaktivieren.

- SMBv2 wurde mit Windows Vista und Windows Server 2008 eingeführt. Es bietet deutlich bessere Leistung und Sicherheit als SMBv1, weist jedoch in bestimmten Konfigurationen noch Schwachstellen auf.

- SMBv3 ist die aktuellste Version und bringt Verschlüsselung, Signierung und weitere Sicherheitsfunktionen mit. Trotzdem kann es in hochsicheren Umgebungen sinnvoll sein, auch SMBv3 gezielt zu kontrollieren oder zu deaktivieren.

Zusätzlich gilt: Wer SMB-Versionen nicht benötigt oder absichern will, sollte sie konsequent abschalten, um die Angriffsfläche des Systems so klein wie möglich zu halten.

Warum sollten Sie SMBv1 unbedingt deaktivieren?

SMBv1 ist aus heutiger Sicht schlicht gefährlich. Deshalb hat Microsoft es ab Windows 10 Version 1709 standardmäßig deaktiviert. Auf älteren Systemen oder nach bestimmten Updates kann SMBv1 jedoch noch aktiv sein. Außerdem wird es gelegentlich durch Drittanwendungen wieder aktiviert.

Die bekanntesten Sicherheitslücken, die über SMBv1 ausgenutzt wurden, sind:

- EternalBlue (MS17-010): Ein NSA-Exploit, der durch WannaCry weltweit verbreitet wurde.

- EternalRomance und EternalSynergy: Ähnliche Angriffsvektoren derselben Exploit-Familie.

Zudem bietet SMBv1 keinerlei Verschlüsselung oder moderne Authentifizierungsmechanismen. Deshalb sollte es auf jedem Windows-System – ob Windows 10 oder Windows 11 – sofort deaktiviert werden, wenn es noch aktiv ist.

Welche SMB-Version ist auf Ihrem System aktiv?

Bevor Sie etwas deaktivieren, sollten Sie zunächst prüfen, welche SMB-Versionen aktuell auf Ihrem System aktiviert sind. Dafür eignet sich Windows PowerShell am besten.

SMB-Status prüfen mit PowerShell

Öffnen Sie PowerShell als Administrator – dazu klicken Sie mit der rechten Maustaste auf das Startmenü und wählen „Windows PowerShell (Administrator)“ oder „Terminal (Administrator)“ unter Windows 11.

Geben Sie anschließend folgenden Befehl ein:

Get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2ProtocolDie Ausgabe zeigt Ihnen, ob SMBv1 und SMBv2 (letzterer kontrolliert gleichzeitig SMBv2 und SMBv3) aktiviert oder deaktiviert sind. Lautet der Wert True, ist die jeweilige Version aktiv.

SMBv1 unter Windows 10 und Windows 11 deaktivieren

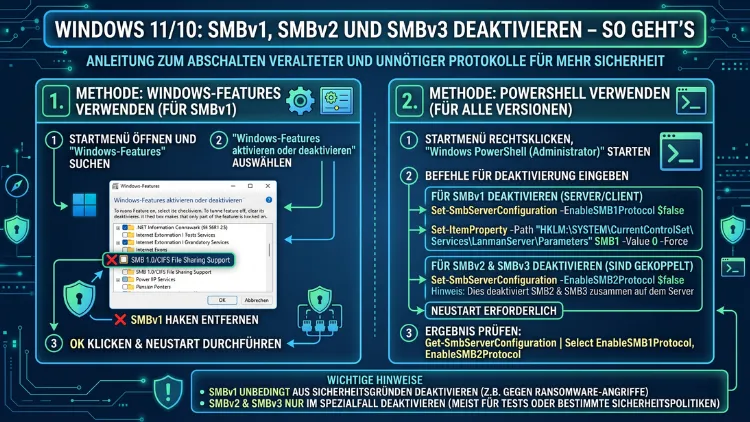

Es gibt mehrere Methoden, SMBv1 abzuschalten. Wir empfehlen die PowerShell-Methode, da sie schnell, zuverlässig und für alle Windows-Versionen geeignet ist.

Methode 1: SMBv1 per PowerShell deaktivieren (empfohlen)

Öffnen Sie PowerShell als Administrator und führen Sie folgenden Befehl aus:

Set-SmbServerConfiguration -EnableSMB1Protocol $false -ForceZusätzlich sollten Sie auch den SMBv1-Client deaktivieren, da Server- und Clientfunktion getrennt gesteuert werden:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\mrxsmb10" -Name "Start" -Type DWORD -Value 4Damit wird der MRxSMB10-Treiber deaktiviert, der für die SMBv1-Client-Kommunikation zuständig ist. Ein Neustart des Systems ist anschließend erforderlich, damit die Änderung vollständig wirksam wird.

Methode 2: SMBv1 über die Windows-Features deaktivieren

Eine weitere Möglichkeit bietet die grafische Oberfläche über die Windows-Features. Gehen Sie dabei wie folgt vor:

- Drücken Sie Windows-Taste + R, geben Sie

optionalfeaturesein und bestätigen Sie mit Enter. - Es öffnet sich das Fenster „Windows-Features ein- oder ausschalten“.

- Suchen Sie den Eintrag „Unterstützung für die SMB 1.0/CIFS-Dateifreigabe“.

- Entfernen Sie das Häkchen vollständig – also bei allen Unterpunkten.

- Klicken Sie auf „OK“ und starten Sie Windows anschließend neu.

Diese Methode eignet sich besonders für Benutzer, die keine Erfahrung mit der Befehlszeile haben. Jedoch bietet die PowerShell-Methode mehr Kontrolle und lässt sich besser automatisieren.

Methode 3: SMBv1 per Registrierungseditor deaktivieren

Fortgeschrittene Benutzer können SMBv1 auch direkt in der Windows-Registrierung deaktivieren. Öffnen Sie dazu den Registrierungseditor mit regedit (als Administrator):

Navigieren Sie zu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersErstellen Sie dort einen neuen DWORD-Wert (32-Bit) mit dem Namen SMB1 und setzen Sie ihn auf den Wert 0. Ein Neustart ist auch hier notwendig.

SMBv2 unter Windows 10 und Windows 11 deaktivieren

SMBv2 ist deutlich sicherer als SMBv1, jedoch gibt es Situationen, in denen Sie es ebenfalls abschalten möchten – zum Beispiel in isolierten Netzwerksegmenten oder bei speziellen Compliance-Anforderungen. Beachten Sie jedoch: Wenn Sie SMBv2 deaktivieren, wird gleichzeitig auch SMBv3 deaktiviert, da Windows diese beiden Versionen gemeinsam verwaltet.

SMBv2 per PowerShell deaktivieren

Öffnen Sie PowerShell als Administrator und führen Sie folgenden Befehl aus:

Set-SmbServerConfiguration -EnableSMB2Protocol $false -ForceUm den aktuellen Status zu überprüfen, verwenden Sie erneut:

Get-SmbServerConfiguration | Select EnableSMB2ProtocolLautet die Ausgabe False, ist SMBv2 (und damit auch SMBv3) erfolgreich deaktiviert.

SMBv2 über die Registrierung deaktivieren

Alternativ navigieren Sie im Registrierungseditor zu:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersErstellen Sie einen neuen DWORD-Wert (32-Bit) mit dem Namen SMB2 und setzen Sie den Wert auf 0. Starten Sie danach das System neu.

SMBv3 unter Windows 10 und Windows 11 deaktivieren

Wie bereits erwähnt, lässt sich SMBv3 nicht isoliert von SMBv2 deaktivieren – beide werden über denselben Parameter gesteuert. Wer also SMBv3 abschalten möchte, deaktiviert automatisch auch SMBv2.

Deshalb sollten Sie SMBv3 nur dann deaktivieren, wenn Sie keine SMB-basierten Netzwerkfreigaben in Ihrer Umgebung benötigen. In modernen Unternehmensnetzwerken ist SMBv3 mit aktivierter Verschlüsselung hingegen die sicherste Option und sollte aktiv bleiben.

Falls Sie SMBv3 dennoch deaktivieren möchten, verwenden Sie denselben PowerShell-Befehl wie für SMBv2:

Set-SmbServerConfiguration -EnableSMB2Protocol $false -ForceZusätzlich können Sie die SMB-Verschlüsselung für einzelne Freigaben erzwingen, ohne die gesamte Version zu deaktivieren. Das ist in vielen Fällen die sinnvollere Lösung:

Set-SmbServerConfiguration -EncryptData $true -ForceDamit wird die Kommunikation über SMBv3 verschlüsselt, ohne Netzwerkfreigaben zu unterbrechen.

SMB per Gruppenrichtlinie deaktivieren (für Unternehmensumgebungen)

In größeren Netzwerken ist es unpraktisch, SMB-Einstellungen auf jedem Computer einzeln zu konfigurieren. Deshalb bietet sich die Gruppenrichtlinie (GPO) an, um die Einstellungen zentral zu verteilen.

Vorgehen für SMBv1 per GPO:

- Öffnen Sie die Gruppenrichtlinienverwaltung (

gpmc.msc). - Erstellen Sie eine neue GPO oder bearbeiten Sie eine bestehende.

- Navigieren Sie zu: Computerkonfiguration → Einstellungen → Windows-Einstellungen → Registrierung.

- Erstellen Sie einen neuen Registrierungseintrag:

- Schlüsselpfad:

SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters - Wertname:

SMB1 - Typ:

REG_DWORD - Wertdaten:

0

- Verknüpfen Sie die GPO mit der gewünschten Organisationseinheit (OU) und erzwingen Sie die Aktualisierung mit

gpupdate /force.

Ebenso lässt sich SMBv2 auf diese Weise zentral deaktivieren, indem Sie den Wertnamen SMB2 mit dem Wert 0 verwenden.

SMB-Firewall-Regeln: Zusätzlicher Schutz

Das Deaktivieren von SMB-Versionen schützt Sie zwar vor vielen Angriffen, jedoch empfiehlt sich zusätzlich das Blockieren von SMB-Ports an der Firewall. SMB verwendet standardmäßig Port 445 (TCP) sowie den älteren Port 139 (TCP/UDP).

Geben Sie folgende PowerShell-Befehle ein, um eingehenden SMB-Verkehr von außen zu blockieren:

New-NetFirewallRule -DisplayName "SMB blockieren - Port 445" -Direction Inbound -Protocol TCP -LocalPort 445 -Action Block

New-NetFirewallRule -DisplayName "SMB blockieren - Port 139" -Direction Inbound -Protocol TCP -LocalPort 139 -Action BlockAußerdem sollten Sie den Windows Defender Firewall prüfen und sicherstellen, dass keine bestehenden Regeln diese Ports für externe Verbindungen öffnen. Gerade in Heimnetzwerken ist Port 445 häufig unnötigerweise nach außen exponiert.

Empfohlene Vorgehensweisen für Heimanwender und Unternehmen

Abhängig von Ihrer Umgebung gelten unterschiedliche Empfehlungen:

Für Heimanwender:

- SMBv1 sofort deaktivieren – ohne Ausnahme. Verwenden Sie dafür die PowerShell-Methode oder die Windows-Features.

- SMBv2 aktiv lassen, sofern Sie Netzlaufwerke, Drucker oder Freigegebene Ordner zwischen Windows-PCs nutzen.

- SMBv3-Verschlüsselung aktivieren mit

Set-SmbServerConfiguration -EncryptData $true -Force, um die Sicherheit zu erhöhen. - Zudem empfiehlt sich das Blockieren von Port 445 an der Router-Firewall, damit SMB nicht aus dem Internet erreichbar ist.

Für Unternehmensadministratoren:

- SMBv1 flächendeckend per GPO deaktivieren und den Status regelmäßig mit PowerShell-Skripten überwachen.

- SMBv3 mit Verschlüsselung und Signierung als Standard konfigurieren:

Set-SmbServerConfiguration -EncryptData $true -RequireSecuritySignature $true -Force- Außerdem sollten Sie mit Microsoft Defender for Endpoint oder vergleichbaren Lösungen laterale Bewegungen über SMB erkennen und blockieren.

- Zusätzlich empfiehlt sich die Netzwerksegmentierung, sodass SMB-Verkehr nicht unkontrolliert zwischen Segmenten fließen kann.

SMBv1 wieder aktivieren – wann und warum?

Es gibt tatsächlich Situationen, in denen SMBv1 vorübergehend reaktiviert werden muss – zum Beispiel für die Kommunikation mit sehr alten NAS-Systemen, Druckern oder Netzwerkgeräten, die ausschließlich SMBv1 unterstützen. Jedoch sollten Sie in diesem Fall unbedingt ein Upgrade der betroffenen Geräte anstreben.

Falls Sie SMBv1 temporär wieder aktivieren müssen, verwenden Sie:

Set-SmbServerConfiguration -EnableSMB1Protocol $true -ForceDeaktivieren Sie es danach sofort wieder, sobald der Vorgang abgeschlossen ist. Außerdem sollten Sie das betreffende Gerät während dieser Zeit vom Internet trennen oder in einem isolierten Netzwerksegment betreiben.

SMB-Einstellungen nach Windows-Updates überprüfen

Ein häufig übersehener Punkt: Windows-Updates können SMB-Einstellungen gelegentlich zurücksetzen – insbesondere Feature-Updates wie das jährliche Windows-11-Update. Deshalb empfiehlt es sich, nach jedem größeren Update Folgendes zu prüfen:

Get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2Protocol, EncryptData, RequireSecuritySignatureAußerdem können Sie ein einfaches PowerShell-Skript erstellen, das diese Einstellungen nach jedem Neustart automatisch setzt, und es als geplante Aufgabe im Taskplaner hinterlegen. So sind Sie dauerhaft geschützt, ohne manuell eingreifen zu müssen.

SMB-Protokoll und Windows Server: Besonderheiten

Falls Sie Windows Server 2016, 2019, 2022 oder 2025 einsetzen, gelten dieselben PowerShell-Befehle wie für Windows 10/11. Jedoch gibt es einige Servereinstellungen, die zusätzlich beachtet werden sollten:

- SMBv1 ist auf Windows Server 2016 und neuer standardmäßig deaktiviert, sofern die Rolle „Dateiserver“ nicht explizit installiert wurde.

- Auf Windows Server 2012 R2 und älter ist SMBv1 möglicherweise noch aktiv und muss manuell deaktiviert werden.

- Zudem sollten Sie auf Serverumgebungen die SMB-Signierung erzwingen, um Man-in-the-Middle-Angriffe zu verhindern.

Set-SmbServerConfiguration -RequireSecuritySignature $true -Force

Set-SmbClientConfiguration -RequireSecuritySignature $true -ForceFehlerdiagnose: Was tun, wenn Netzwerkfreigaben nach dem Deaktivieren nicht mehr funktionieren?

Nach dem Deaktivieren von SMBv1 oder SMBv2 kann es vorkommen, dass bestimmte Netzwerkfreigaben oder Geräte nicht mehr erreichbar sind. Deshalb gehen Sie bei der Fehleranalyse wie folgt vor:

- Prüfen Sie das Ereignisprotokoll: Öffnen Sie die Ereignisanzeige (

eventvwr.msc) und suchen Sie unter Anwendungs- und Dienstprotokolle → Microsoft → Windows → SMBServer nach Fehlermeldungen. - Testen Sie die Verbindung: Verwenden Sie in PowerShell:

Test-NetConnection -ComputerName -Port 445- Identifizieren Sie veraltete Geräte: Führen Sie folgenden Befehl aus, um zu sehen, welche Clients aktuell SMBv1-Verbindungen aufbauen:

Get-SmbSession | Select-Object ClientComputerName, ClientUserName, NumOpens- Aktualisieren Sie die Firmware der betroffenen Geräte oder ersetzen Sie sie durch Modelle, die SMBv2 oder SMBv3 unterstützen.

Außerdem sollten Sie bei Problemen mit Windows-Heimnetzwerken prüfen, ob die Netzwerkentdeckung und die Datei- und Druckerfreigabe in den Netzwerkeinstellungen aktiviert sind – diese Funktionen sind von SMB abhängig, aber unabhängig von der gewählten Version.

SMB-Sicherheit 2026: Aktueller Stand

Microsoft hat in den letzten Jahren die SMB-Sicherheit erheblich verbessert. In Windows 11 24H2 und Windows Server 2025 sind mehrere wichtige Neuerungen enthalten:

- SMB über QUIC: Ermöglicht sichere SMB-Verbindungen über Port 443 ohne VPN – ideal für Remote-Worker.

- SMB-Signierung standardmäßig aktiviert: Ab Windows 11 ist die SMB-Signierung für alle Verbindungen verpflichtend, was Man-in-the-Middle-Angriffe deutlich erschwert.

- Verbesserter Schutz gegen Brute-Force-Angriffe: Windows Server 2025 enthält einen integrierten Schutzmechanismus, der nach mehreren fehlgeschlagenen Anmeldeversuchen die Verbindung automatisch blockiert.

Deshalb gilt: Wer Windows 11 in der aktuellen Version einsetzt und regelmäßig aktualisiert, profitiert bereits von einem deutlich besseren Sicherheitsstandard als mit älteren Systemen. Trotzdem bleibt das manuelle Deaktivieren von SMBv1 eine wichtige Maßnahme – insbesondere in gemischten Umgebungen mit älteren Betriebssystemversionen.

Häufige Fragen zu SMBv1, SMBv2 und SMBv3 unter Windows

Was passiert, wenn ich SMBv2 unter Windows deaktiviere?

Wenn Sie SMBv2 deaktivieren, werden gleichzeitig auch SMBv3-Verbindungen deaktiviert, da Windows beide Versionen über denselben Parameter steuert. Das bedeutet, dass keine SMB-basierten Netzwerkfreigaben mehr funktionieren – weder Netzlaufwerke noch freigegebene Drucker. Deshalb sollten Sie SMBv2 nur dann deaktivieren, wenn Sie auf SMB-Freigaben vollständig verzichten können oder alternative Protokolle wie NFS oder SFTP einsetzen.

Ist SMBv1 unter Windows 11 noch standardmäßig aktiv?

Nein. Unter Windows 11 ist SMBv1 standardmäßig deaktiviert. Microsoft hat SMBv1 bereits ab Windows 10 Version 1709 (2017) schrittweise entfernt. Jedoch kann es in bestimmten Szenarien reaktiviert werden – zum Beispiel durch ältere Installationsroutinen oder manuelle Aktivierung. Deshalb empfiehlt es sich, den Status regelmäßig per PowerShell zu überprüfen.

Kann ich SMBv1 und SMBv2 gleichzeitig deaktivieren?

Ja, das ist möglich. Führen Sie dafür beide PowerShell-Befehle nacheinander aus:

Set-SmbServerConfiguration -EnableSMB1Protocol $false -Force

Set-SmbServerConfiguration -EnableSMB2Protocol $false -ForceBeachten Sie jedoch, dass danach keinerlei SMB-Kommunikation mehr stattfindet. Alle Netzwerkfreigaben, freigegebene Drucker und Netzlaufwerke sind dann nicht mehr nutzbar.

Welche SMB-Version sollte ich aktiv lassen?

Für die meisten Benutzer ist SMBv3 mit aktivierter Verschlüsselung die empfohlene Konfiguration. SMBv1 sollte vollständig deaktiviert werden. SMBv2/3 sollten aktiv bleiben, sofern Sie Netzwerkfreigaben nutzen. Zusätzlich sollte die SMB-Signierung aktiviert sein, um Man-in-the-Middle-Angriffe zu verhindern.

Muss ich nach dem Deaktivieren von SMBv1 das System neu starten?

Ja. Nach dem Deaktivieren von SMBv1 ist ein Neustart erforderlich, damit die Änderung vollständig wirksam wird. Das gilt sowohl für die PowerShell-Methode als auch für die Methode über die Windows-Features. Bei der Registrierungsmethode ist ebenfalls ein Neustart notwendig.

Wie kann ich prüfen, ob SMBv1 nach einem Windows-Update wieder aktiviert wurde?

Führen Sie in PowerShell als Administrator folgenden Befehl aus:

Get-SmbServerConfiguration | Select EnableSMB1ProtocolLautet die Ausgabe True, ist SMBv1 aktiv und sollte sofort wieder deaktiviert werden. Es empfiehlt sich außerdem, diesen Befehl nach jedem größeren Windows-Update auszuführen oder als automatisierte Aufgabe im Taskplaner zu hinterlegen.

Beeinflusst das Deaktivieren von SMB die Windows-Remotedesktopverbindung?

Nein. RDP (Remote Desktop Protocol) arbeitet unabhängig von SMB und verwendet Port 3389, nicht Port 445. Das Deaktivieren von SMB-Versionen hat deshalb keinen Einfluss auf Remote-Desktop-Verbindungen.

Warum empfiehlt Microsoft das Deaktivieren von SMBv1 so dringend?

Microsoft empfiehlt das Deaktivieren von SMBv1, weil es keine modernen Sicherheitsfunktionen wie Verschlüsselung, Integritätsprüfung oder sichere Authentifizierung bietet. Außerdem wurde SMBv1 durch Angriffe wie WannaCry in den Jahren nach 2017 als kritische Schwachstelle identifiziert. Seither gilt SMBv1 in der IT-Sicherheitsgemeinschaft als nicht mehr vertretbar.

Kann ich SMBv3 separat von SMBv2 deaktivieren?

Nein. Windows behandelt SMBv2 und SMBv3 als eine gemeinsame Einheit. Der Parameter EnableSMB2Protocol steuert beide Versionen gleichzeitig. Es ist deshalb nicht möglich, SMBv3 zu deaktivieren und SMBv2 aktiv zu lassen – oder umgekehrt. Wenn Sie SMBv3-spezifische Sicherheitsfunktionen einschränken möchten, sollten Sie stattdessen die Verschlüsselungs- und Signierungseinstellungen anpassen.

Was ist der Unterschied zwischen dem SMB-Server- und dem SMB-Client-Dienst?

Windows verfügt über zwei getrennte SMB-Komponenten: den SMB-Serverdienst (stellt Freigaben bereit) und den SMB-Clientdienst (verbindet sich mit fremden Freigaben). Beide können unabhängig voneinander konfiguriert werden. Deshalb sollten Sie bei der Deaktivierung von SMBv1 beide Komponenten abschalten – den Server per Set-SmbServerConfiguration und den Client per Registrierungsschlüssel (mrxsmb10).

Fazit

SMBv1 gehört sofort deaktiviert – auf jedem Windows-System, ohne Ausnahme. SMBv2 und SMBv3 sollten nur dann abgeschaltet werden, wenn Sie auf Netzwerkfreigaben vollständig verzichten können. Nutzen Sie dafür die PowerShell-Methode als schnellste und zuverlässigste Option.

Prüfen Sie den SMB-Status nach jedem großen Windows-Update erneut und aktivieren Sie zusätzlich die SMBv3-Verschlüsselung sowie die SMB-Signierung. So schützen Sie Ihr System dauerhaft vor bekannten und zukünftigen Angriffsvektoren.