Erfahren Sie, wie Sie BitLocker auf Windows Server aktivieren, sicher konfigurieren und Laufwerke zuverlässig verschlüsseln – für maximalen Datenschutz.

Sie möchten Ihre Serverdaten zuverlässig vor unbefugtem Zugriff schützen? BitLocker ist die in Windows Server integrierte Laufwerkverschlüsselung, die genau dafür entwickelt wurde.

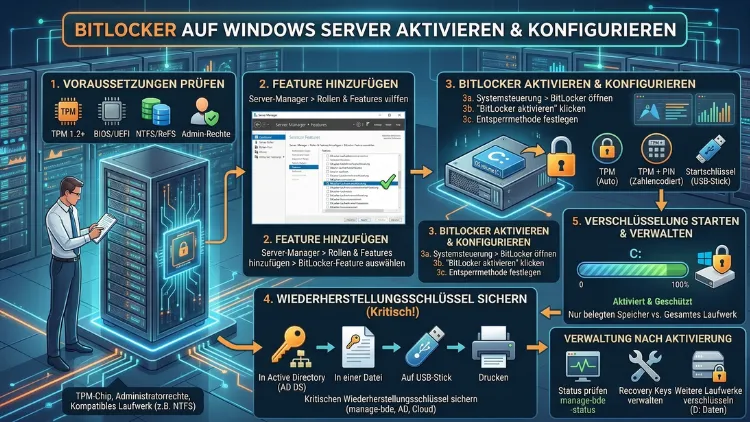

In dieser Anleitung erfahren Sie Schritt für Schritt, wie Sie BitLocker auf Windows Server installieren, aktivieren und konfigurieren. Dabei werden alle relevanten Methoden behandelt – vom Server-Manager über PowerShell bis hin zur Verwaltung per Gruppenrichtlinie.

Warum BitLocker auf einem Windows Server unverzichtbar ist

Datenverluste durch gestohlene oder unsachgemäß entsorgte Hardware sind ein reales Risiko. BitLocker begegnet diesem Problem, indem es komplette Volumes mit AES-Verschlüsselung (128-Bit oder 256-Bit) schützt. Dadurch bleiben sämtliche Daten auf der Festplatte selbst dann unlesbar, wenn jemand das physische Laufwerk ausbaut und an ein anderes System anschließt.

Zusätzlich erfüllt die Laufwerkverschlüsselung mit BitLocker zahlreiche Compliance-Anforderungen, beispielsweise im Rahmen der DSGVO oder branchenspezifischer Sicherheitsstandards. Deshalb setzen Unternehmen jeder Größe auf diese Technologie, um sensible Informationen auf Datei- und Datenbankservern zu sichern.

Darüber hinaus bietet BitLocker entscheidende Vorteile für den Serverbetrieb. Der Schutz ruhender Daten (Data at Rest) verhindert, dass bei physischem Diebstahl eines Servers oder einer Festplatte Unbefugte auf die gespeicherten Informationen zugreifen können. Außerdem arbeitet die Verschlüsselung transparent im Hintergrund, sodass der laufende Betrieb kaum beeinträchtigt wird. Die nahtlose Integration mit Active Directory ermöglicht eine zentrale Schlüsselverwaltung über alle Server hinweg. Zudem sorgt die Unterstützung des Trusted Platform Module (TPM) für hardwarebasierte Sicherheit, die selbst bei Offline-Angriffen standhält.

Gerade in Rechenzentren, bei denen Server von Drittanbietern gehostet werden, oder bei dedizierten Servern in Colocation-Umgebungen ist BitLocker ein unverzichtbares Sicherheitswerkzeug. Auch bei der Außerbetriebnahme von Serverhardware stellt die Verschlüsselung sicher, dass zurückbleibende Daten auf den Festplatten nicht ausgelesen werden können.

Voraussetzungen für BitLocker auf Windows Server

Bevor Sie mit der Einrichtung beginnen, sollten Sie einige Voraussetzungen prüfen. Zunächst muss Ihr Server eine unterstützte Edition von Windows Server ausführen. BitLocker steht auf Windows Server 2016, 2019, 2022 und 2025 zur Verfügung, ist jedoch standardmäßig nicht installiert.

Außerdem benötigen Sie Administratorrechte, um das Feature zu installieren und zu konfigurieren. Ohne die entsprechenden Berechtigungen werden wichtige Installationsschritte blockiert.

Hardwareanforderungen im Überblick:

Für die bestmögliche Sicherheit empfiehlt Microsoft ein TPM in Version 1.2 oder höher. Das TPM speichert den Verschlüsselungsschlüssel in einem dedizierten Hardwarechip und gibt ihn nur frei, wenn die Systemintegrität beim Startvorgang bestätigt wurde. Allerdings können Sie BitLocker auch ohne TPM betreiben, indem Sie eine Gruppenrichtlinie anpassen – dazu später mehr.

Ebenso wird UEFI-Firmware für moderne Verschlüsselungsmethoden empfohlen. Zudem sollte ausreichend Speicherplatz auf dem Systemlaufwerk vorhanden sein. Microsoft empfiehlt, dass die Systempartition mindestens 350 MB groß ist und nach der Aktivierung etwa 250 MB freier Speicher verbleiben.

Nicht zuletzt ist ein vollständiges Backup aller Daten vor dem Start der Verschlüsselung dringend anzuraten. Sollte während des Vorgangs ein unerwarteter Fehler auftreten, sind Ihre Daten so abgesichert.

BitLocker-Feature über den Server-Manager installieren

Der erste Schritt besteht darin, das BitLocker-Feature auf dem Server zu installieren. Standardmäßig ist es bei keiner Windows-Server-Edition vorinstalliert. Öffnen Sie daher den Server-Manager und folgen Sie dieser Vorgehensweise:

Klicken Sie im Server-Manager auf „Verwalten“ und wählen Sie „Rollen und Features hinzufügen“. Im daraufhin erscheinenden Assistenten wählen Sie die Option „Rollenbasierte oder featurebasierte Installation“ und bestätigen Sie den gewünschten Server aus dem Serverpool.

Navigieren Sie anschließend zum Abschnitt „Features“ und setzen Sie den Haken bei „BitLocker-Laufwerkverschlüsselung“. Der Assistent zeigt Ihnen dabei die zusätzlich verfügbaren Verwaltungstools an. Aktivieren Sie die Option „Verwaltungstools einschließen“, um später alle Steuerungsmöglichkeiten nutzen zu können.

Darüber hinaus wird automatisch das Feature „Erweiterter Speicher“ als Abhängigkeit installiert. Dieses Feature ermöglicht die Unterstützung hardwareverschlüsselter Laufwerke auf kompatiblen Systemen.

Klicken Sie auf „Weiter“ und anschließend auf „Installieren“. Beachten Sie, dass ein Neustart des Servers erforderlich ist, um die Installation abzuschließen. Aktivieren Sie deshalb idealerweise die Option „Zielserver bei Bedarf automatisch neu starten“, falls der Server zu einem geeigneten Zeitpunkt neugestartet werden kann.

BitLocker per PowerShell installieren

Für Administratoren, die die Kommandozeile bevorzugen, bietet sich die Installation über Windows PowerShell an. Dieser Weg ist besonders dann sinnvoll, wenn Sie die Einrichtung auf mehreren Servern automatisieren möchten.

Öffnen Sie eine PowerShell-Konsole mit erhöhten Rechten und geben Sie folgenden Befehl ein:

Install-WindowsFeature BitLocker -IncludeAllSubFeature -IncludeManagementTools -Restart

Dieser Befehl installiert das BitLocker-Feature inklusive aller Unterfeatures und Verwaltungstools. Zudem wird der Server nach Abschluss der Installation automatisch neu gestartet. Alternativ können Sie den Parameter -WhatIf anhängen, um vorab zu prüfen, welche Komponenten installiert werden, ohne die Installation tatsächlich auszuführen.

Eine weitere Möglichkeit bietet das DISM-Modul mit folgendem Befehl:

Enable-WindowsOptionalFeature -Online -FeatureName BitLocker, BitLocker-Utilities -All

Hierbei werden Sie nach dem Abschluss zum Neustart aufgefordert, da dieses Cmdlet kein erzwungenes Neustarten unterstützt. Nach dem Neustart steht BitLocker zur Verfügung.

BitLocker auf dem Systemlaufwerk aktivieren

Nachdem das Feature installiert ist, können Sie die eigentliche Verschlüsselung starten. Dafür stehen Ihnen verschiedene Wege zur Verfügung. Über die Systemsteuerung erreichen Sie die BitLocker-Verwaltung am schnellsten, indem Sie „Systemsteuerung > System und Sicherheit > BitLocker-Laufwerkverschlüsselung“ aufrufen.

Wählen Sie das Laufwerk aus, das Sie verschlüsseln möchten – typischerweise Laufwerk C: – und klicken Sie auf „BitLocker aktivieren“. Im folgenden Assistenten werden Sie aufgefordert, eine Entsperrmethode auszuwählen:

- Nur TPM: Das TPM-Modul entsperrt das Laufwerk automatisch beim Systemstart. Diese Methode ist bequem, setzt jedoch einen TPM-Chip voraus.

- TPM und PIN: Zusätzlich zum TPM müssen Sie beim Hochfahren eine PIN eingeben. Diese Methode bietet erhöhte Sicherheit.

- TPM und Startschlüssel (USB): Ein USB-Stick mit einem externen Schlüssel dient als zusätzlicher Schutz.

- Nur Kennwort: Wenn kein TPM vorhanden ist, können Sie ein Kennwort zum Entsperren verwenden.

Wählen Sie die Methode, die den Anforderungen Ihrer Organisation entspricht. Anschließend fordert der Assistent Sie auf, den Wiederherstellungsschlüssel zu sichern. Dieser 48-stellige numerische Schlüssel ist essenziell, falls das System das TPM nicht erkennt oder Sie das Kennwort vergessen.

Zusätzlich müssen Sie entscheiden, ob nur der verwendete Speicherplatz oder das gesamte Laufwerk verschlüsselt werden soll. Für neue Server, auf denen noch wenig Daten vorhanden sind, reicht die Verschlüsselung des genutzten Speicherplatzes aus. Bei produktiven Servern mit vorhandenen Daten ist jedoch die vollständige Laufwerksverschlüsselung empfehlenswert, da so auch zuvor gelöschte Dateien geschützt werden, deren Datenreste sich andernfalls rekonstruieren ließen.

Abschließend startet der Assistent die Verschlüsselung. Während dieses Vorgangs können Sie den Server weiterhin ganz normal nutzen. Den Fortschritt können Sie jederzeit über die Systemsteuerung oder per Befehl manage-bde -status C: einsehen.

BitLocker per PowerShell und manage-bde steuern

Neben der grafischen Oberfläche stehen zwei leistungsfähige Befehlszeilentools zur Verfügung: manage-bde.exe und die BitLocker-PowerShell-Cmdlets. Beide erlauben eine vollständige Kontrolle über sämtliche Verschlüsselungsvorgänge.

Verschlüsselungsstatus prüfen mit manage-bde:

Der Befehl manage-bde -status zeigt den aktuellen Verschlüsselungsstatus aller Laufwerke an. Für ein spezifisches Laufwerk verwenden Sie:

manage-bde -status C:

In der Ausgabe sehen Sie unter anderem die Verschlüsselungsmethode, den prozentualen Fortschritt und die konfigurierten Schutzvorrichtungen.

Verschlüsselung mit PowerShell starten:

Mit dem Cmdlet Enable-BitLocker starten Sie die Verschlüsselung direkt aus der PowerShell:

Enable-BitLocker -MountPoint „C:“ -EncryptionMethod Aes256 -TpmProtector

Dieser Befehl verschlüsselt das Laufwerk C: mit AES-256 und nutzt das TPM als Schutzvorrichtung. Möchten Sie zusätzlich eine PIN verwenden, erstellen Sie zunächst einen sicheren String:

$Pin = ConvertTo-SecureString „IhrePIN“ -AsPlainText -Force

Enable-BitLocker -MountPoint „C:“ -EncryptionMethod Aes256 -Pin $Pin -TpmAndPinProtector

Ergänzend stehen die Parameter -UsedSpaceOnly und -SkipHardwareTest zur Verfügung. Mit ersterem verschlüsseln Sie nur den tatsächlich belegten Speicherplatz, was den Vorgang erheblich beschleunigt. Allerdings empfiehlt sich bei bestehenden Servern die Verschlüsselung des gesamten Laufwerks, um auch gelöschte Daten zu schützen.

Weitere nützliche manage-bde-Befehle:

- manage-bde -on C: – Aktiviert die Verschlüsselung

- manage-bde -off C: – Deaktiviert die Verschlüsselung

- manage-bde -pause C: – Pausiert die laufende Verschlüsselung

- manage-bde -resume C: – Setzt eine pausierte Verschlüsselung fort

- manage-bde -lock D: – Sperrt ein Datenlaufwerk

- manage-bde -unlock D: -RecoveryPassword … – Entsperrt ein Laufwerk mit dem Wiederherstellungskennwort

- manage-bde -protectors -get C: – Zeigt alle Schutzvorrichtungen eines Laufwerks an

Den vollständigen BitLocker-Status aller Laufwerke können Sie außerdem mit dem PowerShell-Cmdlet Get-BitLockerVolume abfragen. Dieses liefert übersichtlich den Schutzstatus, den Volume-Typ und die konfigurierten Protectors.

BitLocker ohne TPM einrichten

Viele virtuelle Server oder ältere Hardwareplattformen verfügen nicht über ein TPM-Modul. Dennoch können Sie BitLocker nutzen, indem Sie eine Gruppenrichtlinie anpassen. Gehen Sie dazu folgendermaßen vor:

Öffnen Sie den Editor für lokale Gruppenrichtlinien, indem Sie gpedit.msc in das Suchfeld eingeben. Navigieren Sie anschließend zu:

Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung > Betriebssystemlaufwerke

Dort finden Sie die Einstellung „Zusätzliche Authentifizierung beim Start anfordern“. Setzen Sie diese auf „Aktiviert“ und aktivieren Sie das Kontrollkästchen „BitLocker ohne kompatibles TPM zulassen“. Diese Option erfordert dann entweder ein Kennwort oder einen USB-Startschlüssel bei jedem Serverstart.

Bestätigen Sie die Einstellung mit „Übernehmen“ und „OK“. Nach einem Neustart des Servers können Sie BitLocker ohne TPM aktivieren. Beachten Sie dabei, dass Sie Zugang zur Konsole im Startumfeld benötigen (beispielsweise über iLO, iDRAC oder VNC), um beim Hochfahren das Kennwort eingeben zu können.

Verschlüsselungsstärke per Gruppenrichtlinie festlegen

Standardmäßig verwendet BitLocker die AES-128-Bit-Verschlüsselung, wenn Sie die Verschlüsselung manuell über die Systemsteuerung starten. Für eine höhere Sicherheitsstufe können Sie jedoch AES-256 erzwingen. Diese Einstellung muss vor der Verschlüsselung konfiguriert werden, da eine nachträgliche Änderung das Entschlüsseln und erneute Verschlüsseln des gesamten Laufwerks erfordert.

Öffnen Sie erneut gpedit.msc und navigieren Sie zu:

Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung

Dort finden Sie die Einstellung „Verschlüsselungsmethode und Verschlüsselungsstärke für Laufwerke auswählen“. Aktivieren Sie diese und wählen Sie für jeden Laufwerkstyp (Betriebssystem, Festplatte, Wechseldatenträger) die gewünschte Methode – zum Beispiel XTS-AES 256-Bit für Betriebssystem- und Festplattenlaufwerke.

Vergessen Sie nicht, die Richtlinie per gpupdate /force auf den Server anzuwenden, bevor Sie mit der Verschlüsselung beginnen.

Wiederherstellungsschlüssel sicher verwalten

Der Wiederherstellungsschlüssel ist das zentrale Element für die Datenrettung. Ohne ihn verlieren Sie dauerhaft den Zugriff auf verschlüsselte Daten, falls das Kennwort vergessen wird oder sich die Hardware ändert. Deshalb ist die sichere Aufbewahrung dieses Schlüssels eine der wichtigsten Aufgaben.

Mögliche Speicherorte für den Wiederherstellungsschlüssel:

Der Assistent bietet mehrere Optionen an: Sie können den Schlüssel in einer Datei speichern (idealerweise auf einem Netzlaufwerk, nicht auf dem verschlüsselten Volume selbst), ihn ausdrucken oder in Active Directory sichern.

Zentrale Sicherung im Active Directory (empfohlene Vorgehensweise):

Für Unternehmensumgebungen ist die Speicherung der Wiederherstellungsschlüssel im Active Directory Domain Services (AD DS) die beste Wahl. Konfigurieren Sie dazu eine Gruppenrichtlinie unter:

Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung > Betriebssystemlaufwerke > Festlegen, wie BitLocker-geschützte Betriebssystemlaufwerke wiederhergestellt werden können

Aktivieren Sie diese Einstellung und setzen Sie den Haken bei „BitLocker-Wiederherstellungsinformationen für Betriebssystemlaufwerke in AD DS speichern“. Wählen Sie zusätzlich die Option „Wiederherstellungskennwörter und Schlüsselpakete speichern“. Die Schlüsselpakete werden benötigt, wenn eine Festplatte beschädigt ist und mit dem Tool repair-bde.exe repariert werden muss.

Ebenso empfiehlt es sich, die Option „BitLocker-Aktivierung erst zulassen, wenn Wiederherstellungsinformationen in AD DS gespeichert sind“ zu aktivieren. Dadurch wird sichergestellt, dass mobile Server oder Notebooks erst verschlüsselt werden, wenn sie eine Verbindung zum Active Directory haben.

Nachträgliche Sicherung im Active Directory:

Falls ein Laufwerk bereits verschlüsselt wurde, bevor die Gruppenrichtlinie aktiv war, können Sie den Wiederherstellungsschlüssel manuell in das AD übertragen. Ermitteln Sie zuerst die Protector-ID mit:

manage-bde -protectors -get C:

Notieren Sie die ID des numerischen Kennworts und führen Sie dann folgenden Befehl aus:

manage-bde -protectors -adbackup C: -id {Ihre-ID-hier}

Alternativ nutzen Sie das PowerShell-Cmdlet Backup-BitLockerKeyProtector -MountPoint „C:“ -KeyProtectorId „{Ihre-ID}“, um den Schlüssel ins Active Directory zu sichern.

Wiederherstellungsschlüssel im Active Directory auslesen:

Um die gespeicherten Schlüssel einsehen zu können, installieren Sie auf dem verwaltenden Rechner die Features „BitLocker-Wiederherstellungskennwort-Viewer“ und „Tools zur BitLocker-Laufwerkverschlüsselung“. Danach finden Sie in den Eigenschaften des jeweiligen Computerobjekts im Active Directory den Reiter „BitLocker-Wiederherstellung“ mit den gesicherten Schlüsseln.

BitLocker für Datenlaufwerke und Wechseldatenträger konfigurieren

BitLocker beschränkt sich nicht auf das Betriebssystemlaufwerk. Sie können ebenso Festplattenlaufwerke (z. B. D: oder E:) und Wechseldatenträger (USB-Sticks, externe Festplatten) verschlüsseln.

Für Festplattenlaufwerke bietet sich die Funktion Auto-Unlock an. Dabei wird das Datenlaufwerk automatisch entsperrt, sobald das Betriebssystemlaufwerk entschlüsselt ist. Aktivieren Sie diese Funktion über die Systemsteuerung oder per Befehl:

manage-bde -autounlock -enable D:

Für Wechseldatenträger kommt BitLocker To Go zum Einsatz. Diese Variante verschlüsselt externe Datenträger mit einem Kennwort. Über Gruppenrichtlinien können Sie zusätzlich erzwingen, dass nur verschlüsselte USB-Geräte beschrieben werden dürfen. Diese Maßnahme verhindert effektiv, dass Mitarbeiter sensible Daten auf unverschlüsselte USB-Sticks kopieren.

Die Konfiguration für Wechseldatenträger finden Sie in den Gruppenrichtlinien unter Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung > Wechseldatenträger. Dort können Sie unter anderem einstellen, ob das Schreiben auf nicht verschlüsselte Wechseldatenträger verweigert wird.

Zusätzlich sollten Sie beachten, dass für jeden Laufwerkstyp – Betriebssystem, Festplatte und Wechseldatenträger – separate Gruppenrichtlinieneinstellungen existieren. Die Wiederherstellungsoptionen müssen daher für jeden Typ einzeln konfiguriert werden, um eine lückenlose Absicherung zu gewährleisten.

Empfohlene Vorgehensweisen für BitLocker auf Windows Server

Damit die BitLocker-Verschlüsselung zuverlässig und sicher funktioniert, sollten Sie einige bewährte Maßnahmen beachten.

Verwenden Sie nach Möglichkeit AES-256-Bit (XTS-AES) als Verschlüsselungsmethode. Diese bietet den stärksten verfügbaren Schutz. Konfigurieren Sie die Verschlüsselungsstärke vor dem erstmaligen Aktivieren von BitLocker über eine Gruppenrichtlinie, da eine nachträgliche Änderung das vollständige Entschlüsseln und Neuverschlüsseln erfordert.

Zudem empfiehlt es sich, den TPM-Schutz mit einer zusätzlichen PIN zu kombinieren. Die alleinige Nutzung des TPM bietet zwar Basisschutz, jedoch erhöht eine PIN die Sicherheit deutlich, insbesondere gegen Angriffe auf den Startvorgang.

Sichern Sie Wiederherstellungsschlüssel immer zentral im Active Directory oder in einem gleichwertigen sicheren System. Erneuern Sie außerdem regelmäßig die Wiederherstellungsschlüssel und löschen Sie veraltete Schlüssel aus dem AD.

Überprüfen Sie den Verschlüsselungsstatus Ihrer Server regelmäßig mit dem Befehl manage-bde -status oder Get-BitLockerVolume. Dadurch erkennen Sie frühzeitig, ob ein Laufwerk unbeabsichtigt entschlüsselt wurde.

Erstellen Sie regelmäßig Datensicherungen, bevor Sie Änderungen an der BitLocker-Konfiguration vornehmen. Bei einem Verlust des Wiederherstellungsschlüssels sind die verschlüsselten Daten unwiederbringlich verloren.

Planen Sie die Verschlüsselung zudem möglichst bei der Ersteinrichtung des Servers ein – idealerweise direkt nach der Installation des Betriebssystems und vor dem produktiven Einsatz. Nachträglich große Datenmengen zu verschlüsseln, dauert deutlich länger und belastet das System zusätzlich.

Abschließend empfiehlt es sich, den gesamten Verschlüsselungsprozess zu dokumentieren. Halten Sie fest, welche Server verschlüsselt sind, welche Verschlüsselungsmethode zum Einsatz kommt und wo die Wiederherstellungsschlüssel hinterlegt sind. Diese Dokumentation ist nicht nur für die tägliche Administration wertvoll, sondern auch für Audits und Compliance-Prüfungen unerlässlich.

BitLocker zentral über Gruppenrichtlinien im Domänennetzwerk verwalten

In größeren Umgebungen mit mehreren Servern lohnt sich die zentrale Steuerung von BitLocker über Gruppenrichtlinien (GPO). Erstellen Sie dazu in der Gruppenrichtlinienverwaltung (gpmc.msc) ein neues GPO und verknüpfen Sie es mit der Organisationseinheit (OU), in der sich Ihre Serverobjekte befinden.

Sämtliche BitLocker-bezogenen Einstellungen finden Sie unter Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung. Die Einstellungen sind in drei Unterordner gegliedert: Betriebssystemlaufwerke, Festplattenlaufwerke und Wechseldatenträger.

Für eine umfassende Konfiguration sollten Sie in jedem dieser Unterordner die folgenden Richtlinien anpassen: die Verschlüsselungsmethode (empfohlen: XTS-AES 256), die Wiederherstellungsoptionen mit AD-Sicherung und die Authentifizierungsmethode (z. B. TPM + PIN).

Beachten Sie, dass die Gruppenrichtlinie zwar die Konfiguration festlegt, jedoch die Verschlüsselung selbst nicht automatisch auslöst. Diese muss nach wie vor manuell, per Skript oder über ein Konfigurationsmanagement-Tool gestartet werden. Für die automatisierte Aktivierung können Sie ein PowerShell-Startskript in der Gruppenrichtlinie hinterlegen, das beim Serverstart die Verschlüsselung prüft und gegebenenfalls initiiert.

In Umgebungen mit Microsoft Entra ID (ehemals Azure AD) können Wiederherstellungsschlüssel alternativ auch in der Cloud gesichert werden. Dies bietet sich insbesondere für Hybrid-Szenarien an, in denen Server sowohl lokal als auch cloudbasiert betrieben werden.

Häufige Probleme und deren Lösung

BitLocker lässt sich nicht aktivieren (kein TPM erkannt):

Dieses Problem tritt häufig bei virtuellen Maschinen auf. Passen Sie in diesem Fall die Gruppenrichtlinie an, um BitLocker ohne TPM zu erlauben (siehe Abschnitt oben). Alternativ können Sie in der VM-Konfiguration ein virtuelles TPM (vTPM) aktivieren, sofern der Hypervisor dies unterstützt.

Die Verschlüsselung dauert sehr lange:

Bei bestehenden Servern mit großen Datenmengen kann der Vorgang mehrere Stunden in Anspruch nehmen. Sie können den Server jedoch während der Verschlüsselung normal nutzen. Darüber hinaus lässt sich die Verschlüsselung jederzeit mit manage-bde -pause unterbrechen und mit manage-bde -resume fortsetzen.

Wiederherstellungsschlüssel nicht im AD gespeichert:

Falls Sie feststellen, dass Schlüssel nicht automatisch im Active Directory erscheinen, prüfen Sie die Gruppenrichtlinie und die AD-Replikation. Führen Sie gegebenenfalls eine manuelle Sicherung mit manage-bde -protectors -adbackup durch.

Performance-Einbußen nach der Verschlüsselung:

Moderne Hardware minimiert den Leistungseinfluss deutlich. Achten Sie darauf, dass Ihre CPU AES-NI (hardwarebeschleunigte AES-Verschlüsselung) unterstützt. In der Praxis ist der Performance-Unterschied auf aktueller Serverhardware vernachlässigbar.

Häufige Fragen zu BitLocker auf Windows Server

Ist BitLocker auf Windows Server standardmäßig installiert?

Nein, BitLocker ist auf keiner Windows-Server-Edition vorinstalliert. Sie müssen das Feature zunächst über den Server-Manager oder per PowerShell mit dem Befehl Install-WindowsFeature BitLocker installieren. Anschließend ist ein Neustart erforderlich.

Welche Windows-Server-Versionen unterstützen BitLocker?

BitLocker steht auf Windows Server 2016, 2019, 2022 und 2025 zur Verfügung. Auch ältere Versionen ab Windows Server 2008 unterstützen die Funktion grundsätzlich, jedoch mit eingeschränktem Funktionsumfang.

Kann ich BitLocker ohne TPM-Chip verwenden?

Ja, das ist möglich. Dafür müssen Sie in der lokalen Gruppenrichtlinie unter „Betriebssystemlaufwerke“ die Einstellung „Zusätzliche Authentifizierung beim Start anfordern“ aktivieren und die Option „BitLocker ohne kompatibles TPM zulassen“ auswählen. In diesem Fall wird ein Kennwort oder USB-Startschlüssel benötigt.

Wie finde ich meinen BitLocker-Wiederherstellungsschlüssel?

Der Schlüssel kann an verschiedenen Orten gespeichert sein: im Active Directory (unter den Eigenschaften des Computerobjekts), in einer Datei, auf einem Ausdruck oder im Microsoft-Konto. Administratoren können den Befehl manage-bde -protectors -get C: verwenden, um die Protector-ID zu ermitteln.

Wie lange dauert die Verschlüsselung eines Serverlaufwerks?

Die Dauer hängt von der Laufwerksgröße und der Datenmenge ab. Ein nahezu leeres Laufwerk kann in wenigen Minuten verschlüsselt werden. Bei großen Datenmengen kann der Vorgang jedoch mehrere Stunden dauern. Mit dem Parameter -UsedSpaceOnly verschlüsseln Sie nur den belegten Speicherplatz, was den Prozess beschleunigt.

Beeinträchtigt BitLocker die Server-Performance?

Auf moderner Hardware ist die Leistungseinbuße minimal. Voraussetzung dafür ist, dass der Prozessor AES-NI (hardwarebeschleunigte Verschlüsselung) unterstützt. Auf älteren Systemen ohne diese Funktion kann die CPU-Belastung jedoch spürbar ansteigen.

Kann ich die Verschlüsselung pausieren und später fortsetzen?

Ja, das ist jederzeit möglich. Verwenden Sie dazu den Befehl manage-bde -pause C: zum Unterbrechen und manage-bde -resume C: zum Fortsetzen. Das ist besonders nützlich, wenn der Server während der Verschlüsselung für rechenintensive Aufgaben benötigt wird.

Wie sichere ich den Wiederherstellungsschlüssel im Active Directory?

Konfigurieren Sie die Gruppenrichtlinie unter Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung > Betriebssystemlaufwerke. Aktivieren Sie dort die Einstellung zur Speicherung der Wiederherstellungsinformationen in AD DS. Für bereits verschlüsselte Laufwerke nutzen Sie den Befehl manage-bde -protectors -adbackup C: -id {Protector-ID}.

Was passiert, wenn ich den Wiederherstellungsschlüssel verliere?

Ohne den Wiederherstellungsschlüssel ist der Zugriff auf die verschlüsselten Daten dauerhaft verloren. Deshalb ist die sichere Aufbewahrung und regelmäßige Überprüfung des Schlüssels unerlässlich. Speichern Sie den Schlüssel immer an mindestens zwei voneinander getrennten, sicheren Orten.

Lässt sich BitLocker auch auf Datenlaufwerken und USB-Geräten nutzen?

Ja, BitLocker unterstützt neben Betriebssystemlaufwerken auch Festplattenlaufwerke und Wechseldatenträger (über BitLocker To Go). Für Datenlaufwerke können Sie die automatische Entsperrung (Auto-Unlock) konfigurieren. Bei Wechseldatenträgern wird ein Kennwort zum Entsperren benötigt.

Fazit

BitLocker auf Windows Server zu aktivieren und zu konfigurieren ist ein grundlegender Schritt für den Schutz sensibler Serverdaten. Dabei stehen Ihnen mit dem Server-Manager, PowerShell und Gruppenrichtlinien flexible Werkzeuge zur Verfügung.

Sichern Sie Wiederherstellungsschlüssel zentral im Active Directory, nutzen Sie nach Möglichkeit AES-256 mit TPM und PIN und überprüfen Sie den Verschlüsselungsstatus regelmäßig. So stellen Sie sicher, dass Ihre Serverdaten dauerhaft geschützt bleiben.