SMBv1, SMBv2 und SMBv3 unter Windows 11/10 erkennen: So prüfen Sie einfach, welche SMB-Versionen aktiv sind – für Netzwerksicherheit und sichere Freigaben.

Unter Windows 10 und Windows 11 lässt sich der aktive SMB-Protokollstatus schnell und zuverlässig über PowerShell, die Windows-Features oder die Registrierung prüfen.

Wer wissen möchte, welche SMB-Version auf seinem System aktiviert ist, findet hier eine vollständige Anleitung – inklusive konkreter Befehle, Sicherheitshinweise und empfohlener Vorgehensweisen für Heim- und Unternehmensumgebungen.

Was ist SMB und warum ist die Versionserkennung so wichtig?

SMB steht für Server Message Block und ist ein Netzwerkprotokoll, das Windows zur Datei- und Druckerfreigabe im lokalen Netzwerk verwendet. Ohne SMB wäre das Teilen von Ordnern, Druckern und anderen Ressourcen zwischen Windows-Computern nicht möglich. Deshalb ist dieses Protokoll tief im Betriebssystem verankert – und gleichzeitig ein häufiges Angriffsziel.

Der Grund, warum die Erkennung der SMB-Version heute wichtiger ist denn je, liegt in der Sicherheitsgeschichte dieses Protokolls. Besonders SMBv1 gilt seit Jahren als gefährlich veraltet. Zum Beispiel nutzte der berüchtigte WannaCry-Ransomware-Angriff aus dem Jahr 2017 eine Schwachstelle in SMBv1 aus und befiel weltweit Hunderttausende Systeme. Seitdem empfiehlt Microsoft ausdrücklich, SMBv1 zu deaktivieren.

Zudem hat Microsoft selbst SMBv1 bereits in neueren Windows-11-Installationen standardmäßig deaktiviert. Jedoch kann es bei Upgrades von Windows 10 oder bei älteren Systemen vorkommen, dass SMBv1 weiterhin aktiv ist – ohne dass der Benutzer davon weiß. Ebenso ist es für Netzwerkadministratoren essenziell, den genauen Status aller drei SMB-Versionen zu kennen, um Kompatibilitäts- und Sicherheitsprobleme gezielt zu lösen.

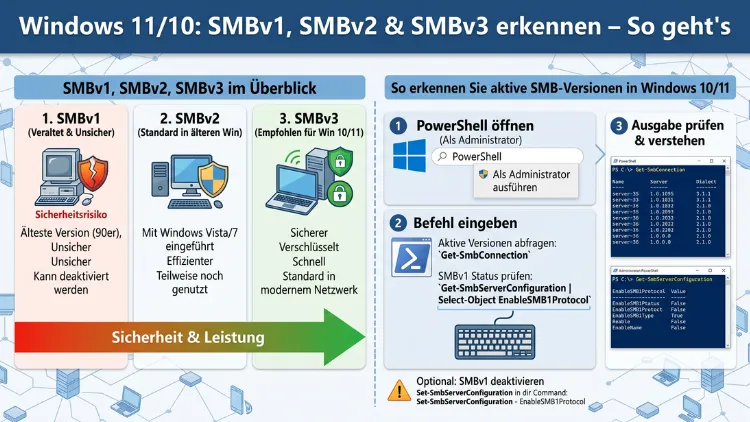

SMB-Versionen im Überblick: SMBv1, SMBv2 und SMBv3

Bevor Sie die Erkennung durchführen, ist es sinnvoll, die drei Versionen kurz zu verstehen. So können Sie die Ergebnisse besser einordnen.

SMBv1 – Das veraltete Protokoll

SMBv1 wurde in den 1980er-Jahren von IBM entwickelt und später von Microsoft übernommen. Obwohl es jahrzehntelang zuverlässig funktionierte, ist es heute aus mehreren Gründen ein Sicherheitsrisiko:

- Es unterstützt keine moderne Verschlüsselung.

- Es ist anfällig für Man-in-the-Middle-Angriffe.

- Es diente als Einfallstor für Exploits wie EternalBlue und WannaCry.

Deshalb ist SMBv1 auf aktuellen Windows-11-Systemen (Neuinstallationen ab 2022) standardmäßig nicht mehr vorhanden. Auf Windows-10-Systemen und aufgerüsteten Windows-11-Installationen hingegen kann es noch aktiv sein.

SMBv2 – Die wichtige Zwischenstufe

SMBv2 wurde mit Windows Vista und Windows Server 2008 eingeführt. Es brachte erhebliche Verbesserungen mit sich: zum Beispiel bessere Leistung durch weniger Netzwerk-Roundtrips, größere Lese-/Schreibpuffer und grundlegende Unterstützung für Signierung. Außerdem bietet SMBv2 deutlich mehr Sicherheit als SMBv1, ist jedoch weniger leistungsfähig als SMBv3.

SMBv3 – Der aktuelle Standard

SMBv3 wurde mit Windows 8 und Windows Server 2012 eingeführt und ist heute der empfohlene Standard. Es bietet unter anderem:

- End-to-End-Verschlüsselung (AES-128-GCM und AES-256-GCM ab Windows 11 22H2)

- SMB Multichannel für erhöhten Durchsatz

- SMB Direct für RDMA-fähige Netzwerkkarten

- Präemptive Authentifizierung zum Schutz vor Lauschangriffen

Zusätzlich unterstützt SMBv3 ab Windows 11 24H2 die AES-256-Verschlüsselung standardmäßig, was es zur sichersten Variante macht.

SMB-Version unter Windows 10 und Windows 11 erkennen – Per PowerShell

Die zuverlässigste und schnellste Methode, den SMB-Status zu prüfen, ist PowerShell. Microsoft stellt dafür spezifische Cmdlets bereit. Öffnen Sie PowerShell immer als Administrator, da andernfalls die Abfragen fehlschlagen.

So öffnen Sie PowerShell als Administrator:

- Drücken Sie Windows + S und geben Sie „PowerShell“ ein.

- Klicken Sie mit der rechten Maustaste auf Windows PowerShell.

- Wählen Sie Als Administrator ausführen.

- Bestätigen Sie die Benutzerkontensteuerung (UAC) mit „Ja“.

SMBv1-Status erkennen

Um zu prüfen, ob SMBv1 auf Ihrem System aktiv ist, führen Sie folgenden Befehl aus:

Get-WindowsOptionalFeature -Online -FeatureName SMB1ProtocolDieser Befehl zeigt Ihnen den aktuellen Status der SMBv1-Funktion. Die Ausgabe enthält unter anderem:

- State: Enabled – SMBv1 ist aktiviert (Sicherheitsrisiko!)

- State: Disabled – SMBv1 ist deaktiviert (empfohlener Zustand)

- State: DisabledWithPayloadRemoved – SMBv1 wurde vollständig entfernt (bestmöglicher Zustand unter Windows 11)

Zusätzlich können Sie den SMBv1-Status über folgenden Befehl prüfen, der den Server-Dienst direkt anspricht:

Get-SmbServerConfiguration | Select-Object EnableSMB1ProtocolIst der Wert False, ist SMBv1 auf der Serverseite deaktiviert. Ist er True, ist SMBv1 aktiv und sollte umgehend deaktiviert werden.

SMBv2- und SMBv3-Status erkennen

SMBv2 und SMBv3 teilen sich in Windows eine gemeinsame Aktivierungsbasis. Deshalb lassen sie sich nicht unabhängig voneinander aktivieren oder deaktivieren. Um deren Status zu prüfen, verwenden Sie:

Get-SmbServerConfiguration | Select-Object EnableSMB2Protocol- True bedeutet: Sowohl SMBv2 als auch SMBv3 sind aktiv.

- False bedeutet: Beide Versionen sind deaktiviert – was in der Praxis kaum sinnvoll ist und zu massiven Kompatibilitätsproblemen führt.

Außerdem können Sie mit folgendem Befehl den vollständigen SMB-Server-Konfigurationsstatus auf einmal abrufen:

Get-SmbServerConfiguration | Select-Object EnableSMB1Protocol, EnableSMB2ProtocolDieser kombinierte Befehl gibt Ihnen sofort einen übersichtlichen Überblick über beide relevanten Parameter.

Aktive SMB-Verbindungen und verwendete Version erkennen

Möchten Sie wissen, welche SMB-Version gerade aktiv für bestehende Verbindungen genutzt wird, hilft dieser Befehl:

Get-SmbConnectionDie Ausgabe listet alle aktuellen SMB-Verbindungen auf, einschließlich des Dialect-Felds. Dort sehen Sie die tatsächlich verwendete SMB-Dialektversion:

- 1.0 steht für SMBv1

- 2.0 oder 2.1 steht für SMBv2

- 3.0, 3.0.2 oder 3.1.1 steht für SMBv3

Zum Beispiel zeigt „Dialect: 3.1.1″ an, dass die Verbindung über das modernste SMB-Protokoll läuft. Zudem gibt es den Befehl:

Get-SmbSessionDieser zeigt aktive SMB-Server-Sitzungen an und kann ebenfalls Hinweise auf die verwendete Protokollversion liefern.

SMB-Status über die Windows-Features prüfen

Neben PowerShell bietet Windows auch eine grafische Oberfläche, um den SMBv1-Status zu überprüfen. Diese Methode ist jedoch auf SMBv1 beschränkt und zeigt SMBv2/v3 nicht separat an.

So prüfen Sie SMBv1 über Windows-Features:

- Drücken Sie Windows + R, geben Sie

optionalfeaturesein und bestätigen Sie mit Enter. - Es öffnet sich das Fenster Windows-Features aktivieren oder deaktivieren.

- Suchen Sie nach dem Eintrag SMB 1.0/CIFS-Dateifreigabeunterstützung.

- Ist das Kontrollkästchen aktiviert (Häkchen gesetzt), ist SMBv1 auf Ihrem System aktiv.

- Ist es deaktiviert (kein Häkchen), ist SMBv1 inaktiv.

Zusätzlich gibt es unter diesem Haupteintrag Unteroptionen:

- Automatisches Entfernen von SMB 1.0/CIFS-Client

- SMB 1.0/CIFS-Client

- SMB 1.0/CIFS-Server

Deshalb empfiehlt es sich, alle drei Unteroptionen zu deaktivieren, sofern SMBv1 in Ihrer Umgebung nicht ausdrücklich benötigt wird. Jedoch erfordert eine Änderung in diesem Fenster einen Neustart des Computers, bevor sie wirksam wird.

SMB-Status über die Registrierung prüfen

Eine weitere Möglichkeit, den SMB-Status zu erkennen, ist die Windows-Registrierung (Registry). Diese Methode eignet sich besonders für fortgeschrittene Benutzer und Administratoren, die Einstellungen skriptbasiert auslesen möchten.

Wichtiger Hinweis: Bearbeiten Sie die Registrierung nur, wenn Sie wissen, was Sie tun. Fehlerhafte Einträge können das System destabilisieren. Erstellen Sie jedoch vorab immer eine Sicherungskopie der Registrierung.

Registrierungspfad für SMBv1 (Server)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersSuchen Sie dort nach dem DWORD-Wert SMB1:

- Wert 0 = SMBv1 deaktiviert

- Wert 1 = SMBv1 aktiviert

- Wert fehlt = SMBv1 ist aktiviert (Standardverhalten auf älteren Systemen)

Registrierungspfad für SMBv2/SMBv3 (Server)

Im gleichen Pfad:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersSuchen Sie nach dem DWORD-Wert SMB2:

- Wert 0 = SMBv2/v3 deaktiviert

- Wert 1 = SMBv2/v3 aktiviert

- Wert fehlt = SMBv2/v3 ist aktiviert (Standardverhalten)

Registrierungspfad für SMBv1 (Client)

Ebenso gibt es einen separaten Pfad für den SMB-Client:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mrxsmb10Der DWORD-Wert Start gibt an, ob der SMBv1-Client geladen wird:

- Wert 4 = Deaktiviert (Dienst wird nicht gestartet)

- Wert 2 oder 3 = Aktiviert

Zusätzlich können Sie die Registry per PowerShell auslesen, ohne das Registrierungseditor-Fenster zu öffnen:

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" | Select-Object SMB1, SMB2Dieser Befehl liefert die Registrierungswerte direkt in der Konsole – schnell und ohne Umwege.

SMB-Client vs. SMB-Server: Beide Seiten erkennen

Ein häufiger Irrtum ist die Annahme, dass es nur eine SMB-Einstellung pro System gibt. Tatsächlich unterscheidet Windows zwischen SMB-Server (Ihr PC gibt Freigaben bereit) und SMB-Client (Ihr PC greift auf fremde Freigaben zu). Deshalb müssen Sie beide Seiten separat prüfen.

SMB-Clientstatus erkennen

Für den SMB-Client verwenden Sie:

sc.exe qc lanmanworkstationOder alternativ über PowerShell:

Get-SmbClientConfigurationDieser Befehl zeigt die Konfiguration des SMB-Clients, einschließlich minimaler und maximaler SMB-Dialekte. Zum Beispiel zeigt MinimumVersion an, welche älteste SMB-Version der Client noch akzeptiert. Ebenso gibt MaximumVersion die höchste unterstützte Version an.

Mindest- und Höchstversion des SMB-Clients festlegen

Außerdem können Sie mit folgendem Befehl prüfen, welche Protokollversionen der Client akzeptiert:

Get-SmbClientConfiguration | Select-Object MinimumVersion, MaximumVersionIst MinimumVersion auf „1.0″ gesetzt, akzeptiert Ihr Client SMBv1-Verbindungen – was ein Sicherheitsrisiko darstellt. Deshalb sollte MinimumVersion mindestens auf „2.0″ gesetzt sein.

SMBv1 deaktivieren – Die wichtigste Sicherheitsmaßnahme

Nachdem Sie den Status erkannt haben, ist die naheliegende nächste Frage: Was tun, wenn SMBv1 aktiv ist? Die Antwort ist eindeutig: SMBv1 sollte sofort deaktiviert werden, sofern keine zwingenden Kompatibilitätsgründe dagegen sprechen (z. B. sehr alte Netzwerkdrucker oder NAS-Geräte).

SMBv1 per PowerShell deaktivieren

Für den SMB-Server (Ihr PC stellt Freigaben bereit):

Set-SmbServerConfiguration -EnableSMB1Protocol $falseFür den SMB-Client (Ihr PC greift auf Freigaben zu):

Set-SmbClientConfiguration -MinimumVersion 2.0Außerdem können Sie SMBv1 vollständig als Windows-Feature entfernen:

Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol -NoRestartDer Parameter -NoRestart verhindert einen sofortigen Neustart. Jedoch ist ein Neustart erforderlich, damit die Änderung wirksam wird – führen Sie ihn deshalb zu einem geeigneten Zeitpunkt durch.

SMBv1 über Windows-Features deaktivieren (grafisch)

- Öffnen Sie

optionalfeaturesüber Windows + R. - Deaktivieren Sie SMB 1.0/CIFS-Dateifreigabeunterstützung vollständig.

- Klicken Sie auf OK und starten Sie den Computer neu.

Empfohlene Vorgehensweisen für die SMB-Konfiguration

Neben der reinen Erkennung gibt es einige empfohlene Vorgehensweisen, die Sie in Ihrer Windows-10- oder Windows-11-Umgebung umsetzen sollten.

SMB-Signierung aktivieren

SMB-Signierung schützt vor Man-in-the-Middle-Angriffen, bei denen ein Angreifer den Datenverkehr manipuliert. Ab Windows 11 22H2 ist die SMB-Signierung standardmäßig für alle Verbindungen aktiviert. Auf Windows-10-Systemen hingegen ist sie nicht immer aktiv. Um den Status zu prüfen:

Get-SmbServerConfiguration | Select-Object RequireSecuritySignature, EnableSecuritySignatureUm die Signierung zu erzwingen:

Set-SmbServerConfiguration -RequireSecuritySignature $trueSMB-Verschlüsselung für sensible Freigaben aktivieren

Zusätzlich zur Signierung empfiehlt Microsoft, für besonders sensible Netzwerkfreigaben die SMB-Verschlüsselung zu aktivieren. Dies ist jedoch nur mit SMBv3 möglich. Den Verschlüsselungsstatus prüfen Sie so:

Get-SmbServerConfiguration | Select-Object EncryptDataZum Aktivieren:

Set-SmbServerConfiguration -EncryptData $trueRegelmäßige Überprüfung einplanen

Ebenso wichtig ist es, die SMB-Konfiguration nicht einmalig zu prüfen und dann zu vergessen. Zum Beispiel können Windows-Updates oder Anwendungsinstallationen SMBv1 unter bestimmten Umständen reaktivieren. Deshalb empfehlen wir, die PowerShell-Abfragen regelmäßig – mindestens einmal pro Quartal – als Teil einer Sicherheitsüberprüfung auszuführen.

Gruppenrichtlinien für Unternehmensumgebungen nutzen

In Unternehmensumgebungen ist die Gruppenrichtlinie (GPO) das empfohlene Werkzeug, um SMB-Einstellungen zentral zu verwalten. Über den Pfad:

Computerkonfiguration > Administrative Vorlagen > Netzwerk > Lanman-Workstation…lassen sich SMB-Einstellungen für alle Domänencomputer gleichzeitig steuern. Außerdem kann Microsoft Intune für moderne Cloud-verwaltete Geräte genutzt werden, um SMB-Konfigurationen zu erzwingen.

Häufige Fehler bei der SMB-Versionserkennung vermeiden

Damit Ihre Überprüfung zuverlässig und vollständig ist, sollten Sie einige häufige Fehler kennen und vermeiden.

Fehler 1: PowerShell ohne Administratorrechte ausführen. Deshalb schlägt fast jeder SMB-Befehl ohne erhöhte Rechte mit einer Fehlermeldung fehl. Starten Sie PowerShell immer als Administrator.

Fehler 2: Nur den Server oder nur den Client prüfen. Wie oben beschrieben, müssen beide Seiten separat geprüft werden. Außerdem kann SMBv1 auf der Clientseite aktiv sein, obwohl es serverseitig deaktiviert ist – und umgekehrt.

Fehler 3: Den Registrierungswert als alleinige Quelle nehmen. Fehlt ein Registrierungswert, interpretieren ältere Windows-Versionen das als „aktiviert“. Deshalb ist die PowerShell-Methode über Get-SmbServerConfiguration zuverlässiger.

Fehler 4: Keine Unterscheidung zwischen Windows-11-Neuinstallation und Upgrade. Auf einer frischen Windows-11-Installation ist SMBv1 komplett entfernt. Nach einem Upgrade von Windows 10 kann es jedoch noch vorhanden sein. Prüfen Sie deshalb auch nach einem Upgrade den Status erneut.

SMB unter Windows Server erkennen – Ergänzende Hinweise

Obwohl sich dieser Artikel auf Windows 10 und Windows 11 konzentriert, sei der Vollständigkeit halber erwähnt: Auf Windows Server 2019, 2022 und 2025 gelten dieselben PowerShell-Cmdlets. Zusätzlich bietet Windows Server den Windows Admin Center als grafische Oberfläche, über die sich SMB-Einstellungen komfortabel verwalten lassen. Ebenso sind die Gruppenrichtlinien auf Server-Betriebssystemen besonders relevant, da diese häufig als Dateiserver eingesetzt werden.

Überblick: Alle wichtigen Befehle auf einen Blick

Zur schnellen Referenz finden Sie hier alle wesentlichen Befehle zusammengefasst:

| Zweck | PowerShell-Befehl |

|---|---|

| SMBv1-Status (Server, Feature) | Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol |

| SMBv1-Status (Server, Dienst) | Get-SmbServerConfiguration | Select-Object EnableSMB1Protocol |

| SMBv2/v3-Status (Server) | Get-SmbServerConfiguration | Select-Object EnableSMB2Protocol |

| Beide Versionen auf einmal | Get-SmbServerConfiguration | Select-Object EnableSMB1Protocol, EnableSMB2Protocol |

| Aktive Verbindungen + Dialekt | Get-SmbConnection |

| SMB-Client-Konfiguration | Get-SmbClientConfiguration |

| Signierungsstatus | Get-SmbServerConfiguration | Select-Object RequireSecuritySignature |

| Verschlüsselungsstatus | Get-SmbServerConfiguration | Select-Object EncryptData |

| Registry-Werte auslesen | Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" | Select-Object SMB1, SMB2 |

Häufige Fragen zu SMB-Versionen unter Windows

Kann ich SMBv1 und SMBv3 gleichzeitig aktiviert lassen?

Ja, technisch ist das möglich – jedoch aus Sicherheitsgründen nicht empfohlen. Ist SMBv1 aktiv, kann ein Angreifer im Netzwerk eine SMBv1-Verbindung erzwingen, selbst wenn Ihr System eigentlich SMBv3 bevorzugt. Deshalb sollte SMBv1 grundsätzlich deaktiviert werden, sofern keine absolut zwingenden Kompatibilitätsgründe bestehen.

Warum zeigt Get-WindowsOptionalFeature einen anderen Status als Get-SmbServerConfiguration?

Beide Befehle messen unterschiedliche Dinge. Get-WindowsOptionalFeature prüft, ob das Windows-Feature installiert ist. Get-SmbServerConfiguration prüft, ob der SMB-Serverdienst das Protokoll aktiv bereitstellt. Außerdem kann ein Feature installiert, aber der Dienst trotzdem deaktiviert sein – daher immer beide Befehle verwenden.

Ist SMBv2 noch sicher genug oder sollte ich ausschließlich SMBv3 nutzen?

SMBv2 ist erheblich sicherer als SMBv1, bietet jedoch keine End-to-End-Verschlüsselung. Deshalb ist SMBv3 für sensible Umgebungen klar vorzuziehen. Jedoch lassen sich SMBv2 und SMBv3 nicht separat aktivieren – beide sind an denselben Schalter gekoppelt. Aktivieren Sie daher SMBv2/v3 gemeinsam und schützen Sie Verbindungen zusätzlich durch SMB-Verschlüsselung auf SMBv3-Basis.

Warum fehlt SMBv1 auf meinem neuen Windows-11-PC komplett?

Ab Windows 11 (Neuinstallationen ab 2022) entfernt Microsoft SMBv1 standardmäßig vollständig. Deshalb wird es weder in den Windows-Features noch per PowerShell als installiert angezeigt. Das ist der gewünschte und sichere Zustand – Sie müssen nichts unternehmen.

Wie erkenne ich, ob ein Netzwerkgerät SMBv1 benötigt?

Prüfen Sie mit Get-SmbConnection die aktiven Verbindungen. Zeigt ein Gerät dort Dialect: 1.0, verwendet es SMBv1. Außerdem geben veraltete NAS-Geräte (z. B. ältere QNAP- oder Synology-Modelle mit alter Firmware) oder ältere Netzwerkdrucker häufig SMBv1 vor. Aktualisieren Sie in diesen Fällen zunächst die Firmware des Geräts, bevor Sie SMBv1 am Windows-PC deaktivieren.

Kann SMBv1 durch ein Windows-Update automatisch wieder aktiviert werden?

Nein, standardmäßig nicht. Windows-Updates reaktivieren SMBv1 nicht automatisch. Jedoch können manche Drittanbieter-Softwareinstallationen oder bestimmte ältere Installationspakete SMBv1 als Abhängigkeit aktivieren. Deshalb ist eine regelmäßige Überprüfung sinnvoll.

Welche SMB-Version verwendet Windows 11 standardmäßig?

Windows 11 verwendet standardmäßig SMBv3.1.1 – die aktuellste und sicherste Version. Zudem ist ab Windows 11 22H2 die SMB-Signierung für alle Verbindungen standardmäßig aktiviert, und ab Windows 11 24H2 wird AES-256-Verschlüsselung standardmäßig ausgehandelt.

Kann ich SMBv3 allein deaktivieren, ohne SMBv2 zu beeinflussen?

Nein. Wie bereits erläutert, teilen sich SMBv2 und SMBv3 in Windows denselben Aktivierungsschalter (EnableSMB2Protocol). Deshalb ist es nicht möglich, SMBv3 allein zu deaktivieren. In der Praxis gibt es keinen sinnvollen Anwendungsfall, der dies erfordern würde.

Was bedeutet „Dialect: 3.1.1″ in der Ausgabe von Get-SmbConnection?

SMB-Dialekt 3.1.1 ist die neueste Version des SMB3-Protokolls, eingeführt mit Windows 10 und Windows Server 2016. Er bietet unter anderem Integritätsprüfung der Aushandlung, präemptive Authentifizierung und verbesserte Verschlüsselung. Außerdem unterstützt er AES-128-GCM– und auf neueren Systemen AES-256-GCM-Verschlüsselung.

Muss ich nach dem Deaktivieren von SMBv1 den PC neu starten?

Ja, in den meisten Fällen. Wenn Sie SMBv1 über Disable-WindowsOptionalFeature oder die Windows-Features deaktivieren, ist ein Neustart erforderlich. Wenn Sie SMBv1 jedoch nur über Set-SmbServerConfiguration -EnableSMB1Protocol $false deaktivieren, ist kein Neustart notwendig – die Änderung wirkt sofort für neue Verbindungen.

Fazit

Die SMB-Version unter Windows 10 und Windows 11 zu erkennen, ist mit PowerShell in wenigen Sekunden erledigt. Der wichtigste Schritt ist dabei die Überprüfung von SMBv1 – und dessen sofortige Deaktivierung, wenn es noch aktiv ist.

Nutzen Sie Get-SmbServerConfiguration und Get-SmbConnection regelmäßig, um Ihre Netzwerksicherheit im Blick zu behalten. So schützen Sie Ihr System zuverlässig vor bekannten Schwachstellen und bleiben auf dem Stand der aktuellen Sicherheitsempfehlungen von Microsoft.