BitLocker-Schlüssel fehlt unter Windows 11/10? Erfahren Sie, wie Sie Ihren Wiederherstellungsschlüssel abrufen, eingeben und Ihre Laufwerke entsperren.

Wenn Windows plötzlich nach dem BitLocker-Wiederherstellungsschlüssel fragt und Sie ihn nicht zur Hand haben, ist die Situation zunächst beängstigend. Jedoch gibt es in den meisten Fällen konkrete Wege, den Schlüssel wiederzufinden oder den Zugang zu Ihren Daten wiederherzustellen.

Dieser Artikel erklärt Schritt für Schritt, wo der Schlüssel gespeichert ist, wie Sie ihn abrufen und was zu tun ist, wenn alle Stricke reißen.

Was ist der BitLocker-Wiederherstellungsschlüssel überhaupt?

BitLocker ist Microsofts integrierte Festplattenverschlüsselung, die in Windows 10 und Windows 11 (Pro, Enterprise und Education) verfügbar ist. Dabei schützt BitLocker alle Daten auf einem Laufwerk durch starke Verschlüsselung, sodass Unbefugte keinen Zugriff erhalten – selbst wenn die Festplatte ausgebaut wird.

Der BitLocker-Wiederherstellungsschlüssel ist eine 48-stellige numerische Zeichenkette, die automatisch generiert wird, wenn BitLocker aktiviert wird. Außerdem dient er als Notfallzugang, falls Windows den normalen Entsperrvorgang blockiert – zum Beispiel nach einer Hardwareänderung, einem BIOS-Update oder einem fehlerhaften Systemstart. Ohne diesen Schlüssel ist ein Zugriff auf die verschlüsselten Daten faktisch unmöglich, weshalb seine Aufbewahrung so entscheidend ist.

Warum fragt Windows plötzlich nach dem BitLocker-Schlüssel?

In vielen Fällen erscheint der BitLocker-Abfrage-Bildschirm völlig unerwartet. Deshalb ist es wichtig zu verstehen, welche Auslöser dahinterstecken können:

- TPM-Änderungen: Das Trusted Platform Module (TPM) speichert kryptografische Schlüsseldaten. Wenn das BIOS/UEFI aktualisiert wird oder sich TPM-Einstellungen ändern, erkennt BitLocker eine mögliche Manipulation und fordert den Wiederherstellungsschlüssel.

- Hardwareänderungen: Zusätzlich können neue RAM-Riegel, eine neue GPU oder ein geänderter Bootmodus (z. B. von Legacy auf UEFI) den BitLocker-Schutzstatus auslösen.

- Windows-Updates: Ebenso können größere Funktionsupdates – insbesondere Upgrades von Windows 10 auf Windows 11 – zu einer BitLocker-Abfrage führen.

- Secure-Boot-Änderungen: Wenn Secure Boot aktiviert oder deaktiviert wird, reagiert BitLocker sensibel darauf.

- Defekter Systemstart: Zudem können beschädigte Startdateien oder ein fehlerhafter Bootsektor dazu führen, dass BitLocker den regulären Entsperrvorgang verweigert.

- Automatische Geräteverschlüsselung: Insbesondere bei modernen Windows-11-Geräten aktiviert Microsoft die automatische Geräteverschlüsselung, ohne dass Benutzer dies explizit eingerichtet haben.

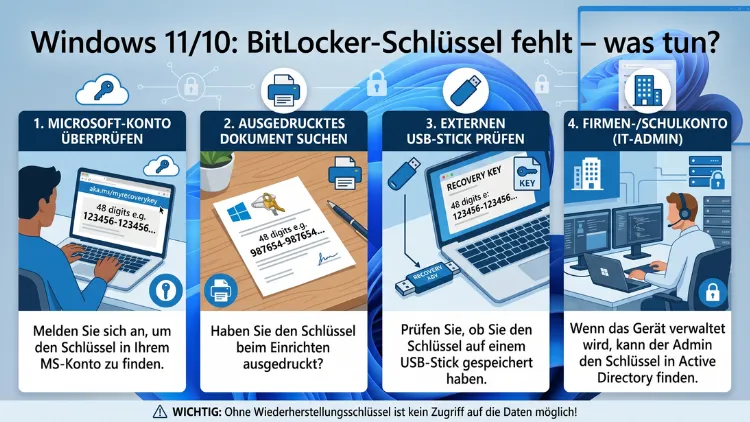

Wo ist der BitLocker-Wiederherstellungsschlüssel gespeichert?

Dies ist die entscheidende Frage. Glücklicherweise gibt es mehrere mögliche Speicherorte, die Sie systematisch prüfen sollten.

Microsoft-Konto – der häufigste Speicherort

Wenn Sie Windows mit einem Microsoft-Konto nutzen, wird der Wiederherstellungsschlüssel in den meisten Fällen automatisch dort hinterlegt. Dies gilt besonders für Geräte mit aktivierter Geräteverschlüsselung, also vor allem für Surface-Geräte, Laptops mit Windows 11 Home und viele OEM-Systeme.

So rufen Sie den Schlüssel ab:

- Öffnen Sie einen Browser (auf einem anderen Gerät, falls nötig) und navigieren Sie zu:

account.microsoft.com/devices/recoverykey - Melden Sie sich mit dem Microsoft-Konto an, das auf dem gesperrten Gerät verwendet wird.

- Suchen Sie in der Liste nach Ihrem Gerät – es wird dabei mit seinem Namen und dem Datum der Schlüsselsicherung angezeigt.

- Notieren Sie den 48-stelligen Wiederherstellungsschlüssel und geben Sie ihn am gesperrten PC ein.

Wichtig: Stellen Sie sicher, dass Sie das korrekte Microsoft-Konto verwenden. Falls Sie mehrere Konten besitzen, prüfen Sie alle.

Azure Active Directory (Azure AD) – für Unternehmensgeräte

Wenn Ihr Gerät in eine Unternehmensumgebung eingebunden ist – also ein Firmencomputer oder ein Schulgerät –, wird der BitLocker-Schlüssel häufig in Azure Active Directory (Azure AD) oder Microsoft Entra ID gespeichert. Deshalb sollten Sie in diesem Fall Ihren IT-Administrator kontaktieren. Dieser kann den Schlüssel über das Microsoft Intune Admin Center oder das Azure-Portal abrufen.

Active Directory (on-premises) – klassische Unternehmensumgebungen

In traditionellen Unternehmensstrukturen mit einem lokalen Active Directory Domain Controller kann der BitLocker-Schlüssel ebenfalls gespeichert sein. Auch hier ist der zuständige IT-Administrator die richtige Anlaufstelle. Administratoren finden den Schlüssel in der Active Directory-Benutzer und Computer-Konsole unter den Computerobjekteigenschaften oder über das BitLocker-Wiederherstellungsschlüssel-Attribut (ms-FVE-RecoveryPassword).

Ausgedrucktes oder gespeichertes Dokument

Beim Aktivieren von BitLocker bietet Windows mehrere Sicherungsoptionen an, darunter auch:

- Auf einem USB-Stick speichern: Prüfen Sie alle USB-Sticks, die Sie besitzen, auf eine Datei namens

BitLocker Recovery Key .txt. - In einer Datei speichern: Falls Sie den Schlüssel als Datei gespeichert haben, suchen Sie in Ihren Dokumenten, auf einem Netzlaufwerk oder in Cloud-Speichern wie OneDrive nach einer

.txt-Datei mit „BitLocker Recovery Key“ im Dateinamen. - Ausgedruckt: Außerdem besteht die Möglichkeit, dass Sie den Schlüssel damals ausgedruckt haben. Durchsuchen Sie Ihre Unterlagen entsprechend.

OneDrive – automatische Sicherung

Zusätzlich zu Microsoft-Konto-Hinterlegung speichern einige Systeme den Schlüssel direkt in OneDrive. Melden Sie sich unter onedrive.live.com an und suchen Sie in allen Ordnern nach einer Datei mit „BitLocker“ im Dateinamen.

Schritt-für-Schritt: BitLocker-Wiederherstellungsschlüssel in Windows 11 prüfen (wenn Windows noch bootet)

Sofern Windows noch startet, können Sie den Wiederherstellungsschlüssel nachträglich sichern. Dies empfiehlt sich dringend, bevor ein Problem auftritt.

So gehen Sie vor:

- Drücken Sie

Windows + Sund suchen Sie nach „BitLocker verwalten“ oder öffnen Sie die Systemsteuerung > System und Sicherheit > BitLocker-Laufwerkverschlüsselung. - Klicken Sie neben dem verschlüsselten Laufwerk (meist C:) auf „Wiederherstellungsschlüssel sichern“.

- Wählen Sie eine der angebotenen Optionen: In Microsoft-Konto speichern, Datei speichern oder Drucken.

- Wiederholen Sie diesen Vorgang für alle verschlüsselten Laufwerke.

Alternativ können Sie den Schlüssel auch über die Eingabeaufforderung (Administrator) anzeigen:

manage-bde -protectors C: -getDieser Befehl zeigt alle gespeicherten Schutzvorrichtungen inklusive des numerischen Wiederherstellungsschlüssels an.

Was tun, wenn der BitLocker-Schlüssel nirgendwo zu finden ist?

Leider kann es passieren, dass der Schlüssel trotz aller Suche nicht auffindbar ist. In diesem Fall sind die Optionen begrenzt, jedoch nicht gleich null.

Option 1: TPM-basierten Entsperrversuch über BIOS rückgängig machen

Falls die BitLocker-Abfrage durch eine BIOS/UEFI-Änderung ausgelöst wurde, können Sie versuchen, die Änderung rückgängig zu machen. Starten Sie dazu das Gerät neu, rufen Sie das BIOS/UEFI auf (meist über F2, Del oder Entf beim Start) und setzen Sie geänderte Einstellungen zurück. Falls Sie beispielsweise den Bootmodus geändert haben, setzen Sie ihn auf den ursprünglichen Wert. Anschließend versucht Windows, normal zu starten.

Option 2: Windows-Reparaturumgebung (WinRE)

In bestimmten Szenarien – insbesondere wenn die BitLocker-Abfrage durch beschädigte Systemdateien ausgelöst wurde – kann die Windows-Wiederherstellungsumgebung (WinRE) helfen. Starten Sie das Gerät dreimal hintereinander bei einem Fehler neu, bis Windows automatisch in die Reparaturumgebung wechselt. Dort finden Sie unter „Erweiterte Optionen > Problembehandlung > Erweiterte Optionen“ Werkzeuge zur Startreparatur.

Option 3: Professionelle Datenrettungsunternehmen

Falls wertvolle Daten auf dem Laufwerk liegen und kein Schlüssel vorhanden ist, können spezialisierte Datenrettungsdienstleister unter Umständen helfen – jedoch ist dies kostspielig, zeitaufwendig und nicht garantiert erfolgreich. Deshalb sollte diese Option nur als letzter Ausweg betrachtet werden. Seriöse Anbieter in Deutschland sind zum Beispiel Kroll Ontrack und Attingo Datenrettung, die auf verschlüsselte Laufwerke spezialisiert sind.

Option 4: Laufwerk formatieren – Datenverlust akzeptieren

Falls der Schlüssel endgültig verloren ist und keine Daten gesichert wurden, bleibt als letzter Ausweg nur die vollständige Formatierung des Laufwerks und eine Neuinstallation von Windows. Hierbei gehen alle Daten unwiederbringlich verloren. Zudem ist es dann sinnvoll, BitLocker erneut zu aktivieren und den Schlüssel diesmal sorgfältig zu sichern.

BitLocker-Schlüssel-ID: Warum ist sie wichtig?

Auf dem BitLocker-Abfragebildschirm wird neben dem Eingabefeld eine Schlüssel-ID angezeigt – eine kurze alphanumerische Kennung. Diese ID hilft dabei, den richtigen Wiederherstellungsschlüssel zu identifizieren, falls mehrere Schlüssel vorhanden sind. Außerdem zeigt Microsoft im Online-Portal neben jedem gespeicherten Schlüssel die zugehörige ID an, sodass Sie den passenden Schlüssel schnell finden können.

Unterschied: Windows 10 vs. Windows 11 bei BitLocker

Obwohl BitLocker in beiden Systemen funktionell ähnlich ist, gibt es dennoch einige Unterschiede:

Windows 11 hat die automatische Geräteverschlüsselung deutlich aggressiver ausgerollt. Deshalb sind viele Nutzer überrascht, wenn ihr neues Gerät nach dem ersten Login nach dem BitLocker-Schlüssel fragt – obwohl sie BitLocker nie manuell aktiviert haben. Dies betrifft besonders Windows 11 Home, wo die automatische Verschlüsselung bei UEFI-Systemen mit TPM 2.0 standardmäßig aktiv ist.

Windows 10 hingegen aktiviert die automatische Geräteverschlüsselung nur auf bestimmten Geräten (Connected Standby/InstantGo) und häufig nur in Verbindung mit einem Microsoft-Konto. Zudem ist BitLocker in Windows 10 Home nicht über die Systemsteuerung konfigurierbar – die automatische Geräteverschlüsselung läuft jedoch dennoch im Hintergrund.

Empfohlene Vorgehensweisen für die Zukunft

Um ähnliche Probleme in Zukunft zu vermeiden, sollten Sie folgende Schritte umsetzen:

1. Wiederherstellungsschlüssel sofort nach der Aktivierung sichern

Sichern Sie den Schlüssel an mindestens zwei verschiedenen Orten: im Microsoft-Konto und zusätzlich als ausgedrucktes Dokument oder auf einem USB-Stick, der separat aufbewahrt wird.

2. Microsoft-Konto verwenden

Melden Sie sich bei Windows mit einem Microsoft-Konto statt einem lokalen Konto an. Dadurch wird der Schlüssel automatisch in der Cloud gesichert.

3. BitLocker-Status regelmäßig prüfen

Öffnen Sie regelmäßig die BitLocker-Verwaltung (Systemsteuerung > System und Sicherheit > BitLocker-Laufwerkverschlüsselung) und vergewissern Sie sich, dass der Schlüssel tatsächlich gesichert ist.

4. Vor BIOS-Updates den Schlüssel bereithalten

Notieren Sie den Wiederherstellungsschlüssel vor geplanten BIOS/UEFI-Updates oder größeren Hardwareänderungen. Außerdem empfiehlt es sich, vor solchen Eingriffen BitLocker vorübergehend auszusetzen: Dies geht über „Schutz anhalten“ in der BitLocker-Verwaltung.

5. Unternehmensgeräte: IT-Abteilung kontaktieren

Falls Sie ein Firmengerät nutzen, klären Sie mit der IT-Abteilung, wo der Schlüssel gespeichert ist und wie Sie im Notfall vorgehen sollen. Deshalb ist es sinnvoll, diese Information bereits vor einem möglichen Ernstfall einzuholen.

BitLocker in Windows 11 Home: Geräteverschlüsselung deaktivieren

Falls Sie die automatische Geräteverschlüsselung in Windows 11 Home grundsätzlich deaktivieren möchten – zum Beispiel weil Sie den Schlüssel nicht sichern können oder wollen –, gehen Sie wie folgt vor:

- Öffnen Sie Einstellungen > Datenschutz und Sicherheit > Geräteverschlüsselung.

- Setzen Sie den Schalter bei „Geräteverschlüsselung“ auf „Aus“.

- Bestätigen Sie die Deaktivierung.

Achtung: Dabei werden alle Daten entschlüsselt. Dieser Vorgang kann je nach Laufwerksgröße mehrere Stunden dauern. Außerdem verringert die Deaktivierung die Datensicherheit erheblich, weshalb sie nur in begründeten Ausnahmefällen empfohlen wird.

Windows Server und BitLocker: Was gilt dort?

Auch auf Windows Server 2016, 2019 und 2022 ist BitLocker verfügbar. Dort wird der Schlüssel ebenfalls in Active Directory gespeichert, sofern die entsprechende Gruppenrichtlinie aktiviert ist. Administratoren sollten deshalb sicherstellen, dass die Gruppenrichtlinie „BitLocker-Wiederherstellungsinformationen in Active Directory-Domänendienste sichern“ aktiviert und korrekt konfiguriert ist.

Häufige Fehler beim Umgang mit dem BitLocker-Schlüssel

Viele Nutzer machen beim Einrichten oder Sichern des Schlüssels typische Fehler. Deshalb lohnt es sich, diese zu kennen:

- Schlüssel nur auf dem verschlüsselten Laufwerk gespeichert: Falls der Schlüssel als Datei auf demselben Laufwerk liegt, das gesperrt ist, ist er unerreichbar.

- Falsches Microsoft-Konto: Häufig wird BitLocker auf einem Gerät eingerichtet, das zuerst mit einem lokalen Konto und später mit einem Microsoft-Konto verknüpft wurde. Ebenso passiert es, dass der Schlüssel unter einem alten, nicht mehr genutzten Microsoft-Konto gespeichert ist.

- USB-Stick verloren: Außerdem verlieren viele Nutzer den USB-Stick, auf dem der Schlüssel gesichert wurde.

- Kein Ausdruck: Der Ausdruck wurde übersprungen, weil er als unnötig erachtet wurde.

Kurzanleitung: Vorgehen bei gesperrtem BitLocker-Bildschirm

Falls Sie gerade vor dem gesperrten Bildschirm stehen, gehen Sie systematisch vor:

- Schlüssel-ID notieren, die auf dem Bildschirm angezeigt wird.

- Auf einem anderen Gerät:

account.microsoft.com/devices/recoverykeyaufrufen und mit dem Microsoft-Konto des gesperrten Geräts anmelden. - Den passenden Schlüssel anhand der Schlüssel-ID identifizieren und notieren.

- Den 48-stelligen Schlüssel am gesperrten PC eingeben.

- Falls das Microsoft-Konto keinen Schlüssel enthält: USB-Sticks, Dokumente, OneDrive und ggf. die IT-Abteilung prüfen.

- Zuletzt: BIOS-Einstellungen auf Originalzustand zurücksetzen und Neustart versuchen.

FAQ: Häufige Fragen, wenn der BitLocker-Schlüssel fehlt

Wo finde ich den BitLocker-Wiederherstellungsschlüssel, wenn ich ihn nie gespeichert habe?

Überprüfen Sie zunächst Ihr Microsoft-Konto unter account.microsoft.com/devices/recoverykey. Dort wird der Schlüssel bei vielen Geräten automatisch hinterlegt, sobald BitLocker – auch automatisch – aktiviert wurde. Außerdem können Sie OneDrive und alle USB-Sticks nach einer .txt-Datei mit „BitLocker Recovery Key“ im Namen durchsuchen.

Kann Microsoft mir den BitLocker-Schlüssel mitteilen, wenn er nicht im Konto hinterlegt ist?

Nein. Microsoft hat keinen Zugriff auf BitLocker-Schlüssel, die nicht ausdrücklich im Microsoft-Konto gespeichert wurden. Die Verschlüsselung ist so konzipiert, dass selbst Microsoft die Daten ohne Schlüssel nicht entschlüsseln kann. Deshalb ist eine eigene Sicherung unverzichtbar.

Was passiert, wenn ich den falschen Wiederherstellungsschlüssel dreimal eingebe?

Windows 10 und 11 sperren das Eingabefeld nach mehreren falschen Versuchen vorübergehend. Jedoch kommt es dabei zu keiner automatischen Datenlöschung – das Laufwerk bleibt lediglich gesperrt. Außerdem müssen Sie das Gerät ggf. neu starten, um es erneut zu versuchen.

Hat Windows 11 Home BitLocker automatisch aktiviert, ohne dass ich es wusste?

Ja, das ist möglich. Windows 11 Home aktiviert auf geeigneten Geräten (mit TPM 2.0 und UEFI) automatisch die Geräteverschlüsselung, sobald man sich mit einem Microsoft-Konto anmeldet. Deshalb kann es passieren, dass das Gerät verschlüsselt ist, ohne dass der Nutzer BitLocker je manuell aktiviert hat.

Funktioniert BitLocker auf Windows 10 Home?

Nicht über die klassische BitLocker-Verwaltung – diese ist Windows 10 Pro, Enterprise und Education vorbehalten. Jedoch unterstützt Windows 10 Home die sogenannte Geräteverschlüsselung, die auf bestimmten Geräten automatisch läuft und denselben Mechanismus verwendet. Ebenso gilt dies für Windows 11 Home.

Was tun, wenn das Microsoft-Konto, mit dem der Schlüssel gespeichert wurde, gelöscht ist?

Falls das Microsoft-Konto, unter dem der Schlüssel gesichert wurde, gelöscht wurde, ist der Schlüssel unwiederbringlich verloren. Deshalb sollten Sie immer sicherstellen, dass die Schlüsselsicherung zusätzlich an einem physischen Ort erfolgt – zum Beispiel als Ausdruck oder USB-Sicherung.

Kann ich BitLocker deaktivieren, ohne den Wiederherstellungsschlüssel zu kennen?

Nein. Um BitLocker zu deaktivieren, muss das Laufwerk zunächst entsperrt sein. Ohne Wiederherstellungsschlüssel oder TPM-basierten Entsperrvorgang ist dies nicht möglich. Außerdem schützt genau dieser Mechanismus die Daten vor unbefugtem Zugriff.

Beeinflusst ein Windows-Update den BitLocker-Status?

Ja, in einigen Fällen. Größere Windows-Updates – insbesondere das Upgrade von Windows 10 auf Windows 11 – können die TPM-Sicherheitsüberprüfung auslösen und eine BitLocker-Abfrage erzwingen. Deshalb empfiehlt es sich, vor solchen Updates den Wiederherstellungsschlüssel bereitzuhalten.

Wie erkenne ich, ob mein Laufwerk in Windows 11 mit BitLocker verschlüsselt ist?

Öffnen Sie Einstellungen > Datenschutz und Sicherheit > Geräteverschlüsselung (Windows 11 Home) oder Systemsteuerung > BitLocker-Laufwerkverschlüsselung (Windows 11 Pro). Außerdem können Sie in der Eingabeaufforderung (Administrator) den Befehl manage-bde -status eingeben, um den Verschlüsselungsstatus aller Laufwerke anzuzeigen.

Lässt sich der BitLocker-Schlüssel im laufenden Betrieb ändern?

Ja. Über die BitLocker-Verwaltung oder den Befehl manage-bde -protectors -delete C: (gefolgt von der erneuten Aktivierung) können Sie den Schutz zurücksetzen und einen neuen Schlüssel generieren. Außerdem empfiehlt es sich, dies nach einer Hardwareänderung zu tun und den neuen Schlüssel sofort zu sichern.

Fazit

Der BitLocker-Wiederherstellungsschlüssel ist unverzichtbar – sein Verlust kann den Zugang zu allen Daten dauerhaft sperren. Deshalb sollten Sie ihn immer im Microsoft-Konto, als Ausdruck und auf einem USB-Stick sichern.

Außerdem ist es sinnvoll, den Verschlüsselungsstatus regelmäßig zu prüfen und vor größeren System- oder Hardwareänderungen vorbereitet zu sein. Wer diese Vorgehensweisen konsequent umsetzt, ist auch 2026 auf der sicheren Seite.