EAP-TLS Konfiguration unter Windows 11: Erfahren Sie Schritt für Schritt, wie Sie die zertifikatsbasierte Authentifizierung für WLAN und VPN einrichten.

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security) ist der sicherste Standard für die zertifikatsbasierte Netzwerkauthentifizierung.

Wenn Sie unter Windows 11 eine sichere WLAN- oder VPN-Verbindung über 802.1X einrichten möchten, zeigt Ihnen dieser Artikel Schritt für Schritt, wie die Konfiguration gelingt – inklusive Zertifikate, RADIUS-Server und XML-Profile.

Was ist EAP-TLS und wie funktioniert es?

EAP-TLS ist ein Authentifizierungsprotokoll, das ausschließlich auf digitalen Zertifikaten basiert. Im Unterschied zu passwortbasierten Methoden wie PEAP oder CHAP werden dabei keine Anmeldedaten übertragen, die abgefangen oder erraten werden könnten. Stattdessen weist sich sowohl der Client als auch der Server durch ein Zertifikat aus – ein Prozess, der als Mutual TLS (mTLS) bekannt ist.

Deshalb gilt EAP-TLS seit Jahren als „Gold Standard“ der Netzwerkauthentifizierung. Besonders in Unternehmensumgebungen wird er typischerweise zusammen mit einem RADIUS-Server und einer PKI (Public Key Infrastructure) eingesetzt. Zudem ist er der empfohlene Standard gemäß WPA2-Enterprise und WPA3-Enterprise, was ihn für abgesicherte WLAN-Umgebungen besonders geeignet macht.

Im Jahr 2026 gewinnt EAP-TLS weiter an Bedeutung. Einerseits treiben Zero-Trust-Sicherheitskonzepte seine Verbreitung voran. Andererseits fordern Compliance-Anforderungen wie NIS2 und ISO 27001 eine starke, zertifikatsbasierte Authentifizierung – und EAP-TLS erfüllt diese Vorgaben zuverlässig.

Der EAP-TLS-Handshake im Detail

Der Authentifizierungsprozess läuft in mehreren Schritten ab:

- Der Client sendet eine Verbindungsanfrage an den Access Point oder Switch.

- Der Access Point leitet die Anfrage per RADIUS an den Authentifizierungsserver weiter.

- Der RADIUS-Server prüft das Clientzertifikat anhand der Zertifizierungsstelle (CA).

- Gleichzeitig verifiziert der Client das Serverzertifikat – somit authentifizieren sich beide Seiten gegenseitig.

- Bei erfolgreicher Prüfung wird der Netzwerkzugang freigegeben.

Dieser bidirektionale Prozess macht EAP-TLS so robust. Außerdem verhindert er sogenannte Rogue-Access-Point-Angriffe, bei denen ein gefälschter WLAN-Hotspot Anmeldedaten abgreift.

EAP-TLS im Vergleich zu anderen EAP-Methoden

Verschiedene EAP-Varianten unterscheiden sich erheblich in ihrer Sicherheit. Deshalb lohnt sich ein kurzer Vergleich, bevor Sie sich für eine Methode entscheiden:

PEAP (Protected EAP): Einfacher einzurichten, jedoch überträgt PEAP Benutzername und Passwort innerhalb eines TLS-Tunnels. Deshalb bleibt es anfällig für Phishing-Angriffe und kompromittierte Zugangsdaten.

EAP-TTLS: Ähnlich wie PEAP und unterstützt mehr innere Authentifizierungsmethoden. Trotzdem ist es weniger sicher als EAP-TLS, weil ebenfalls Passwörter im Spiel sind.

EAP-TLS: Ausschließlich zertifikatsbasiert, daher kein Passwortrisiko. Zusätzlich wird der Server authentifiziert, was Angriffe durch gefälschte RADIUS-Server verhindert.

TEAP (Tunnel EAP): Ein neueres, von RFC 7170 definiertes Protokoll, das EAP-TLS in einem sicheren Tunnel kombiniert. Windows 11 unterstützt TEAP ebenfalls, jedoch ist die Verbreitung noch gering.

Für Umgebungen mit hohem Schutzbedarf empfiehlt sich daher EAP-TLS, obwohl die Einrichtung aufwendiger ist als bei PEAP. Dennoch lohnt der Mehraufwand – besonders dann, wenn personenbezogene oder geschäftskritische Daten über das Netzwerk übertragen werden.

Wichtige Änderungen in Windows 11

Microsoft hat mit Windows 11 wichtige Änderungen an der EAP-Implementierung vorgenommen. Diese sollten Sie unbedingt kennen:

- TLS 1.3 ist systemweit standardmäßig aktiviert. EAP-TLS nutzt TLS 1.3 bereits von Anfang an. Seit Windows 11 22H2 (Build 22621) verwenden auch PEAP und EAP-TTLS standardmäßig TLS 1.3.

- Verbesserte Serverzertifikatsprüfung: In früheren Windows-Versionen konnte die Servervalidierung unter bestimmten Umständen allein durch das Vorhandensein des Stammzertifikats im Systemspeicher bestehen. Windows 11 setzt nun einheitlichere und strengere Validierungsregeln durch, die auch mit der WPA3-Enterprise-Spezifikation übereinstimmen.

- Eingeschränkte GUI-Konfiguration: Unter Windows 11 ist die Konfiguration von EAP-TLS über die grafische Benutzeroberfläche (Einstellungen > WLAN) eingeschränkt oder fehlerhaft. Die Zertifikatsauswahl und Authentifizierungseinstellungen sind für EAP-TLS nicht vollständig zugänglich. Deshalb ist die Konfiguration per XML-Profil und netsh die empfohlene Vorgehensweise.

- Bekanntes Problem in Windows 11 24H2: Einige Geräte berichten nach dem Upgrade auf Windows 11 24H2 über EAP-TLS-Verbindungsfehler mit Schannel-Fehlercode 10018. Überprüfen Sie in diesem Fall die Zertifikatsberechtigungen und Gruppenrichtlinien.

Voraussetzungen für die EAP-TLS-Konfiguration

Bevor Sie mit der Konfiguration beginnen, müssen bestimmte Voraussetzungen erfüllt sein. Andernfalls schlägt die Einrichtung fehl.

Serverseitige Infrastruktur

Sie benötigen folgende Komponenten:

RADIUS-Server: Empfehlenswert ist Microsoft NPS (Network Policy Server), der in Windows Server 2019, 2022 und 2025 integriert ist. Alternativ eignet sich FreeRADIUS für Linux-Umgebungen. NPS ist in Domänenumgebungen besonders vorteilhaft, weil er direkt mit Active Directory kommuniziert.

Zertifizierungsstelle (CA): Für interne Umgebungen empfiehlt sich Microsoft Active Directory Certificate Services (AD CS), da sie eng mit Active Directory und GPO-Autoenrollment zusammenarbeitet. Alternativ können externe CAs wie DigiCert, Sectigo oder Let’s Encrypt (für den RADIUS-Server) eingesetzt werden.

Active Directory (empfohlen): Obwohl EAP-TLS auch ohne AD funktioniert, vereinfacht ein Active Directory die automatische Zertifikatsvergabe über Gruppenrichtlinien erheblich.

Clientseitige Voraussetzungen unter Windows 11

Außerdem benötigt jedes Windows-11-Gerät folgende Voraussetzungen:

- Ein Clientzertifikat im Windows-Zertifikatspeicher (Eigene Zertifikate, Lokaler Computer oder Aktueller Benutzer, je nach Konfiguration).

- Das Stammzertifikat der CA im Speicher „Vertrauenswürdige Stammzertifizierungsstellen (Lokaler Computer)“.

- Einen WLAN-Adapter mit WPA2-Enterprise- oder WPA3-Enterprise-Unterstützung (bei WLAN).

- Alle Windows-11-Editionen – Home, Pro, Enterprise und Education – unterstützen EAP-TLS.

Netzwerkkomponenten

Zudem müssen die Netzwerkkomponenten korrekt konfiguriert sein:

- Access Points oder Switches mit 802.1X-Unterstützung (z. B. von Cisco, Aruba, Ubiquiti oder HPE).

- Korrekte RADIUS-Shared-Secrets zwischen Access Point und RADIUS-Server.

- Geöffnete UDP-Ports 1812 (Authentifizierung) und 1813 (Accounting) in der Firewall zwischen Access Point und RADIUS-Server.

Zertifikate vorbereiten und einrichten

Zertifikate sind das Herzstück von EAP-TLS. Deshalb ist ihre korrekte Einrichtung entscheidend für den Erfolg der Konfiguration.

Stammzertifikat der CA installieren

Zunächst muss das CA-Stammzertifikat auf dem Windows-11-Gerät installiert sein. Ohne dieses Zertifikat vertraut Windows dem RADIUS-Server-Zertifikat nicht, und die Verbindung schlägt fehl.

Manuelle Installation per certmgr.msc:

- Drücken Sie

Win + R, geben Siecertmgr.mscein und bestätigen Sie mit Enter. - Navigieren Sie zu Vertrauenswürdige Stammzertifizierungsstellen > Zertifikate.

- Klicken Sie mit der rechten Maustaste auf Zertifikate und wählen Sie Alle Aufgaben > Importieren.

- Folgen Sie dem Zertifikatimport-Assistenten und wählen Sie die CA-Datei (

.ceroder.crt). - Stellen Sie sicher, dass der Zielzertifikatspeicher „Vertrauenswürdige Stammzertifizierungsstellen“ ausgewählt ist – nicht der Benutzerspeicher.

Alternativ verteilen Sie das Stammzertifikat per Gruppenrichtlinie (GPO) automatisch auf alle Domänengeräte. Dies ist in größeren Umgebungen die empfohlene Vorgehensweise.

Clientzertifikat installieren

Das Clientzertifikat identifiziert das Gerät oder den Benutzer gegenüber dem RADIUS-Server. Es muss entweder automatisch über AD CS und Autoenrollment bereitgestellt werden – oder manuell als .pfx-Datei importiert werden.

Manueller Import per certmgr.msc:

- Öffnen Sie

certmgr.mscund navigieren Sie zu Eigene Zertifikate > Zertifikate. - Klicken Sie mit der rechten Maustaste und wählen Sie Alle Aufgaben > Importieren.

- Wählen Sie die

.pfx-Datei, geben Sie das Kennwort ein und importieren Sie. - Aktivieren Sie die Option „Schlüssel als exportierbar markieren“ nur, wenn dies explizit benötigt wird.

Wichtig: Das Clientzertifikat muss den Verwendungszweck „Clientauthentifizierung“ (OID 1.3.6.1.5.5.7.3.2) enthalten. Außerdem muss ein privater Schlüssel vorhanden sein – erkennbar am Schlüsselsymbol in certmgr.msc. Ohne privaten Schlüssel ist EAP-TLS nicht möglich.

Zertifikat-Autoenrollment mit AD CS (empfohlene Vorgehensweise)

In Domänenumgebungen empfiehlt sich das Autoenrollment über Gruppenrichtlinien. Damit erhalten Geräte automatisch Zertifikate und erneuern sie rechtzeitig vor dem Ablauf.

Aktivierung in der Gruppenrichtlinienverwaltung (gpmc.msc):

- Navigieren Sie zu Computerkonfiguration > Windows-Einstellungen > Sicherheitseinstellungen > Richtlinien für öffentliche Schlüssel.

- Öffnen Sie Zertifikatdiensteclient – Automatische Registrierung und aktivieren Sie die Richtlinie.

- Aktivieren Sie zusätzlich „Abgelaufene Zertifikate erneuern“ und „Ausstehende Zertifikate aktualisieren“.

- Erstellen Sie in AD CS eine passende Zertifikatvorlage für Computerauthentifizierung (basierend auf der Vorlage „Computer“) und geben Sie die Berechtigungen für die gewünschten Computerkonten frei.

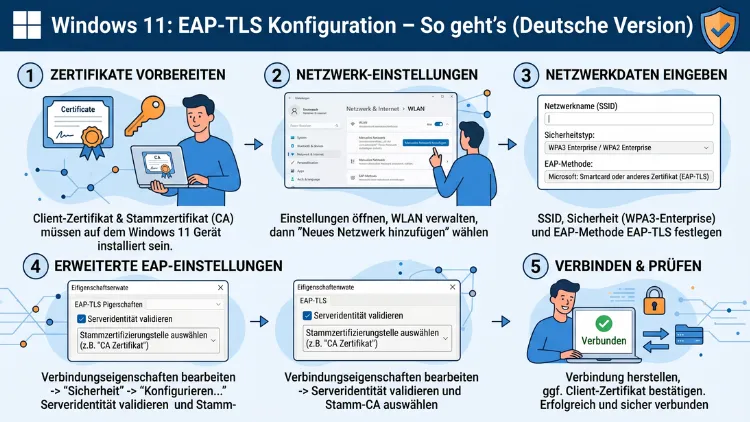

EAP-TLS unter Windows 11 für WLAN konfigurieren

Jetzt kommt der Kern: die WLAN-Konfiguration mit EAP-TLS unter Windows 11. Da die grafische Oberfläche von Windows 11 EAP-TLS nicht vollständig abbildet, ist die XML-Methode via netsh die empfohlene Vorgehensweise.

Methode 1: WLAN-Profil per XML und netsh (empfohlene Vorgehensweise)

Schritt 1: CA-Thumbprint ermitteln

- Öffnen Sie

certmgr.mscund navigieren Sie zu Vertrauenswürdige Stammzertifizierungsstellen > Zertifikate. - Doppelklicken Sie auf das CA-Zertifikat und wählen Sie den Reiter Details.

- Scrollen Sie bis zum Eintrag „Fingerabdruck“ und kopieren Sie den Wert.

- Entfernen Sie alle Leerzeichen aus dem kopierten Wert – dieser wird im XML benötigt.

Schritt 2: XML-Profildatei erstellen

Erstellen Sie eine Textdatei, z. B. eaptls-wlan.xml, mit folgendem Inhalt:

<?xml version="1.0"?>

<WLANProfile xmlns="http://www.microsoft.com/networking/WLAN/profile/v1">

<name>IhreSSID</name>

<SSIDConfig>

<SSID>

<name>IhreSSID</name>

</SSID>

</SSIDConfig>

<connectionType>ESS</connectionType>

<connectionMode>auto</connectionMode>

<MSM>

<security>

<authEncryption>

<authentication>WPA2</authentication>

<encryption>CCMP</encryption>

<useOneX>true</useOneX>

</authEncryption>

<OneX xmlns="http://www.microsoft.com/networking/OneX/v1">

<authMode>machineOrUser</authMode>

<EAPConfig>

<EapHostConfig

xmlns="http://www.microsoft.com/provisioning/EapHostConfig">

<EapMethod>

<Type

xmlns="http://www.microsoft.com/provisioning/EapCommon">13</Type>

<VendorId

xmlns="http://www.microsoft.com/provisioning/EapCommon">0</VendorId>

<VendorType

xmlns="http://www.microsoft.com/provisioning/EapCommon">0</VendorType>

<AuthorId

xmlns="http://www.microsoft.com/provisioning/EapCommon">0</AuthorId>

</EapMethod>

<Config

xmlns="http://www.microsoft.com/provisioning/EapHostConfig">

<Eap xmlns=

"http://www.microsoft.com/provisioning/BaseEapConnectionPropertiesV1">

<Type>13</Type>

<EapType xmlns=

"http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV1">

<CredentialsSource>

<CertificateStore>

<SimpleCertSelection>true</SimpleCertSelection>

</CertificateStore>

</CredentialsSource>

<ServerValidation>

<DisableUserPromptForServerValidation>

false

</DisableUserPromptForServerValidation>

<ServerNames>radius.ihredomaene.de</ServerNames>

<TrustedRootCA>THUMBPRINT_OHNE_LEERZEICHEN</TrustedRootCA>

</ServerValidation>

<DifferentUsername>false</DifferentUsername>

<PerformServerValidation xmlns=

"http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2">

true

</PerformServerValidation>

<AcceptServerName xmlns=

"http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2">

true

</AcceptServerName>

</EapType>

</Eap>

</Config>

</EapHostConfig>

</EAPConfig>

</OneX>

</security>

</MSM>

</WLANProfile>Ersetzen Sie IhreSSID durch den tatsächlichen WLAN-Namen, radius.ihredomaene.de durch den vollständigen FQDN des RADIUS-Servers sowie THUMBPRINT_OHNE_LEERZEICHEN durch den ermittelten CA-Fingerabdruck.

Schritt 3: Profil per netsh importieren

Öffnen Sie die Eingabeaufforderung als Administrator und führen Sie folgenden Befehl aus:

netsh wlan add profile filename="C:\Pfade\eaptls-wlan.xml" user=allAußerdem können Sie mit netsh wlan show profiles überprüfen, ob das Profil erfolgreich hinzugefügt wurde.

Methode 2: Automatische Verteilung per Gruppenrichtlinie

In Domänenumgebungen empfiehlt sich die Verteilung des WLAN-Profils per GPO, weil dadurch alle Geräte automatisch konfiguriert werden.

- Öffnen Sie die Gruppenrichtlinienverwaltung (

gpmc.msc) auf dem Domänencontroller. - Navigieren Sie zu Computerkonfiguration > Windows-Einstellungen > Sicherheitseinstellungen > WLAN-Richtlinien (IEEE 802.11).

- Erstellen Sie eine neue WLAN-Richtlinie und importieren Sie die XML-Profildatei.

- Verknüpfen Sie die GPO mit der gewünschten Organisationseinheit (OU).

Beim nächsten Gruppenrichtlinienabgleich erhalten alle Geräte der OU automatisch das WLAN-Profil.

WPA3-Enterprise aktivieren (optional)

Windows 11 unterstützt außerdem WPA3-Enterprise, das strengere Anforderungen an die Zertifikatsprüfung stellt und als sicherste Option gilt. Dafür ändern Sie im XML-Profil die Zeile <authentication>WPA2</authentication> in <authentication>WPA3</authentication>. Allerdings muss Ihr Access Point WPA3-Enterprise ebenfalls unterstützen.

EAP-TLS für VPN unter Windows 11 einrichten

Neben WLAN nutzen viele Unternehmen EAP-TLS auch für VPN-Verbindungen. Windows 11 unterstützt dabei EAP-TLS über das IKEv2-Protokoll nativ.

IKEv2-VPN mit Zertifikatsauthentifizierung anlegen

Über die Einstellungen:

- Öffnen Sie Einstellungen > Netzwerk und Internet > VPN.

- Klicken Sie auf VPN-Verbindung hinzufügen.

- Wählen Sie als VPN-Anbieter „Windows (integriert)“, geben Sie Verbindungsname und Serveradresse ein.

- Wählen Sie als VPN-Typ „IKEv2″ und als Anmeldeinfotyp „Zertifikat“.

- Bestätigen Sie mit Speichern.

Per PowerShell (empfohlene Vorgehensweise für Massendeployment):

Add-VpnConnection -Name "UnternehmenVPN" `

-ServerAddress "vpn.ihredomaene.de" `

-TunnelType IKEv2 `

-AuthenticationMethod MachineCertificate `

-EncryptionLevel Required `

-RememberCredential $trueZusätzlich können Sie mit Set-VpnConnectionIPsecConfiguration die IKEv2-Verschlüsselungsparameter präzise steuern, z. B. für AES-256 und SHA-384 gemäß CNSA-Suite.

Microsoft NPS als RADIUS-Server konfigurieren

Der Microsoft Network Policy Server (NPS) ist der empfohlene RADIUS-Server für Windows-Umgebungen, weil er direkt in Windows Server integriert ist und nahtlos mit Active Directory zusammenarbeitet.

NPS installieren und einrichten

Schritt 1: Rolle installieren

- Öffnen Sie den Server-Manager auf Windows Server 2019, 2022 oder 2025.

- Klicken Sie auf Rollen und Features hinzufügen.

- Wählen Sie Netzwerkrichtlinien- und Zugriffsdienste und installieren Sie die Rolle.

Schritt 2: NPS bei Active Directory registrieren

Öffnen Sie nps.msc, klicken Sie mit der rechten Maustaste auf NPS (Lokal) und wählen Sie Server in Active Directory registrieren. Dieser Schritt ist wichtig, damit NPS auf die AD-Gruppenrichtlinien zugreifen darf.

Schritt 3: RADIUS-Client (Access Point) hinzufügen

- Navigieren Sie zu RADIUS-Clients und -Server > RADIUS-Clients.

- Klicken Sie mit der rechten Maustaste und wählen Sie Neu.

- Geben Sie Anzeigename, IP-Adresse und ein sicheres Shared Secret ein (mindestens 22 zufällige Zeichen).

Schritt 4: Netzwerkrichtlinie für EAP-TLS erstellen

- Navigieren Sie zu Richtlinien > Netzwerkrichtlinien und wählen Sie Neu.

- Vergeben Sie einen aussagekräftigen Namen, z. B. „EAP-TLS WLAN-Unternehmen“.

- Fügen Sie unter Bedingungen die gewünschten AD-Sicherheitsgruppen hinzu.

- Wählen Sie unter Einschränkungen > Authentifizierungsmethoden ausschließlich „Microsoft: Smart Card or other certificate (EAP-TLS)“.

- Konfigurieren Sie unter Einstellungen ggf. eine VLAN-Zuweisung über RADIUS-Attribute (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Pvt-Group-Id).

Wichtig: Das NPS-Serverzertifikat muss vom Typ „Serverauthentifizierung“ (OID 1.3.6.1.5.5.7.3.1) sein und von einer CA ausgestellt sein, der alle Clients vertrauen. Außerdem muss der CN oder SAN des Zertifikats exakt mit dem RADIUS-Servernamen übereinstimmen, der im WLAN-Profil unter <ServerNames> angegeben ist.

EAP-TLS auf anderen Plattformen

Da EAP-TLS ein offener Standard ist, unterstützen ihn zahlreiche weitere Betriebssysteme. Deshalb lohnt in gemischten Umgebungen ein kurzer Überblick:

macOS und iOS: EAP-TLS wird über Konfigurationsprofile (.mobileconfig) eingerichtet. Apple stellt dafür Apple Configurator 2 bereit. In Unternehmensumgebungen verteilen MDM-Lösungen wie Jamf Pro oder Microsoft Intune die Profile und Zertifikate automatisch.

Android: Seit Android 11 unterstützt das System EAP-TLS nativ in den WLAN-Einstellungen. Außerdem erhalten verwaltete Geräte über Android Enterprise und Microsoft Intune ihre Zertifikate automatisch via SCEP (Simple Certificate Enrollment Protocol).

Linux: Unter Linux wird EAP-TLS typischerweise über wpa_supplicant konfiguriert. Die Konfigurationsdatei /etc/wpa_supplicant/wpa_supplicant.conf enthält die Parameter für Zertifikatspfade, CA und Clientzertifikat.

ChromeOS: Google Workspace-Administratoren konfigurieren EAP-TLS-Profile zentral über die Admin-Konsole und verteilen sie an verwaltete Geräte.

In gemischten Umgebungen empfiehlt sich deshalb eine MDM-Lösung wie Microsoft Intune (in Kombination mit Microsoft Entra ID), die alle Plattformen zentral verwalten und mit Zertifikaten versorgen kann.

Fehlerdiagnose und Problemlösung

Trotz korrekter Konfiguration können Verbindungsprobleme auftreten. Deshalb ist es wichtig, die häufigsten Fehlerquellen zu kennen.

Typische Fehler und Lösungen

„Windows konnte keine Verbindung herstellen“ (keine Fehlerdetails):

Überprüfen Sie in certmgr.msc, ob das Clientzertifikat unter Eigene Zertifikate vorhanden ist und ein Schlüsselsymbol trägt (= privater Schlüssel vorhanden). Außerdem sollte das CA-Stammzertifikat im Computerspeicher – nicht nur im Benutzerspeicher – installiert sein.

Zertifikat wird nicht akzeptiert/Servervalidierung schlägt fehl:

Prüfen Sie, ob der Thumbprint im XML-Profil korrekt und ohne Leerzeichen eingetragen ist. Außerdem muss der RADIUS-Servername im Profil exakt mit dem CN oder SAN des Serverzertifikats übereinstimmen. Seit Windows 11 22H2 ist dieser Vergleich wieder case-insensitiv.

RADIUS-Timeout oder keine Antwort:

Stellen Sie sicher, dass UDP-Port 1812 zwischen Access Point und RADIUS-Server geöffnet ist. Überprüfen Sie außerdem das Shared Secret auf beiden Seiten – ein Tippfehler führt zu stillen Timeouts.

Schannel-Fehler 10018 (Windows 11 24H2):

Dieser Fehler tritt auf, wenn der EapHost-Dienst keinen Zugriff auf den privaten Schlüssel des Zertifikats hat. Überprüfen Sie die Schlüsselberechtigungen: Das Computerkonto (NETWORK SERVICE) muss Lesezugriff auf den privaten Schlüssel besitzen. Öffnen Sie dafür certlm.msc, klicken Sie das Zertifikat mit der rechten Maustaste an und wählen Sie Alle Aufgaben > Private Schlüssel verwalten.

NPS-Ereignisprotokoll Fehlercode 22 (Zertifikat abgelaufen oder widerrufen):

Erneuern Sie das Clientzertifikat und stellen Sie sicher, dass die CRL-Verteilungspunkte (CDP) für alle Clients erreichbar sind. Andernfalls blockiert Windows die Verbindung, weil der Sperrstatus nicht geprüft werden kann.

Diagnose-Tools

Für die Fehlersuche empfehlen sich folgende Tools:

Ereignisanzeige: Navigieren Sie zu Anwendungs- und Dienstprotokolle > Microsoft > Windows > WLAN-AutoConfig für WLAN-Fehler sowie zu Microsoft > Windows > Network Policy Server auf dem RADIUS-Server.

netsh-Befehle: Mit netsh wlan show profiles prüfen Sie installierte Profile. Mit netsh trace start capture=yes zeichnen Sie detaillierte Netzwerkspuren auf.

PowerShell: Get-WifiProfile und Get-EventLog liefern zusätzlich nützliche Diagnoseinformationen.

Wireshark: Ermöglicht eine tiefgehende Analyse des EAP-TLS-Handshakes auf Paketebene – besonders hilfreich bei schwer lokalisierbaren Zertifikatsproblemen.

Empfohlene Vorgehensweisen für EAP-TLS

Damit Ihre Implementierung langfristig sicher und wartungsarm bleibt, sollten Sie folgende empfohlene Vorgehensweisen beachten:

1. Servervalidierung konsequent aktivieren

Aktivieren Sie stets die Servervalidierung im WLAN-Profil (<PerformServerValidation>true</PerformServerValidation>). Dadurch schützen Sie sich vor Rogue-Access-Points. Außerdem sollten Sie den RADIUS-Servernamen explizit im Profil eintragen, damit Windows nur bekannte Server akzeptiert.

2. Kurze Zertifikatslaufzeiten und Autoenrollment

Verwenden Sie Clientzertifikate mit einer Laufzeit von maximal einem Jahr. Längere Laufzeiten erhöhen das Missbrauchsrisiko im Fall eines Kompromisses. Deshalb empfiehlt sich AD CS Autoenrollment oder Intune SCEP, weil sie die Erneuerung automatisch übernehmen.

3. CRL- und OCSP-Erreichbarkeit sicherstellen

Stellen Sie sicher, dass die CRL-Verteilungspunkte und/oder OCSP-Endpunkte jederzeit erreichbar sind – auch für Geräte außerhalb des Unternehmensnetzwerks. Andernfalls schlägt die Zertifikatsprüfung fehl, sobald ein Gerät im Homeoffice oder Außendienst ist.

4. Dedizierte Sub-CA für WLAN/VPN

Nutzen Sie eine eigene Sub-CA ausschließlich für die Ausstellung von WLAN- und VPN-Zertifikaten. Dadurch können Sie bei einem Sicherheitsvorfall die Sub-CA sperren, ohne die gesamte PKI-Infrastruktur zu beeinträchtigen.

5. NPS-Logging und SIEM-Integration

Aktivieren Sie das NPS-Accounting und leiten Sie die Protokolle an ein SIEM-System wie Microsoft Sentinel weiter. So erkennen Sie ungewöhnliche Authentifizierungsversuche frühzeitig und können auf Sicherheitsvorfälle reagieren.

6. MDM für Zertifikate und Profile

Nutzen Sie Microsoft Intune für die zentrale Verwaltung von Zertifikaten und WLAN-Profilen – besonders in hybriden Umgebungen mit Homeoffice-Geräten. Intune unterstützt dabei SCEP und PKCS für die automatische Zertifikatsverteilung auf Windows, macOS, iOS und Android.

Häufige Fragen zu EAP-TLS

Was ist der Unterschied zwischen EAP-TLS und PEAP?

EAP-TLS setzt ausschließlich auf Zertifikate, während PEAP Benutzername und Passwort innerhalb eines verschlüsselten Tunnels überträgt. EAP-TLS ist deshalb sicherer, weil kein Passwort existiert, das gestohlen oder erraten werden könnte. Allerdings ist PEAP einfacher einzurichten, da keine Clientzertifikate benötigt werden. Für hohe Sicherheitsanforderungen empfiehlt sich daher EAP-TLS.

Welche Windows-11-Edition wird für EAP-TLS benötigt?

EAP-TLS funktioniert grundsätzlich in allen Windows-11-Editionen – also Home, Pro, Enterprise und Education. Das automatische Zertifikats-Autoenrollment über Active Directory und GPO setzt jedoch eine Domänenumgebung voraus, was in der Praxis meistens Windows 11 Pro oder Enterprise bedeutet.

Kann EAP-TLS unter Windows 11 ohne Active Directory eingerichtet werden?

Ja, EAP-TLS ist auch ohne Active Directory möglich. In diesem Fall müssen Clientzertifikate manuell ausgestellt und als .pfx-Datei importiert werden. Als RADIUS-Server eignet sich dann FreeRADIUS, der mit einer eigenständigen CA zusammenarbeitet. Allerdings steigt der Verwaltungsaufwand bei wachsender Gerätezahl erheblich.

Warum schlägt die Verbindung trotz richtigem Zertifikat fehl?

Häufig stimmt der RADIUS-Servername im WLAN-Profil nicht exakt mit dem CN oder SAN des Serverzertifikats überein. Außerdem kann eine nicht erreichbare CRL die Verbindung blockieren. Prüfen Sie zusätzlich, ob das Clientzertifikat den Verwendungszweck „Clientauthentifizierung“ enthält und ob der private Schlüssel vorhanden ist.

Wie überprüfe ich, ob das Clientzertifikat korrekt installiert ist?

Öffnen Sie certmgr.msc und navigieren Sie zu Eigene Zertifikate > Zertifikate. Doppelklicken Sie auf das Zertifikat und prüfen Sie: Ist ein Schlüsselsymbol sichtbar (privater Schlüssel vorhanden)? Enthält die Erweiterte Schlüsselverwendung den Eintrag „Clientauthentifizierung“? Ist das Zertifikat noch gültig und nicht widerrufen?

Unterstützt Windows 11 EAP-TLS mit Smart Cards oder TPM?

Ja, Windows 11 unterstützt EAP-TLS mit Smart Cards und TPM-gespeicherten Zertifikaten vollständig. Bei TPM-Zertifikaten verlässt der private Schlüssel das Gerät nie, was die Sicherheit zusätzlich erhöht. Außerdem unterstützt Windows 11 Virtual Smart Cards auf Geräten mit TPM 2.0 als kostengünstige Alternative zu physischen Smart Cards.

Wie verteile ich EAP-TLS-Profile an viele Geräte gleichzeitig?

Für die massenhafte Verteilung bieten sich zwei Methoden an: In Domänenumgebungen nutzen Sie Gruppenrichtlinien (GPO) mit WLAN-Richtlinien. In Cloud- und hybriden Umgebungen empfiehlt sich Microsoft Intune, weil es auch nicht domänengebundene Geräte und verschiedene Betriebssysteme unterstützt.

Was passiert, wenn ein EAP-TLS-Zertifikat abläuft?

Sobald das Clientzertifikat abläuft, kann sich das Gerät nicht mehr am Netzwerk authentifizieren – der Zugang wird vollständig gesperrt. Deshalb ist proaktives Zertifikatsmanagement entscheidend. Mit AD CS Autoenrollment oder Intune SCEP-Profilen erneuern sich Zertifikate automatisch, bevor sie ablaufen. Zusätzlich sollten Sie Monitoring-Alerts für ablaufende Zertifikate einrichten.

Kann EAP-TLS auch für kabelgebundene 802.1X-Verbindungen genutzt werden?

Ja, EAP-TLS ist nicht auf WLAN beschränkt. Außerdem ist 802.1X mit EAP-TLS für kabelgebundene Ethernet-Verbindungen ebenso geeignet – besonders bei sicherheitskritischen Netzwerksegmenten. Die Konfiguration unter Windows 11 erfolgt dabei über Einstellungen > Netzwerk und Internet > Ethernet > 802.1X-Authentifizierung oder ebenfalls per XML-Profil und netsh.

Welche Auswirkung hat Windows 11 24H2 auf bestehende EAP-TLS-Konfigurationen?

Windows 11 24H2 enthält ein bekanntes Problem, bei dem EAP-TLS-Verbindungen mit dem Schannel-Fehlercode 10018 scheitern können. Dieser Fehler deutet auf ein TLS-Handshake-Problem hin und tritt speziell in diesem Build auf. Überprüfen Sie deshalb nach einem Upgrade auf 24H2 die Zugriffsberechtigungen auf den privaten Schlüssel des Clientzertifikats. Außerdem sollten Gruppenrichtlinien und MDM-Konfigurationen auf Konflikte geprüft werden.

Wie lange dauert der EAP-TLS-Handshake in der Praxis?

Der EAP-TLS-Handshake dauert typischerweise unter einer Sekunde. Verzögerungen entstehen häufig durch eine langsame CRL-Prüfung oder einen überlasteten RADIUS-Server. Deshalb empfehlen sich OCSP anstelle von CRL sowie ein NPS-Server mit ausreichend Ressourcen. Außerdem sollten NPS-Server in großen Umgebungen redundant ausgelegt werden.

Fazit

EAP-TLS ist die sicherste Wahl für die Netzwerkauthentifizierung unter Windows 11 – und mit der richtigen Infrastruktur gut umsetzbar. Entscheidend sind ein korrekt ausgestelltes Clientzertifikat, ein sauber konfigurierter RADIUS-Server und ein XML-basiertes WLAN-Profil.

Mit Autoenrollment, MDM-Verteilung und aktivierter Servervalidierung schaffen Sie eine robuste und wartungsarme Umgebung. So schützen Sie Ihr Netzwerk zuverlässig vor unbefugtem Zugriff – heute und mit Blick auf strengere Compliance-Anforderungen in 2026.