Daten nach Ransomware auf Windows 11/10 wiederherstellen: Erfahren Sie Schritt für Schritt, wie Sie verschlüsselte Dateien und Ordner effektiv retten.

Ein Ransomware-Angriff verschlüsselt Ihre Dateien und fordert Lösegeld – jedoch ist das nicht das Ende. Auf Windows 10 und Windows 11 stehen Ihnen mehrere bewährte Methoden zur Verfügung, um Daten wiederherzustellen: von integrierten Windows-Werkzeugen über kostenlose Entschlüsselungstools bis hin zu professioneller Datenrettungssoftware.

Dieser Artikel zeigt Ihnen Schritt für Schritt, wie Sie Ihre Dateien zurückbekommen – ohne Lösegeld zu zahlen.

Was ist Ransomware – und warum sind Ihre Dateien verschlüsselt?

Ransomware ist eine Kategorie von Schadsoftware, die gezielt Dateien auf Ihrem Computer verschlüsselt. Anschließend fordern die Angreifer ein Lösegeld, meist in Kryptowährung, um den Entschlüsselungsschlüssel herauszugeben. Leider erhalten viele Opfer diesen Schlüssel selbst nach der Zahlung nicht.

Bekannte Ransomware-Familien sind unter anderem STOP/Djvu, LockBit, Ryuk, Conti und WannaCry. Jede dieser Varianten arbeitet nach demselben Grundprinzip: Sie schleicht sich über infizierte E-Mail-Anhänge, manipulierte Downloads oder Sicherheitslücken ins System ein. Danach verschlüsselt sie systematisch Dokumente, Bilder, Videos und andere persönliche Dateien.

Deshalb ist es entscheidend, nicht sofort das Lösegeld zu zahlen. Zum einen gibt es keine Garantie auf Entschlüsselung, zum anderen finanzieren Sie damit kriminelle Strukturen. Stattdessen sollten Sie zunächst alle verfügbaren Wiederherstellungsoptionen ausschöpfen.

Sofortmaßnahmen nach einem Ransomware-Angriff

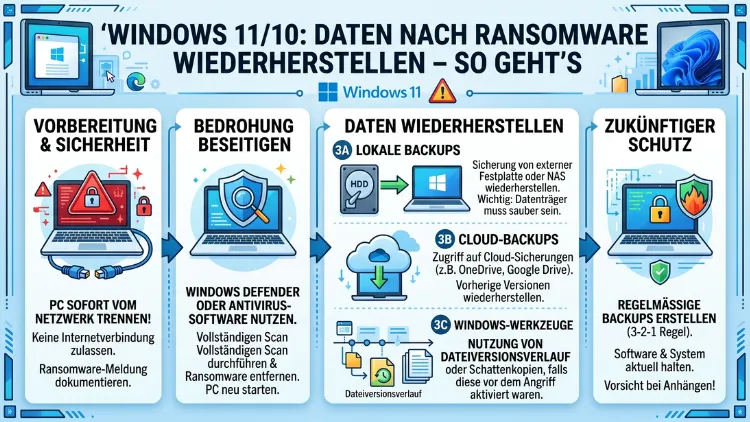

Sobald Sie einen Ransomware-Befall bemerken, kommt es auf schnelles und besonnenes Handeln an. Falsche Schritte können die Lage erheblich verschlimmern. Deshalb sollten Sie die folgenden Maßnahmen in dieser Reihenfolge durchführen.

Computer sofort vom Netzwerk trennen

Trennen Sie den betroffenen Computer sofort vom Internet und vom lokalen Netzwerk. Ziehen Sie das Netzwerkkabel heraus und deaktivieren Sie WLAN. Dadurch verhindern Sie, dass sich die Ransomware auf andere Geräte im Netzwerk ausbreitet. Außerdem unterbrechen Sie die Kommunikation der Schadsoftware mit dem Steuerungsserver der Angreifer.

Gerät herunterfahren – aber mit Bedacht

In manchen Fällen ist es sinnvoll, den Computer sofort auszuschalten, bevor die Ransomware weitere Dateien verschlüsselt. Jedoch kann ein zu früher Neustart dazu führen, dass Schattenkopien (Volume Shadow Copies) gelöscht werden, auf die Sie später noch zugreifen möchten. Wenn die Verschlüsselung bereits abgeschlossen scheint, fahren Sie den PC geordnet herunter.

Ransom-Note fotografieren und Dateierweiterung notieren

Bevor Sie irgendetwas ändern, fotografieren Sie den Erpressungstext (Ransom-Note) mit Ihrem Smartphone. Notieren Sie zudem die neue Dateiendung, die Ihre verschlüsselten Dateien bekommen haben – zum Beispiel .djvu, .lock, .encrypted oder .crypt. Diese Information ist später entscheidend, um die richtige Ransomware-Familie zu identifizieren und das passende Entschlüsselungswerkzeug zu finden.

Vorhandene Backups sichern – aber nicht anschließen

Falls Sie ein externes Backup-Laufwerk oder einen USB-Stick haben, der nicht angeschlossen war, lassen Sie ihn zunächst getrennt. Schließen Sie ihn erst an, nachdem das System vollständig bereinigt ist. Andernfalls riskieren Sie, auch das Backup zu verschlüsseln.

Methode 1: Kostenlose Entschlüsselungstools nutzen

Die beste und schnellste Möglichkeit, verschlüsselte Dateien zurückzubekommen, sind offizielle Entschlüsselungstools. Für viele bekannte Ransomware-Varianten existieren solche Tools – und sie sind kostenlos.

No More Ransom – die erste Anlaufstelle

Das Projekt No More Ransom (nomoreransom.org) ist eine Initiative von Europol, der niederländischen Polizei und mehreren Sicherheitsunternehmen. Dort finden Sie über 300 Entschlüsselungstools für mehr als 150 Ransomware-Familien.

So gehen Sie vor:

- Öffnen Sie auf einem sauberen Gerät die Website nomoreransom.org.

- Klicken Sie auf „Crypto Sheriff“.

- Laden Sie eine verschlüsselte Datei und die Ransom-Note hoch.

- Das Tool identifiziert automatisch die Ransomware-Familie.

- Falls ein passendes Entschlüsselungswerkzeug verfügbar ist, können Sie es direkt herunterladen und ausführen.

Emsisoft Decryptor

Emsisoft bietet spezifische Decryptoren für viele Varianten an, insbesondere für STOP/Djvu – eine der am weitesten verbreiteten Ransomware-Familien weltweit. Den Emsisoft STOP Djvu Decryptor finden Sie auf der offiziellen Website von Emsisoft unter dem Bereich „Free Ransomware Decryption Tools“.

Anleitung für den Emsisoft Decryptor:

- Laden Sie den passenden Decryptor von der Emsisoft-Website herunter.

- Starten Sie das Programm als Administrator (Rechtsklick → „Als Administrator ausführen“).

- Klicken Sie auf „Add Folder“ und wählen Sie den Ordner mit Ihren verschlüsselten Dateien.

- Klicken Sie auf „Decrypt“. Das Tool versucht nun, Ihre Dateien zu entschlüsseln.

- Überprüfen Sie anschließend, ob die Dateien lesbar sind.

Kaspersky Free Ransomware Decryptors

Kaspersky stellt ebenfalls mehrere kostenlose Entschlüsselungstools bereit, darunter RakhniDecryptor, RannohDecryptor und weitere. Diese finden Sie auf der offiziellen Kaspersky-Support-Website unter „Free Ransomware Decryptors“. Ebenso wie Emsisoft sind diese Tools einfach zu bedienen und werden regelmäßig aktualisiert.

Methode 2: Vorgängerversionen und Schattenkopien unter Windows 10/11

Windows 10 und Windows 11 verfügen über eine integrierte Funktion namens Schattenkopien (Volume Shadow Copies). Dabei handelt es sich um automatische Momentaufnahmen Ihrer Dateien, die Windows regelmäßig anlegt. Manche Ransomware-Varianten löschen diese Kopien, viele jedoch nicht.

Vorgängerversionen über den Windows Explorer abrufen

So stellen Sie Dateien über Vorgängerversionen wieder her:

- Öffnen Sie den Windows Explorer (Windows-Taste + E).

- Navigieren Sie zu dem Ordner, in dem Ihre verschlüsselten Dateien liegen.

- Klicken Sie mit der rechten Maustaste auf den Ordner.

- Wählen Sie „Eigenschaften“ und anschließend den Reiter „Vorgängerversionen“.

- Falls Schattenkopien vorhanden sind, sehen Sie nun eine Liste mit früheren Versionen des Ordners.

- Wählen Sie eine Version vor dem Angriff aus und klicken Sie auf „Wiederherstellen“ oder „Öffnen“, um einzelne Dateien zu retten.

ShadowExplorer – Schattenkopien gezielt durchsuchen

Das kostenlose Tool ShadowExplorer ermöglicht es Ihnen, alle vorhandenen Schattenkopien zu durchsuchen und gezielt Dateien daraus zu extrahieren. Das Programm ist besonders nützlich, wenn Sie nicht sicher sind, in welchem Ordner Ihre Daten gespeichert waren.

Anleitung für ShadowExplorer:

- Laden Sie ShadowExplorer von shadowexplorer.com herunter und installieren Sie es.

- Starten Sie das Programm. In der Dropdown-Liste oben links wählen Sie das gewünschte Laufwerk (z. B. C:).

- Wählen Sie rechts daneben ein Datum vor dem Ransomware-Angriff.

- Navigieren Sie zu dem gewünschten Ordner, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Export“.

- Wählen Sie einen sicheren Speicherort auf einem externen Laufwerk.

Methode 3: Dateiversionsverlauf und Windows-Sicherung

Falls Sie vor dem Angriff den Dateiversionsverlauf aktiviert hatten, können Sie darüber Ihre Daten wiederherstellen. Diese Funktion sichert automatisch alle Versionen Ihrer persönlichen Dateien auf einem externen Laufwerk oder einem Netzlaufwerk.

Dateiversionsverlauf unter Windows 10 und Windows 11

So stellen Sie Dateien über den Dateiversionsverlauf wieder her:

- Öffnen Sie die Windows-Einstellungen (Windows-Taste + I).

- Gehen Sie zu „Update und Sicherheit“ (Windows 10) bzw. „System“ (Windows 11) → „Sicherung“.

- Klicken Sie auf „Weitere Optionen“ und dann auf „Dateien aus einer aktuellen Sicherung wiederherstellen“.

- Es öffnet sich ein Fenster mit dem Verlauf Ihrer gesicherten Dateien.

- Navigieren Sie zum gewünschten Ordner, wählen Sie die Version vor dem Angriff und klicken Sie auf den grünen Wiederherstellen-Button.

Windows-Systemabbild-Sicherung

Falls Sie zuvor ein vollständiges Systemabbild erstellt hatten, können Sie damit Ihren Computer in den Zustand vor dem Angriff zurückversetzen. Beachten Sie jedoch: Dabei werden alle Änderungen seit der letzten Sicherung überschrieben.

Anleitung:

- Booten Sie von einem Windows-Installationsmedium (USB-Stick oder DVD).

- Wählen Sie auf dem Startbildschirm „Computer reparieren“.

- Gehen Sie zu „Problembehandlung“ → „Erweiterte Optionen“ → „Systemabbild-Wiederherstellung“.

- Wählen Sie das gespeicherte Systemabbild aus und folgen Sie dem Assistenten.

Methode 4: Professionelle Datenrettungssoftware

Selbst wenn keine Schattenkopien vorhanden sind und kein Backup existiert, gibt es noch eine weitere Möglichkeit: Datenwiederherstellungssoftware. Diese Programme suchen auf Ihrem Laufwerk nach gelöschten oder überschriebenen Dateien, die noch rekonstruiert werden können. Ransomware löscht häufig die Originaldateien nach der Verschlüsselung – und genau diese können so wiederhergestellt werden.

Recuva (kostenlos)

Recuva von Piriform ist ein kostenloses und benutzerfreundliches Datenrettungsprogramm für Windows. Es eignet sich besonders gut für Einsteiger.

Anleitung für Recuva:

- Laden Sie Recuva von piriform.com/recuva herunter und installieren Sie es auf einem anderen Laufwerk (nicht dem betroffenen).

- Starten Sie Recuva und wählen Sie den Dateityp, den Sie suchen (z. B. „Dokumente“).

- Wählen Sie den Speicherort, an dem Ihre Dateien lagen.

- Aktivieren Sie „Tiefenscan aktivieren“ für bessere Ergebnisse.

- Klicken Sie auf „Starten“. Grün markierte Dateien sind gut wiederherstellbar.

- Wählen Sie die gewünschten Dateien aus und klicken Sie auf „Wiederherstellen“. Speichern Sie die Dateien auf einem externen Laufwerk.

R-Studio (kostenpflichtig, professionell)

Für komplexere Fälle empfiehlt sich R-Studio von R-Tools Technology. Das Programm ist kostenpflichtig, bietet jedoch deutlich leistungsfähigere Scan-Algorithmen und unterstützt eine Vielzahl von Dateisystemen (NTFS, FAT32, exFAT). Außerdem kann es Dateien auch von beschädigten oder formatierten Laufwerken rekonstruieren.

Methode 5: Systemwiederherstellung unter Windows 10/11

Die Systemwiederherstellung setzt Windows auf einen früheren Wiederherstellungspunkt zurück. Dabei werden Systemdateien und installierte Programme zurückgesetzt, persönliche Dateien jedoch in der Regel nicht verändert. Dennoch kann diese Methode dabei helfen, die Ransomware selbst zu entfernen, falls sie sich tief im System verankert hat.

Anleitung:

- Drücken Sie Windows-Taste + R und geben Sie

rstrui.exeein. - Klicken Sie auf „Weiter“ und wählen Sie einen Wiederherstellungspunkt vor dem Datum des Angriffs.

- Bestätigen Sie die Auswahl und klicken Sie auf „Fertig stellen“.

- Windows startet neu und stellt das System wieder her.

Falls Windows nicht mehr startet, booten Sie vom Installationsmedium und navigieren Sie zu „Problembehandlung“ → „Erweiterte Optionen“ → „Systemwiederherstellung“.

Schadsoftware vollständig entfernen – bevor Sie Dateien wiederherstellen

Bevor Sie mit der Wiederherstellung beginnen, sollten Sie sicherstellen, dass die Ransomware vollständig vom System entfernt wurde. Andernfalls werden neu wiederhergestellte Dateien möglicherweise erneut verschlüsselt.

Malwarebytes Anti-Malware (kostenlose Version)

Malwarebytes ist eines der zuverlässigsten Tools zur Erkennung und Entfernung von Ransomware und anderer Schadsoftware. Die kostenlose Version reicht für einen einmaligen Scan und die Entfernung vollständig aus.

Anleitung:

- Laden Sie Malwarebytes von malwarebytes.com herunter und installieren Sie es.

- Klicken Sie auf „Jetzt scannen“.

- Nach dem Scan zeigt Ihnen Malwarebytes alle gefundenen Bedrohungen an.

- Klicken Sie auf „Quarantäne“, um die Schadsoftware zu isolieren.

- Starten Sie den Computer anschließend neu.

Windows Defender Offline-Scan

Zusätzlich bietet Windows 11 und Windows 10 einen integrierten Offline-Scan mit dem Windows Defender an, der beim Start des Computers vor dem Laden von Windows aktiv wird. Dadurch kann er auch tief im System verankerte Ransomware aufspüren.

So starten Sie den Offline-Scan:

- Öffnen Sie die Windows-Sicherheit (Suchleiste → „Windows-Sicherheit“).

- Gehen Sie zu „Viren- und Bedrohungsschutz“ → „Scanoptionen“.

- Wählen Sie „Microsoft Defender Offline-Scan“ und klicken Sie auf „Jetzt scannen“.

- Der Computer startet neu und führt den Scan durch.

Lösegeld zahlen – ja oder nein?

Die Antwort lautet in fast allen Fällen: Nein. Erstens gibt es keine Garantie, dass Sie nach der Zahlung den Entschlüsselungsschlüssel erhalten. Zweitens ermutigen Sie dadurch die Täter, weitere Angriffe durchzuführen. Drittens können Sie in bestimmten Ländern sogar strafrechtlich verfolgt werden, wenn das Lösegeld an sanktionierte Gruppen fließt.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) und Europol raten ausdrücklich davon ab, Lösegeld zu zahlen. Stattdessen empfehlen diese Behörden, den Angriff bei der Polizei zu melden und die oben genannten Wiederherstellungsmethoden zu nutzen.

Angriff melden – so gehen Sie vor

Falls Sie Opfer eines Ransomware-Angriffs geworden sind, sollten Sie diesen unbedingt melden. In Deutschland ist die zuständige Behörde das Bundeskriminalamt (BKA) sowie das lokale Landeskriminalamt (LKA). Zusätzlich können Sie den Angriff beim BSI unter bsi.bund.de melden.

Außerdem können Sie den Fall bei Europols EC3 (European Cybercrime Centre) einreichen. Diese Meldungen helfen Ermittlern dabei, neue Entschlüsselungsschlüssel zu entwickeln und die Täter zu verfolgen.

Ransomware-Schutz für die Zukunft – empfohlene Vorgehensweisen

Nachdem Sie Ihre Daten wiederhergestellt haben, sollten Sie Ihren Computer langfristig gegen künftige Angriffe absichern. Deshalb sind die folgenden Schutzmaßnahmen essenziell.

Regelmäßige Backups nach der 3-2-1-Regel

Die 3-2-1-Backup-Regel ist der wichtigste Schutz gegen Ransomware: Erstellen Sie 3 Kopien Ihrer Daten, speichern Sie sie auf 2 verschiedenen Medien und bewahren Sie 1 Kopie offline oder extern auf. Tools wie Macrium Reflect Free (macrium.com) oder Veeam Agent for Windows Free (veeam.com) eignen sich hervorragend dafür.

Windows und Software aktuell halten

Viele Ransomware-Angriffe nutzen bekannte Sicherheitslücken aus. Deshalb ist es unbedingt notwendig, Windows-Updates sowie alle installierten Programme regelmäßig zu aktualisieren. Aktivieren Sie unter Windows 11/10 die automatischen Updates unter „Einstellungen“ → „Windows Update“.

Kontrollierter Ordnerzugriff aktivieren

Windows 10 und Windows 11 bieten eine integrierte Ransomware-Schutzfunktion: den kontrollierten Ordnerzugriff. Dieser verhindert, dass unbekannte Programme Dateien in geschützten Ordnern ändern können.

So aktivieren Sie den kontrollierten Ordnerzugriff:

- Öffnen Sie die Windows-Sicherheit.

- Gehen Sie zu „Viren- und Bedrohungsschutz“ → „Einstellungen für Ransomwareschutz“.

- Schalten Sie „Kontrollierter Ordnerzugriff“ auf „Ein“.

- Fügen Sie zusätzlich wichtige Ordner unter „Geschützte Ordner“ hinzu.

E-Mail-Anhänge und Downloads mit Vorsicht behandeln

Die Mehrzahl der Ransomware-Infektionen beginnt mit einem infizierten E-Mail-Anhang oder einem manipulierten Download. Öffnen Sie deshalb keine Anhänge von unbekannten Absendern und laden Sie Software ausschließlich von offiziellen Quellen herunter.

Starke Passwörter und Multi-Faktor-Authentifizierung

Viele Angriffe erfolgen über schlecht gesicherte Remote-Desktop-Protokolle (RDP). Deshalb sollten Sie für alle Konten starke, einzigartige Passwörter sowie die Zwei-Faktor-Authentifizierung (2FA) aktivieren. Ein empfehlenswerter Passwort-Manager ist Bitwarden (bitwarden.com), der kostenlos und Open-Source ist.

Besondere Situationen: Unternehmen und Netzwerke

Für Unternehmen gelten nach einem Ransomware-Angriff besondere Pflichten. So schreibt die DSGVO vor, dass Datenpannen innerhalb von 72 Stunden der zuständigen Datenschutzbehörde gemeldet werden müssen, sofern personenbezogene Daten betroffen sind. Zudem sollten Unternehmen sofort ihr IT-Notfallteam oder einen spezialisierten Incident-Response-Dienstleister wie Computacenter, G DATA oder Securepoint hinzuziehen.

Ebenso ist es für Unternehmen wichtig, einen Notfallplan (Business Continuity Plan) zu haben, der regelmäßig getestet wird. Darüber hinaus empfehlen Sicherheitsexperten, Netzwerke in Segmente aufzuteilen, damit sich Ransomware im Falle eines Angriffs nicht ungehindert ausbreiten kann.

Häufige Fragen nach einem Ransomware-Befall

Kann ich verschlüsselte Dateien ohne Entschlüsselungsschlüssel wiederherstellen?

Ja, in vielen Fällen ist das möglich. Zum einen stehen für zahlreiche Ransomware-Familien kostenlose Entschlüsselungstools auf nomoreransom.org bereit. Zum anderen können Schattenkopien, Backups oder Datenrettungssoftware wie Recuva helfen. Jedoch ist eine Wiederherstellung ohne Schlüssel nicht immer vollständig möglich – insbesondere bei aktuellen, gut entwickelten Varianten.

Wie erkenne ich, welche Ransomware meinen Computer infiziert hat?

Schauen Sie sich die neue Dateiendung Ihrer verschlüsselten Dateien sowie den Text der Lösegeldforderung an. Anschließend können Sie diese Informationen auf nomoreransom.org im Bereich „Crypto Sheriff“ eingeben. Alternativ hilft die Website id-ransomware.malwarehunterteam.com, die Ransomware anhand einer verschlüsselten Datei und der Ransom-Note automatisch identifiziert.

Sollte ich den Computer nach einem Angriff neu aufsetzen?

In vielen Fällen ist ein sauberes Neuaufsetzen von Windows die sicherste Lösung, um sicherzustellen, dass keine Schadsoftware zurückbleibt. Führen Sie vorher alle Wiederherstellungsversuche durch und sichern Sie noch rettbare Daten auf einem externen Laufwerk. Anschließend können Sie Windows 11/10 über ein Installationsmedium neu installieren.

Kann Ransomware auch externe Festplatten und USB-Sticks verschlüsseln?

Ja, definitiv. Ransomware verschlüsselt alle erreichbaren Laufwerke – inklusive angeschlossener USB-Sticks, externer Festplatten und sogar Netzlaufwerke (NAS). Deshalb sollten Backuplauffwerke nur während der Sicherung angeschlossen sein und danach sofort getrennt werden.

Was bedeutet es, wenn meine Dateien die Endung „.djvu“ oder „.stop“ haben?

Diese Dateiendungen deuten auf die weit verbreitete STOP/Djvu-Ransomware hin. Für viele Varianten dieser Familie gibt es den Emsisoft STOP Djvu Decryptor, der auf der Website von Emsisoft kostenlos verfügbar ist. Jedoch funktioniert er nur, wenn ein sogenannter „Offline-Key“ zum Einsatz kam – bei Online-Schlüsseln ist eine Entschlüsselung ohne die Datenbank der Angreifer derzeit nicht möglich.

Hilft eine Systemwiederherstellung gegen Ransomware?

Die Systemwiederherstellung kann dabei helfen, die Ransomware-Dateien selbst zu entfernen und das System in einen früheren Zustand zurückzuversetzen. Jedoch werden dadurch Ihre persönlichen Dateien nicht entschlüsselt. Sie ist daher kein Ersatz für eine Dateiwiederherstellung, sondern eine ergänzende Maßnahme zur Säuberung des Systems.

Wie lange sollte ich warten, bevor ich den PC neu starte?

Versuchen Sie, vor dem Neustart alle Wiederherstellungsoptionen zu prüfen. Insbesondere die Schattenkopien können nach einem Neustart oder durch das Betriebssystem selbst gelöscht werden. Außerdem sollten Sie das System erst neu starten, nachdem Sie die Ransomware mit einem Antivirenprogramm vollständig entfernt haben.

Kann der Cloud-Speicher (OneDrive, Google Drive) helfen, Dateien zu retten?

Ja, häufig. Viele Cloud-Dienste speichern ältere Versionen von Dateien. Bei Microsoft OneDrive können Sie über die Weboberfläche unter „Versionsverlauf“ frühere Versionen aufrufen. Google Drive bietet ebenfalls einen Versionsverlauf für Dateien. Außerdem ermöglicht OneDrive die Funktion „Dateien wiederherstellen“, mit der Sie alle Änderungen der letzten 30 Tage rückgängig machen können.

Ist Ransomware auf Windows 11 seltener als auf Windows 10?

Windows 11 bietet gegenüber Windows 10 einige zusätzliche Sicherheitsfunktionen, zum Beispiel den obligatorischen TPM-2.0-Chip und Secure Boot. Dennoch schützen diese Maßnahmen nicht vollständig vor Ransomware, da die meisten Angriffe über Phishing-Mails oder unsichere Software stattfinden – und nicht über Schwachstellen im Betriebssystem selbst. Deshalb sind Backups und ein gutes Sicherheitsbewusstsein auf beiden Systemen gleichermaßen wichtig.

Was kostet professionelle Datenrettung bei Ransomware?

Professionelle Datenrettungsdienstleister wie Ontrack, Attingo oder CBL Datenrettung bieten Ransomware-Recovery-Services an. Die Kosten variieren erheblich: Einfache Fälle beginnen bei etwa 500–1.000 Euro, komplexe Szenarien können jedoch mehrere Tausend Euro kosten. Zudem garantiert auch ein Profi keine vollständige Wiederherstellung. Deshalb sollten Sie diese Option nur dann in Betracht ziehen, wenn alle anderen Methoden gescheitert sind.

Fazit

Ein Ransomware-Angriff ist bedrohlich, jedoch nicht zwingend das Ende Ihrer Daten. Windows 10 und Windows 11 bieten mehrere Wiederherstellungsoptionen: von kostenlosen Entschlüsselungstools über Schattenkopien bis hin zu professioneller Datenrettungssoftware.

Langfristig schützt Sie jedoch nur eine konsequente Backup-Strategie nach der 3-2-1-Regel zuverlässig. Aktivieren Sie zudem den kontrollierten Ordnerzugriff in Windows und halten Sie Ihr System stets aktuell.