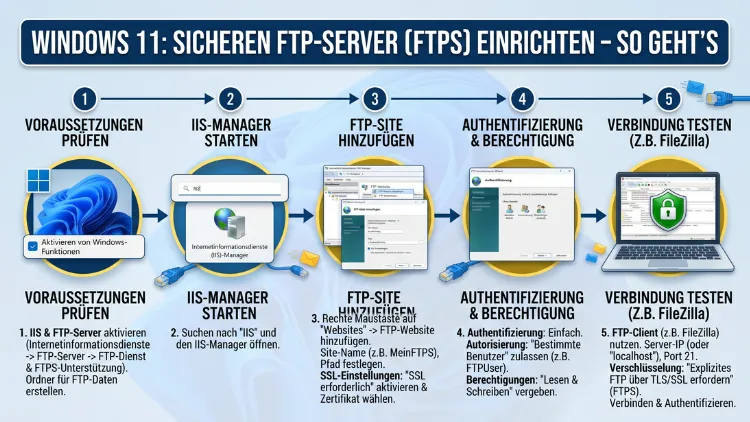

Windows 11: Sicheren FTP-Server (FTPS) mit IIS einrichten – Erfahren Sie Schritt für Schritt, wie Sie SSL/TLS konfigurieren und Verbindungen absichern.

Ein klassischer FTP-Server überträgt Daten vollständig unverschlüsselt – ein erhebliches Sicherheitsrisiko. FTPS löst dieses Problem, indem es alle Verbindungen per SSL/TLS absichert.

Unter Windows 11 lässt sich ein voll funktionsfähiger FTPS-Server mithilfe der integrierten IIS-Komponente einrichten – kostenlos und ohne Drittanbieter-Software. Dieser Artikel zeigt Ihnen Schritt für Schritt, wie Sie dabei vorgehen.

Was ist FTPS – und warum ist es unverzichtbar?

Das klassische FTP (File Transfer Protocol) wurde in den 1970er-Jahren entwickelt und überträgt Daten – darunter Benutzernamen, Passwörter und Dateiinhalte – vollständig im Klartext. Deshalb können Angreifer im selben Netzwerk diese Informationen mithilfe einfacher Netzwerk-Sniffing-Tools wie Wireshark problemlos auslesen. Für den modernen Einsatz ist klassisches FTP daher nicht mehr geeignet.

FTPS (FTP Secure, auch FTP over SSL/TLS genannt) schließt diese Lücke. Dabei wird das bekannte FTP-Protokoll um eine TLS-Verschlüsselungsschicht erweitert. Dadurch sind sämtliche übertragenen Daten – einschließlich Zugangsdaten – verschlüsselt und damit für Dritte nicht lesbar.

Außerdem gibt es einen wichtigen Unterschied, den viele Einsteiger übersehen: FTPS und SFTP sind zwei grundverschiedene Protokolle. SFTP (SSH File Transfer Protocol) basiert auf SSH und hat mit klassischem FTP lediglich den Namen gemein. Deshalb sind die beiden Protokolle nicht kompatibel, auch wenn sie ähnlich klingen.

Die zwei FTPS-Varianten im Vergleich

Es gibt zudem zwei verschiedene FTPS-Modi, die Sie kennen sollten:

- Explizites FTPS (FTPES): Nutzt standardmäßig Port 21, wie klassisches FTP. Der Client baut zunächst eine unverschlüsselte Verbindung auf und fordert dann die Verschlüsselung an. Diese Variante ist breiter kompatibel und wird von den meisten modernen FTP-Clients unterstützt.

- Implizites FTPS: Nutzt Port 990 und erwartet von Beginn an eine verschlüsselte Verbindung. Diese Variante ist strenger, wird jedoch von einigen älteren Clients nicht unterstützt.

Für neue Installationen empfehlen wir grundsätzlich explizites FTPS, da es die bessere Kompatibilität bietet und von IIS unter Windows 11 vollständig unterstützt wird.

Voraussetzungen für die Einrichtung

Bevor Sie beginnen, sollten Sie folgende Punkte sicherstellen, um spätere Probleme zu vermeiden:

- Windows 11 Pro, Education oder Enterprise – Windows 11 Home unterstützt IIS leider nicht vollständig und eignet sich deshalb nicht für die IIS-basierte Einrichtung.

- Administratorrechte auf dem System sind zwingend erforderlich.

- Eine statische IP-Adresse für den Server im lokalen Netzwerk ist empfehlenswert, damit die Adresse sich nicht ändert.

- Einen FTP-Client zum späteren Testen, z. B. FileZilla Client (kostenlos, verfügbar auf filezilla-project.org).

- Optional: Eine eigene Domain und ein gültiges SSL-Zertifikat von einer öffentlichen Zertifizierungsstelle, wenn der Server über das Internet erreichbar sein soll.

Außerdem ist es empfehlenswert, bereits vorab einen dedizierten Windows-Benutzer für den FTP-Dienst anzulegen, anstatt den Administrator-Account zu verwenden. Dadurch begrenzen Sie den potenziellen Schaden im Falle eines Sicherheitsvorfalls erheblich.

Schritt 1: IIS und den FTP-Dienst unter Windows 11 aktivieren

Der erste Schritt besteht darin, IIS (Internet Information Services) zusammen mit dem FTP-Serverdienst zu aktivieren. Gehen Sie dabei wie folgt vor:

- Drücken Sie Windows + R, geben Sie

optionalfeaturesein und bestätigen Sie mit Enter. - Das Fenster „Windows-Features aktivieren oder deaktivieren“ öffnet sich.

- Setzen Sie das Häkchen bei Internetinformationsdienste.

- Erweitern Sie den Eintrag und aktivieren Sie zudem FTP-Server sowie darunter FTP-Dienst und FTP-Erweiterbarkeit.

- Klicken Sie auf OK und warten Sie, bis Windows die Komponenten installiert hat.

Anschließend ist möglicherweise ein Neustart erforderlich. Alternativ können Sie den gesamten Vorgang auch deutlich schneller per PowerShell (als Administrator) erledigen:

Enable-WindowsOptionalFeature -Online -FeatureName IIS-WebServerRole, IIS-FTPServer, IIS-FTPSvc, IIS-FTPExtensibilityNach der Installation öffnen Sie den IIS-Manager, indem Sie im Startmenü nach „Internetinformationsdienste-Manager“ suchen. Dieser dient fortan als zentrale Verwaltungsoberfläche für Ihren FTP-Server.

Schritt 2: SSL/TLS-Zertifikat erstellen oder einbinden

Für FTPS benötigen Sie zwingend ein SSL/TLS-Zertifikat – ohne ein solches lässt sich keine verschlüsselte Verbindung aufbauen. Deshalb sollten Sie diesen Schritt keinesfalls überspringen. Grundsätzlich haben Sie zwei Optionen:

Option A: Selbst signiertes Zertifikat – für interne Nutzung

Ein selbst signiertes Zertifikat ist kostenlos und völlig ausreichend für den Einsatz im internen Netzwerk oder zu Testzwecken. Allerdings zeigen FTP-Clients beim Verbinden eine Sicherheitswarnung, da das Zertifikat von keiner offiziell anerkannten Stelle bestätigt wurde. In einem vertrauenswürdigen Netzwerk können Sie diese Warnung akzeptieren.

So erstellen Sie ein selbst signiertes Zertifikat direkt über den IIS-Manager:

- Öffnen Sie den IIS-Manager und klicken Sie in der linken Seitenleiste auf den Servernamen (oberste Ebene).

- Doppelklicken Sie im mittleren Bereich auf Serverzertifikate.

- Klicken Sie rechts im Aktionsbereich auf Selbstsigniertes Zertifikat erstellen.

- Geben Sie einen aussagekräftigen Namen ein, z. B. „FTP-SSL-Zertifikat“, und wählen Sie als Zertifikatsspeicher Persönlich aus.

- Bestätigen Sie mit OK.

Das Zertifikat ist sofort verfügbar und kann im nächsten Schritt in die FTP-Site eingebunden werden.

Option B: Kostenloses Let’s Encrypt-Zertifikat – für öffentlich erreichbare Server

Wenn Ihr FTPS-Server über das Internet erreichbar ist, empfehlen wir dringend ein offiziell anerkanntes Zertifikat. Andernfalls erhalten alle Clients eine Sicherheitswarnung, was das Vertrauen in den Server erheblich untergräbt. Let’s Encrypt stellt kostenlose, vollständig vertrauenswürdige SSL-Zertifikate aus, die von allen gängigen Betriebssystemen und Clients akzeptiert werden.

Unter Windows 11 empfehlen wir dafür das Tool win-acme:

- Laden Sie win-acme herunter – suchen Sie auf GitHub nach „win-acme releases“ und wählen Sie die aktuellste Version.

- Entpacken Sie das Archiv in einen beliebigen Ordner und führen Sie

wacs.exeals Administrator aus. - Wählen Sie im interaktiven Assistenten „Create certificate (default settings)“ und anschließend IIS als Bindungsquelle.

- Geben Sie Ihre Domain ein und bestätigen Sie.

- win-acme beantragt das Zertifikat automatisch bei Let’s Encrypt und trägt es direkt in IIS ein.

- Außerdem legt win-acme eine geplante Windows-Aufgabe an, die das Zertifikat automatisch erneuert, bevor es abläuft.

Beachten Sie jedoch: Let’s Encrypt erfordert, dass Ihre Domain öffentlich erreichbar ist und Port 80 (HTTP) für die Domain-Validierung geöffnet ist. Deshalb ist diese Option ausschließlich für Server mit gültiger Domain und öffentlicher IP-Adresse geeignet.

Schritt 3: FTP-Site im IIS anlegen

Nachdem das Zertifikat bereitsteht, richten Sie nun die eigentliche FTP-Site ein. Öffnen Sie dazu den IIS-Manager und gehen Sie wie folgt vor:

- Klicken Sie in der linken Seitenleiste mit der rechten Maustaste auf Sites und wählen Sie FTP-Site hinzufügen.

- Geben Sie der Site einen sprechenden Namen, z. B. „MeinFTPServer“, und wählen Sie den Stammordner (das Verzeichnis, das FTP-Clients sehen sollen), z. B.

C:\FTPRoot. Erstellen Sie diesen Ordner im Vorfeld im Windows Explorer. - Klicken Sie auf Weiter.

Im nächsten Dialogfenster konfigurieren Sie die Verbindungseinstellungen:

- IP-Adresse: Wählen Sie die interne IP-Adresse Ihres Servers oder „Alle nicht zugewiesenen“, wenn Sie alle Netzwerkschnittstellen nutzen möchten.

- Port: Belassen Sie den Standardwert 21 für explizites FTPS.

- SSL: Wählen Sie SSL erforderlich und wählen Sie anschließend Ihr zuvor erstelltes Zertifikat aus dem Dropdown-Menü aus.

Klicken Sie dann auf Weiter. Im letzten Schritt konfigurieren Sie die Authentifizierung und Autorisierung:

- Authentifizierung: Aktivieren Sie ausschließlich Standardauthentifizierung. Die anonyme Authentifizierung sollte hingegen deaktiviert bleiben, da sie jedem den Zugriff ohne Passwort erlauben würde.

- Autorisierung: Wählen Sie Bestimmte Benutzer und geben Sie den Benutzernamen ein, dem Sie Zugriff gewähren möchten.

- Berechtigungen: Wählen Sie je nach Bedarf Lesen, Schreiben oder beides.

Bestätigen Sie abschließend mit Fertig stellen.

Schritt 4: FTPS-Einstellungen im Detail verfeinern

Zusätzlich zur Grundkonfiguration sollten Sie einige sicherheitsrelevante Einstellungen direkt in der FTP-Site anpassen.

SSL-Richtlinie strikt festlegen

- Wählen Sie Ihre FTP-Site in der linken Leiste des IIS-Managers.

- Doppelklicken Sie auf FTP-SSL-Einstellungen.

- Setzen Sie die Richtlinie auf SSL-Verbindungen erforderlich – dadurch wird sichergestellt, dass kein Client eine unverschlüsselte Verbindung aufbauen kann.

- Wählen Sie außerdem Ihr SSL-Zertifikat aus dem Dropdown-Menü aus.

- Klicken Sie abschließend rechts auf Übernehmen.

Passiven Modus konfigurieren

Der passive Modus (PASV) ist für die meisten Verbindungen essenziell, insbesondere wenn sich Clients hinter einer Firewall oder einem NAT-Router befinden. Deshalb legen Sie den Portbereich für den passiven Modus fest:

- Klicken Sie im IIS-Manager auf die Serverebene (nicht die FTP-Site selbst, sondern den übergeordneten Servernamen).

- Doppelklicken Sie auf FTP-Firewallunterstützung.

- Tragen Sie einen Portbereich ein, z. B.

50000-50100. Dieser Bereich sollte groß genug sein, um mehrere gleichzeitige Verbindungen zu unterstützen. - Geben Sie außerdem die externe IP-Adresse Ihres Servers ein. Das ist dann relevant, wenn sich Ihr Server hinter einem NAT-Router befindet und von außen erreichbar sein soll.

- Klicken Sie auf Übernehmen.

Dieser Portbereich muss anschließend auch in der Windows-Firewall sowie ggf. im Router freigegeben werden, damit Verbindungen tatsächlich durchkommen.

Zeichencodierung und Logging aktivieren

Ebenso empfiehlt es sich, unter FTP-Protokollierung das Logging zu aktivieren und auf das W3C-Format einzustellen. Die Logdateien landen standardmäßig unter C:\inetpub\logs\LogFiles und geben Ihnen wertvolle Informationen über Verbindungsversuche, Fehler und potenzielle Angriffsversuche.

Schritt 5: Windows-Firewall korrekt konfigurieren

Damit Clients überhaupt eine Verbindung aufbauen können, müssen Sie die Windows-Defender-Firewall entsprechend öffnen. Öffnen Sie dazu über das Startmenü die „Windows Defender Firewall mit erweiterter Sicherheit„.

Eingehende Regel für Port 21 (FTP-Steuerkanal)

- Klicken Sie auf Eingehende Regeln → Neue Regel.

- Wählen Sie Port → TCP → geben Sie 21 ein.

- Wählen Sie Verbindung zulassen und aktivieren Sie die Regel für alle Profile.

- Geben Sie der Regel einen Namen, z. B. „FTP Steuerkanal Port 21″.

Eingehende Regel für den passiven Portbereich

- Wiederholen Sie die Schritte und geben Sie diesmal den Bereich 50000-50100 ein.

- Benennen Sie die Regel z. B. „FTP Passiver Modus 50000-50100″.

Alternativ erledigen Sie beides deutlich schneller per PowerShell (als Administrator):

New-NetFirewallRule -DisplayName "FTP Steuerkanal Port 21" -Direction Inbound -Protocol TCP -LocalPort 21 -Action Allow

New-NetFirewallRule -DisplayName "FTP Passiver Modus" -Direction Inbound -Protocol TCP -LocalPort 50000-50100 -Action AllowWenn Ihr Server zudem von außen erreichbar sein soll, müssen Sie im Administrationsinterface Ihres Routers ebenfalls Portweiterleitungen für Port 21 und den passiven Portbereich auf die interne IP-Adresse des Servers einrichten. Das ist bei nahezu allen modernen Routern unter dem Menüpunkt „NAT“, „Portfreigabe“ oder „Portweiterleitung“ zu finden.

Schritt 6: FTP-Benutzer anlegen und Berechtigungen vergeben

Für einen sicheren Betrieb sollten Sie einen dedizierten Windows-Benutzer ausschließlich für den FTP-Zugriff anlegen. Dadurch verhindern Sie, dass FTP-Zugangsdaten auch für andere Systembereiche genutzt werden können.

- Drücken Sie Windows + R, geben Sie

lusrmgr.mscein und bestätigen Sie. - Klicken Sie auf Benutzer → Aktion → Neuer Benutzer.

- Geben Sie einen Benutzernamen (z. B. „ftpuser“) und ein starkes Passwort ein (mindestens 12 Zeichen, mit Groß-/Kleinbuchstaben, Zahlen und Sonderzeichen).

- Deaktivieren Sie „Benutzer muss Kennwort bei der nächsten Anmeldung ändern“.

- Klicken Sie auf Erstellen.

Anschließend vergeben Sie die Ordnerberechtigungen für den FTP-Stammordner:

- Navigieren Sie im Explorer zu

C:\FTPRoot(oder Ihrem gewählten Verzeichnis). - Klicken Sie mit der rechten Maustaste → Eigenschaften → Sicherheit → Bearbeiten.

- Fügen Sie den FTP-Benutzer hinzu und vergeben Sie die gewünschten Rechte (Lesen, Schreiben, Ändern).

- Entfernen Sie außerdem alle unnötigen anderen Benutzer aus der Berechtigungsliste.

Zusätzlich sollten Sie sicherstellen, dass der FTP-Benutzer keine lokale Anmeldeberechtigung am System besitzt. Deshalb öffnen Sie secpol.msc → Lokale Richtlinien → Zuweisen von Benutzerrechten → Lokale Anmeldung verweigern und tragen Sie den FTP-Benutzer dort ein.

Schritt 7: FTPS-Verbindung mit FileZilla Client testen

Nach der Konfiguration sollten Sie die Verbindung unbedingt testen, bevor Sie den Server produktiv nutzen. Wir empfehlen dafür FileZilla Client, da er kostenlos, weit verbreitet, FTPS-kompatibel und einfach zu bedienen ist.

- Öffnen Sie FileZilla Client.

- Gehen Sie zu Datei → Servermanager → Neuen Server anlegen.

- Tragen Sie folgende Daten ein:

- Protokoll: FTP – File Transfer Protocol

- Host: IP-Adresse oder Domainname Ihres Servers

- Port: 21

- Verschlüsselung: Explizites FTP über TLS erforderlich

- Anmeldungsart: Normal

- Benutzer/Passwort: Ihre FTP-Zugangsdaten

- Klicken Sie auf Verbinden.

Wenn Sie ein selbst signiertes Zertifikat verwenden, zeigt FileZilla eine Zertifikatswarnung. Bestätigen Sie diese, um die Verbindung herzustellen – bei internem Einsatz ist das unbedenklich. Bei einer erfolgreichen Verbindung zeigt FileZilla im Protokollfenster oben die Meldung „Verbunden mit …“ und listet darunter den Inhalt des FTP-Stammordners auf.

Zudem empfiehlt es sich, sowohl einen Upload als auch einen Download zu testen, um sicherzustellen, dass alle Berechtigungen korrekt gesetzt sind.

Alternative: FileZilla Server – auch für Windows 11 Home

Falls Sie Windows 11 Home verwenden oder eine einfachere Konfigurationsoberfläche bevorzugen, ist FileZilla Server eine hervorragende kostenlose Alternative zu IIS. Dieser lässt sich auf allen Windows-11-Editionen installieren und bietet ebenfalls vollständige FTPS-Unterstützung.

So richten Sie FileZilla Server unter Windows 11 ein:

- Laden Sie FileZilla Server von filezilla-project.org herunter und installieren Sie ihn.

- Öffnen Sie die FileZilla Server-Benutzeroberfläche und melden Sie sich lokal an.

- Gehen Sie zu Server → Configure → FTP over TLS settings.

- Aktivieren Sie Enable FTP over TLS support und wählen Sie Ihr Zertifikat aus. Alternativ können Sie direkt in FileZilla Server ein selbst signiertes Zertifikat generieren.

- Aktivieren Sie zudem Require TLS session resumption on data connection für erhöhte Sicherheit.

- Gehen Sie anschließend zu Rights management → Users, legen Sie einen Benutzer an und definieren Sie sein Home-Verzeichnis.

- Passen Sie die Passivmodus-Ports unter Server → Configure → Passive mode an und tragen Sie Ihre externe IP ein.

FileZilla Server bietet zudem eine übersichtliche Benutzeroberfläche und zeigt aktive Verbindungen in Echtzeit an – deshalb ist er besonders für Einsteiger eine attraktive Option.

Empfohlene Vorgehensweisen für den dauerhaften sicheren Betrieb

Damit Ihr FTPS-Server langfristig sicher und stabil bleibt, sollten Sie folgende empfohlene Vorgehensweisen konsequent umsetzen.

Starke Passwörter und Kontosperrrichtlinie

Verwenden Sie ausschließlich starke Passwörter für alle FTP-Benutzer. Öffnen Sie außerdem secpol.msc → Kontosperrungsrichtlinie und konfigurieren Sie dort eine Sperrung nach z. B. 5 Fehlversuchen für 30 Minuten. Dadurch erschweren Sie Brute-Force-Angriffe erheblich.

IP-Adressen beschränken

IIS erlaubt es, den FTP-Zugriff auf bestimmte IP-Adressen oder IP-Bereiche zu begrenzen. Klicken Sie dazu auf Ihre FTP-Site → IP-Adressen und Domäneneinschränkungen → Zulassungseintrag hinzufügen. Das ist besonders dann sinnvoll, wenn ausschließlich bestimmte Mitarbeiter oder Standorte Zugriff benötigen.

TLS 1.2 und TLS 1.3 erzwingen, ältere Versionen deaktivieren

Windows 11 unterstützt standardmäßig TLS 1.2 und TLS 1.3. Stellen Sie jedoch sicher, dass ältere Versionen wie SSL 3.0, TLS 1.0 und TLS 1.1 deaktiviert sind, da diese als unsicher gelten. Das können Sie über das Tool IIS Crypto von Nartac Software komfortabel überprüfen und konfigurieren.

Regelmäßige Zertifikatserneuerung

SSL-Zertifikate haben eine begrenzte Laufzeit – selbst signierte Zertifikate laufen nach einem Jahr ab, Let’s Encrypt-Zertifikate nach 90 Tagen. Kontrollieren Sie das Ablaufdatum deshalb regelmäßig im IIS-Manager unter Serverzertifikate. Bei Let’s Encrypt übernimmt win-acme die automatische Erneuerung, sofern die geplante Windows-Aufgabe aktiv ist.

Windows und IIS aktuell halten

Halten Sie Windows 11 und IIS stets auf dem neuesten Stand. Sicherheitslücken in IIS werden regelmäßig durch Windows Update geschlossen. Deshalb sollten Sie automatische Updates aktiviert lassen und wichtige Sicherheitsupdates zeitnah einspielen.

Logs regelmäßig auswerten

Überprüfen Sie die FTP-Logdateien unter C:\inetpub\logs\LogFiles regelmäßig auf verdächtige Aktivitäten, z. B. wiederholte fehlgeschlagene Anmeldeversuche. Zudem können Sie das kostenlose Tool Log Parser Studio von Microsoft nutzen, um IIS-Logs komfortabel abzufragen und auszuwerten.

Virtuelle Verzeichnisse und Benutzer-Isolation nutzen

IIS bietet die Möglichkeit, Benutzerisolierung zu aktivieren. Dadurch sieht jeder FTP-Benutzer ausschließlich sein eigenes Home-Verzeichnis und hat keinen Zugriff auf die Verzeichnisse anderer Benutzer. Aktivieren Sie diese Option unter FTP-Benutzeridentifikation in den Einstellungen Ihrer FTP-Site.

FTPS, SFTP und klassisches FTP im Vergleich

Da es im Bereich der Dateiübertragungsprotokoll immer wieder zu Verwechslungen kommt, bietet sich an dieser Stelle ein kurzer, strukturierter Vergleich an:

| Merkmal | FTP | FTPS | SFTP |

|---|---|---|---|

| Verschlüsselung | Keine | SSL/TLS | SSH |

| Standardport | 21 | 21 (explizit)/990 (implizit) | 22 |

| IIS-Unterstützung | Ja | Ja | Nein (direkt) |

| Firewall-Kompatibilität | Mittel | Mittel (passive Ports nötig) | Sehr gut |

| Zertifikat erforderlich | Nein | Ja | Nein (SSH-Keys/Passwort) |

| Für Windows 11 geeignet | Nur intern | Ja, empfohlen | Über OpenSSH-Server |

Wenn Sie SFTP unter Windows 11 nutzen möchten, benötigen Sie dafür den integrierten OpenSSH-Server, den Sie über die Windows-Features aktivieren können. Dieser ist jedoch eine völlig separate Konfiguration und deshalb nicht Gegenstand dieses Artikels.

Häufige Fehler und deren Lösungen

Fehler „530 Login nicht korrekt“

Dieser Fehler tritt auf, wenn Benutzername oder Passwort falsch sind, oder wenn der Benutzer in den IIS-Autorisierungsregeln nicht eingetragen ist. Überprüfen Sie außerdem, ob Standardauthentifizierung in den FTP-Authentifizierungseinstellungen aktiv ist.

Fehler „425 Kann keine Datenverbindung öffnen“

Dieser Fehler weist auf ein Problem mit dem passiven Modus hin. Deshalb sollten Sie überprüfen, ob der passive Portbereich sowohl in der Windows-Firewall als auch im Router freigegeben ist. Zudem muss die externe IP-Adresse in der IIS-Firewallunterstützung korrekt eingetragen sein.

Verbindung wird nach dem SSL-Handshake getrennt

Das liegt häufig daran, dass das Zertifikat abgelaufen oder nicht korrekt eingebunden ist. Prüfen Sie das Ablaufdatum im IIS-Manager. Außerdem kann es helfen, sicherzustellen, dass der Client TLS 1.2 oder TLS 1.3 unterstützt und keine veraltete TLS-Version erzwingt.

FileZilla meldet „Konnte keine Verbindung mit dem Server herstellen“

Überprüfen Sie zunächst, ob der IIS-FTP-Dienst tatsächlich läuft. Öffnen Sie dazu services.msc und suchen Sie nach Microsoft FTP Service – der Status sollte „Wird ausgeführt“ sein. Zusätzlich sollten Sie prüfen, ob die Firewall-Regeln korrekt eingerichtet sind.

Häufige Fragen zum FTPS-Server unter Windows 11

Funktioniert IIS und FTPS auch unter Windows 11 Home?

Nein. Windows 11 Home unterstützt IIS nicht vollständig. Deshalb ist die IIS-basierte FTPS-Einrichtung ausschließlich unter Windows 11 Pro, Education oder Enterprise möglich. Wenn Sie Windows 11 Home verwenden, empfehlen wir stattdessen FileZilla Server, der problemlos auf allen Windows-11-Versionen läuft und ebenfalls vollständiges FTPS unterstützt.

Welchen FTPS-Modus – explizit oder implizit – sollte ich wählen?

Für neue Installationen empfehlen wir grundsätzlich explizites FTPS auf Port 21, da dieser Modus von nahezu allen modernen FTP-Clients unterstützt wird. Implizites FTPS auf Port 990 ist zwar technisch etwas strikter, wird jedoch von einigen Clients nicht unterstützt. Außerdem ist explizites FTPS der von der IETF empfohlene Standard.

Kann ich einen FTPS-Server ohne öffentliche IP-Adresse betreiben?

Ja. Für den internen Betrieb im lokalen Netzwerk reicht eine private IP-Adresse vollständig aus. Wenn der Server jedoch über das Internet erreichbar sein soll, benötigen Sie eine öffentliche IP und eine Portweiterleitung im Router für Port 21 sowie den passiven Portbereich. Zudem ist in diesem Fall ein offizielles SSL-Zertifikat dringend empfehlenswert.

Wie lange ist ein selbst signiertes IIS-Zertifikat gültig?

Selbst signierte Zertifikate, die über den IIS-Manager erstellt wurden, sind standardmäßig 1 Jahr gültig. Deshalb müssen Sie rechtzeitig ein neues Zertifikat erstellen und es in den FTPS-Einstellungen ersetzen. Der IIS-Manager zeigt das Ablaufdatum unter Serverzertifikate an – kontrollieren Sie es deshalb regelmäßig.

Was passiert, wenn das SSL-Zertifikat abläuft?

Wenn das Zertifikat abläuft, verweigern FTP-Clients die Verbindung oder zeigen eine kritische Sicherheitswarnung. Außerdem kann es sein, dass der FTP-Dienst gar keine Verbindungen mehr akzeptiert. Deshalb ist die rechtzeitige Erneuerung essenziell – bei Let’s Encrypt übernimmt win-acme diese Aufgabe automatisch.

Kann ich mehrere FTP-Benutzer mit getrennten Verzeichnissen einrichten?

Ja. Über die FTP-Benutzerisolierung in IIS können Sie jedem Benutzer ein eigenes Home-Verzeichnis zuweisen, auf das andere Benutzer keinen Zugriff haben. Zusätzlich können Sie unter Autorisierungsregeln für jeden Benutzer individuelle Lese- und Schreibrechte festlegen. Deshalb eignet sich IIS gut für Szenarien mit mehreren FTP-Nutzern.

Ist FTPS sicher genug für den Unternehmenseinsatz in 2026?

Ja, wenn es korrekt konfiguriert ist. Dazu gehören ein gültiges SSL-Zertifikat von einer anerkannten Zertifizierungsstelle, ausschließlich TLS 1.2 oder TLS 1.3, starke Passwörter, eine Kontosperrrichtlinie und regelmäßige Updates. Außerdem sollten Sie den Zugriff durch IP-Beschränkungen zusätzlich absichern. Für sehr sensible Daten erwägen Sie zudem eine VPN-Lösung als zusätzliche Sicherheitsschicht.

Was ist der Unterschied zwischen FTP, FTPS und SFTP genau?

FTP überträgt alle Daten unverschlüsselt und ist deshalb für den modernen Einsatz ungeeignet. FTPS erweitert FTP um SSL/TLS-Verschlüsselung und ist mit vorhandener FTP-Infrastruktur kompatibel. SFTP hingegen ist ein völlig eigenständiges Protokoll auf Basis von SSH und hat mit FTP technisch gesehen kaum etwas gemein – lediglich der Name klingt ähnlich. Deshalb sind FTPS und SFTP auch nicht miteinander kompatibel.

Wie schütze ich meinen FTPS-Server effektiv vor Brute-Force-Angriffen?

Richten Sie zunächst eine Kontosperrrichtlinie in secpol.msc ein, die Konten nach mehreren Fehlversuchen sperrt. Zusätzlich können Sie den FTP-Zugriff auf bestimmte IP-Adressen beschränken. Außerdem hilft es, den Standardport 21 zu ändern, obwohl das allein keine ausreichende Sicherheit bietet. Überwachen Sie zudem Ihre FTP-Logs regelmäßig auf auffällige Anmeldemuster.

Kann ich den FTPS-Server auch über eine Domäne statt eine IP-Adresse ansprechen?

Ja. Sobald Ihre Domain auf die öffentliche IP-Adresse Ihres Servers zeigt, können Clients die Verbindung auch über den Domainnamen herstellen. Außerdem ist ein Domainname Voraussetzung, wenn Sie ein offizielles Let’s Encrypt-Zertifikat nutzen möchten. Tragen Sie dazu im DNS-Verwaltungsportal Ihres Domainanbieters einen A-Record ein, der auf Ihre öffentliche IP-Adresse verweist.

Fazit

Ein FTPS-Server unter Windows 11 lässt sich mit IIS zuverlässig und ohne zusätzliche Kosten einrichten. Entscheidend sind dabei ein gültiges SSL-Zertifikat, korrekte Firewall-Regeln, ein sauber konfigurierter Passivmodus und dedizierte Benutzerkonten mit minimalen Rechten.

Außerdem gilt: Sicherheit ist kein einmaliger Akt. Halten Sie Windows 11, IIS und Ihre Zertifikate regelmäßig aktuell, werten Sie Ihre Logs aus und überprüfen Sie die Einstellungen in regelmäßigen Abständen.