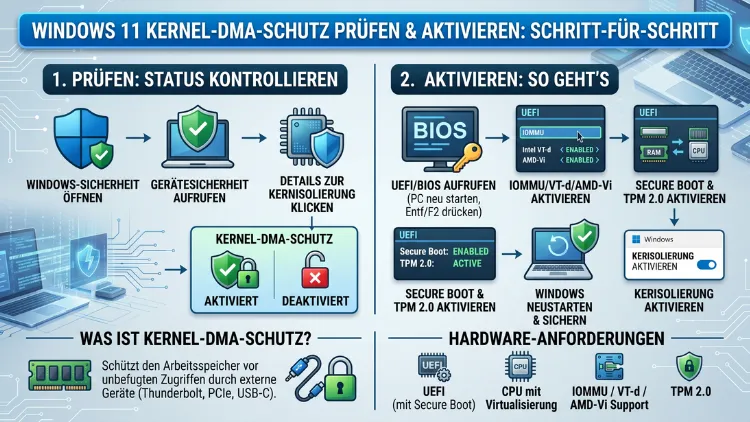

Kernel-DMA-Schutz in Windows 11 prüfen & aktivieren: Schützen Sie Ihr System vor DMA-Angriffen über Thunderbolt-, USB- und PCIe-Geräte – einfach erklärt.

Der Kernel-DMA-Schutz in Windows 11 verhindert, dass externe Geräte über Thunderbolt, USB4 oder PCIe unbefugt auf den Arbeitsspeicher Ihres Systems zugreifen. Ob der Schutz aktiv ist, lässt sich in wenigen Sekunden prüfen. Ist er deaktiviert, können Sie ihn über UEFI/BIOS und Windows-Einstellungen aktivieren.

Dieser Artikel erklärt Ihnen Schritt für Schritt, wie das geht – inklusive häufiger Fehlerursachen und Lösungen.

Was ist der Kernel-DMA-Schutz?

Direct Memory Access (DMA, auf Deutsch: Speicherdirektzugriff) bezeichnet die Fähigkeit von Hardware-Komponenten, ohne Beteiligung des Prozessors direkt auf den Arbeitsspeicher zuzugreifen. Einerseits ist diese Technik der Grund für die außergewöhnliche Leistung von PCIe-Geräten. Andererseits macht sie Systeme anfällig für sogenannte Drive-by-DMA-Angriffe, bei denen ein Angreifer über einen physisch angeschlossenen Adapter sensible Daten wie Passwörter oder Verschlüsselungsschlüssel direkt aus dem RAM ausliest.

Der Kernel-DMA-Schutz (auch als „Speicherzugriffsschutz“ bezeichnet) ist deshalb eine Sicherheitsfunktion in Windows 11, die genau diese Angriffe unterbindet. Dazu nutzt Windows die IOMMU (Input/Output Memory Management Unit) des Systems – bei Intel als VT-d (Virtualization Technology for Directed I/O) und bei AMD als AMD-Vi bzw. AMD IOMMU bekannt. Diese Einheit überwacht und kontrolliert, welche externen Geräte DMA-Zugriffe ausführen dürfen.

Konkret funktioniert der Mechanismus so: Peripheriegeräte mit DMA-Remapping-kompatiblen Treibern werden automatisch zugelassen und dürfen DMA in ihren zugewiesenen Speicherbereichen ausführen. Geräte ohne kompatible Treiber werden hingegen standardmäßig blockiert, solange sich kein autorisierter Nutzer am System angemeldet hat oder der Bildschirm gesperrt ist. Sobald der Nutzer das System entsperrt, startet Windows den Treiber nach – das Gerät funktioniert dann normal, bis es getrennt oder der PC neu gestartet wird.

Besonders relevant ist dieser Schutz für Thunderbolt-3/4-Anschlüsse, USB4-Ports sowie M.2-PCIe-Steckplätze, da über diese Schnittstellen externe Geräte mit direktem Speicherzugriff verbunden werden können.

Warum ist der Schutz so wichtig?

Ein typisches Angriffsszenario verdeutlicht die Gefahr: Jemand verlässt seinen Laptop kurz für eine Kaffeepause und lässt das gesperrte Gerät unbeaufsichtigt. Ein Angreifer steckt innerhalb von Sekunden ein manipuliertes Thunderbolt-Gerät oder eine präparierte Dockingstation an. Ohne Kernel-DMA-Schutz kann dieses Gerät sofort auf den Arbeitsspeicher zugreifen – auch wenn der Bildschirm gesperrt ist. Passwörter, gespeicherte Anmeldeinformationen oder BitLocker-Schlüssel lassen sich so innerhalb weniger Minuten auslesen.

Derartige „Evil Maid“-Angriffe erfordern dabei kein Auseinandernehmen des Geräts und keine aufwendige technische Ausrüstung. Erschwingliche, standardmäßig erhältliche Hardware und Software reichen dafür aus. Zudem schützt der Kernel-DMA-Schutz auch während des Bootvorgangs, sodass manipulierte Geräte schon vor dem Start des Betriebssystems keine schädlichen Aktionen einleiten können.

Gerade für Laptops in Unternehmensumgebungen, Notebooks auf Reisen oder Geräte im Home-Office ist dieser Schutz daher ein wichtiger Baustein der Gesamtsicherheit – zusätzlich zu BitLocker, Secure Boot und Speicherintegrität.

Systemvoraussetzungen für den Kernel-DMA-Schutz

Damit der Kernel-DMA-Schutz unter Windows 11 funktioniert, müssen mehrere Bedingungen gleichzeitig erfüllt sein:

Hardware-Voraussetzungen:

- Die CPU muss IOMMU/VT-d (Intel) oder AMD-Vi/AMD IOMMU unterstützen und diese Funktion muss im UEFI/BIOS aktiviert sein.

- Das UEFI-Firmware (kein Legacy-BIOS) muss die DMA-Remapping-Tabellen (DMAR/IVRS) korrekt bereitstellen.

- Der PC muss im UEFI-Modus betrieben werden, nicht im CSM-/Legacy-Modus.

Software-Voraussetzungen:

- Windows 11 (alle Editionen: Home, Pro, Enterprise, Education) oder Windows 10 ab Version 1803.

- Secure Boot sollte aktiviert sein, da viele Hersteller den Kernel-DMA-Schutz daran koppeln.

- Aktuell gepflegte Chipsatztreiber und UEFI-Firmware des Herstellers.

Hinweis: Neuere Systeme, die als Secured-Core-PCs zertifiziert sind, aktivieren den Schutz automatisch und ohne Benutzereingriff. Auf älteren Systemen oder nach Firmware-Updates kann eine manuelle Aktivierung notwendig sein.

Kernel-DMA-Schutz prüfen – alle Methoden

Es gibt mehrere Wege, um den aktuellen Status zu ermitteln. Nachfolgend finden Sie alle relevanten Methoden im Überblick.

Methode 1: Über die Systeminformationen (msinfo32.exe)

Die zuverlässigste Methode ist die direkte Abfrage über das Systeminformations-Tool:

- Drücken Sie Windows-Taste + R, geben Sie

msinfo32ein und bestätigen Sie mit Enter. - Das Fenster „Systeminformationen“ öffnet sich. Wählen Sie links „Systemübersicht“ aus.

- Scrollen Sie im rechten Bereich nach unten und suchen Sie den Eintrag „Kernel-DMA-Schutz“.

- Steht dort „Ein“ oder „Aktiviert“, ist die Funktion aktiv. Steht dort „Aus“, ist sie deaktiviert.

Diese Methode ist besonders verlässlich, weil msinfo32 den tatsächlichen Hardware-Status auswertet und nicht nur die Windows-Einstellungsebene abfragt.

Methode 2: Über die Windows-Sicherheits-App

Alternativ lässt sich der Status auch über die integrierte Sicherheitsoberfläche prüfen:

- Öffnen Sie Einstellungen mit der Tastenkombination Windows-Taste + I.

- Navigieren Sie zu „Datenschutz und Sicherheit“ → „Windows-Sicherheit“ → „Windows-Sicherheit öffnen“.

- Wählen Sie dort „Gerätesicherheit“.

- Klicken Sie auf „Details zur Kernisolierung“.

- Suchen Sie den Abschnitt „Speicherzugriffsschutz“ – dieser entspricht dem Kernel-DMA-Schutz.

Steht dort „Der Speicherzugriffsschutz ist aktiv“, ist der Schutz ordnungsgemäß eingerichtet.

Methode 3: Per PowerShell oder Eingabeaufforderung

Für IT-Administratoren oder technisch versierte Nutzer bietet sich zudem die Abfrage per PowerShell an:

- Öffnen Sie PowerShell als Administrator (Rechtsklick auf das Startmenü → „Windows PowerShell (Administrator)“).

- Geben Sie folgenden Befehl ein:

Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard- Prüfen Sie in der Ausgabe den Wert „KernelDmaProtectionStatus“. Der Wert 1 bedeutet aktiv, 0 bedeutet inaktiv.

Kernel-DMA-Schutz aktivieren – Schritt für Schritt

Da Windows 11 den Schutz auf kompatiblen Systemen automatisch aktiviert, müssen Sie bei einer Deaktivierung zunächst die Ursache identifizieren. Meistens liegt das Problem entweder an den UEFI/BIOS-Einstellungen oder an fehlenden Systemvoraussetzungen.

Schritt 1: Virtualisierung im UEFI/BIOS prüfen und aktivieren

Der Kernel-DMA-Schutz setzt voraus, dass die Hardware-Virtualisierung im UEFI/BIOS aktiviert ist. Gehen Sie dazu wie folgt vor:

- Starten Sie Ihren PC neu und rufen Sie das UEFI/BIOS auf. Je nach Hersteller drücken Sie dazu beim Start F2, F10, F12, Entf oder Esc.

- Suchen Sie die entsprechende Virtualisierungsoption:

- Auf Intel-Systemen: „Intel Virtualization Technology“ und „Intel VT-d“ (oder „Virtualization Technology for Directed I/O“). Beide Optionen müssen auf „Enabled“ stehen.

- Auf AMD-Systemen: „SVM Mode“ (Secure Virtual Machine) und „IOMMU“ oder „AMD IOMMU“. Wichtig: Stellen Sie IOMMU nicht auf „Auto“, sondern explizit auf „Enabled“, da „Auto“ auf manchen Mainboards den Kernel-DMA-Schutz nicht zuverlässig aktiviert.

- Speichern Sie die Änderungen mit F10 oder der entsprechenden Tastenkombination und starten Sie Windows neu.

Schritt 2: Status nach dem Neustart prüfen

Nach dem Neustart öffnen Sie erneut msinfo32 und prüfen, ob der Eintrag „Kernel-DMA-Schutz“ nun auf „Ein“ steht. Ist das der Fall, ist der Schutz erfolgreich aktiviert.

Zusätzlich können Sie in der Windows-Sicherheits-App unter „Gerätesicherheit“ → „Details zur Kernisolierung“ prüfen, ob der Speicherzugriffsschutz nun als aktiv ausgewiesen wird.

Schritt 3: UEFI-Firmware aktualisieren

Falls der Schutz nach dem Aktivieren der Virtualisierungsoptionen weiterhin deaktiviert bleibt, kann eine veraltete UEFI-Firmware die Ursache sein. Viele Hersteller haben den Kernel-DMA-Schutz erst mit neueren Firmware-Versionen vollständig implementiert.

Aktualisierungen finden Sie auf den jeweiligen Hersteller-Websites:

- ASUS: Unter support.asus.com nach Ihrem Modell suchen → „Driver & Utility“ → „BIOS & Firmware“.

- MSI: Unter msi.com/support nach dem Mainboard suchen → „BIOS“.

- Lenovo/ThinkPad: Über das Lenovo Vantage-Tool direkt in Windows oder unter support.lenovo.com.

- Dell: Über Dell SupportAssist oder unter dell.com/support.

- HP: Über HP Support Assistant oder unter support.hp.com.

Folgen Sie stets den Anweisungen des Herstellers bei UEFI-Updates und unterbrechen Sie den Vorgang nicht.

Schritt 4: Chipsatztreiber aktualisieren

Neben der Firmware spielen auch die Chipsatztreiber eine wichtige Rolle. Veraltete Treiber können dazu führen, dass der Kernel-DMA-Schutz nicht korrekt erkannt oder aktiviert wird.

- Für Intel-Systeme: Installieren Sie den aktuellen Intel Chipset Software Installation Utility von intel.com/content/www/us/en/support/detect.html (Intel Driver & Support Assistant empfohlen).

- Für AMD-Systeme: Laden Sie den aktuellen AMD Chipsatz-Treiber direkt von amd.com/en/support herunter und installieren Sie ihn.

Starten Sie den PC nach der Treiberinstallation neu und prüfen Sie anschließend erneut den Status des Kernel-DMA-Schutzes.

UEFI/BIOS-Einstellungen für Intel und AMD im Detail

Da die BIOS-Oberflächen je nach Hersteller unterschiedlich aussehen, finden Sie hier konkrete Hinweise für die gängigsten Plattformen.

Intel-Systeme (VT-d aktivieren)

Auf ASUS-Mainboards mit Intel-CPU finden Sie die relevante Option unter:

„Advanced“ → „CPU Configuration“ → „Intel Virtualization Technology“ (auf „Enabled“) und „Advanced“ → „System Agent Configuration“ → „VT-d“ (auf „Enabled“).

Auf MSI-Mainboards (Intel) navigieren Sie zu:

„OC“ → „CPU Features“ → „Intel VT-D Tech“ → „Enabled“.

Auf Dell-Geräten finden Sie die Option häufig unter:

„Virtualization Support“ → „Virtualization“ und „VT for Direct I/O“ – beide auf „Enabled“ setzen.

AMD-Systeme (IOMMU aktivieren)

Auf ASUS-Mainboards mit AMD-CPU (AM5/AM4) suchen Sie nach:

„Advanced“ → „AMD CBS“ → „NBIO Common Options“ → „IOMMU“ → Explizit auf „Enabled“ (nicht „Auto“) setzen.

Auf MSI-Mainboards (AMD) finden Sie die Option unter:

„OC“ → „CPU Features“ → „SVM Mode“ (auf „Enabled“) sowie „IOMMU“ → „Enabled“.

Auf Gigabyte-Mainboards (AMD) navigieren Sie zu:

„Settings“ → „AMD CBS“ → „IOMMU“ → „Enabled“.

Kernel-DMA-Schutz und Kernisolierung

Der Kernel-DMA-Schutz ist eng mit der Kernisolierung (Core Isolation) in Windows 11 verknüpft, ist jedoch eine eigenständige Funktion. Während die Kernisolierung Kernprozesse des Betriebssystems durch Virtualization Based Security (VBS) schützt, konzentriert sich der Kernel-DMA-Schutz speziell auf die Kontrolle externer Geräte und deren Speicherzugriffe.

Beide Funktionen arbeiten jedoch zusammen und setzen ähnliche Voraussetzungen voraus: So erfordert auch die Speicherintegrität (Memory Integrity, auch HVCI genannt) eine aktive IOMMU. In der Windows-Sicherheits-App finden Sie beides unter „Gerätesicherheit“ → „Details zur Kernisolierung“.

Zudem verhindert der Firmwareschutz Version 2 (erreichbar auf entsprechend gesicherten Systemen), dass der SMM (System Management Mode) den Kernel-DMA-Schutz oder VBS deaktivieren kann. Das bietet eine zusätzliche Schutzschicht gegen Firmware-Angriffe.

Gerätetreiber und DMA-Remapping

Ein häufig unterschätzter Aspekt ist die Rolle der Gerätetreiber. Der Kernel-DMA-Schutz unterscheidet grundlegend zwischen zwei Treibertypen:

DMA-Remapping-kompatible Treiber verwalten die von ihnen genutzten Speicherbereiche eigenständig und werden vom System automatisch gestartet und zugelassen. Ihre Geräte funktionieren nahtlos, auch wenn der Bildschirm gesperrt ist.

Nicht kompatible Treiber hingegen werden blockiert, solange sich kein autorisierter Nutzer angemeldet hat. Erst nach dem Entsperren des Bildschirms startet Windows den Treiber nach. Zudem wird das Gerät beim nächsten Trennen oder Neustart erneut geprüft.

In der Windows-Sicherheits-App lassen sich unter „Details zur Kernisolierung“ außerdem Informationen zu angeschlossenen Peripheriegeräten und deren DMA-Kompatibilität einsehen. Geräte, die dort als „nicht kompatibel“ ausgewiesen sind, sollten auf aktuellere Treiber hin überprüft werden. Entsprechende Updates erhalten Sie in der Regel über Windows Update oder direkt beim Gerätehersteller.

Gruppenrichtlinien für IT-Administratoren

In Unternehmensumgebungen lässt sich das Verhalten des Kernel-DMA-Schutzes über Gruppenrichtlinien (GPO) oder MDM-Richtlinien (z. B. Microsoft Intune) steuern. Die relevante Einstellung finden Sie im Gruppenrichtlinien-Editor (gpedit.msc):

Navigieren Sie zu:

„Computerkonfiguration“ → „Administrative Vorlagen“ → „System“ → „Kernel-DMA-Schutz“

Dort finden Sie die Richtlinie „Enumerationsrichtlinie für externe Geräte, die nicht mit Kernel-DMA-Schutz kompatibel sind“. Diese Richtlinie bestimmt, wie Windows mit nicht kompatiblen Geräten umgeht:

- „Alle blockieren“: Inkompatible Geräte werden vollständig gesperrt – maximale Sicherheit.

- „Nach Nutzeranmeldung erlauben“ (Standardverhalten): Geräte werden erst nach dem Login zugelassen.

- „Alle zulassen“: Alle Geräte werden ohne Einschränkung zugelassen – empfohlen nur, wenn bestimmte Legacy-Hardware zwingend benötigt wird.

Insbesondere in Umgebungen mit älteren PCIe-Geräten, die keine kompatiblen Treiber haben, ist die Richtlinie ein sinnvolles Mittel, um Kompatibilität und Sicherheit abzuwägen.

Fehlerbehebung: Kernel-DMA-Schutz lässt sich nicht aktivieren

Obwohl die Voraussetzungen auf dem Papier erfüllt erscheinen, bleibt der Schutz auf manchen Systemen deaktiviert. Nachfolgend finden Sie die häufigsten Ursachen und Lösungen:

Problem: msinfo32 zeigt „Aus“, obwohl BIOS-Einstellungen korrekt sind

Ursache ist häufig ein veraltetes UEFI oder die IOMMU-Einstellung steht auf „Auto“ statt „Enabled“. Lösung: IOMMU explizit auf „Enabled“ setzen (nicht Auto) und UEFI aktualisieren.

Problem: Widerspruch zwischen msinfo32 und Windows-Sicherheits-App

Das ist ein bekanntes Phänomen auf manchen Systemen. msinfo32 liest den Hardware-Status direkter aus, während die Sicherheits-App bisweilen nur die Windows-Einstellungsebene prüft. Im Zweifelsfall ist der msinfo32-Wert maßgeblich.

Problem: Hyper-V – Virtualisierung in Firmware zeigt „Nein“

Falls in msinfo32 der Eintrag „Hyper-V – Virtualisierung aktiviert in Firmware“ auf „Nein“ steht, ist die Hardware-Virtualisierung im BIOS nicht aktiv. Lösung: VT-d (Intel) bzw. SVM/IOMMU (AMD) im UEFI aktivieren.

Problem: Alte Hardware ohne IOMMU-Unterstützung

Sehr alte Prozessoren (z. B. Intel Core der 1.–3. Generation oder ältere AMD-CPUs) unterstützen IOMMU möglicherweise gar nicht. In diesem Fall lässt sich der Kernel-DMA-Schutz nicht aktivieren, da die Hardware-Grundlage fehlt.

Problem: Externe PCIe-Geräte werden nach Windows-11-25H2-Update blockiert

Seit Windows 11 25H2 kann es vorkommen, dass externe PCIe-Geräte (z. B. Netzwerkkarten) mit dem Fehlercode 55 blockiert werden. Ursache ist die verschärfte DMA-Richtlinie in Kombination mit nicht kompatiblen Treibern. Lösung: Entweder neuere Treiber installieren oder die Gruppenrichtlinie „Enumerationsrichtlinie“ auf „Alle zulassen“ (Wert 2) setzen, den PC neu starten und prüfen, ob die Geräte wieder funktionieren.

Zusammenspiel mit anderen Sicherheitsfunktionen

Der Kernel-DMA-Schutz ist Teil eines umfassenden Sicherheitskonzepts in Windows 11. Zudem gibt es einige wichtige Abgrenzungen und Ergänzungen:

Was der Kernel-DMA-Schutz schützt: Thunderbolt 3/4, USB4, PCIe-Hot-Plug-Geräte, M.2-PCIe-Steckplätze, CFexpress-Karten.

Was er explizit nicht schützt: IEEE 1394/FireWire, PCMCIA, CardBus und ExpressCard. Für diese älteren Schnittstellen gelten andere Sicherheitsmechanismen.

BitLocker: Der Kernel-DMA-Schutz ergänzt BitLocker sinnvoll. Während BitLocker die Daten auf dem Laufwerk verschlüsselt, verhindert der DMA-Schutz, dass ein Angreifer den aktiven Arbeitsspeicher – in dem sich der BitLocker-Schlüssel temporär befindet – über externe Geräte auslesen kann.

Credential Guard: Ebenfalls in der Kernisolierung angesiedelt, schützt Credential Guard gespeicherte Anmeldeinformationen durch Virtualisierung. Zusammen mit dem Kernel-DMA-Schutz bilden beide Mechanismen eine robuste Abwehr gegen physische Angriffe.

Secure Boot: Verhindert, dass nicht signierte Software beim Systemstart geladen wird. In Kombination mit dem Kernel-DMA-Schutz ist das System sowohl gegen softwarebasierte als auch gegen hardware-basierte Angriffe weitgehend abgesichert.

FAQ – Häufige Fragen zum Kernel-DMA-Schutz

Warum zeigt msinfo32 „Kernel-DMA-Schutz: Aus“, obwohl alles korrekt eingerichtet scheint?

Häufig liegt das an der IOMMU-Einstellung im UEFI, die auf „Auto“ statt „Enabled“ steht. Besonders auf AMD-Systemen (ASUS CBS → NBIO → IOMMU) führt „Auto“ nicht zuverlässig zur Aktivierung. Stellen Sie die Option explizit auf „Enabled“ und starten Sie den PC neu. Auch ein veraltetes UEFI kann die Ursache sein – ein Firmware-Update des Mainboard-Herstellers schafft dann Abhilfe.

Ist der Kernel-DMA-Schutz auch unter Windows 10 verfügbar?

Ja, allerdings mit Einschränkungen. Windows 10 unterstützt den Kernel-DMA-Schutz ab Version 1803 auf kompatiblen Secured-Core-Geräten. Allerdings wurde die DMA-Neuzuordnungsunterstützung für Grafikgeräte (WDDM 3.0) erst mit Windows 11 eingeführt. Für maximalen Schutz ist daher Windows 11 empfohlen.

Kann der Kernel-DMA-Schutz die Systemleistung beeinträchtigen?

In der Praxis ist der Leistungsunterschied für die meisten Nutzer nicht spürbar. Ältere oder leistungsschwächere Systeme können theoretisch einen minimalen Overhead durch die IOMMU-Verarbeitung erfahren. Moderne Prozessoren von Intel und AMD verarbeiten diese Aufgaben jedoch effizient und ohne merkbare Einbußen.

Was passiert, wenn ich ein Thunderbolt-Gerät anschließe und der Schutz aktiv ist?

Windows prüft, ob der Treiber des Geräts DMA-Remapping unterstützt. Ist das der Fall, wird das Gerät automatisch zugelassen. Unterstützt der Treiber DMA-Remapping nicht, wird das Gerät zunächst blockiert. Erst nach Ihrer Anmeldung (oder nach dem Entsperren) startet Windows den Treiber nach, und das Gerät funktioniert dann normal bis zum nächsten Trennen oder Neustart.

Schützt der Kernel-DMA-Schutz auch vor USB-Angriffen (Bad-USB)?

Nein, nicht vollständig. Der Kernel-DMA-Schutz zielt speziell auf PCIe-Hot-Plug-Fähige Schnittstellen wie Thunderbolt, USB4 und M.2. Standard-USB-Angriffe (Bad-USB, die sich als Tastatur oder HID-Gerät tarnen) fallen in eine andere Angriffskategorie und werden durch andere Mechanismen adressiert. Für USB-Sicherheit sind zudem USB-Gerätesteuerfunktionen per GPO oder MDM relevant.

Muss ich den Kernel-DMA-Schutz manuell aktivieren?

Nicht zwingend. Systeme, die alle Voraussetzungen erfüllen (UEFI, VT-d/AMD-Vi aktiv, kompatible Firmware), aktivieren den Schutz automatisch. Zudem sind Secured-Core-PCs von Haus aus entsprechend konfiguriert. Dennoch ist es empfohlen, den Status regelmäßig über msinfo32 zu prüfen, da Firmware-Updates oder BIOS-Resets die Einstellungen gelegentlich zurücksetzen können.

Was ist der Unterschied zwischen Kernel-DMA-Schutz und Speicherintegrität (HVCI)?

Die Speicherintegrität (Memory Integrity/HVCI) schützt den Kernel davor, dass unsignierter oder manipulierter Code in privilegierte Kernelprozesse eingeschleust wird – eine softwareseitige Schutzfunktion. Der Kernel-DMA-Schutz hingegen ist eine hardwareseitige Maßnahme, die den unbefugten Speicherzugriff durch externe physische Geräte verhindert. Beide Funktionen ergänzen sich, arbeiten jedoch auf verschiedenen Ebenen.

Was mache ich, wenn externe PCIe-Geräte nach einem Windows-Update nicht mehr funktionieren?

Das ist vor allem seit Windows 11 25H2 ein bekanntes Problem. Zunächst sollten Sie prüfen, ob neuere Treiber für das betroffene Gerät verfügbar sind. Sind keine kompatiblen Treiber vorhanden, können Sie in der Gruppenrichtlinie (gpedit.msc) die Richtlinie „Enumerationsrichtlinie für externe Geräte, die nicht mit Kernel-DMA-Schutz kompatibel sind“ auf „Alle zulassen“ (Wert 2) setzen, die Richtlinie anwenden und den PC neu starten. Beachten Sie jedoch, dass diese Einstellung den Schutz für inkompatible Geräte reduziert.

Ist der Kernel-DMA-Schutz bei Desktop-PCs genauso wichtig wie bei Laptops?

Bei Desktop-PCs mit Tower-Gehäuse ist das Risiko von Drive-by-DMA-Angriffen in der Regel geringer, weil das Gerät seltener unbeaufsichtigt in öffentlichen Umgebungen betrieben wird. Dennoch ist der Schutz auch dort sinnvoll, insbesondere in Büroumgebungen mit Thunderbolt-Anschlüssen oder externen PCIe-Karten. Außerdem aktivieren neue Windows-11-Systeme den Schutz automatisch, sofern die Hardware ihn unterstützt.

Kann der Kernel-DMA-Schutz nachträglich ohne Datenverlust aktiviert werden?

Ja, die Aktivierung ist jederzeit möglich und erfordert keinen Datenverlust. Es handelt sich um eine UEFI- und Betriebssystem-Funktion, die unabhängig von gespeicherten Daten oder installierten Anwendungen arbeitet. Lediglich ein Neustart ist nach der Aktivierung im UEFI notwendig. Bestehende Daten, Einstellungen und Anwendungen bleiben vollständig erhalten.

Fazit

Der Kernel-DMA-Schutz ist eine wichtige Sicherheitsfunktion, die auf modernen Windows-11-Systemen automatisch aktiv sein sollte. Prüfen Sie den Status regelmäßig per msinfo32 und aktivieren Sie ihn bei Bedarf über die UEFI-Einstellungen.

Außerdem empfiehlt es sich, Firmware und Chipsatztreiber stets aktuell zu halten. Zusammen mit BitLocker, Secure Boot und Speicherintegrität bildet der Kernel-DMA-Schutz eine robuste Verteidigung gegen physische Angriffe.