YubiKey unter Windows 11 einrichten und für den sicheren Login nutzen – unsere Schritt-für-Schritt-Anleitung hilft Ihnen dabei, alles schnell einzurichten.

Mit einem YubiKey schützen Sie Ihren Windows-11-Rechner zuverlässig vor Phishing, Keyloggern und unbefugtem Zugriff.

Dieser Artikel erklärt Schritt für Schritt, wie Sie den Hardware-Sicherheitsschlüssel von Yubico einrichten, für den lokalen Windows-Login verwenden und dabei maximale Sicherheit durch Zwei-Faktor-Authentifizierung (2FA) oder vollständig passwortlosen Login erreichen – inklusive aller wichtigen Varianten für lokale Konten, Microsoft-Konten und Unternehmensumgebungen.

Was ist ein YubiKey und warum sollten Sie ihn verwenden?

Ein YubiKey ist ein physischer Hardware-Sicherheitsschlüssel des schwedischen Unternehmens Yubico. Er ähnelt einem kleinen USB-Stick, erfüllt jedoch einen ganz anderen Zweck: Statt Daten zu speichern, dient er als sicherer Authentifikator. Dabei unterstützt der YubiKey mehrere Protokolle gleichzeitig, darunter FIDO2/WebAuthn, U2F, Smartcard/PIV, OTP (One-Time Password) und OpenPGP.

Passwörter allein bieten in 2026 keinen ausreichenden Schutz mehr. Kriminelle setzen auf Credential-Stuffing-Angriffe, Phishing-E-Mails und Malware, die Tastatureingaben mitliest. Ein YubiKey löst diese Probleme auf elegante Weise: Da der kryptografische Schlüssel physisch auf dem Gerät gespeichert ist, kann ihn niemand aus der Ferne stehlen. Selbst wenn Angreifer Ihr Passwort kennen, kommen sie ohne den Schlüssel nicht ins System.

Zusätzlich bietet der YubiKey gegenüber App-basierten Authentifikatoren wie Google Authenticator einen entscheidenden Vorteil: Er ist phishing-resistent. FIDO2-Credentials sind an eine bestimmte Website oder einen bestimmten Dienst gebunden, sodass gefälschte Login-Seiten grundsätzlich ins Leere laufen.

Welcher YubiKey ist für Windows 11 geeignet?

Bevor Sie mit der Einrichtung beginnen, sollten Sie sicherstellen, den richtigen Schlüsseltyp zu besitzen. Yubico bietet verschiedene Modelle an, die sich in Anschlussart und Funktionsumfang unterscheiden.

Für Windows 11 empfehlen sich vor allem Geräte der YubiKey 5 Serie:

- YubiKey 5 NFC – USB-A mit NFC-Unterstützung; ideal für Desktop-PCs und NFC-fähige Smartphones

- YubiKey 5C NFC – USB-C mit NFC; perfekt für moderne Laptops und Tablets

- YubiKey 5 Nano – sehr kompakter USB-A-Schlüssel, der dauerhaft im Port verbleibt

- YubiKey 5C Nano – dasselbe in USB-C

- YubiKey Bio Serie – USB-A oder USB-C mit Fingerabdrucksensor für besonders komfortablen Zugang

Wichtig: Das Tool „Yubico Login for Windows“ zur Absicherung lokaler Konten ist ausschließlich mit der YubiKey 5 Serie kompatibel. Außerdem funktioniert das Programm nur auf x86-Systemen (32/64-Bit) und ist nicht mit Windows on ARM (ARM32/ARM64) kompatibel.

Prüfen Sie zudem, welchen USB-Anschluss Ihr Rechner besitzt, bevor Sie einen Schlüssel kaufen. Viele aktuelle Laptops verfügen ausschließlich über USB-C-Ports, während ältere Desktop-PCs häufig nur USB-A anbieten.

Die drei Wege zur YubiKey-Anmeldung unter Windows 11

Je nach Kontoart gibt es unter Windows 11 drei grundlegend verschiedene Einrichtungsszenarien. Deshalb sollten Sie zunächst prüfen, welcher Fall auf Sie zutrifft:

- Lokales Windows-Konto – Einrichtung über „Yubico Login for Windows“

- Microsoft-Konto/Entra-ID (Azure AD) – Einrichtung über Windows Hello und FIDO2

- Unternehmensumgebung mit Entra-ID (Azure AD Join) – Einrichtung über Smart-Card-Funktionalität ohne zusätzliche Software

Jeder dieser Wege wird nachfolgend ausführlich erklärt.

Weg 1: YubiKey für lokale Windows-11-Konten einrichten (Yubico Login for Windows)

Dieser Weg eignet sich für alle, die Windows 11 mit einem lokalen Benutzerkonto verwenden, das nicht mit Microsoft oder einem Unternehmensverzeichnis verknüpft ist.

Schritt 1: Benutzernamen notieren

Zunächst müssen Sie Ihren genauen Windows-Benutzernamen kennen. Drücken Sie dazu Win + R, geben Sie cmd ein und bestätigen Sie mit Enter. Tippen Sie anschließend den Befehl whoami ein. Der angezeigte Name nach dem Backslash ist Ihr exakter Benutzername – schreiben Sie ihn auf und bewahren Sie ihn sicher auf.

Schritt 2: „Yubico Login for Windows“ herunterladen und installieren

Rufen Sie die offizielle Yubico-Website auf (yubico.com/secure-windows-login) und laden Sie die passende Version für Ihr System herunter. Wählen Sie dabei zwischen 32-Bit und 64-Bit, je nachdem, welche Windows-Version Sie verwenden. Sie prüfen dies unter Einstellungen → System → Info → Systemtyp.

Öffnen Sie den Installer per Doppelklick, bestätigen Sie die Nutzungsbedingungen und wählen Sie den Installationspfad – den Standardpfad können Sie problemlos übernehmen. Nach der Installation startet der Computer neu.

Schritt 3: Nach dem Neustart einloggen

Nach dem Neustart erscheint bereits der YubiKey-Anmeldebildschirm. Keine Sorge: Sie haben noch nichts eingerichtet! Klicken Sie auf „Lost your YubiKey?“, geben Sie den zuvor notierten Benutzernamen und Ihr bisheriges Passwort ein. Danach befinden Sie sich wieder im System.

Schritt 4: YubiKey konfigurieren

Öffnen Sie nun über die Windows-Suche das Programm „Login Configuration“ (Yubico Login for Windows). Folgende Einstellungen stehen zur Auswahl:

- „Create backup device for each user“: Aktivieren Sie diese Option, wenn Sie einen zweiten YubiKey als Backup einrichten möchten – das ist ausdrücklich empfohlen.

- Benutzerauswahl: Wählen Sie Ihr Benutzerkonto aus der Liste.

- YubiKey einstecken: Stecken Sie Ihren Schlüssel in den USB-Port. Sobald er erkannt wird, generiert er automatisch alle benötigten kryptografischen Schlüssel.

Schritt 5: Recovery-Code sichern

Das Programm erstellt nun einen Recovery-Code. Dieser ist absolut unverzichtbar: Sollten Sie Ihren YubiKey verlieren, ist dies die einzige Möglichkeit, wieder Zugang zu Ihrem Konto zu erhalten. Speichern Sie den Code deshalb an zwei verschiedenen Orten – zum Beispiel in einem Passwortmanager wie Bitwarden oder KeePassXC sowie handschriftlich in einem Tresor. Ohne diesen Code und ohne YubiKey ist der Computer unwiderruflich gesperrt.

Schritt 6: Anmeldung mit YubiKey testen

Nach dem nächsten Neustart müssen Sie Ihren Benutzernamen, Ihr Passwort und den eingesteckten YubiKey verwenden. Das Eintippen eines Einmalcodes entfällt – die Authentifizierung erfolgt automatisch, sobald der Schlüssel erkannt wird.

Weg 2: YubiKey mit Microsoft-Konto und FIDO2/Windows Hello einrichten

Dieser Weg ist für alle geeignet, die Windows 11 mit einem verknüpften Microsoft-Konto oder im Rahmen von Windows Hello for Business nutzen. Er erfordert keine zusätzliche Software.

Schritt 1: YubiKey Manager installieren und FIDO2 aktivieren

Laden Sie den YubiKey Manager von der offiziellen Yubico-Website herunter (yubico.com/support/download/yubikey-manager/). Stecken Sie anschließend den YubiKey in den USB-Port und öffnen Sie den YubiKey Manager.

Navigieren Sie zum Reiter „Applications“ und wählen Sie „FIDO2″. Falls der Status nicht aktiviert ist, klicken Sie auf „Enable“. Danach legen Sie über „Set PIN“ eine PIN fest – diese sollte mindestens 6 Zeichen lang sein und wird ausschließlich auf dem YubiKey selbst gespeichert, nicht auf dem Computer.

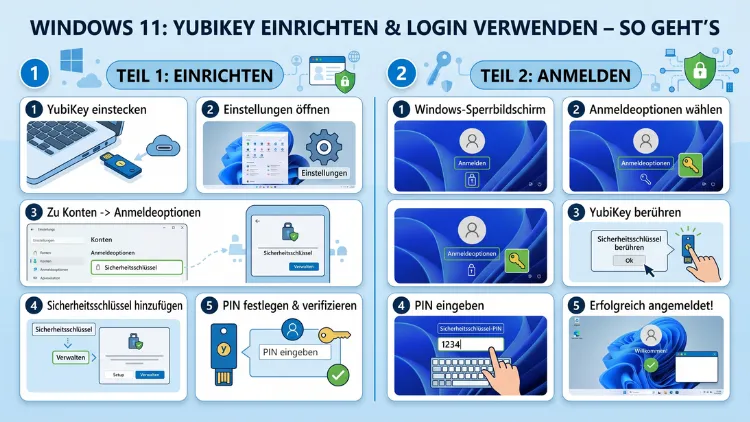

Schritt 2: Sicherheitsschlüssel in Windows 11 registrieren

Öffnen Sie die Windows-Einstellungen mit Win + I und navigieren Sie zu Konten → Anmeldeoptionen. Scrollen Sie nach unten bis zum Abschnitt „Sicherheitsschlüssel“ und klicken Sie auf „Verwalten“. Folgen Sie dem Assistenten:

- Stecken Sie den YubiKey ein.

- Berühren Sie die goldene Kontaktfläche auf dem YubiKey, wenn Sie dazu aufgefordert werden.

- Geben Sie die zuvor festgelegte PIN ein.

- Vergeben Sie optional einen Namen für den Schlüssel, um ihn später leichter identifizieren zu können.

Schritt 3: Anmeldemethode auswählen

Windows 11 bietet zwei Konfigurationsmöglichkeiten:

- Sicherheitsschlüssel + Passwort: Der YubiKey dient als zweiter Faktor nach der Passworteingabe (2FA).

- Nur Sicherheitsschlüssel: Vollständig passwortloser Login – Sie berühren lediglich den Schlüssel und geben Ihre PIN ein.

Die passwortlose Variante ist dabei die sicherere und komfortablere Option, sofern Sie einen Backup-Schlüssel registriert haben.

Weg 3: YubiKey in Unternehmensumgebungen mit Entra ID (Azure AD)

Falls Ihr Windows-11-Gerät einer Microsoft Entra ID (ehemals Azure Active Directory) zugeordnet ist, können Sie den YubiKey über die Smartcard-Funktionalität (PIV) nutzen – völlig ohne zusätzliche Softwareinstallation. Dies gilt für Windows 11 und Windows Server 2022 und neuer.

Die Einrichtung erfolgt in diesem Fall über den IT-Administrator des Unternehmens, der den YubiKey mit dem Entra-ID-Verzeichnis verknüpft und die entsprechende Richtlinie aktiviert. Für Endanwender ist der Prozess danach denkbar einfach: Schlüssel einstecken, PIN eingeben, anmelden. Ebenso unterstützen viele Unternehmenslösungen wie Microsoft Azure AD CBA (Certificate-Based Authentication) den YubiKey als vollwertigen Zertifikatsträger.

YubiKey für Online-Dienste und Webbrowser einrichten

Neben dem Windows-Login schützt der YubiKey auch zahlreiche Online-Dienste. Besonders empfehlenswert ist die Einrichtung für folgende Konten:

Microsoft-Konto: Rufen Sie account.microsoft.com auf, navigieren Sie zu Sicherheit → Erweiterte Sicherheitsoptionen und wählen Sie „Windows Hello oder Sicherheitsschlüssel“. Folgen Sie dem Assistenten und stecken Sie den YubiKey ein.

Google-Konto: Unter myaccount.google.com → Sicherheit → Bestätigung in zwei Schritten können Sie den YubiKey als Passkey oder als FIDO2-Sicherheitsschlüssel registrieren.

Passwortmanager: Dienste wie Bitwarden, 1Password und Dashlane unterstützen ebenfalls FIDO2-Sicherheitsschlüssel als zweiten Faktor. Gerade hier lohnt sich der Einsatz besonders, da der Passwortmanager der Schlüssel zu allen weiteren Konten ist.

Browser-Unterstützung: Alle modernen Browser – darunter Microsoft Edge, Google Chrome, Mozilla Firefox und Apple Safari – unterstützen FIDO2/WebAuthn. Zusätzlich funktioniert der YubiKey in Edge und Chrome als Passkey-Anbieter, sodass gespeicherte Passkeys direkt auf dem Schlüssel liegen.

Fingerabdruck-Einrichtung mit dem YubiKey Bio Series

Wer den YubiKey Bio (USB-A oder USB-C) besitzt, kann zusätzlich bis zu fünf Fingerabdrücke registrieren. Das ermöglicht einen noch schnelleren Login ohne PIN-Eingabe.

Die Einrichtung erfolgt direkt über Windows-Anmeldeoptionen (Win + I → Konten → Anmeldeoptionen) oder alternativ über den Yubico Authenticator for Desktop ab Version 5.1. Wichtig: Unter Windows 10 muss der Yubico Authenticator im Administrator-Modus gestartet werden; unter Windows 11 ist das in der Regel nicht notwendig.

Backup-Strategie: Das sollten Sie unbedingt beachten

Ein häufiger Fehler besteht darin, nur einen einzigen YubiKey einzurichten. Deshalb gilt folgende dringend empfohlene Vorgehensweise:

Registrieren Sie immer einen zweiten YubiKey als Backup. Yubico selbst empfiehlt, stets zwei Schlüssel zu besitzen. Der Preis eines YubiKey 5 NFC liegt in 2026 bei etwa 45–60 Euro, ein YubiKey 5C NFC kostet ähnlich viel. Beide lassen sich an denselben Konten und Diensten registrieren.

Zusätzlich sollten Sie folgende Punkte beachten:

- Recovery-Code sicher und offline aufbewahren (z. B. handschriftlich in einem Tresor).

- Für lokale Konten: Legen Sie ein separates lokales Administratorkonto mit starkem Passwort an, das Sie unabhängig vom YubiKey nutzen können.

- Backup-Schlüssel regelmäßig testen, um sicherzustellen, dass er noch funktioniert.

- Den zweiten Schlüssel an einem anderen physischen Ort aufbewahren als den Primärschlüssel.

Häufige Probleme und Lösungen

Windows erkennt den YubiKey nicht: Ziehen Sie den Schlüssel heraus und stecken Sie ihn erneut ein. Prüfen Sie, ob Windows auf dem aktuellen Stand ist. Treiber für den YubiKey werden unter Windows 11 automatisch installiert, sodass keine manuelle Treiberinstallation nötig ist.

Yubico Login for Windows erkennt den eingesteckten Schlüssel nicht: Stellen Sie sicher, dass Sie nicht den YubiKey zuvor bereits unter Windows Hello registriert haben. Beide Methoden können in Konflikt geraten. In diesem Fall: Sicherheitsschlüssel unter Anmeldeoptionen entfernen, dann erneut mit Yubico Login for Windows konfigurieren.

PIN vergessen: Die PIN ist auf dem YubiKey gespeichert. Bei zu vielen Fehleingaben sperrt sich der FIDO2-Anwendungsbereich. Über den YubiKey Manager können Sie die FIDO2-Applikation zurücksetzen – dabei gehen allerdings alle gespeicherten FIDO2-Credentials verloren.

Loginbildschirm zeigt keinen YubiKey-Prompt: Prüfen Sie, ob „Yubico Login for Windows“ korrekt installiert ist und der zugehörige Windows-Credential-Provider aktiv ist. Gegebenenfalls hilft eine Neuinstallation des Programms.

Yubico Authenticator: TOTP-Codes sicher auf dem YubiKey speichern

Neben dem direkten Windows-Login bietet der YubiKey noch eine weitere nützliche Funktion: Er kann als sicherer Speicher für TOTP-Codes (Time-based One-Time Passwords) dienen – also jene sechsstelligen Codes, die viele Dienste als zweiten Faktor verlangen.

Installieren Sie dazu den Yubico Authenticator for Desktop (kostenlos, verfügbar für Windows, macOS und Linux). Dieser speichert die TOTP-Geheimnisse direkt auf dem YubiKey statt auf dem Computer oder Smartphone, was deutlich sicherer ist als herkömmliche Authenticator-Apps.

Ebenso funktioniert der Yubico Authenticator als Smartphone-App (Android und iOS) in Kombination mit NFC-fähigen YubiKey-Modellen wie dem YubiKey 5 NFC oder YubiKey 5C NFC.

YubiKey unter macOS und Linux verwenden

Der Titel dieses Artikels bezieht sich auf Windows 11, jedoch unterstützt der YubiKey auch andere Betriebssysteme vollständig.

macOS: Ab macOS Ventura (13) unterstützt Apple nativ FIDO2-Sicherheitsschlüssel für Apple-ID und Safari. Zudem können Sie den YubiKey für PAM-Authentifizierung (Pluggable Authentication Module) einrichten, um den macOS-Login abzusichern. Der YubiKey Manager läuft reibungslos auf macOS.

Linux: Unter Ubuntu, Debian, Fedora und anderen Distributionen lässt sich der YubiKey über pam-u2f (für FIDO/U2F) oder pam-yubico (für OTP) in die Systemanmeldung integrieren. Außerdem unterstützt der YubiKey OpenPGP für signierte Git-Commits und verschlüsselte E-Mails via GnuPG – eine Funktion, die gerade bei Entwicklern beliebt ist.

ChromeOS: Chromebooks unterstützen FIDO2/WebAuthn nativ über Chrome, sodass der YubiKey für webbasierte Dienste unmittelbar einsatzbereit ist.

YubiKey und Passwortmanager: Die ideale Kombination

Viele Sicherheitsexperten empfehlen, den YubiKey gemeinsam mit einem guten Passwortmanager zu verwenden. Die Kombination ist besonders wirkungsvoll, weil der Passwortmanager starke, einzigartige Passwörter für jeden Dienst generiert – und der YubiKey den Zugang zu diesem Passwortmanager absichert.

Bitwarden (Open Source, kostenfrei für Einzelpersonen) unterstützt FIDO2-Sicherheitsschlüssel als zweiten Faktor und ist deshalb eine ausgezeichnete Wahl. Ebenso empfehlenswert ist 1Password, das seit Version 8 ebenfalls Passkey-Unterstützung bietet und mit dem YubiKey kombiniert werden kann. KeePassXC schließlich ist eine lokale, vollständig offline nutzbare Alternative, die Challenge-Response-Authentifizierung mit YubiKey direkt unterstützt.

Sicherheitsüberblick: Was der YubiKey schützt – und was nicht

Der YubiKey ist ein außerordentlich wirkungsvolles Werkzeug, jedoch kein Allheilmittel. Deshalb ist es sinnvoll, den Schutzbereich klar zu verstehen:

Geschützt durch den YubiKey:

- Phishing-Angriffe auf Login-Seiten (dank FIDO2-Herkunftsbindung)

- Keylogger, die Passwörter mitschneiden

- Remote-Angriffe auf Konten mit bekanntem Passwort

- Credential-Stuffing aus geleakten Datenbankeinträgen

Nicht geschützt:

- Physischer Zugriff auf den entsperrten Computer, während Sie angemeldet sind

- Malware, die nach dem Login aktiv ist

- Social-Engineering-Angriffe, bei denen Sie selbst Zugang gewähren

Zusätzlich sollten Sie deshalb Festplattenverschlüsselung mit BitLocker aktivieren (Windows 11 Pro und Enterprise), regelmäßige System-Backups anlegen und Windows stets aktuell halten.

Häufige Fragen zum YubiKey-Login

Was ist der Unterschied zwischen Yubico Login for Windows und Windows Hello mit Sicherheitsschlüssel?

Yubico Login for Windows ist eine Software, die speziell für lokale Windows-Konten entwickelt wurde. Sie ersetzt den Standard-Windows-Credential-Provider und erzwingt die physische Anwesenheit des YubiKeys beim Login. Windows Hello mit Sicherheitsschlüssel hingegen nutzt die in Windows 11 integrierte FIDO2-Infrastruktur und eignet sich besonders für Microsoft-Konten und Entra-ID-Umgebungen. Beide Methoden lassen sich nicht gleichzeitig auf demselben Konto einsetzen.

Kann ich den YubiKey ohne PIN verwenden?

Grundsätzlich ja – für einfache U2F-Anwendungen (zweiter Faktor nach Passwort) ist keine PIN erforderlich. Jedoch benötigen Sie eine PIN für FIDO2-Resident-Credentials, also für passwortlosen Login. Außerdem erhöht die PIN-Nutzung die Sicherheit erheblich, da selbst ein gestohlener YubiKey ohne die PIN nutzlos bleibt.

Was passiert, wenn ich meinen YubiKey verliere?

Wenn Sie einen Recovery-Code gespeichert oder einen zweiten YubiKey registriert haben, ist der Zugang wiederherstellbar. Bei lokalen Konten mit „Yubico Login for Windows“ ermöglicht der Recovery-Code das einmalige Einloggen und die anschließende Neuregistrierung eines neuen Schlüssels. Deshalb ist das Erstellen eines Backups absolut unverzichtbar.

Funktioniert der YubiKey auch mit Windows 10?

Ja. „Yubico Login for Windows“ unterstützt sowohl Windows 10 als auch Windows 11, sofern das Konto nicht über Entra ID verwaltet wird und das System auf x86-Architektur basiert. Auch FIDO2 über Windows Hello funktioniert ab Windows 10 Version 1903.

Wie viele Konten kann ich auf einem YubiKey registrieren?

Das hängt vom Modell ab. Der YubiKey 5 kann bis zu 25 FIDO2-Resident-Credentials speichern. Für nicht-resident FIDO2-Credentials (Server-Side Credentials) gibt es keine Begrenzung, da diese auf dem Server gespeichert werden. TOTP-Slots im Yubico Authenticator sind auf 32 Einträge begrenzt.

Kann ich denselben YubiKey für mehrere Computer verwenden?

Ja, jedoch müssen Sie den Schlüssel an jedem Computer separat registrieren. Bei „Yubico Login for Windows“ ist die Registrierung maschinenspezifisch. Bei FIDO2-Diensten hingegen reicht eine einmalige Registrierung pro Online-Dienst und der Schlüssel funktioniert dann an jedem Computer mit diesem Dienst.

Ist der YubiKey wasserdicht und robust?

Yubico gibt an, dass YubiKeys spritzwassergeschützt (IP68-zertifiziert beim YubiKey 5 NFC), druckresistent und quetschfest sind. Sie enthalten zudem keine Batterie und keine beweglichen Teile, was ihre Lebensdauer erheblich verlängert. Dennoch sollten Sie ihn nicht dauerhaft in einem unbeaufsichtigten Laptop-USB-Port stecken lassen.

Warum empfiehlt Yubico immer zwei YubiKeys?

Der Hauptgrund ist Ausfallsicherheit: Geht der primäre Schlüssel verloren, wird er gestohlen oder beschädigt, sperren Sie sich sonst aus Ihrem eigenen Konto aus. Außerdem erleichtert ein Backup-Schlüssel den Wechsel zu einem neuen Gerät und die Weitergabe von Zugängen in Unternehmensumgebungen.

Kann ich den YubiKey auch mit meinem Smartphone nutzen?

Ja. NFC-fähige Modelle wie der YubiKey 5 NFC und YubiKey 5C NFC funktionieren per Tippen mit Android-Smartphones und iPhones (ab iOS 16 mit voller FIDO2-Unterstützung). Ebenso können Sie den Yubico Authenticator als App nutzen, um TOTP-Codes durch Antippen des Schlüssels zu generieren.

Sind YubiKeys mit Open-Source-Software kompatibel?

Ja. Yubico hat wesentliche Teile seiner Softwareinfrastruktur als Open Source veröffentlicht, darunter libfido2, yubikey-manager und pam-u2f. Außerdem ist der FIDO2-Standard selbst ein offener Standard der FIDO Alliance, dem alle großen Betriebssystem- und Browserhersteller angehören. Der YubiKey funktioniert deshalb plattformübergreifend ohne proprietäre Abhängigkeiten.

Fazit

Der YubiKey ist in 2026 eine der zuverlässigsten Methoden, um Windows 11 und Online-Konten wirkungsvoll abzusichern. Die Einrichtung ist unkompliziert, der Alltag danach erheblich sicherer.

Entscheidend ist dabei, immer einen zweiten Schlüssel als Backup zu registrieren und den Recovery-Code sicher aufzubewahren. Wer diese Vorgehensweise einhält, profitiert dauerhaft von phishing-resistenter Authentifizierung.